Klucze dostępu to bezpieczniejsza i łatwiejsza w użyciu alternatywa dla haseł. Umożliwiają one użytkownikom logowanie się w witrynach i aplikacjach za pomocą wbudowanych w urządzenie mechanizmów odblokowywania, takich jak wzór, kod PIN, hasło lub dane biometryczne, np. odcisk palca czy rozpoznawanie twarzy. Interfejs Credential Manager API jest oparty na standardzie Web Authentication, co ułatwia integrację przepływów uwierzytelniania za pomocą kluczy dostępu.

Zalety kluczy dostępu

Klucze dostępu mają wiele zalet w porównaniu z innymi mechanizmami uwierzytelniania.

- Ulepszone logowanie: użytkownicy mogą uwierzytelniać się za pomocą metod takich jak odcisk palca lub rozpoznawanie twarzy zamiast wpisywać hasła, co zapewnia płynniejsze i szybsze logowanie.

- Większe bezpieczeństwo: klucze dostępu korzystają z kryptografii klucza publicznego, dzięki czemu naruszenia bezpieczeństwa danych dostawców usług nie powodują przejęcia kont. Klucze dostępu opierają się na standardowych interfejsach API i protokołach, które nie są podatne na ataki phishingowe.

- Ujednolicony sposób działania na różnych urządzeniach i platformach: dzięki możliwości synchronizowania kluczy dostępu na różnych urządzeniach użytkownicy mogą korzystać z uproszczonego uwierzytelniania niezależnie od używanego urządzenia lub platformy, w tym Windows, iOS i Linux.

- Płynne uwierzytelnianie na nowych urządzeniach: klucze dostępu obsługują przywracanie danych logowania, co umożliwia użytkownikom płynne logowanie się na nowych urządzeniach.

- Mniejsze utrudnienia podczas logowania: klucze dostępu nie wymagają od użytkowników zapamiętywania haseł, co zmniejsza utrudnienia związane z zapomnianymi hasłami.

Przykłady ilustrujące te korzyści znajdziesz w studiach przypadków aplikacji, które wdrożyły klucze dostępu.

Jak działają klucze dostępu w Menedżerze danych logowania

Używaj interfejsu Credential Manager API w aplikacji klienta podmiotu polegającego na uwierzytelnianiu i serwerze aplikacji podmiotu polegającego na uwierzytelnianiu, aby tworzyć rozwiązania do uwierzytelniania za pomocą kluczy dostępu.

Proces tworzenia klucza dostępu można podsumować w ten sposób:

- Aplikacja kliencka wysyła do serwera aplikacji żądanie opcji wymaganych do utworzenia danych logowania.

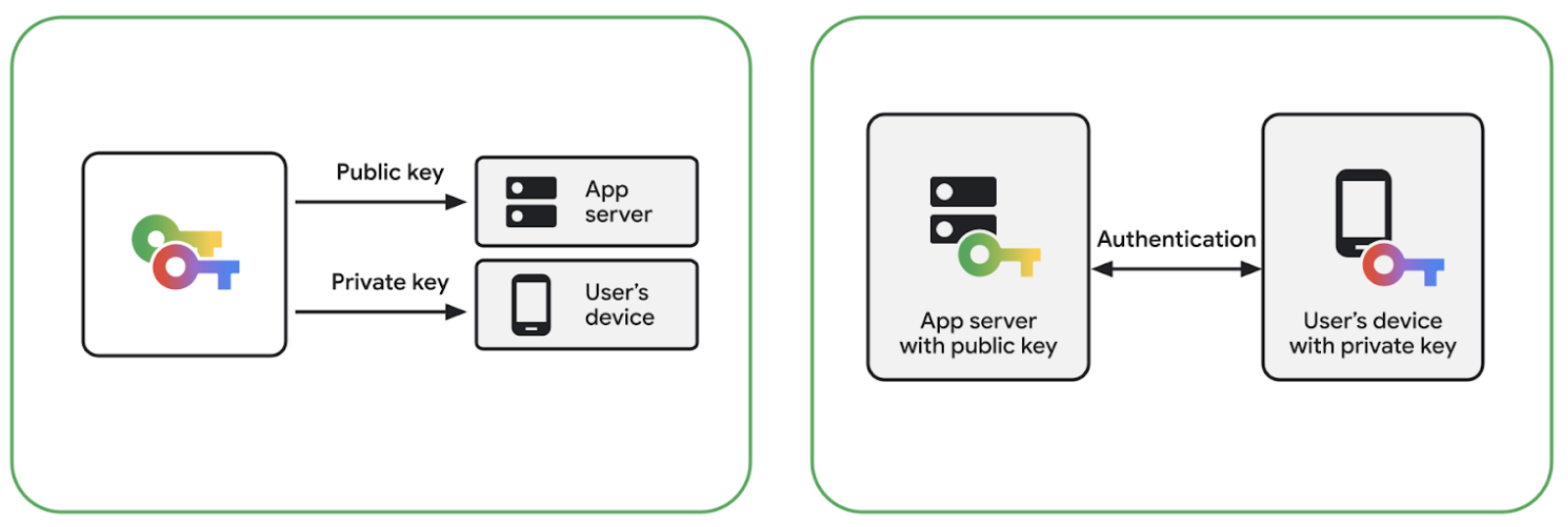

- Aplikacja kliencka używa tych opcji do wysyłania żądania do interfejsu Credential Manager API w celu wygenerowania pary kluczy (publicznego i prywatnego).

- Klucz publiczny jest przechowywany na serwerze aplikacji, a klucz prywatny jest bezpiecznie przechowywany na urządzeniu użytkownika u dostawcy danych logowania, np. w Menedżerze haseł Google.

Aby zalogować się za pomocą klucza dostępu, wykonaj te czynności:

- Aplikacja kliencka wysyła do serwera aplikacji żądanie opcji żądania danych logowania, a serwer w odpowiedzi wysyła wyzwanie. Serwer aplikacji bezpiecznie przechowuje to wyzwanie na potrzeby późniejszej weryfikacji.

- Gdy użytkownik wyrazi zgodę na użycie klucza dostępu, odblokowując ekran urządzenia, dostawca danych logowania użyje zapisanego klucza prywatnego do podpisania wyzwania, tworząc podpisaną asercję.

Wysyła podpisane potwierdzenie do serwera aplikacji i przeprowadza te kontrole:

- Jeśli wyzwanie pasuje do zapisanego wyzwania.

- czy podpis w potwierdzeniu można zweryfikować za pomocą klucza publicznego;

Jeśli serwer aplikacji pomyślnie zweryfikuje potwierdzenie, użytkownik zostanie zalogowany.

Zgodność z wersją Androida

Implementacja kluczy dostępu w Menedżerze danych logowania działa na urządzeniach z Androidem 9 (poziom interfejsu API 28) lub nowszym.

Działanie na różnych platformach

Klucze dostępu są zgodne z kilkoma systemami operacyjnymi, w tym Androidem, Microsoft Windows, macOS i iOS. Działają też w wielu popularnych przeglądarkach, takich jak Chrome, Microsoft Edge i Safari.

Aby sprawdzić stan obsługi w Chrome i Androidzie, zapoznaj się z sekcją Obsługiwane środowiska. Więcej informacji o dodawaniu kluczy dostępu do witryny znajdziesz w artykule Klucze dostępu w internecie.

Obsługa różnych formatów

Klucze dostępu działają na innych urządzeniach opracowanych przez Google, w tym na urządzeniach z Androidem, Wear OS i Androidem XR. Więcej informacji znajdziesz w artykule Formaty.

Dalsze kroki

- Tworzenie klucza dostępu

- Logowanie się za pomocą kluczy dostępu

- Zarządzanie kluczami dostępu

- Poznawanie ścieżek użytkowników kluczy dostępu

- Więcej informacji o kluczach dostępu