เครื่องมือจัดการข้อมูลเข้าสู่ระบบคือ Jetpack API ที่แนะนำสำหรับการแลกเปลี่ยนข้อมูลเข้าสู่ระบบ ในแอป Android Credential Manager API ช่วยเพิ่มประสิทธิภาพการแลกเปลี่ยนข้อมูลเข้าสู่ระบบ ในรูปแบบต่างๆ สำหรับ Use Case ที่ครอบคลุมการตรวจสอบสิทธิ์และการให้สิทธิ์ นอกจากนี้ คุณยังใช้ Credential Manager เพื่อจัดการข้อมูลเข้าสู่ระบบดิจิทัลและกู้คืนข้อมูลเข้าสู่ระบบของผู้ใช้ในอุปกรณ์ Android เครื่องใหม่ได้ด้วย

ฟีเจอร์ของ Credential Manager

เครื่องมือจัดการข้อมูลเข้าสู่ระบบช่วยเพิ่มประสิทธิภาพกระบวนการลงชื่อเข้าใช้และเพิ่มความปลอดภัยด้วย การมอบชุดความสามารถที่แข็งแกร่ง ซึ่งรวมถึง

- รองรับกลไกการตรวจสอบสิทธิ์ต่างๆ: ช่วยให้ผู้ใช้ลงชื่อสมัครใช้

หรือลงชื่อเข้าใช้แอปของคุณได้โดยใช้ข้อมูลต่อไปนี้

- พาสคีย์

- ลงชื่อเข้าใช้ด้วย Google และกลไกการลงชื่อเข้าใช้แบบรวมอื่นๆ

- รหัสผ่าน

- ข้อมูลเข้าสู่ระบบดิจิทัล

- การกู้คืนข้อมูลเข้าสู่ระบบข้ามอุปกรณ์: ผสานรวมกับ Restore Credentials เพื่อให้ผู้ใช้เริ่มใช้แอปของคุณในอุปกรณ์เครื่องใหม่ได้อย่างราบรื่น

- การผสานรวมกับผู้ให้บริการข้อมูลเข้าสู่ระบบอย่างราบรื่น: รองรับผู้ให้บริการข้อมูลเข้าสู่ระบบ ซึ่งรวมถึงเครื่องมือจัดการรหัสผ่าน เช่น เครื่องมือจัดการรหัสผ่านบน Google

- การจัดการข้อมูลเข้าสู่ระบบ: ช่วยให้อัปเดตข้อมูลเมตาสำหรับข้อมูลเข้าสู่ระบบของผู้ใช้ได้ ซึ่งจะช่วยให้ข้อมูลเข้าสู่ระบบสอดคล้องกันในแอปและผู้ให้บริการข้อมูลเข้าสู่ระบบ

- ความเข้ากันได้ของ WebView: ใช้งานได้กับแอปที่ใช้ WebView

- การผสานรวมการป้อนข้อความอัตโนมัติ: ผสานรวมกับการป้อนข้อความอัตโนมัติเพื่อแสดง ข้อมูลเข้าสู่ระบบภายใน UI ของการป้อนข้อความอัตโนมัติ

ประโยชน์ของการใช้เครื่องมือจัดการข้อมูลเข้าสู่ระบบ

การใช้เครื่องมือจัดการข้อมูลเข้าสู่ระบบมีข้อดีที่สำคัญหลายประการทั้งสำหรับแอปพลิเคชันและผู้ใช้ ดังนี้

- การรักษาความปลอดภัยที่ดียิ่งขึ้น: พาสคีย์ช่วยเพิ่มการรักษาความปลอดภัยและปกป้องผู้ใช้ จากการพยายามทำฟิชชิง

- รองรับอุปกรณ์รูปแบบต่างๆ: API ทำงานในรูปแบบ Android รวมถึงอุปกรณ์มือถือ, Android XR และ Wear OS

- การตรวจสอบสิทธิ์ที่ง่ายขึ้นใน Use Case ต่างๆ: ข้อมูลเข้าสู่ระบบดิจิทัล เช่น ใบขับขี่ดิจิทัล บัตรประจำตัวพนักงาน และบัตรประจำตัวประชาชน ช่วยให้ตรวจสอบสิทธิ์ได้ใน Use Case ต่างๆ รวมถึง Use Case ที่ต้องใช้การยืนยันหมายเลขโทรศัพท์

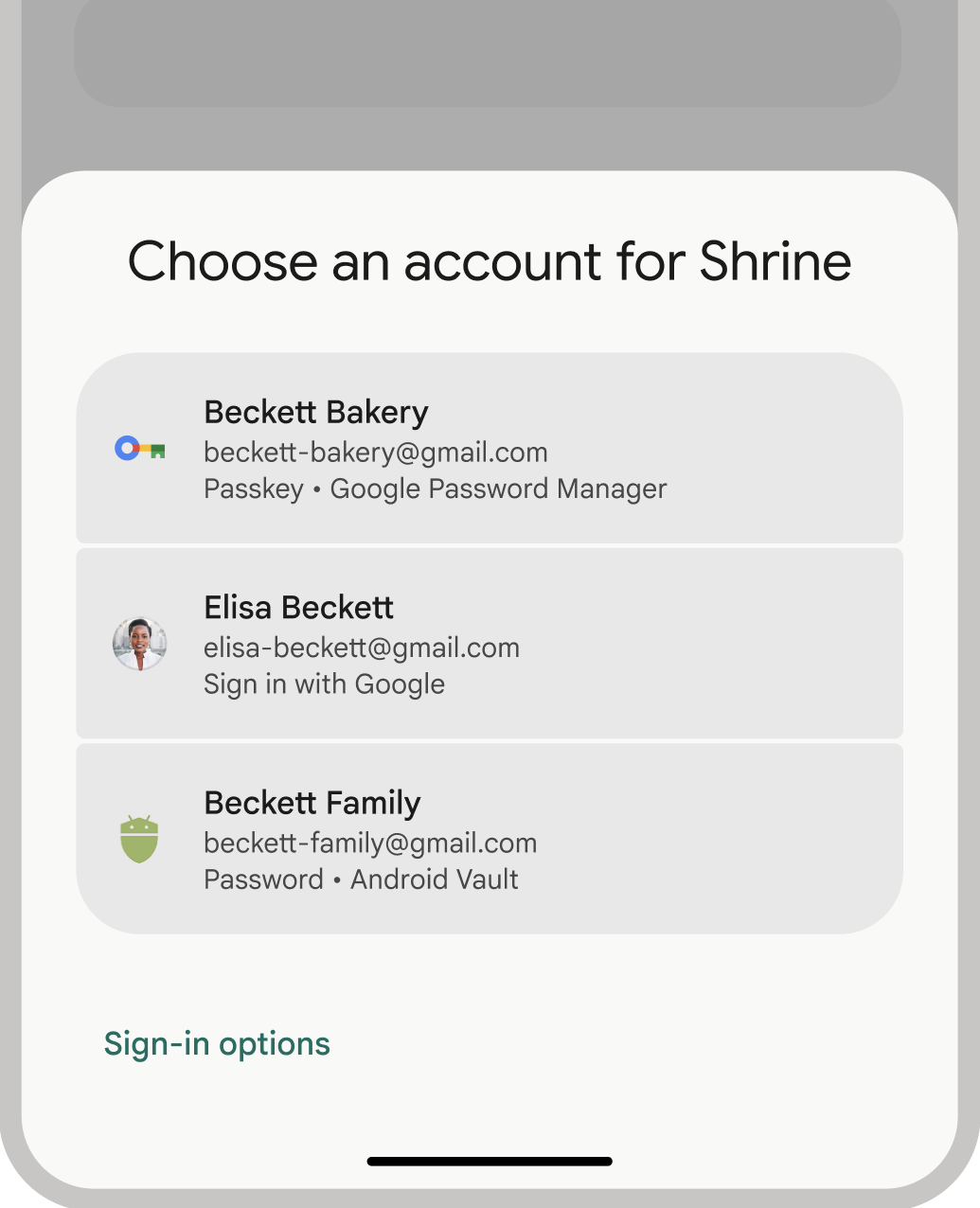

- ประสบการณ์ของผู้ใช้ที่ดีขึ้น: อินเทอร์เฟซแบบรวมของเครื่องมือจัดการข้อมูลเข้าสู่ระบบช่วยให้ผู้ใช้ได้รับประสบการณ์ที่คุ้นเคยและสอดคล้องกัน รวมถึงปรับปรุงความเร็วในการลงทะเบียนและลงชื่อเข้าใช้ UI ของ Bottom Sheet จะปรากฏในเนื้อหาของแอป เพื่อให้ ผู้ใช้ยังคงอยู่ในบริบทของแอปในระหว่างการลงชื่อเข้าใช้ รูปภาพต่อไปนี้แสดง UI ในตัวของเครื่องมือจัดการข้อมูลเข้าสู่ระบบ

คำศัพท์เกี่ยวกับการตรวจสอบสิทธิ์

เอนทิตีที่กำหนดให้ผู้ใช้ต้องตรวจสอบสิทธิ์เรียกว่าบุคคลที่สามที่เชื่อถือได้ โดยทั่วไปเวิร์กโฟลว์การตรวจสอบสิทธิ์จะมีคอมโพเนนต์ต่อไปนี้

- แอปไคลเอ็นต์ของบุคคลที่สาม: ไคลเอ็นต์ ซึ่งในกรณีนี้คือแอป Android ของคุณ ที่ จัดการอินเทอร์เฟซผู้ใช้เพื่อสร้างและใช้พาสคีย์

- เซิร์ฟเวอร์ของบุคคลที่สาม: เซิร์ฟเวอร์แอปที่ช่วยในการสร้าง จัดเก็บ และยืนยันพาสคีย์

- ผู้ให้บริการข้อมูลเข้าสู่ระบบ: คอมโพเนนต์ที่จัดเก็บและให้ข้อมูลเข้าสู่ระบบของผู้ใช้ เช่น Google Password Manager โปรดทราบว่าเอกสารประกอบของ FIDO จะอ้างอิงถึงผู้ให้บริการข้อมูลเข้าสู่ระบบในฐานะเครื่องมือจัดการข้อมูลเข้าสู่ระบบ

ที่จัดเก็บข้อมูลรับรอง

ผู้ให้บริการข้อมูลเข้าสู่ระบบ เช่น Google Password Manager จะมีตำแหน่งที่ปลอดภัยและเป็นศูนย์กลางให้ผู้ใช้จัดการข้อมูลเข้าสู่ระบบในอุปกรณ์ต่างๆ ซึ่งจะช่วยลดความซับซ้อนของกระบวนการตรวจสอบสิทธิ์ได้อีกด้วย หากต้องการผสานรวมกับเครื่องมือจัดการข้อมูลเข้าสู่ระบบในฐานะ ผู้ให้บริการเอกสารสิทธิ์ โปรดดู ใช้การตรวจสอบสิทธิ์ในฐานะผู้ให้บริการเอกสารสิทธิ์

ดูข้อมูลเพิ่มเติมเกี่ยวกับวิธีที่เครื่องมือจัดการรหัสผ่านบน Google รักษาข้อมูลเข้าสู่ระบบให้ปลอดภัยได้ที่ความปลอดภัยของพาสคีย์ในเครื่องมือจัดการรหัสผ่านบน Google

ย้ายข้อมูลไปยัง Credential Manager

ตัวจัดการข้อมูลเข้าสู่ระบบมีไว้เพื่อแทนที่ API การตรวจสอบสิทธิ์ Android รุ่นเดิมและ ข้อมูลเข้าสู่ระบบ FIDO2 ในเครื่อง ดูข้อมูลเพิ่มเติมเกี่ยวกับการย้ายข้อมูลไปยัง Credential Manager ได้ในคำแนะนำต่อไปนี้