অ্যান্ড্রয়েড ১৫ প্ল্যাটফর্মে এমন কিছু আচরণগত পরিবর্তন রয়েছে যা আপনার অ্যাপকে প্রভাবিত করতে পারে। targetSdkVersion নির্বিশেষে, অ্যান্ড্রয়েড ১৫-এ চালিত সমস্ত অ্যাপের ক্ষেত্রে নিম্নলিখিত আচরণগত পরিবর্তনগুলি প্রযোজ্য। আপনার অ্যাপটি পরীক্ষা করে দেখা উচিত এবং তারপরে যেখানে প্রযোজ্য, সেখানে এগুলিকে সঠিকভাবে সমর্থন করার জন্য প্রয়োজন অনুযায়ী পরিবর্তন করা উচিত।

অ্যান্ড্রয়েড ১৫ টার্গেট করা অ্যাপগুলোর জন্য প্রযোজ্য আচরণগত পরিবর্তনের তালিকাটিও পর্যালোচনা করে নিতে ভুলবেন না।

মূল কার্যকারিতা

অ্যান্ড্রয়েড ১৫ অ্যান্ড্রয়েড সিস্টেমের বিভিন্ন মূল সক্ষমতাকে পরিবর্তন বা প্রসারিত করে।

প্যাকেজের পরিবর্তন বন্ধ অবস্থায়

The intention of the package FLAG_STOPPED state (which users

can engage in AOSP builds by long-pressing an app icon and selecting "Force

Stop") has always been to keep apps in this state until the user explicitly

removes the app from this state by directly launching the app or indirectly

interacting with the app (through the sharesheet or a widget, selecting the app

as live wallpaper, etc.). In Android 15, we've updated the behavior of the

system to be aligned with this intended behavior. Apps should only be removed

from the stopped state through direct or indirect user action.

To support the intended behavior, in addition to the existing restrictions, the

system also cancels all pending intents when the app enters the

stopped state on a device running Android 15. When the user's actions remove the

app from the stopped state, the ACTION_BOOT_COMPLETED

broadcast is delivered to the app providing an opportunity to re-register any

pending intents.

You can call the new

ApplicationStartInfo.wasForceStopped()

method to confirm whether the app was put into the stopped state.

১৬ কেবি পেজ সাইজের জন্য সমর্থন

ঐতিহাসিকভাবে, অ্যান্ড্রয়েড শুধুমাত্র 4 KB মেমরি পৃষ্ঠার আকার সমর্থন করে, যা অ্যান্ড্রয়েড ডিভাইসে সাধারণত থাকা মোট মেমরির গড় পরিমাণের জন্য সিস্টেম মেমরির কার্যকারিতা অপ্টিমাইজ করেছে। অ্যান্ড্রয়েড 15 দিয়ে শুরু করে, AOSP 16 KB (16 KB ডিভাইস) এর পৃষ্ঠার আকার ব্যবহার করার জন্য কনফিগার করা ডিভাইসগুলিকে সমর্থন করে। যদি আপনার অ্যাপটি SDK-এর মাধ্যমে প্রত্যক্ষ বা পরোক্ষভাবে কোনও NDK লাইব্রেরি ব্যবহার করে, তাহলে এই 16 KB ডিভাইসে কাজ করার জন্য আপনাকে আপনার অ্যাপটি পুনর্নির্মাণ করতে হবে।

যেহেতু ডিভাইস নির্মাতারা বৃহত্তর পরিমাণে ভৌত মেমরি (RAM) সহ ডিভাইসগুলি তৈরি করতে থাকে, এই ডিভাইসগুলির মধ্যে অনেকগুলি ডিভাইসের কার্যকারিতা অপ্টিমাইজ করার জন্য 16 KB (এবং শেষ পর্যন্ত আরও বড়) পৃষ্ঠার আকার গ্রহণ করবে। 16 KB পৃষ্ঠার আকারের ডিভাইসগুলির জন্য সমর্থন যোগ করা আপনার অ্যাপটিকে এই ডিভাইসগুলিতে চালানোর জন্য সক্ষম করে এবং আপনার অ্যাপটিকে সংশ্লিষ্ট কর্মক্ষমতা উন্নতি থেকে উপকৃত হতে সাহায্য করে। পুনরায় কম্পাইল করা ছাড়া, অ্যাপগুলি ভবিষ্যতের Android রিলিজে 16 KB ডিভাইসে কাজ করবে না।

আপনার অ্যাপের জন্য সমর্থন যোগ করতে আপনাকে সাহায্য করার জন্য, আমরা কীভাবে আপনার অ্যাপ প্রভাবিত হয়েছে কিনা তা পরীক্ষা করতে , কীভাবে আপনার অ্যাপটি পুনর্নির্মাণ করতে হয় (যদি প্রযোজ্য হয়), এবং কীভাবে এমুলেটর ব্যবহার করে আপনার অ্যাপটি 16 কেবি পরিবেশে পরীক্ষা করতে হয় (অ্যান্ড্রয়েড এমুলেটরের জন্য অ্যান্ড্রয়েড 15 সিস্টেমের ছবি সহ) নির্দেশিকা প্রদান করেছি।

সুবিধা এবং কর্মক্ষমতা লাভ

16 KB পৃষ্ঠার আকারের সাথে কনফিগার করা ডিভাইসগুলি গড়ে সামান্য বেশি মেমরি ব্যবহার করে, তবে সিস্টেম এবং অ্যাপ উভয়ের জন্য বিভিন্ন কর্মক্ষমতা উন্নতিও লাভ করে:

- সিস্টেম মেমরির চাপে থাকাকালীন অ্যাপ লঞ্চের সময় কম: গড়ে 3.16% কম, কিছু অ্যাপের জন্য আরও উল্লেখযোগ্য উন্নতি (30% পর্যন্ত) যা আমরা পরীক্ষা করেছি

- অ্যাপ লঞ্চের সময় পাওয়ার ড্র কম হয়েছে: গড়ে 4.56% হ্রাস

- দ্রুত ক্যামেরা লঞ্চ: গড়ে 4.48% দ্রুত গরম শুরু হয় এবং গড়ে 6.60% দ্রুত ঠান্ডা শুরু হয়

- উন্নত সিস্টেম বুট সময়: গড়ে 8% (প্রায় 950 মিলিসেকেন্ড) দ্বারা উন্নত

এই উন্নতিগুলি আমাদের প্রাথমিক পরীক্ষার উপর ভিত্তি করে করা হয়েছে এবং প্রকৃত ডিভাইসগুলির ফলাফলগুলি সম্ভবত আলাদা হতে পারে৷ আমরা আমাদের পরীক্ষা চালিয়ে যাওয়ার সাথে সাথে অ্যাপগুলির সম্ভাব্য লাভের অতিরিক্ত বিশ্লেষণ প্রদান করব।

আপনার অ্যাপ প্রভাবিত হয়েছে কিনা তা পরীক্ষা করুন

যদি আপনার অ্যাপ কোনো নেটিভ কোড ব্যবহার করে , তাহলে আপনার অ্যাপটিকে 16 KB ডিভাইসের জন্য সমর্থন সহ পুনর্নির্মাণ করা উচিত। যদি আপনি নিশ্চিত না হন যে আপনার অ্যাপটি নেটিভ কোড ব্যবহার করে, তাহলে আপনি APK বিশ্লেষক ব্যবহার করে সনাক্ত করতে পারেন যে কোনও নেটিভ কোড উপস্থিত আছে কিনা এবং তারপরে আপনি যে কোনও ভাগ করা লাইব্রেরির জন্য ELF বিভাগগুলির সারিবদ্ধতা পরীক্ষা করতে পারেন । অ্যান্ড্রয়েড স্টুডিও এমন বৈশিষ্ট্যগুলিও সরবরাহ করে যা আপনাকে স্বয়ংক্রিয়ভাবে প্রান্তিককরণের সমস্যাগুলি সনাক্ত করতে সহায়তা করে৷

যদি আপনার অ্যাপটি শুধুমাত্র জাভা প্রোগ্রামিং ভাষায় বা কোটলিনে লেখা কোড ব্যবহার করে, যার মধ্যে সব লাইব্রেরি বা SDK সহ, তাহলে আপনার অ্যাপটি ইতিমধ্যেই 16 KB ডিভাইস সমর্থন করে। তবুও, আমরা সুপারিশ করছি যে আপনি অ্যাপের আচরণে কোনো অপ্রত্যাশিত রিগ্রেশন নেই তা যাচাই করতে 16 KB পরিবেশে আপনার অ্যাপটি পরীক্ষা করুন ।

কিছু অ্যাপে ব্যক্তিগত স্থান সমর্থনের জন্য প্রয়োজনীয় পরিবর্তন।

Private space is a new feature in Android 15 that lets users create a separate space on their device where they can keep sensitive apps away from prying eyes, under an additional layer of authentication. Because apps in the private space have restricted visibility, some types of apps need to take additional steps to be able to see and interact with apps in a user's private space.

All apps

Because apps in the private space are kept in a separate user profile, similar to work profiles, apps shouldn't assume that any installed copies of their app that aren't in the main profile are in the work profile. If your app has logic related to work profile apps that make this assumption, you'll need to adjust this logic.

Medical apps

When a user locks the private space, all apps in the private space are stopped, and those apps can't perform foreground or background activities, including showing notifications. This behavior might critically impact the use and function of medical apps installed in the private space.

The private space setup experience warns users that the private space is not suitable for apps that need to perform critical foreground or background activities, such as showing notifications from medical apps. However, apps can't determine whether or not they're being used in the private space, so they can't show a warning to the user for this case.

For these reasons, if you develop a medical app, review how this feature might impact your app and take appropriate actions—such as informing your users not to install your app in the private space—to avoid disrupting critical app capabilities.

Launcher apps

If you develop a launcher app, you must do the following before apps in the private space will be visible:

- Your app must be assigned as the default launcher app for the device—that

is, possessing the

ROLE_HOMErole. - Your app must declare the

ACCESS_HIDDEN_PROFILESnormal permission in your app's manifest file.

Launcher apps that declare the ACCESS_HIDDEN_PROFILES permission must handle

the following private space use cases:

- Your app must have a separate launcher container for apps installed in the

private space. Use the

getLauncherUserInfo()method to determine which type of user profile is being handled. - The user must be able to hide and show the private space container.

- The user must be able to lock and unlock the private space container. Use

the

requestQuietModeEnabled()method to lock (by passingtrue) or unlock (by passingfalse) the private space. While locked, no apps in the private space container should be visible or discoverable through mechanisms such as search. Your app should register a receiver for the

ACTION_PROFILE_AVAILABLEandACTION_PROFILE_UNAVAILABLEbroadcasts and update the UI in your app when the locked or unlocked state of the private space container changes. Both of these broadcasts includeEXTRA_USER, which your app can use to refer to the private profile user.You can also use the

isQuietModeEnabled()method to check whether the private space profile is locked or not.

App store apps

The private space includes an "Install Apps" button that launches an implicit

intent to install apps into the user's private space. In order for your app to

receive this implicit intent, declare an <intent-filter>

in your app's manifest file with a <category> of

CATEGORY_APP_MARKET.

পিএনজি-ভিত্তিক ইমোজি ফন্ট সরানো হয়েছে

উত্তরাধিকার, PNG-ভিত্তিক ইমোজি ফন্ট ফাইল ( NotoColorEmojiLegacy.ttf ) সরানো হয়েছে, শুধুমাত্র ভেক্টর-ভিত্তিক ফাইলটি রেখে। অ্যান্ড্রয়েড 13 (API লেভেল 33) থেকে শুরু করে, সিস্টেম ইমোজি রেন্ডারার দ্বারা ব্যবহৃত ইমোজি ফন্ট ফাইলটি একটি PNG-ভিত্তিক ফাইল থেকে ভেক্টর ভিত্তিক ফাইলে পরিবর্তিত হয়েছে । সিস্টেমটি সামঞ্জস্যের কারণে অ্যান্ড্রয়েড 13 এবং 14 এ লিগ্যাসি ফন্ট ফাইলটি ধরে রেখেছে, যাতে তাদের নিজস্ব ফন্ট রেন্ডারার সহ অ্যাপগুলি আপগ্রেড করতে সক্ষম না হওয়া পর্যন্ত লিগ্যাসি ফন্ট ফাইলটি ব্যবহার করা চালিয়ে যেতে পারে।

আপনার অ্যাপ প্রভাবিত হয়েছে কিনা তা পরীক্ষা করতে, NotoColorEmojiLegacy.ttf ফাইলের রেফারেন্সের জন্য আপনার অ্যাপের কোড খুঁজুন।

আপনি বিভিন্ন উপায়ে আপনার অ্যাপটিকে মানিয়ে নিতে বেছে নিতে পারেন:

- টেক্সট রেন্ডারিংয়ের জন্য প্ল্যাটফর্ম API ব্যবহার করুন। আপনি একটি বিটম্যাপ-ব্যাকড

Canvasপাঠ্য রেন্ডার করতে পারেন এবং প্রয়োজনে একটি কাঁচা চিত্র পেতে এটি ব্যবহার করতে পারেন। - আপনার অ্যাপে COLRv1 ফন্ট সমর্থন যোগ করুন। FreeType ওপেন সোর্স লাইব্রেরি 2.13.0 এবং উচ্চতর সংস্করণে COLRv1 সমর্থন করে।

- শেষ অবলম্বন হিসাবে, আপনি আপনার APK-এ লিগ্যাসি ইমোজি ফন্ট ফাইল (

NotoColorEmoji.ttf) বান্ডিল করতে পারেন, যদিও সেই ক্ষেত্রে আপনার অ্যাপটি সাম্প্রতিক ইমোজি আপডেটগুলি অনুপস্থিত থাকবে৷ আরও তথ্যের জন্য, নোটো ইমোজি গিটহাব প্রকল্প পৃষ্ঠাটি দেখুন।

সর্বনিম্ন টার্গেট SDK ভার্সন ২৩ থেকে বাড়িয়ে ২৪ করা হয়েছে।

অ্যান্ড্রয়েড 15 অ্যান্ড্রয়েড 14-এ করা পরিবর্তনগুলির উপর ভিত্তি করে তৈরি করে এবং এই নিরাপত্তাকে আরও প্রসারিত করে। অ্যান্ড্রয়েড 15-এ, 24-এর কম targetSdkVersion সহ অ্যাপগুলি ইনস্টল করা যাবে না। আধুনিক API স্তরগুলি পূরণ করার জন্য অ্যাপগুলির প্রয়োজন আরও ভাল নিরাপত্তা এবং গোপনীয়তা নিশ্চিত করতে সহায়তা করে৷

উচ্চতর Android সংস্করণে প্রবর্তিত নিরাপত্তা এবং গোপনীয়তা সুরক্ষাগুলিকে বাইপাস করার জন্য ম্যালওয়্যার প্রায়ই নিম্ন API স্তরগুলিকে লক্ষ্য করে৷ উদাহরণস্বরূপ, Android 6.0 Marshmallow (API স্তর 23) দ্বারা 2015 সালে চালু করা রানটাইম অনুমতি মডেলের শিকার হওয়া এড়াতে কিছু ম্যালওয়্যার অ্যাপ 22-এর একটি targetSdkVersion ব্যবহার করে। এই Android 15 পরিবর্তন নিরাপত্তা এবং গোপনীয়তার উন্নতি এড়াতে ম্যালওয়্যারের জন্য কঠিন করে তোলে। একটি নিম্ন API স্তর লক্ষ্য করে একটি অ্যাপ ইনস্টল করার চেষ্টা করার ফলে একটি ইনস্টলেশন ব্যর্থতা দেখা দেয়, নিম্নলিখিতগুলির মত একটি বার্তা Logcat-এ উপস্থিত হয়:

INSTALL_FAILED_DEPRECATED_SDK_VERSION: App package must target at least SDK version 24, but found 7

Android 15-এ আপগ্রেড করা ডিভাইসগুলিতে, 24-এর কম targetSdkVersion সহ যেকোনও অ্যাপ ইনস্টল থাকে।

আপনি যদি একটি পুরানো API স্তর লক্ষ্য করে একটি অ্যাপ্লিকেশন পরীক্ষা করতে চান, নিম্নলিখিত ADB কমান্ড ব্যবহার করুন:

adb install --bypass-low-target-sdk-block FILENAME.apk

নিরাপত্তা এবং গোপনীয়তা

Android 15 ওয়ান-টাইম পাসকোড (OTP) জালিয়াতির বিরুদ্ধে লড়াই করার জন্য এবং ব্যবহারকারীর সংবেদনশীল বিষয়বস্তুকে সুরক্ষিত করতে, বিজ্ঞপ্তি শ্রোতা পরিষেবা এবং স্ক্রিনশেয়ার সুরক্ষাগুলিকে কঠোর করার উপর ফোকাস করে শক্তিশালী ব্যবস্থা প্রবর্তন করেছে। মূল বর্ধিতকরণগুলির মধ্যে রয়েছে অবিশ্বস্ত অ্যাপগুলিতে অ্যাক্সেসযোগ্য বিজ্ঞপ্তিগুলি থেকে ওটিপিগুলি সংশোধন করা, স্ক্রিন শেয়ারের সময় বিজ্ঞপ্তিগুলি লুকানো এবং ওটিপিগুলি পোস্ট করার সময় অ্যাপের কার্যকলাপগুলি সুরক্ষিত করা। এই পরিবর্তনগুলি ব্যবহারকারীর সংবেদনশীল বিষয়বস্তুকে অননুমোদিত অভিনেতাদের থেকে সুরক্ষিত রাখতে লক্ষ্য করে৷

Android 15-এর পরিবর্তনগুলির সাথে তাদের অ্যাপগুলি সামঞ্জস্যপূর্ণ কিনা তা নিশ্চিত করতে বিকাশকারীদের নিম্নলিখিতগুলি সম্পর্কে সচেতন হতে হবে:

ওটিপি রিডাকশন

অ্যান্ড্রয়েড অবিশ্বস্ত অ্যাপগুলিকে বন্ধ করবে যেগুলি একটি NotificationListenerService প্রয়োগ করে যেখানে একটি OTP সনাক্ত করা হয়েছে সেই বিজ্ঞপ্তিগুলি থেকে অসংশোধিত সামগ্রী পড়া থেকে। সহচর ডিভাইস ম্যানেজার অ্যাসোসিয়েশনের মতো বিশ্বস্ত অ্যাপগুলি এই বিধিনিষেধগুলি থেকে অব্যাহতিপ্রাপ্ত৷

স্ক্রিনশেয়ার সুরক্ষা

- ব্যবহারকারীর গোপনীয়তা রক্ষা করার জন্য স্ক্রিন শেয়ারিং সেশনের সময় নোটিফিকেশন কন্টেন্ট লুকানো থাকে। অ্যাপটি

setPublicVersion()প্রয়োগ করলে, Android বিজ্ঞপ্তির সর্বজনীন সংস্করণ দেখায় যা অনিরাপদ প্রসঙ্গে প্রতিস্থাপন বিজ্ঞপ্তি হিসাবে কাজ করে। অন্যথায়, বিজ্ঞপ্তির বিষয়বস্তু আর কোনো প্রসঙ্গ ছাড়াই সংশোধন করা হয়। - পাসওয়ার্ড ইনপুটের মতো সংবেদনশীল বিষয়বস্তু দূরবর্তী দর্শকদের কাছ থেকে লুকিয়ে রাখা হয় যাতে ব্যবহারকারীর সংবেদনশীল তথ্য প্রকাশ না হয়।

- স্ক্রিনশেয়ারের সময় যেখানে একটি OTP শনাক্ত করা হয়েছে সেখানে বিজ্ঞপ্তিগুলি পোস্ট করে এমন অ্যাপগুলির কার্যকলাপগুলি লুকানো হবে৷ অ্যাপ কন্টেন্ট রিমোট ভিউয়ার থেকে লুকানো থাকে যখন লঞ্চ করা হয়।

- Android-এর সংবেদনশীল ক্ষেত্রগুলির স্বয়ংক্রিয় শনাক্তকরণের বাইরে, বিকাশকারীরা ম্যানুয়ালি তাদের অ্যাপের অংশগুলিকে

setContentSensitivityব্যবহার করে সংবেদনশীল হিসাবে চিহ্নিত করতে পারে, যা স্ক্রিন শেয়ারের সময় দূরবর্তী দর্শকদের থেকে লুকানো থাকে। - ডেমো বা পরীক্ষার উদ্দেশ্যে স্ক্রিনশেয়ার সুরক্ষা থেকে অব্যাহতি পাওয়ার জন্য বিকাশকারীরা বিকাশকারী বিকল্পগুলির অধীনে স্ক্রিন শেয়ার সুরক্ষা বিকল্পটি অক্ষম করতে টগল করতে বেছে নিতে পারেন। ডিফল্ট সিস্টেম স্ক্রিন রেকর্ডারকে এই পরিবর্তনগুলি থেকে অব্যাহতি দেওয়া হয়েছে, যেহেতু রেকর্ডিংগুলি ডিভাইসে থাকে৷

Android 15 ওয়ান-টাইম পাসকোড (OTP) জালিয়াতির বিরুদ্ধে লড়াই করার জন্য এবং ব্যবহারকারীর সংবেদনশীল বিষয়বস্তুকে সুরক্ষিত করতে, বিজ্ঞপ্তি শ্রোতা পরিষেবা এবং স্ক্রিনশেয়ার সুরক্ষাগুলিকে কঠোর করার উপর ফোকাস করে শক্তিশালী ব্যবস্থা প্রবর্তন করেছে। মূল বর্ধিতকরণগুলির মধ্যে রয়েছে অবিশ্বস্ত অ্যাপগুলিতে অ্যাক্সেসযোগ্য বিজ্ঞপ্তিগুলি থেকে ওটিপিগুলি সংশোধন করা, স্ক্রিন শেয়ারের সময় বিজ্ঞপ্তিগুলি লুকানো এবং ওটিপিগুলি পোস্ট করার সময় অ্যাপের কার্যকলাপগুলি সুরক্ষিত করা। এই পরিবর্তনগুলি ব্যবহারকারীর সংবেদনশীল বিষয়বস্তুকে অননুমোদিত অভিনেতাদের থেকে সুরক্ষিত রাখতে লক্ষ্য করে৷

Android 15-এর পরিবর্তনগুলির সাথে তাদের অ্যাপগুলি সামঞ্জস্যপূর্ণ কিনা তা নিশ্চিত করতে বিকাশকারীদের নিম্নলিখিতগুলি সম্পর্কে সচেতন হতে হবে:

ওটিপি রিডাকশন

অ্যান্ড্রয়েড অবিশ্বস্ত অ্যাপগুলিকে বন্ধ করবে যেগুলি একটি NotificationListenerService প্রয়োগ করে যেখানে একটি OTP সনাক্ত করা হয়েছে সেই বিজ্ঞপ্তিগুলি থেকে অসংশোধিত সামগ্রী পড়া থেকে। সহচর ডিভাইস ম্যানেজার অ্যাসোসিয়েশনের মতো বিশ্বস্ত অ্যাপগুলি এই বিধিনিষেধগুলি থেকে অব্যাহতিপ্রাপ্ত৷

স্ক্রিনশেয়ার সুরক্ষা

- ব্যবহারকারীর গোপনীয়তা রক্ষা করার জন্য স্ক্রিন শেয়ারিং সেশনের সময় নোটিফিকেশন কন্টেন্ট লুকানো থাকে। অ্যাপটি

setPublicVersion()প্রয়োগ করলে, Android বিজ্ঞপ্তির সর্বজনীন সংস্করণ দেখায় যা অনিরাপদ প্রসঙ্গে প্রতিস্থাপন বিজ্ঞপ্তি হিসাবে কাজ করে। অন্যথায়, বিজ্ঞপ্তির বিষয়বস্তু আর কোনো প্রসঙ্গ ছাড়াই সংশোধন করা হয়। - পাসওয়ার্ড ইনপুটের মতো সংবেদনশীল বিষয়বস্তু দূরবর্তী দর্শকদের কাছ থেকে লুকিয়ে রাখা হয় যাতে ব্যবহারকারীর সংবেদনশীল তথ্য প্রকাশ না হয়।

- স্ক্রিনশেয়ারের সময় যেখানে একটি OTP শনাক্ত করা হয়েছে সেখানে বিজ্ঞপ্তিগুলি পোস্ট করে এমন অ্যাপগুলির কার্যকলাপগুলি লুকানো হবে৷ অ্যাপ কন্টেন্ট রিমোট ভিউয়ার থেকে লুকানো থাকে যখন লঞ্চ করা হয়।

- Android-এর সংবেদনশীল ক্ষেত্রগুলির স্বয়ংক্রিয় শনাক্তকরণের বাইরে, বিকাশকারীরা ম্যানুয়ালি তাদের অ্যাপের অংশগুলিকে

setContentSensitivityব্যবহার করে সংবেদনশীল হিসাবে চিহ্নিত করতে পারে, যা স্ক্রিন শেয়ারের সময় দূরবর্তী দর্শকদের থেকে লুকানো থাকে। - ডেমো বা পরীক্ষার উদ্দেশ্যে স্ক্রিনশেয়ার সুরক্ষা থেকে অব্যাহতি পাওয়ার জন্য বিকাশকারীরা বিকাশকারী বিকল্পগুলির অধীনে স্ক্রিন শেয়ার সুরক্ষা বিকল্পটি অক্ষম করতে টগল করতে বেছে নিতে পারেন। ডিফল্ট সিস্টেম স্ক্রিন রেকর্ডারকে এই পরিবর্তনগুলি থেকে অব্যাহতি দেওয়া হয়েছে, যেহেতু রেকর্ডিংগুলি ডিভাইসে থাকে৷

ক্যামেরা এবং মিডিয়া

অ্যান্ড্রয়েড ১৫ সকল অ্যাপের ক্যামেরা ও মিডিয়া আচরণে নিম্নলিখিত পরিবর্তনগুলো এনেছে।

রিসোর্স সীমায় পৌঁছালে ডাইরেক্ট এবং অফলোড অডিও প্লেব্যাক পূর্বে খোলা ডাইরেক্ট বা অফলোড অডিও ট্র্যাকগুলিকে বাতিল করে দেয়।

অ্যান্ড্রয়েড 15-এর আগে, অন্য অ্যাপ অডিও চালানোর সময় যদি কোনও অ্যাপ সরাসরি বা অফলোড অডিও প্লেব্যাকের অনুরোধ করে এবং রিসোর্স সীমা পৌঁছে যায়, অ্যাপটি একটি নতুন AudioTrack খুলতে ব্যর্থ হবে।

অ্যান্ড্রয়েড 15 থেকে শুরু করে, যখন কোনো অ্যাপ সরাসরি বা অফলোড প্লেব্যাকের অনুরোধ করে এবং রিসোর্স সীমা পৌঁছে যায়, তখন সিস্টেমটি বর্তমানে খোলা AudioTrack অবজেক্টকে বাতিল করে দেয় যা নতুন ট্র্যাকের অনুরোধ পূরণ করতে বাধা দেয়।

(সরাসরি এবং অফলোড অডিও ট্র্যাকগুলি সাধারণত সংকুচিত অডিও ফর্ম্যাটগুলির প্লেব্যাকের জন্য খোলা হয়৷ সরাসরি অডিও চালানোর জন্য সাধারণ ব্যবহারের ক্ষেত্রে HDMI এর মাধ্যমে একটি টিভিতে এনকোডেড অডিও স্ট্রিম করা অন্তর্ভুক্ত৷ অফলোড ট্র্যাকগুলি সাধারণত হার্ডওয়্যার ডিএসপি সহ একটি মোবাইল ডিভাইসে সংকুচিত অডিও চালানোর জন্য ব্যবহৃত হয়৷ ত্বরণ।)

ব্যবহারকারীর অভিজ্ঞতা এবং সিস্টেম UI

অ্যান্ড্রয়েড ১৫-এ এমন কিছু পরিবর্তন আনা হয়েছে, যার উদ্দেশ্য হলো আরও সামঞ্জস্যপূর্ণ ও স্বজ্ঞামূলক ব্যবহারকারীর অভিজ্ঞতা তৈরি করা।

যেসব অ্যাপ অপ্ট-ইন করেছে, তাদের জন্য প্রেডিক্টিভ ব্যাক অ্যানিমেশন সক্রিয় করা হয়েছে।

Beginning in Android 15, the developer option for predictive back animations has been removed. System animations such as back-to-home, cross-task, and cross-activity now appear for apps that have opted in to the predictive back gesture either entirely or at an activity level. If your app is affected, take the following actions:

- Ensure that your app has been properly migrated to use the predictive back gesture.

- Ensure that your fragment transitions work with predictive back navigation.

- Migrate away from animation and framework transitions and use animator and androidx transitions instead.

- Migrate away from back stacks that

FragmentManagerdoesn't know about. Use back stacks managed byFragmentManageror by the Navigation component instead.

ব্যবহারকারী অ্যাপটি জোর করে বন্ধ করলে উইজেটগুলি নিষ্ক্রিয় হয়ে যায়।

যদি কোনও ব্যবহারকারী Android 15 চালিত কোনও ডিভাইসে কোনও অ্যাপকে জোর করে বন্ধ করে দেয়, তবে সিস্টেমটি অস্থায়ীভাবে অ্যাপের সমস্ত উইজেট অক্ষম করে দেয়। উইজেটগুলি ধূসর হয়ে গেছে, এবং ব্যবহারকারী তাদের সাথে যোগাযোগ করতে পারে না। কারণ অ্যান্ড্রয়েড 15 দিয়ে শুরু করে, অ্যাপটিকে জোর করে বন্ধ করা হলে সিস্টেমটি একটি অ্যাপের সমস্ত মুলতুবি থাকা ইন্টেন্ট বাতিল করে।

পরের বার ব্যবহারকারী যখন অ্যাপটি চালু করেন তখন সিস্টেমটি সেই উইজেটগুলিকে পুনরায় সক্ষম করে৷

আরও তথ্যের জন্য, প্যাকেজ বন্ধ অবস্থায় পরিবর্তন দেখুন।

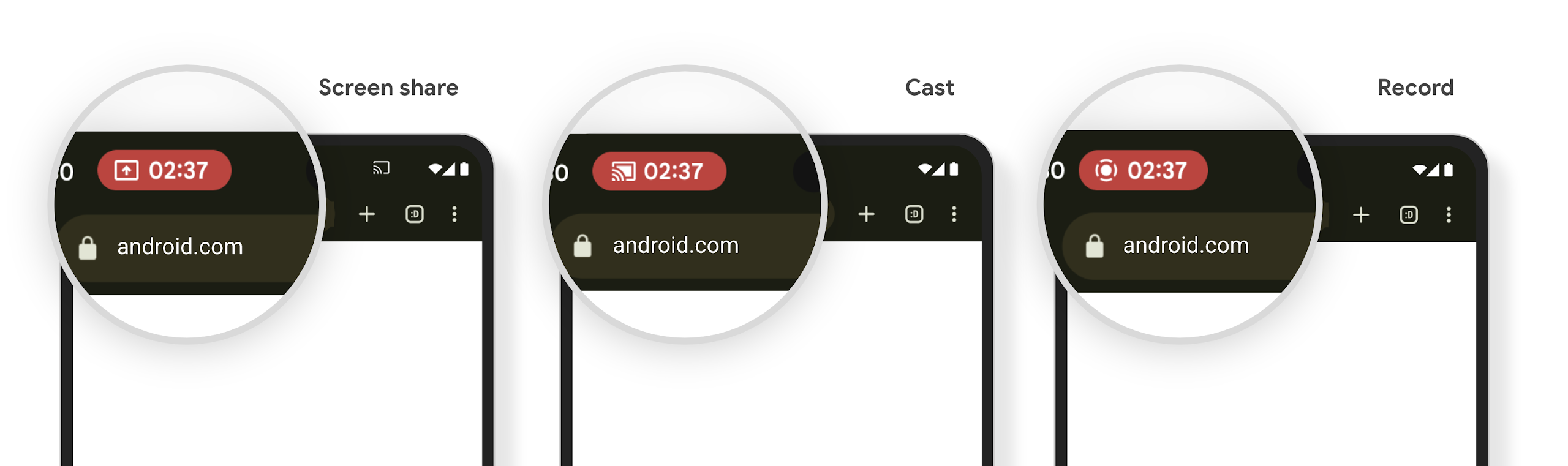

মিডিয়া প্রজেকশন স্ট্যাটাস বার চিপ ব্যবহারকারীদের স্ক্রিন শেয়ারিং, কাস্টিং এবং রেকর্ডিং সম্পর্কে সতর্ক করে।

স্ক্রীন প্রজেকশন শোষণ ব্যক্তিগত ব্যবহারকারীর ডেটা যেমন আর্থিক তথ্য প্রকাশ করে কারণ ব্যবহারকারীরা বুঝতে পারে না যে তাদের ডিভাইসের স্ক্রিন ভাগ করা হচ্ছে।

Android 15 QPR1 বা উচ্চতর ডিভাইসে চলমান অ্যাপ্লিকেশানগুলির জন্য, একটি স্ট্যাটাস বার চিপ যা বড় এবং বিশিষ্ট যেকোন চলমান স্ক্রীন প্রজেকশনে ব্যবহারকারীদের সতর্ক করে। ব্যবহারকারীরা তাদের স্ক্রীন শেয়ার করা, কাস্ট করা বা রেকর্ড করা থেকে বন্ধ করতে চিপটিতে ট্যাপ করতে পারেন। এছাড়াও, ডিভাইসের স্ক্রিন লক হয়ে গেলে স্ক্রিন প্রজেকশন স্বয়ংক্রিয়ভাবে বন্ধ হয়ে যায়।

আপনার অ্যাপ প্রভাবিত হয়েছে কিনা তা পরীক্ষা করুন

ডিফল্টরূপে, আপনার অ্যাপে স্ট্যাটাস বার চিপ অন্তর্ভুক্ত থাকে এবং লক স্ক্রিন সক্রিয় হলে স্বয়ংক্রিয়ভাবে স্ক্রিন প্রজেকশন স্থগিত করে।

এই ব্যবহারের ক্ষেত্রে আপনার অ্যাপটি কীভাবে পরীক্ষা করবেন সে সম্পর্কে আরও জানতে, স্ট্যাটাস বার চিপ এবং অটো স্টপ দেখুন।

পটভূমি নেটওয়ার্ক অ্যাক্সেস সীমাবদ্ধতা

অ্যান্ড্রয়েড 15-এ, যে অ্যাপগুলি একটি বৈধ প্রক্রিয়া লাইফসাইকেলের বাইরে একটি নেটওয়ার্ক অনুরোধ শুরু করে একটি ব্যতিক্রম পায়। সাধারণত, একটি UnknownHostException বা অন্যান্য সকেট-সম্পর্কিত IOException । নেটওয়ার্ক অনুরোধগুলি যেগুলি একটি বৈধ জীবনচক্রের বাইরে ঘটে থাকে সাধারণত অ্যাপগুলি আর সক্রিয় না থাকার পরেও অজান্তে একটি নেটওয়ার্ক অনুরোধ চালিয়ে যাওয়ার কারণে হয়৷

এই ব্যতিক্রমটি প্রশমিত করতে, নিশ্চিত করুন যে আপনার নেটওয়ার্ক অনুরোধগুলি জীবনচক্র সচেতন এবং লাইফসাইকেল সচেতন উপাদানগুলি ব্যবহার করে একটি বৈধ প্রক্রিয়া জীবনচক্র ছেড়ে যাওয়ার পরে বাতিল করা হয়েছে৷ যদি এটি গুরুত্বপূর্ণ হয় যে ব্যবহারকারী অ্যাপ্লিকেশনটি ছেড়ে যাওয়ার পরেও নেটওয়ার্ক অনুরোধটি ঘটতে পারে, তাহলে WorkManager ব্যবহার করে নেটওয়ার্ক অনুরোধের সময় নির্ধারণের কথা বিবেচনা করুন বা Foreground Service ব্যবহার করে একটি ব্যবহারকারীর দৃশ্যমান কাজ চালিয়ে যান৷

অবচয়

প্রতিটি রিলিজের সাথে, নির্দিষ্ট অ্যান্ড্রয়েড এপিআই অপ্রচলিত হয়ে যেতে পারে অথবা আরও ভালো ডেভেলপার অভিজ্ঞতা প্রদান করতে বা প্ল্যাটফর্মের নতুন সক্ষমতা সমর্থন করার জন্য সেগুলোকে রিফ্যাক্টর করার প্রয়োজন হতে পারে। এইসব ক্ষেত্রে, আমরা আনুষ্ঠানিকভাবে অপ্রচলিত এপিআইগুলোকে ডেপ্রিকেটেড ঘোষণা করি এবং ডেভেলপারদের পরিবর্তে ব্যবহারের জন্য বিকল্প এপিআই-এর দিকে নির্দেশ করি।

ডেপ্রিকেশন মানে হলো আমরা এপিআইগুলোর জন্য আনুষ্ঠানিক সমর্থন বন্ধ করে দিয়েছি, কিন্তু সেগুলো ডেভেলপারদের জন্য উপলব্ধ থাকবে। অ্যান্ড্রয়েডের এই রিলিজের উল্লেখযোগ্য ডেপ্রিকেশনগুলো সম্পর্কে আরও জানতে, ডেপ্রিকেশন পৃষ্ঠাটি দেখুন।