অ্যাপ সিকিউরিটি ইমপ্রুভমেন্ট প্রোগ্রাম হল একটি পরিষেবা যা Google Play অ্যাপ ডেভেলপারদের তাদের অ্যাপের নিরাপত্তা উন্নত করতে দেওয়া হয়। প্রোগ্রামটি আরও সুরক্ষিত অ্যাপ তৈরি করার জন্য টিপস এবং সুপারিশ প্রদান করে এবং যখন আপনার অ্যাপগুলি Google Play-তে আপলোড করা হয় তখন সম্ভাব্য নিরাপত্তা বর্ধিতকরণ শনাক্ত করে। এখন পর্যন্ত, প্রোগ্রামটি ডেভেলপারদের Google Play-তে 1,000,000-এর বেশি অ্যাপ ঠিক করতে সাহায্য করেছে।

এটা কিভাবে কাজ করে

কোনো অ্যাপ Google Play-এ গৃহীত হওয়ার আগে, আমরা সম্ভাব্য নিরাপত্তা সমস্যা সহ নিরাপত্তা এবং নিরাপত্তার জন্য স্ক্যান করি। অতিরিক্ত হুমকির জন্য আমরা ক্রমাগত Google Play-তে এক মিলিয়নেরও বেশি অ্যাপ পুনরায় স্ক্যান করি।

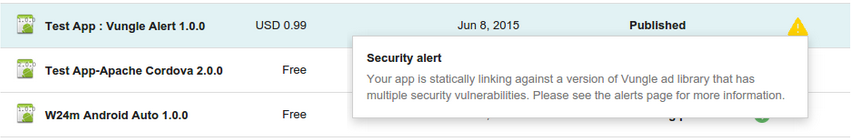

যদি আপনার অ্যাপটি একটি সম্ভাব্য নিরাপত্তা সমস্যার জন্য পতাকাঙ্কিত করা হয়, তাহলে আমরা আপনাকে দ্রুত সমস্যার সমাধান করতে এবং আপনার ব্যবহারকারীদের সুরক্ষিত রাখতে সাহায্য করার জন্য আপনাকে অবিলম্বে অবহিত করব। আমরা ইমেল এবং Google Play কনসোল উভয়ই ব্যবহার করে আপনাকে সতর্কতা প্রদান করব, অ্যাপটি কীভাবে উন্নত করা যায় সে সম্পর্কে বিশদ বিবরণ সহ একটি সমর্থন পৃষ্ঠার লিঙ্ক সহ।

সাধারণত, এই বিজ্ঞপ্তিগুলিতে যত তাড়াতাড়ি সম্ভব ব্যবহারকারীদের উন্নতি প্রদানের জন্য একটি টাইমলাইন অন্তর্ভুক্ত থাকবে। কিছু ধরণের সমস্যার জন্য, আপনি অ্যাপটিতে আর কোনো আপডেট প্রকাশ করার আগে আপনাকে আমাদের নিরাপত্তার উন্নতি করতে হবে।

আপনি Google Play Console-এ আপনার অ্যাপের নতুন সংস্করণ আপলোড করার মাধ্যমে নিশ্চিত করতে পারেন যে আপনি সমস্যাটির সম্পূর্ণ সমাধান করেছেন। স্থির অ্যাপের সংস্করণ নম্বর বৃদ্ধি করতে ভুলবেন না। কয়েক ঘন্টা পরে, নিরাপত্তা সতর্কতার জন্য প্লে কনসোল চেক করুন; যদি এটি আর সেখানে না থাকে, আপনি সম্পূর্ণ প্রস্তুত।

প্লে কনসোলে একটি অ্যাপের জন্য নিরাপত্তা উন্নতির সতর্কতার উদাহরণ।

জড়িত হন

এই প্রোগ্রামের সাফল্য আপনার সাথে আমাদের অংশীদারিত্বের উপর নির্ভর করে—Google Play-এ অ্যাপের বিকাশকারীরা—এবং নিরাপত্তা সম্প্রদায়। আমাদের ব্যবহারকারীদের নিরাপদ, সুরক্ষিত অ্যাপ প্রদান করার জন্য আমরা সকলেই দায়ী। প্রতিক্রিয়া বা প্রশ্নের জন্য, অনুগ্রহ করে Google Play বিকাশকারী সহায়তা কেন্দ্রের মাধ্যমে আমাদের সাথে যোগাযোগ করুন৷ অ্যাপ্লিকেশানগুলিতে সম্ভাব্য নিরাপত্তা সমস্যাগুলি রিপোর্ট করতে, অনুগ্রহ করে security+asi@android.com এ আমাদের সাথে যোগাযোগ করুন।

প্রচারাভিযান এবং প্রতিকার

নীচে Google Play-তে বিকাশকারীদের জন্য ফ্ল্যাগ করা সাম্প্রতিকতম সুরক্ষা সমস্যাগুলি রয়েছে৷ প্রতিটি প্রচারাভিযানের সমর্থন পৃষ্ঠার লিঙ্কে দুর্বলতা এবং প্রতিকারের বিবরণ পাওয়া যায়।

সারণি 1 : প্রতিকারের জন্য সংশ্লিষ্ট সময়সীমা সহ সতর্কীকরণ প্রচারাভিযান।

| প্রচারণা | শুরু হয়েছে | সমর্থন পৃষ্ঠা |

|---|---|---|

| ফায়ারবেস ক্লাউড মেসেজিং সেভার কী উন্মুক্ত | 10/12/2021 | সমর্থন পৃষ্ঠা |

| অভিপ্রায় পুনর্নির্দেশ | 5/16/2019 | সমর্থন পৃষ্ঠা |

| জাভাস্ক্রিপ্ট ইন্টারফেস ইনজেকশন | 12/4/2018 | সমর্থন পৃষ্ঠা |

| স্কিম হাইজ্যাকিং | 11/15/2018 | সমর্থন পৃষ্ঠা |

| ক্রস অ্যাপ স্ক্রিপ্টিং | 10/30/2018 | সমর্থন পৃষ্ঠা |

| ফাইল-ভিত্তিক ক্রস-সাইট স্ক্রিপ্টিং | 6/5/2018 | সমর্থন পৃষ্ঠা |

| এসকিউএল ইনজেকশন | 6/4/2018 | সমর্থন পৃষ্ঠা |

| পাথ ট্রাভার্সাল | 9/22/2017 | সমর্থন পৃষ্ঠা |

| অনিরাপদ হোস্টনাম যাচাইকরণ | 11/29/2016 | সমর্থন পৃষ্ঠা |

| ফ্র্যাগমেন্ট ইনজেকশন | 11/29/2016 | সমর্থন পৃষ্ঠা |

| সুপারসনিক বিজ্ঞাপন SDK | 9/28/2016 | সমর্থন পৃষ্ঠা |

| Libpng | 6/16/2016 | সমর্থন পৃষ্ঠা |

| Libjpeg-টার্বো | 6/16/2016 | সমর্থন পৃষ্ঠা |

| Vpon বিজ্ঞাপন SDK | 6/16/2016 | সমর্থন পৃষ্ঠা |

| Airpush বিজ্ঞাপন SDK | 3/31/2016 | সমর্থন পৃষ্ঠা |

| MoPub বিজ্ঞাপন SDK | 3/31/2016 | সমর্থন পৃষ্ঠা |

| OpenSSL ("লগজ্যাম" এবং CVE-2015-3194, CVE-2014-0224) | 3/31/2016 | সমর্থন পৃষ্ঠা |

| ট্রাস্ট ম্যানেজার | 2/17/2016 | সমর্থন পৃষ্ঠা |

| অ্যাডমার্ভেল | 2/8/2016 | সমর্থন পৃষ্ঠা |

| Libupup (CVE-2015-8540) | 2/8/2016 | সমর্থন পৃষ্ঠা |

| Apache Cordova (CVE-2015-5256, CVE-2015-1835) | 12/14/2015 | সমর্থন পৃষ্ঠা |

| Vitamio Ad SDK | 12/14/2015 | সমর্থন পৃষ্ঠা |

| GnuTLS | 10/13/2015 | সমর্থন পৃষ্ঠা |

| ওয়েবভিউ SSLErrorHandler | 7/17/2015 | সমর্থন পৃষ্ঠা |

| Vungle Ad SDK | 6/29/2015 | সমর্থন পৃষ্ঠা |

| Apache Cordova (CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 6/29/2015 | সমর্থন পৃষ্ঠা |

সারণি 2 : শুধুমাত্র-সতর্ক প্রচারাভিযান (কোন প্রতিকারের সময়সীমা নেই)।

| প্রচারণা | শুরু হয়েছে | সমর্থন পৃষ্ঠা |

|---|---|---|

| অন্তর্নিহিত PendingIntent | 2/22/2022 | সমর্থন পৃষ্ঠা |

| অন্তর্নিহিত অভ্যন্তরীণ অভিপ্রায় | ৬/২২/২০২১ | সমর্থন পৃষ্ঠা |

| অনিরাপদ এনক্রিপশন মোড | 10/13/2020 | সমর্থন পৃষ্ঠা |

| অনিরাপদ এনক্রিপশন | 9/17/2019 | সমর্থন পৃষ্ঠা |

| জিপফাইল পাথ ট্রাভার্সাল | 21/5/2019 | সমর্থন পৃষ্ঠা |

| এমবেডেড Foursquare OAuth টোকেন | 9/28/2016 | সমর্থন পৃষ্ঠা |

| এম্বেড করা Facebook OAuth টোকেন | 9/28/2016 | সমর্থন পৃষ্ঠা |

| Google Play বিলিং বাধা | 7/28/2016 | সমর্থন পৃষ্ঠা |

| এম্বেড করা Google রিফ্রেশ টোকেন OAuth | 7/28/2016 | সমর্থন পৃষ্ঠা |

| ডেভেলপার ইউআরএল লিকড শংসাপত্র | 6/16/2016 | সমর্থন পৃষ্ঠা |

| এমবেডেড কীস্টোর ফাইল | 10/2/2014 | |

| Amazon Web Services এম্বেড করা শংসাপত্র | ৬/১২/২০১৪ |