La plate-forme Android 16 apporte des modifications de comportement susceptibles d'affecter votre application. Les modifications de comportement suivantes s'appliquent à toutes les applications lorsqu'elles s'exécutent sur Android 16, peu importe la targetSdkVersion. Vous devez tester votre application, puis la modifier si nécessaire afin de prendre en charge ces modifications, le cas échéant.

Veillez également à consulter la liste des modifications de comportement qui n'affectent que les applications ciblant Android 16.

Fonctionnalité de base

Android 16 (niveau d'API 36) inclut les modifications suivantes qui modifient ou étendent diverses fonctionnalités de base du système Android.

Optimisations des quotas JobScheduler

Starting in Android 16, we're adjusting regular and expedited job execution runtime quota based on the following factors:

- Which app standby bucket the application is in: in Android 16, active standby buckets will start being enforced by a generous runtime quota.

- If the job starts execution while the app is in a top state: in Android 16, Jobs started while the app is visible to the user and continues after the app becomes invisible, will adhere to the job runtime quota.

- If the job is executing while running a Foreground Service: in Android 16, jobs that are executing while concurrently with a foreground service will adhere to the job runtime quota. If you're leveraging jobs for user initiated data transfer, consider using user initiated data transfer jobs instead.

This change impacts tasks scheduled using WorkManager, JobScheduler, and

DownloadManager. To debug why a job was stopped, we recommend logging why your

job was stopped by calling WorkInfo.getStopReason() (for

JobScheduler jobs, call JobParameters.getStopReason()).

For more information on battery-optimal best practices, refer to guidance on optimize battery use for task scheduling APIs.

We also recommend leveraging the new

JobScheduler#getPendingJobReasonsHistory API introduced in

Android 16 to understand why a job has not executed.

Testing

To test your app's behavior, you can enable override of certain job quota optimizations as long as the app is running on an Android 16 device.

To disable enforcement of "top state will adhere to job runtime quota", run the

following adb command:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_TOP_STARTED_JOBS APP_PACKAGE_NAME

To disable enforcement of "jobs that are executing while concurrently with a

foreground service will adhere to the job runtime quota", run the following

adb command:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_FGS_JOBS APP_PACKAGE_NAME

To test certain app standby bucket behavior, you can set the app standby bucket

of your app using the following adb command:

adb shell am set-standby-bucket APP_PACKAGE_NAME active|working_set|frequent|rare|restricted

To understand the app standby bucket your app is in, you can get the app standby

bucket of your app using the following adb command:

adb shell am get-standby-bucket APP_PACKAGE_NAME

Motif d'arrêt des tâches vides abandonnées

An abandoned job occurs when the JobParameters object associated with the job

has been garbage collected, but JobService#jobFinished(JobParameters,

boolean) has not been called to signal job completion. This indicates that

the job may be running and being rescheduled without the app's awareness.

Apps that rely on JobScheduler, don't maintain a strong reference to the

JobParameters object, and timeout will now be granted the new job stop reason

STOP_REASON_TIMEOUT_ABANDONED, instead of STOP_REASON_TIMEOUT.

If there are frequent occurrences of the new abandoned stop reason, the system will take mitigation steps to reduce job frequency.

Apps should use the new stop reason to detect and reduce abandoned jobs.

If you're using WorkManager, AsyncTask, or DownloadManager, you aren't impacted because these APIs manage the job lifecycle on your app's behalf.

Abandon complet de JobInfo#setImportantWhileForeground

La méthode JobInfo.Builder#setImportantWhileForeground(boolean) indique l'importance d'une tâche lorsque l'application de planification est au premier plan ou lorsqu'elle est temporairement exemptée des restrictions en arrière-plan.

Cette méthode est obsolète depuis Android 12 (niveau d'API 31). À partir d'Android 16, elle ne fonctionne plus efficacement et l'appel de cette méthode sera ignoré.

Cette suppression de fonctionnalité s'applique également à JobInfo#isImportantWhileForeground(). À partir d'Android 16, si la méthode est appelée, elle renvoie false.

Champ d'application de la priorité de diffusion ordonnée n'est plus global

Android apps are allowed to define priorities on broadcast receivers to control

the order in which the receivers receive and process the broadcast. For

manifest-declared receivers, apps can use the

android:priority attribute to define the priority and for

context-registered receivers, apps can use the

IntentFilter#setPriority() API to define the priority. When

a broadcast is sent, the system delivers it to receivers in order of their

priority, from highest to lowest.

In Android 16, broadcast delivery order using the android:priority attribute

or IntentFilter#setPriority() across different processes will not be

guaranteed. Broadcast priorities will only be respected within the same

application process rather than across all processes.

Also, broadcast priorities will be automatically confined to the range

(SYSTEM_LOW_PRIORITY + 1,

SYSTEM_HIGH_PRIORITY - 1). Only system components will be

allowed to set SYSTEM_LOW_PRIORITY, SYSTEM_HIGH_PRIORITY as broadcast

priority.

Your app might be impacted if it does either of the following:

- Your application has declared multiple processes with the same broadcast intent, and has expectations around receiving those intents in a certain order based on the priority.

- Your application process interacts with other processes and has expectations around receiving a broadcast intent in a certain order.

If the processes need to coordinate with each other, they should communicate using other coordination channels.

Modifications internes d'ART

Android 16 includes the latest updates to the Android Runtime (ART) that improve the Android Runtime's (ART's) performance and provide support for additional Java features. Through Google Play System updates, these improvements are also available to over a billion devices running Android 12 (API level 31) and higher.

As these changes are released, libraries and app code that rely on internal structures of ART might not work correctly on devices running Android 16, along with earlier Android versions that update the ART module through Google Play system updates.

Relying on internal structures (such as non-SDK interfaces) can always lead to compatibility problems, but it's particularly important to avoid relying on code (or libraries containing code) that leverages internal ART structures, since ART changes aren't tied to the platform version the device is running on and they go out to over a billion devices through Google Play system updates.

All developers should check whether their app is impacted by testing their apps thoroughly on Android 16. In addition, check the known issues to see if your app depends on any libraries that we've identified that rely on internal ART structures. If you do have app code or library dependencies that are affected, seek public API alternatives whenever possible and request public APIs for new use cases by creating a feature request in our issue tracker.

Mode de compatibilité de taille de page de 16 ko

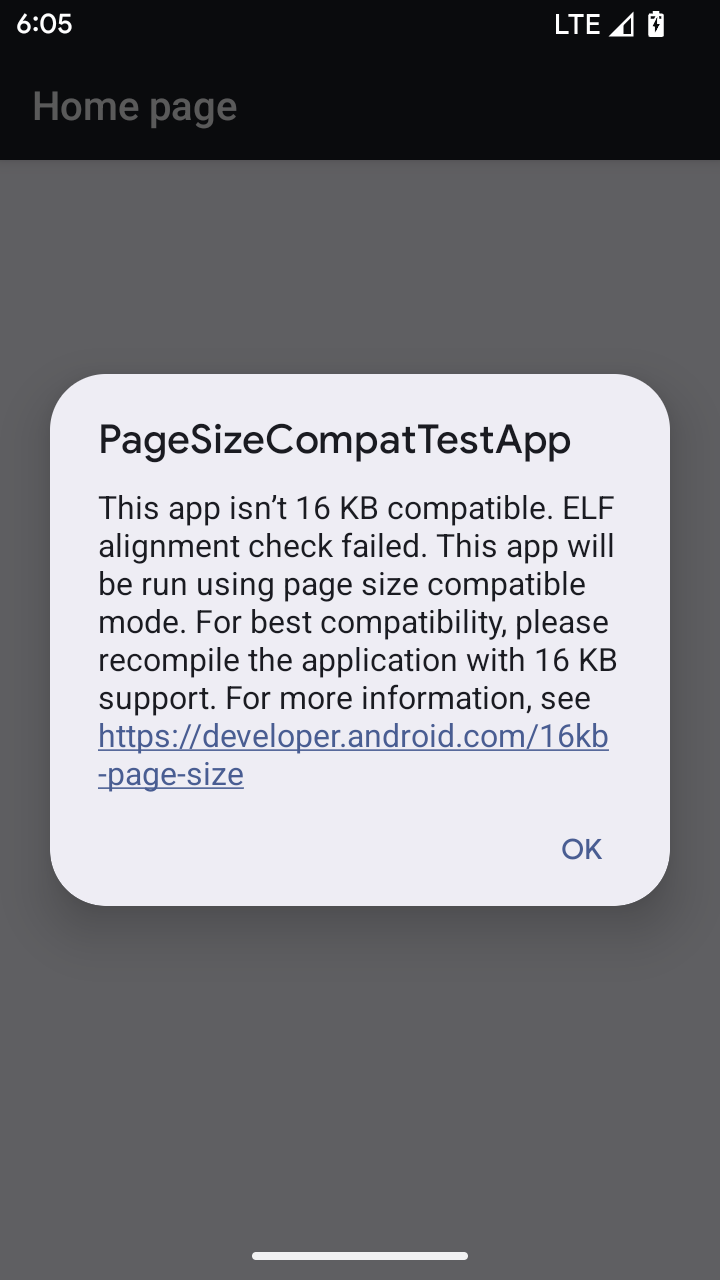

Android 15 a introduit la prise en charge des pages de mémoire de 16 ko pour optimiser les performances de la plate-forme. Android 16 ajoute un mode de compatibilité, qui permet à certaines applications conçues pour des pages de mémoire de 4 ko d'être exécutées sur un appareil configuré pour des pages de mémoire de 16 ko.

Si Android détecte que votre application comporte des pages de mémoire alignées sur 4 ko, il utilise automatiquement le mode de compatibilité et affiche une boîte de dialogue de notification à l'utilisateur. Définir la propriété android:pageSizeCompat dans AndroidManifest.xml pour activer le mode de rétrocompatibilité empêche l'affichage de la boîte de dialogue lorsque votre application se lance. Pour des performances, une fiabilité et une stabilité optimales, votre application doit toujours être alignée sur 16 ko. Pour en savoir plus, consultez notre article de blog récent sur la mise à jour de vos applications pour qu'elles soient compatibles avec les pages de mémoire de 16 ko.

Expérience utilisateur et interface utilisateur du système

Android 16 (niveau d'API 36) inclut les modifications suivantes, qui visent à créer une expérience utilisateur plus cohérente et intuitive.

Abandon des annonces d'accessibilité intrusives

Android 16 deprecates accessibility announcements, characterized by the use of

announceForAccessibility or the dispatch of

TYPE_ANNOUNCEMENT accessibility events. These can create

inconsistent user experiences for users of TalkBack and Android's screen reader,

and alternatives better serve a broader range of user needs across a variety of

Android's assistive technologies.

Examples of alternatives:

- For significant UI changes like window changes, use

Activity.setTitle(CharSequence)andsetAccessibilityPaneTitle(java.lang.CharSequence). In Compose, useModifier.semantics { paneTitle = "paneTitle" } - To inform the user of changes to critical UI, use

setAccessibilityLiveRegion(int). In Compose, useModifier.semantics { liveRegion = LiveRegionMode.[Polite|Assertive]}. These should be used sparingly as they may generate announcements every time a View is updated. - To notify users about errors, send an

AccessibilityEventof typeAccessibilityEvent#CONTENT_CHANGE_TYPE_ERRORand setAccessibilityNodeInfo#setError(CharSequence), or useTextView#setError(CharSequence).

The reference documentation for the deprecated

announceForAccessibility API includes more details about

suggested alternatives.

Prise en charge de la navigation à trois boutons

Android 16 prend en charge la prévisualisation du Retour dans la navigation à trois boutons pour les applications qui ont correctement migré vers la prévisualisation du Retour. Appuyer de manière prolongée sur le bouton Retour déclenche une animation de prévisualisation du Retour, qui vous permet de prévisualiser la page vers laquelle le geste Retour vous redirige.

Ce comportement s'applique à toutes les zones du système compatibles avec les animations de prévisualisation du Retour, y compris les animations système (retour à l'écran d'accueil, multitâche et multi-activité).

Facteurs de forme des appareils

Android 16 (niveau d'API 36) inclut les modifications suivantes pour les applications lorsqu'elles sont projetées sur des écrans par les propriétaires d'appareils virtuels.

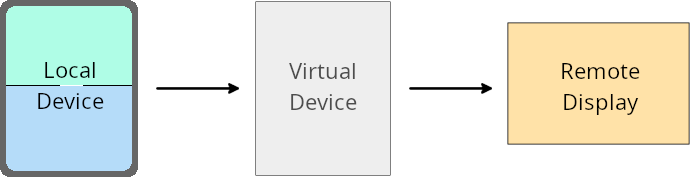

Remplacements du propriétaire de l'appareil virtuel

Un propriétaire d'appareil virtuel est une application fiable ou privilégiée qui crée et gère un appareil virtuel. Les propriétaires d'appareils virtuels exécutent des applications sur un appareil virtuel, puis les projettent sur l'écran d'un appareil distant, tel qu'un ordinateur personnel, un appareil de réalité virtuelle ou un système d'infodivertissement pour voiture. Le propriétaire de l'appareil virtuel se trouve sur un appareil local, tel qu'un téléphone mobile.

Forçages par application

Sur les appareils exécutant Android 16 (niveau d'API 36), les propriétaires d'appareils virtuels peuvent remplacer les paramètres d'application sur certains appareils virtuels qu'ils gèrent. Par exemple, pour améliorer la mise en page des applications, un propriétaire d'appareil virtuel peut ignorer les restrictions d'orientation, de format et de redimensionnement lors de la projection d'applications sur un écran externe.

Modifications destructives courantes

Le comportement d'Android 16 peut avoir un impact sur l'interface utilisateur de votre application sur les facteurs de forme d'écrans de grande taille, tels que les écrans de voiture ou les Chromebooks, en particulier les mises en page conçues pour les petits écrans en mode portrait. Pour savoir comment adapter votre application à tous les facteurs de forme d'appareil, consultez la section À propos des mises en page adaptatives.

Références

Streaming d'application associée

Sécurité

Android 16 (niveau d'API 36) inclut des modifications qui favorisent la sécurité du système pour aider à protéger les applications et les utilisateurs contre les applications malveillantes.

Amélioration de la sécurité contre les attaques de redirection d'intent

Android 16 provides default security against general Intent redirection

attacks, with minimum compatibility and developer changes required.

We are introducing by-default security hardening solutions to Intent

redirection exploits. In most cases, apps that use intents normally won't

experience any compatibility issues; we've gathered metrics throughout our

development process to monitor which apps might experience breakages.

Intent redirection in Android occurs when an attacker can partly or fully control the contents of an intent used to launch a new component in the context of a vulnerable app, while the victim app launches an untrusted sub-level intent in an extras field of an ("top-level") Intent. This can lead to the attacker app launching private components in the context of the victim app, triggering privileged actions, or gaining URI access to sensitive data, potentially leading to data theft and arbitrary code execution.

Opt out of Intent redirection handling

Android 16 introduces a new API that allows apps to opt out of launch security protections. This might be necessary in specific cases where the default security behavior interferes with legitimate app use cases.

For applications compiling against Android 16 (API level 36) SDK or higher

You can directly use the removeLaunchSecurityProtection() method on the Intent

object.

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent")

iSublevel?.removeLaunchSecurityProtection() // Opt out from hardening

iSublevel?.let { startActivity(it) }

For applications compiling against Android 15 (API level 35) or lower

While not recommended, you can use reflection to access the

removeLaunchSecurityProtection() method.

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent", Intent::class.java)

try {

val removeLaunchSecurityProtection = Intent::class.java.getDeclaredMethod("removeLaunchSecurityProtection")

removeLaunchSecurityProtection.invoke(iSublevel)

} catch (e: Exception) {

// Handle the exception, e.g., log it

} // Opt-out from the security hardening using reflection

iSublevel?.let { startActivity(it) }

Connectivité

Android 16 (niveau d'API 36) inclut les modifications suivantes dans la pile Bluetooth pour améliorer la connectivité avec les périphériques.

Amélioration de la gestion des pertes de titres

Starting in Android 16, the Bluetooth stack has been updated to improve security and user experience when a remote bond loss is detected. Previously, the system would automatically remove the bond and initiate a new pairing process, which could lead to unintentional re-pairing. We have seen in many instances apps not taking care of the bond loss event in a consistent way.

To unify the experience, Android 16 improved the bond loss handling to the system. If a previously bonded Bluetooth device could not be authenticated upon reconnection, the system will disconnect the link, retain local bond information, and display a system dialog informing users of the bond loss and directing them to re-pair.