La piattaforma Android 15 include modifiche al comportamento che potrebbero influire sulla tua app.

Le seguenti modifiche al comportamento si applicano a tutte le app quando vengono eseguite su Android 15,

indipendentemente da targetSdkVersion. Devi testare la tua app e poi modificarla

in base alle necessità per supportarli correttamente, ove applicabile.

Assicurati di esaminare anche l'elenco delle modifiche al comportamento che interessano solo le app che hanno come target Android 15.

Funzionalità di base

Android 15 modifica o espande varie funzionalità di base del sistema Android.

Modifiche allo stato di interruzione del pacchetto

L'intenzione dello stato del pacchetto FLAG_STOPPED (che gli utenti possono attivare nelle build AOSP premendo a lungo l'icona di un'app e selezionando "Forza interruzione") è sempre stata quella di mantenere le app in questo stato finché l'utente non le rimuove esplicitamente da questo stato avviandole direttamente o interagendo indirettamente con l'app (tramite la scheda di condivisione o un widget, selezionando l'app come sfondo animato e così via). In Android 15, abbiamo aggiornato il comportamento del sistema in modo che sia in linea con questo comportamento previsto. Le app devono essere rimosse

dallo stato di interruzione solo tramite un'azione diretta o indiretta dell'utente.

Per supportare il comportamento previsto, oltre alle limitazioni esistenti, il sistema annulla anche tutti gli intent in attesa quando l'app entra nello stato di fermata su un dispositivo con Android 15. Quando le azioni dell'utente rimuovono l'app dallo stato di fermata, il broadcast ACTION_BOOT_COMPLETED viene inviato all'app, offrendo la possibilità di registrare nuovamente gli intent in attesa.

Puoi chiamare il nuovo metodo

ApplicationStartInfo.wasForceStopped()

per verificare se l'app è stata messa in stato di arresto.

Supporto delle dimensioni delle pagine di 16 kB

Storicamente, Android ha supportato solo dimensioni delle pagine di memoria di 4 KB, il che ha ottimizzato le prestazioni della memoria di sistema per la quantità media di memoria totale che i dispositivi Android hanno in genere avuto. A partire da Android 15, AOSP supporta i dispositivi configurati per utilizzare una dimensione pagina di 16 KB (dispositivi da 16 KB). Se la tua app utilizza librerie NDK, direttamente o indirettamente tramite un SDK, dovrai ricompilare l'app per farla funzionare su questi dispositivi da 16 KB.

Man mano che i produttori di dispositivi continuano a creare dispositivi con quantità maggiori di memoria fisica (RAM), molti di questi dispositivi adotteranno dimensioni delle pagine di 16 KB (e alla fine maggiori) per ottimizzare le prestazioni del dispositivo. L'aggiunta del supporto per i dispositivi con dimensioni di pagina di 16 kB consente alla tua app di essere eseguita su questi dispositivi e di sfruttare i miglioramenti delle prestazioni associati. Senza ricompilazione, le app non funzioneranno sui dispositivi da 16 KB nelle versioni future di Android.

Per aiutarti ad aggiungere il supporto per la tua app, abbiamo fornito indicazioni su come verificare se la tua app è interessata, su come ricompilare l'app (se applicabile) e su come testarla in un ambiente da 16 kB utilizzando emulatori (incluse le immagini di sistema Android 15 per Android Emulator).

Vantaggi e miglioramenti delle prestazioni

Devices configured with 16 KB page sizes use slightly more memory on average, but also gain various performance improvements for both the system and apps:

- Lower app launch times while the system is under memory pressure: 3.16% lower on average, with more significant improvements (up to 30%) for some apps that we tested

- Reduced power draw during app launch: 4.56% reduction on average

- Faster camera launch: 4.48% faster hot starts on average, and 6.60% faster cold starts on average

- Improved system boot time: improved by 8% (approximately 950 milliseconds) on average

These improvements are based on our initial testing, and results on actual devices will likely differ. We'll provide additional analysis of potential gains for apps as we continue our testing.

Controllare se la tua app è interessata

Se la tua app utilizza codice nativo, devi ricompilarla con il supporto per i dispositivi da 16 kB. Se non sai con certezza se la tua app utilizza codice nativo, puoi utilizzare APK Analyzer per identificare se è presente codice nativo e poi controllare l'allineamento dei segmenti ELF per le librerie condivise che trovi. Android Studio offre anche funzionalità che ti aiutano a rilevare automaticamente i problemi di allineamento.

Se la tua app utilizza solo codice scritto nel linguaggio di programmazione Java o in Kotlin, incluse tutte le librerie o gli SDK, allora la tua app supporta già dispositivi da 16 KB. Tuttavia, ti consigliamo di testare l'app in un ambiente da 16 KB per verificare che non si verifichino regressioni impreviste nel comportamento dell'app.

Modifiche necessarie per alcune app per supportare lo spazio privato

Spazio privato è una nuova funzionalità di Android 15 che consente agli utenti di creare uno spazio separato sul proprio dispositivo in cui possono proteggere le app sensibili da occhi indiscreti mediante un ulteriore livello di autenticazione. Poiché le app nello spazio privato hanno visibilità limitata, alcuni tipi di app devono eseguire passaggi aggiuntivi per poter vedere e interagire con le app nello spazio privato di un utente.

Tutte le app

Poiché le app nello spazio privato vengono conservate in un profilo utente separato, simile ai profili di lavoro, le app non devono presumere che le eventuali copie installate della loro app che non si trovano nel profilo principale siano nel profilo di lavoro. Se la tua app ha una logica relativa alle app del profilo di lavoro che fa questa supposizione, dovrai modificarla.

App di medicina

Quando un utente blocca lo spazio privato, tutte le app al suo interno vengono interrotte e non possono eseguire attività in primo piano o in background, inclusa la visualizzazione delle notifiche. Questo comportamento potrebbe influire in modo significativo sull'utilizzo e sul funzionamento delle app mediche installate nello spazio privato.

L'esperienza di configurazione dello spazio privato avvisa gli utenti che lo spazio privato non è adatto per le app che devono eseguire attività in primo piano o in background critiche, ad esempio la visualizzazione di notifiche di app mediche. Tuttavia, le app non possono determinare se vengono utilizzate o meno nello spazio privato, quindi non possono mostrare un avviso all'utente in questo caso.

Per questi motivi, se sviluppi un'app medica, controlla in che modo questa funzionalità potrebbe influire sulla tua app e adotta le misure appropriate, ad esempio informando gli utenti di non installarla nello spazio privato, per evitare di interrompere le funzionalità critiche dell'app.

App di avvio

Se sviluppi un'app Avvio app, devi eseguire le seguenti operazioni prima che le app nello spazio privato siano visibili:

- La tua app deve essere assegnata come app di avvio predefinita per il dispositivo, ovvero deve disporre del ruolo

ROLE_HOME. - L'app deve dichiarare l'autorizzazione normale

ACCESS_HIDDEN_PROFILESnel file manifest dell'app.

Le app di Avvio app che dichiarano l'autorizzazione ACCESS_HIDDEN_PROFILES devono gestire

i seguenti casi d'uso dello spazio privato:

- L'app deve avere un contenitore Avvio app separato per le app installate nello spazio privato. Utilizza il metodo

getLauncherUserInfo()per determinare il tipo di profilo utente gestito. - L'utente deve essere in grado di nascondere e mostrare il contenitore dello spazio privato.

- L'utente deve essere in grado di bloccare e sbloccare il contenitore dello spazio privato. Utilizza il metodo

requestQuietModeEnabled()per bloccare (passandotrue) o sbloccare (passandofalse) lo spazio privato. Quando è bloccato, nessuna app nel contenitore dello spazio privato deve essere visibile o rilevabile tramite meccanismi come la ricerca. L'app deve registrare un transceiver per le trasmissioni

ACTION_PROFILE_AVAILABLEeACTION_PROFILE_UNAVAILABLEe aggiornare l'UI nell'app quando cambia lo stato bloccato o sbloccato del contenitore dello spazio privato. Entrambe le trasmissioni includonoEXTRA_USER, che la tua app può utilizzare per fare riferimento all' utente del profilo privato.Puoi anche utilizzare il metodo

isQuietModeEnabled()per verificare se il profilo dello spazio privato è bloccato o meno.

App dello store

Lo spazio privato include un pulsante "Installa app" che avvia un'intent implicita per installare app nello spazio privato dell'utente. Affinché la tua app possa ricevere questo intent implicito, dichiara un <intent-filter> nel file manifest dell'app con un <category> di CATEGORY_APP_MARKET.

Carattere emoji basato su PNG rimosso

The legacy, PNG-based emoji font file (NotoColorEmojiLegacy.ttf) has been

removed, leaving just the vector-based file. Beginning with Android 13 (API

level 33), the emoji font file used by the system emoji renderer changed from a

PNG-based file to a vector based file. The system retained

the legacy font file in Android 13 and 14 for compatibility reasons, so that

apps with their own font renderers could continue to use the legacy font file

until they were able to upgrade.

To check if your app is affected, search your app's code for references to the

NotoColorEmojiLegacy.ttf file.

You can choose to adapt your app in a number of ways:

- Use platform APIs for text rendering. You can render text to a bitmap-backed

Canvasand use that to get a raw image if necessary. - Add COLRv1 font support to your app. The FreeType open source library supports COLRv1 in version 2.13.0 and higher.

- As a last resort, you can bundle the legacy emoji font file

(

NotoColorEmoji.ttf) into your APK, although in that case your app will be missing the latest emoji updates. For more information, see the Noto Emoji GitHub project page.

Aumento della versione minima dell'SDK target da 23 a 24

Android 15 si basa su

le modifiche apportate in Android 14 ed estende questa

ulteriormente la sicurezza. In Android 15, le app con un

Impossibile installare targetSdkVersion inferiore a 24.

La richiesta di app che soddisfino i livelli API moderni contribuisce a garantire una maggiore sicurezza e

privacy.

Il malware spesso punta a livelli API più bassi per aggirare la sicurezza e la privacy

che sono state introdotte nelle versioni successive di Android. Ad esempio:

alcune app malware utilizzano un valore targetSdkVersion pari a 22 per evitare di essere soggette

di autorizzazione di runtime introdotto nel 2015 da Android 6.0 Marshmallow (API

livello 23). Questa modifica ad Android 15 rende più difficile evitare la sicurezza del malware

e miglioramenti della privacy. Il tentativo di installare un'app che ha come target un livello API inferiore comporta un errore di installazione e in Logcat viene visualizzato un messaggio simile al seguente:

INSTALL_FAILED_DEPRECATED_SDK_VERSION: App package must target at least SDK version 24, but found 7

Sui dispositivi su cui viene eseguito l'upgrade ad Android 15, tutte le app con un targetSdkVersion inferiore

ne rimangono installate più di 24.

Se devi testare un'app che ha come target un livello API precedente, utilizza il seguente comando ADB:

adb install --bypass-low-target-sdk-block FILENAME.apk

Sicurezza e privacy

Android 15 introduces robust measures to combat one-time passcode (OTP) fraud and to protect the user's sensitive content, focusing on hardening the Notification Listener Service and screenshare protections. Key enhancements include redacting OTPs from notifications accessible to untrusted apps, hiding notifications during screenshare, and securing app activities when OTPs are posted. These changes aim to keep the user's sensitive content safe from unauthorized actors.

Developers need to be aware of the following to ensure their apps are compatible with the changes in Android 15:

OTP Redaction

Android will stop untrusted apps that implement a

NotificationListenerService from reading unredacted content

from notifications where an OTP has been detected. Trusted apps such as

companion device manager associations are exempt from these restrictions.

Screenshare Protection

- Notification content is hidden during screen sharing sessions to preserve

the user's privacy. If the app implements

setPublicVersion(), Android shows the public version of the notification which serves as a replacement notification in insecure contexts. Otherwise, the notification content is redacted without any further context. - Sensitive content like password input is hidden from remote viewers to prevent revealing the user's sensitive information.

- Activities from apps that post notifications during screenshare where an OTP has been detected will be hidden. App content is hidden from the remote viewer when launched.

- Beyond Android's automatic identification of sensitive fields, developers

can manually mark parts of their app as sensitive using

setContentSensitivity, which is hidden from remote viewers during screenshare. - Developers can choose to toggle the Disable screen share protections option under Developer Options to be exempted from the screenshare protections for demo or testing purposes. The default system screen recorder is exempted from these changes, since the recordings remain on-device.

Fotocamera e contenuti multimediali

Android 15 apporta le seguenti modifiche al comportamento della fotocamera e dei contenuti multimediali per tutte le app.

La riproduzione audio diretta e l'offload invalidano le tracce audio dirette o con offload aperte in precedenza quando vengono raggiunti i limiti delle risorse

Before Android 15, if an app requested direct or offload audio playback while

another app was playing audio and the resource limits were reached, the app

would fail to open a new AudioTrack.

Beginning with Android 15, when an app requests direct or offload

playback and the resource

limits are reached, the system invalidates any currently open

AudioTrack objects which prevent fulfilling the new track request.

(Direct and offload audio tracks are typically opened for playback of compressed audio formats. Common use-cases for playing direct audio include streaming encoded audio over HDMI to a TV. Offload tracks are typically used to play compressed audio on a mobile device with hardware DSP acceleration.)

Esperienza utente e UI di sistema

Android 15 include alcune modifiche volte a creare un'esperienza utente più coerente e intuitiva.

Animazioni predittive per Indietro attivate per le app che hanno eseguito l'opt-in

A partire da Android 15, l'opzione sviluppatore per le animazioni di ritorno predittive è stata rimossa. Le animazioni di sistema, come il ritorno alla schermata Home, il passaggio da un'attività all'altra e il ritorno da un'attività all'altra, ora vengono visualizzate per le app che hanno attivato il gesto di ritorno predittivo, in toto o a livello di attività. Se la tua app è interessata, svolgi le seguenti azioni:

- Assicurati che la migrazione della tua app sia stata eseguita correttamente per utilizzare il gesto di ritorno predetto.

- Assicurati che le transizioni dei frammenti funzionino con la navigazione a ritroso predittiva.

- Esegui la migrazione dalle transizioni di animazione e framework e utilizza invece le transizioni di animator e androidx.

- Esegui la migrazione da stack precedenti non noti a

FragmentManager. Utilizza i frame di ritorno gestiti daFragmentManagero dal componente Navigation.

Widget disattivati quando l'utente arresta forzatamente un'app

Se un utente forza l'interruzione di un'app su un dispositivo con Android 15, il sistema disattiva temporaneamente tutti i widget dell'app. I widget non sono selezionabili e l'utente non può interagire con loro. Questo perché, a partire da Android 15, il sistema annulla tutti gli intent in attesa di un'app quando questa viene interrotta forzatamente.

Il sistema riattiva questi widget alla successiva apertura dell'app da parte dell'utente.

Per ulteriori informazioni, consulta Modifiche allo stato di arresto del pacchetto.

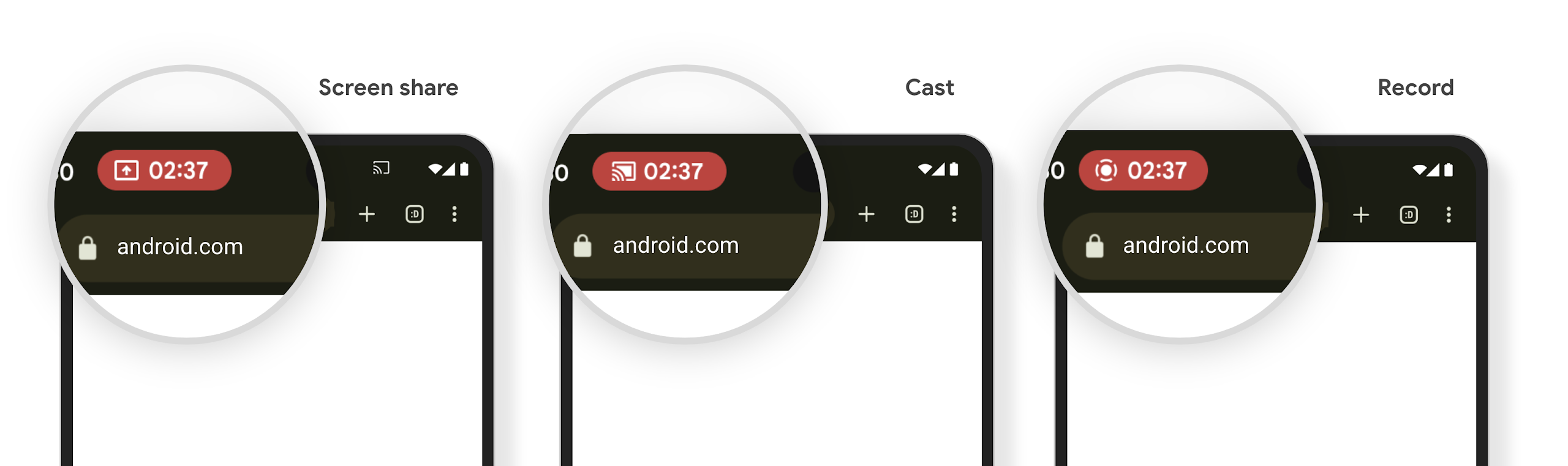

Il chip della barra di stato della proiezione dei contenuti multimediali avvisa gli utenti della condivisione dello schermo, della trasmissione e della registrazione

Gli exploit di proiezione dello schermo espongono i dati utente privati, come le informazioni finanziarie, perché gli utenti non si rendono conto che lo schermo del loro dispositivo viene condiviso.

Per le app in esecuzione su dispositivi con Android 15 QPR1 o versioni successive, un chip della barra di stato grande e in evidenza avvisa gli utenti di eventuali proiezioni dello schermo in corso. Gli utenti possono toccare il chip per impedire la condivisione, la trasmissione o la registrazione della schermata. Inoltre, la proiezione dello schermo si interrompe automaticamente quando lo schermo del dispositivo è bloccato.

Verificare se la tua app è interessata

Per impostazione predefinita, l'app include il chip della barra di stato e sospende automaticamente la proiezione dello schermo quando si attiva la schermata di blocco.

Per scoprire di più su come testare la tua app per questi casi d'uso, consulta Chip barra stato e arresto automatico.

Limitazioni di accesso alla rete in background

In Android 15, apps that start a network request outside of a valid process

lifecycle receive an exception. Typically, an

UnknownHostException or other socket-related

IOException. Network requests that happen outside of a valid lifecycle are

usually due to apps unknowingly continuing a network request even after the app

is no longer active.

To mitigate this exception, ensure your network requests are lifecycle aware and cancelled upon leaving a valid process lifecycle by using lifecycle aware components. If it is important that the network request should happen even when the user leaves the application, consider scheduling the network request using WorkManager or continue a user visible task using Foreground Service.

Ritiri

Con ogni release, API Android specifiche potrebbero diventare obsolete o dover essere refattorizzate per offrire una migliore esperienza per gli sviluppatori o supportare nuove funzionalità della piattaforma. In questi casi, ritiriamo ufficialmente le API obsolete e indirizziamo gli sviluppatori verso API alternative da utilizzare.

Il ritiro significa che abbiamo interrotto il supporto ufficiale per le API, ma queste continueranno a rimanere disponibili per gli sviluppatori. Per scoprire di più sui ritiri importanti in questa release di Android, consulta la pagina dei ritiri.