Wie bei früheren Versionen enthält Android 15 Verhaltensänderungen, die sich auf Ihre App auswirken können. Die folgenden Verhaltensänderungen gelten ausschließlich für Apps, die auf Android 15 oder höher ausgerichtet sind. Wenn Ihre App auf Android 15 oder höher ausgerichtet ist, sollten Sie sie entsprechend anpassen.

Sehen Sie sich auch die Liste der Verhaltensänderungen an, die sich auf alle Apps auswirken, die unter Android 15 ausgeführt werden, unabhängig vom targetSdkVersion Ihrer App.

Hauptfunktion

In Android 15 werden verschiedene Kernfunktionen des Android-Systems geändert oder erweitert.

Änderungen an Vordergrunddiensten

Mit Android 15 nehmen wir die folgenden Änderungen an Diensten im Vordergrund vor.

- Verhalten bei Zeitüberschreitung des Diensts „Datensynchronisierung im Vordergrund“

- Neuer Typ für Dienste im Vordergrund zur Medienverarbeitung

- Einschränkungen für

BOOT_COMPLETED-Übertragungsempfänger, die Dienste im Vordergrund starten - Einschränkungen beim Starten von Diensten im Vordergrund, während eine App die Berechtigung

SYSTEM_ALERT_WINDOWhat

Zeitüberschreitung des Diensts „Datensynchronisierung im Vordergrund“

Unter Android 15 wird für dataSync ein neues Zeitlimit für Apps eingeführt, die auf Android 15 (API-Level 35) oder höher ausgerichtet sind. Dies gilt auch für den neuen Diensttyp mediaProcessing im Vordergrund.

Das System erlaubt es den dataSync-Diensten einer App, innerhalb eines Zeitraums von 24 Stunden insgesamt 6 Stunden lang ausgeführt zu werden. Danach ruft das System die Methode Service.onTimeout(int, int) des laufenden Dienstes auf (in Android 15 eingeführt). Derzeit hat der Dienst einige Sekunden Zeit, um Service.stopSelf() aufzurufen. Wenn Service.onTimeout() aufgerufen wird, gilt der Dienst nicht mehr als Dienst im Vordergrund. Wenn der Dienst Service.stopSelf() nicht aufruft, löst das System eine interne Ausnahme aus. Die Ausnahme wird mit der folgenden Meldung in Logcat protokolliert:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type dataSync did not stop within its timeout: [component name]"

So vermeiden Sie Probleme mit dieser Verhaltensänderung:

- Lassen Sie Ihren Dienst die neue

Service.onTimeout(int, int)-Methode implementieren. Wenn Ihre App den Callback empfängt, müssen Sie innerhalb weniger SekundenstopSelf()anrufen. Wenn Sie die App nicht sofort beenden, generiert das System einen Fehler. - Die

dataSync-Dienste deiner App dürfen innerhalb von 24 Stunden nicht länger als sechs Stunden ausgeführt werden, es sei denn, der Nutzer interagiert mit der App und setzt den Timer zurück. - Starten Sie

dataSyncDienste im Vordergrund nur als Folge einer direkten Nutzerinteraktion. Da sich Ihre App beim Start des Dienstes im Vordergrund befindet, hat Ihr Dienst die vollen sechs Stunden Zeit, nachdem die App in den Hintergrund gewechselt ist. - Verwenden Sie stattdessen eine alternative API.

dataSync

Wenn die dataSync-Dienste im Vordergrund Ihrer App in den letzten 24 Stunden sechs Stunden lang ausgeführt wurden, können Sie keinen weiteren dataSync-Dienst im Vordergrund starten, es sei denn, der Nutzer hat Ihre App in den Vordergrund gebracht (wodurch der Timer zurückgesetzt wird). Wenn Sie versuchen, einen weiteren dataSync-Vordergrunddienst zu starten, gibt das System ForegroundServiceStartNotAllowedException mit einer Fehlermeldung zurück, z. B. „Zeitlimit für den Typ ‚dataSync‘ des Vordergrunddienstes bereits überschritten“.

Testen

Sie können Zeitüberschreitungen für die Datensynchronisierung aktivieren, um das Verhalten Ihrer App zu testen, auch wenn Ihre App nicht auf Android 15 ausgerichtet ist, solange die App auf einem Android 15-Gerät ausgeführt wird. Führen Sie den folgenden Befehl adb aus, um Zeitüberschreitungen zu aktivieren:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

Sie können auch die Zeitüberschreitung anpassen, um das Verhalten Ihrer App nach Erreichen des Limits leichter zu testen. Führen Sie den folgenden adb-Befehl aus, um ein neues Zeitlimit festzulegen:

adb shell device_config put activity_manager data_sync_fgs_timeout_duration duration-in-milliseconds

Neuer Typ für Dienste im Vordergrund zur Medienverarbeitung

In Android 15 wird der neue Diensttyp mediaProcessing eingeführt. Dieser Diensttyp eignet sich für Vorgänge wie das Transcodieren von Mediendateien. Eine Medien-App könnte beispielsweise eine Audiodatei herunterladen und sie vor der Wiedergabe in ein anderes Format konvertieren. Sie können einen mediaProcessing-Dienst im Vordergrund verwenden, damit die Conversion auch dann fortgesetzt wird, wenn die App im Hintergrund ausgeführt wird.

Das System lässt zu, dass die mediaProcessing-Dienste einer App insgesamt 6 Stunden innerhalb von 24 Stunden ausgeführt werden. Anschließend ruft das System die Service.onTimeout(int, int)-Methode des laufenden Dienstes auf (in Android 15 eingeführt). Derzeit hat der Dienst einige Sekunden Zeit, um Service.stopSelf() aufzurufen. Wenn der Dienst Service.stopSelf() nicht aufruft, löst das System eine interne Ausnahme aus. Die Ausnahme wird in Logcat mit der folgenden Meldung protokolliert:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type mediaProcessing did not stop within its timeout: [component name]"

Sie können eine Ausnahme vermeiden, indem Sie einen der folgenden Schritte ausführen:

- Implementieren Sie in Ihrem Dienst die neue

Service.onTimeout(int, int)-Methode. Wenn Ihre App den Callback empfängt, müssen Sie innerhalb weniger SekundenstopSelf()anrufen. Wenn Sie die App nicht sofort beenden, generiert das System einen Fehler. - Die

mediaProcessing-Dienste Ihrer App dürfen innerhalb eines 24-Stunden-Zeitraums insgesamt nicht länger als 6 Stunden ausgeführt werden, es sei denn, der Nutzer interagiert mit der App und setzt den Timer zurück. - Starten Sie

mediaProcessingDienste im Vordergrund nur als Folge einer direkten Nutzerinteraktion. Da sich Ihre App beim Start des Dienstes im Vordergrund befindet, hat Ihr Dienst die vollen sechs Stunden Zeit, nachdem die App in den Hintergrund gewechselt ist. - Verwende anstelle eines

mediaProcessing-Dienstes im Vordergrund eine alternative API wie WorkManager.

Wenn die mediaProcessing-Dienste im Vordergrund Ihrer App in den letzten 24 Stunden sechs Stunden lang ausgeführt wurden, können Sie keinen weiteren mediaProcessing-Dienst im Vordergrund starten, es sei denn, der Nutzer hat Ihre App in den Vordergrund gebracht (wodurch der Timer zurückgesetzt wird). Wenn Sie versuchen, einen weiteren mediaProcessing-Vordergrunddienst zu starten, löst das System ForegroundServiceStartNotAllowedException mit einer Fehlermeldung wie „Zeitlimit für den Typ „mediaProcessing“ des Dienstes im Vordergrund bereits überschritten“ aus.

Weitere Informationen zum Diensttyp mediaProcessing finden Sie unter Änderungen an Diensttypen im Vordergrund für Android 15: Medienverarbeitung.

Testen

Wenn du das Verhalten deiner App testen möchtest, kannst du Zeitüberschreitungen bei der Medienverarbeitung aktivieren, auch wenn deine App nicht auf Android 15 ausgerichtet ist, solange sie auf einem Android 15-Gerät ausgeführt wird. Führen Sie den folgenden Befehl adb aus, um Zeitüberschreitungen zu aktivieren:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

Sie können auch das Zeitlimit anpassen, um zu testen, wie sich Ihre Anwendung verhält, wenn das Limit erreicht ist. Führen Sie den folgenden adb-Befehl aus, um ein neues Zeitlimit festzulegen:

adb shell device_config put activity_manager media_processing_fgs_timeout_duration duration-in-milliseconds

Einschränkungen für BOOT_COMPLETED-Übertragungsempfänger, die Dienste im Vordergrund starten

Es gelten neue Einschränkungen für die Einführung von BOOT_COMPLETED Übertragungsempfängern

Dienste im Vordergrund. BOOT_COMPLETED Empfänger dürfen nicht Folgendes starten:

folgende Arten von Diensten im Vordergrund:

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(Diese Einschränkung gilt seit demmicrophonefürmicrophoneAndroid 14)

Wenn ein BOOT_COMPLETED-Empfänger versucht, einen dieser Dienste im Vordergrund zu starten, löst das System ForegroundServiceStartNotAllowedException aus.

Testen

Um das Verhalten Ihrer App zu testen, können Sie diese neuen Einschränkungen auch dann aktivieren, wenn Ihre

Die App ist nicht auf Android 15 ausgerichtet (solange die App auf einem Android 15 ausgeführt wird)

Gerät). Führen Sie den folgenden adb-Befehl aus:

adb shell am compat enable FGS_BOOT_COMPLETED_RESTRICTIONS your-package-name

Wenn Sie eine BOOT_COMPLETED-Broadcastnachricht senden möchten, ohne das Gerät neu zu starten, führen Sie den folgenden Befehl adb aus:

adb shell am broadcast -a android.intent.action.BOOT_COMPLETED your-package-name

Einschränkungen beim Starten von Diensten im Vordergrund, während eine App die Berechtigung SYSTEM_ALERT_WINDOW hat

Bisher konnte eine App mit der Berechtigung SYSTEM_ALERT_WINDOW einen Dienst im Vordergrund starten, auch wenn sie sich gerade im Hintergrund befand (wie unter Ausnahmen von Einschränkungen beim Starten im Hintergrund beschrieben).

Wenn eine App auf Android 15 ausgerichtet ist, ist diese Ausnahme jetzt eingeschränkter. Die App benötigt jetzt die Berechtigung SYSTEM_ALERT_WINDOW und auch ein sichtbares Overlay-Fenster. Das bedeutet, dass die App zuerst ein TYPE_APPLICATION_OVERLAY-Fenster öffnen und das Fenster sichtbar sein muss, bevor Sie einen Dienst im Vordergrund starten.

Wenn Ihre App versucht, einen Dienst im Vordergrund aus dem Hintergrund zu starten, ohne diese neuen Anforderungen zu erfüllen (und keine andere Ausnahme vorliegt), löst das System ForegroundServiceStartNotAllowedException aus.

Wenn Ihre App die Berechtigung SYSTEM_ALERT_WINDOW deklariert und Dienste im Vordergrund aus dem Hintergrund startet, kann sich diese Änderung auf Ihre App auswirken. Wenn deine App eine ForegroundServiceStartNotAllowedException erhält, prüfe die Reihenfolge der Vorgänge in deiner App und achte darauf, dass deine App bereits ein aktives Overlay-Fenster hat, bevor sie versucht, einen Dienst im Vordergrund im Hintergrund zu starten. Du kannst mit View.getWindowVisibility() prüfen, ob dein Overlay-Fenster gerade sichtbar ist. Du kannst auch View.onWindowVisibilityChanged() überschreiben, um benachrichtigt zu werden, wenn sich die Sichtbarkeit ändert.

Testen

Um das Verhalten deiner App zu testen, kannst du diese neuen Einschränkungen auch dann aktivieren, wenn deine App nicht auf Android 15 ausgerichtet ist, solange sie auf einem Android 15-Gerät ausgeführt wird. Wenn Sie diese neuen Einschränkungen für den Start von Diensten im Vordergrund aus dem Hintergrund aktivieren möchten, führen Sie den folgenden adb-Befehl aus:

adb shell am compat enable FGS_SAW_RESTRICTIONS your-package-name

Änderungen daran, wann Apps den globalen Status des Modus „Bitte nicht stören“ ändern können

Bei Apps, die auf Android 15 (API-Level 35) und höher ausgerichtet sind, kann der globale Status oder die Richtlinie für „Bitte nicht stören“ (DND) auf einem Gerät nicht mehr geändert werden. Das gilt sowohl für die Änderung der Nutzereinstellungen als auch für das Deaktivieren des DND-Modus. Stattdessen müssen Apps eine AutomaticZenRule einreichen, die vom System in eine globale Richtlinie mit dem bestehenden Verfahren „Die restriktivste Richtlinie gilt“ kombiniert wird. Aufrufe vorhandener APIs, die sich zuvor auf den globalen Status ausgewirkt haben (setInterruptionFilter, setNotificationPolicy), führen zum Erstellen oder Aktualisieren einer impliziten AutomaticZenRule, die je nach Aufrufzyklus dieser API-Aufrufe aktiviert oder deaktiviert wird.

Diese Änderung wirkt sich nur auf das beobachtbare Verhalten aus, wenn die App setInterruptionFilter(INTERRUPTION_FILTER_ALL) aufruft und davon ausgeht, dass durch diesen Aufruf ein AutomaticZenRule deaktiviert wird, das zuvor von den Eigentümern aktiviert wurde.

OpenJDK-API-Änderungen

In Android 15 werden die Core-Bibliotheken von Android weiter aktualisiert, um sie an die Funktionen in den neuesten OpenJDK-LTS-Releases anzupassen.

Einige dieser Änderungen können sich auf die App-Kompatibilität von Apps auswirken, die auf Android 15 (API-Level 35) ausgerichtet sind:

Änderungen an APIs für die Stringformatierung: Die Validierung von Argumentindex, Flags, Breite und Genauigkeit ist jetzt strenger, wenn die folgenden

String.format()- undFormatter.format()-APIs verwendet werden:String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

Die folgende Ausnahme wird beispielsweise ausgelöst, wenn ein Argumentindex von 0 verwendet wird (

%0im Formatstring):IllegalFormatArgumentIndexException: Illegal format argument index = 0In diesem Fall kann das Problem behoben werden, indem Sie den Argumentindex 1 (

%1im Formatstring) verwenden.Änderungen am Komponententyp von

Arrays.asList(...).toArray(): Bei Verwendung vonArrays.asList(...).toArray()ist der Komponententyp des resultierenden Arrays jetztObjectund nicht der Typ der Elemente des zugrunde liegenden Arrays. Der folgende Code löst also eineClassCastExceptionaus:String[] elements = (String[]) Arrays.asList("one", "two").toArray();Um in diesem Fall

Stringals Komponententyp im resultierenden Array beizubehalten, können Sie stattdessenCollection.toArray(Object[])verwenden:String[] elements = Arrays.asList("two", "one").toArray(new String[0]);Änderungen bei der Verarbeitung von Sprachcodes: Wenn Sie die

LocaleAPI verwenden, werden Sprachcodes für Hebräisch, Jiddisch und Indonesisch nicht mehr in ihre veralteten Formen konvertiert (Hebräisch:iw, Jiddisch:jiund Indonesisch:in). Wenn Sie den Sprachcode für eines dieser Gebietsschemas angeben, verwenden Sie stattdessen die Codes aus ISO 639-1 (Hebräisch:he, Jiddisch:yiund Indonesisch:id).Änderungen an zufälligen Ganzzahlfolgen: Nach den Änderungen in https://bugs.openjdk.org/browse/JDK-8301574 geben die folgenden

Random.ints()-Methoden jetzt eine andere Zahlenfolge als dieRandom.nextInt()-Methoden zurück:Im Allgemeinen sollte diese Änderung nicht zu einem fehlerhaften Verhalten der App führen. Ihr Code sollte jedoch nicht davon ausgehen, dass die Sequenz, die von

Random.ints()-Methoden generiert wird, mitRandom.nextInt()übereinstimmt.

Die neue API SequencedCollection kann sich auf die Kompatibilität Ihrer App auswirken, nachdem Sie compileSdk in der Build-Konfiguration Ihrer App aktualisiert haben, um Android 15 (API-Level 35) zu verwenden:

Kollision mit den Erweiterungsfunktionen

MutableList.removeFirst()undMutableList.removeLast()inkotlin-stdlibDer Typ

Listin Java wird dem TypMutableListin Kotlin zugeordnet. Da die APIsList.removeFirst()undList.removeLast()in Android 15 (API-Level 35) eingeführt wurden, löst der Kotlin-Compiler Funktionsaufrufe wielist.removeFirst()statisch zu den neuenList-APIs auf, anstatt zu den Erweiterungsfunktionen inkotlin-stdlib.Wenn eine App mit

compileSdkauf35undminSdkauf34oder niedriger neu kompiliert und dann auf Android 14 oder niedriger ausgeführt wird, wird ein Laufzeitfehler ausgegeben:java.lang.NoSuchMethodError: No virtual method removeFirst()Ljava/lang/Object; in class Ljava/util/ArrayList;Die vorhandene Lint-Option

NewApiim Android-Gradle-Plug-in kann diese neuen API-Verwendungen erkennen../gradlew lintMainActivity.kt:41: Error: Call requires API level 35 (current min is 34): java.util.List#removeFirst [NewApi] list.removeFirst()Um die Laufzeit-Exception und die Lint-Fehler zu beheben, können die Funktionsaufrufe

removeFirst()undremoveLast()in Kotlin durchremoveAt(0)bzw.removeAt(list.lastIndex)ersetzt werden. Wenn Sie Android Studio Ladybug | 2024.1.3 oder höher verwenden, wird auch eine Schnellkorrektur für diese Fehler angeboten.Entfernen Sie

@SuppressLint("NewApi")undlintOptions { disable 'NewApi' }, wenn die Lint-Option deaktiviert wurde.Kollision mit anderen Methoden in Java

Den vorhandenen Typen wurden neue Methoden hinzugefügt, z. B.

ListundDeque. Diese neuen Methoden sind möglicherweise nicht mit den Methoden mit demselben Namen und denselben Argumenttypen in anderen Schnittstellen und Klassen kompatibel. Bei einer Kollision der Methodensignatur mit Inkompatibilität gibt derjavac-Compiler einen Build-Zeit-Fehler aus. Beispiel:Beispiel für Fehler 1:

javac MyList.javaMyList.java:135: error: removeLast() in MyList cannot implement removeLast() in List public void removeLast() { ^ return type void is not compatible with Object where E is a type-variable: E extends Object declared in interface ListBeispiel für Fehler 2:

javac MyList.javaMyList.java:7: error: types Deque<Object> and List<Object> are incompatible; public class MyList implements List<Object>, Deque<Object> { both define reversed(), but with unrelated return types 1 errorBeispiel für Fehler 3:

javac MyList.javaMyList.java:43: error: types List<E#1> and MyInterface<E#2> are incompatible; public static class MyList implements List<Object>, MyInterface<Object> { class MyList inherits unrelated defaults for getFirst() from types List and MyInterface where E#1,E#2 are type-variables: E#1 extends Object declared in interface List E#2 extends Object declared in interface MyInterface 1 errorUm diese Build-Fehler zu beheben, sollte die Klasse, die diese Schnittstellen implementiert, die Methode mit einem kompatiblen Rückgabetyp überschreiben. Beispiel:

@Override public Object getFirst() { return List.super.getFirst(); }

Sicherheit

Android 15 enthält Änderungen, die die Systemsicherheit fördern und dazu beitragen, Apps und Nutzer vor schädlichen Apps zu schützen.

Eingeschränkte TLS-Versionen

Android 15 restricts the usage of TLS versions 1.0 and 1.1. These versions had previously been deprecated in Android, but are now disallowed for apps targeting Android 15.

Sichere Starts von Hintergrundaktivitäten

Android 15 schützt Nutzer vor schädlichen Apps und bietet ihnen mehr Kontrolle über ihre Geräte. Dazu wurden Änderungen vorgenommen, die verhindern, dass schädliche Apps im Hintergrund andere Apps in den Vordergrund bringen, ihre Berechtigungen erhöhen und die Nutzerinteraktion missbrauchen. Das Starten von Hintergrundaktivitäten wurde seitdem eingeschränkt Android 10 (API-Level 29).

Sonstige Änderungen

Neben der Einschränkung für die UID-Übereinstimmung gibt es noch folgende Änderungen:

PendingIntentCreator so ändern, dass Starts von Hintergrundaktivitäten blockiert werden, indem Standardeinstellung. So wird verhindert, dass Apps versehentlich einePendingIntenterstellen, die von böswilligen Akteuren missbraucht werden könnte.- Zeigen Sie eine App nur im Vordergrund an, wenn der

PendingIntent-Absender dies zulässt. Mit dieser Änderung soll verhindert werden, dass schädliche Apps den Aktivitäten im Hintergrund starten können. Standardmäßig dürfen Apps den Task-Stack nicht in den Vordergrund bringen, es sei denn, der Ersteller erlaubt das Starten von Aktivitäten im Hintergrund oder der Absender hat Berechtigungen zum Starten von Aktivitäten im Hintergrund. - Festlegen, wie die oberste Aktivität eines Aufgabenstapels ihre Aufgabe abschließen kann Wenn die häufigste Aktivität eine Aufgabe beendet, wechselt Android zu der Aufgabe zurück, Zuletzt aktiv. Wenn eine nicht aktive Aktivität ihre Aufgabe abgeschlossen hat, kehrt Android zum Startbildschirm zurück. Die Ausführung dieser nicht aktiven Aktivität wird nicht blockiert.

- Starten beliebiger Aktivitäten von anderen Apps in Ihre eigene App verhindern Aufgabe. Durch diese Änderung wird verhindert, dass schädliche Apps Nutzer durch Aktivitäten, die scheinbar von anderen Apps stammen, phishen.

- Blockieren, dass nicht sichtbare Fenster für den Start von Hintergrundaktivitäten berücksichtigt werden So wird verhindert, dass schädliche Apps den Hintergrund missbrauchen um Nutzern unerwünschte oder schädliche Inhalte anzuzeigen.

Sicherere Intents

Android 15 führt neue optionale Sicherheitsmaßnahmen ein, um Intents sicherer zu machen und robuster. Mit diesen Änderungen sollen potenzielle Sicherheitslücken und Missbrauch von Intents verhindert werden, die von schädlichen Apps ausgenutzt werden können. Die Sicherheit von Intents wurde in Android 15 in zwei Hauptbereichen verbessert:

- Abgleich von Ziel-Intent-Filtern:Intents, die auf bestimmte Komponenten abzielen, müssen genau mit den Intent-Filterspezifikationen des Ziels übereinstimmen. Wenn Sie eine die Aktivität einer anderen App starten möchten, muss die Ziel-Intent-Komponente mit den deklarierten Intent-Filtern der Empfangsaktivität übereinstimmen.

- Intents müssen Aktionen haben: Intents ohne Aktion werden nicht mehr mit Intent-Filtern abgeglichen. Dies bedeutet, dass Intents, die zum Starten von Aktivitäten oder muss eine klar definierte Aktion beinhalten.

Wenn Sie prüfen möchten, wie Ihre App auf diese Änderungen reagiert, verwenden Sie StrictMode in Ihrer App. Wenn Sie detaillierte Protokolle zu Verstößen bei der Nutzung von Intent sehen möchten, fügen Sie die folgende Methode hinzu:

Kotlin

fun onCreate() { StrictMode.setVmPolicy(VmPolicy.Builder() .detectUnsafeIntentLaunch() .build() ) }

Java

public void onCreate() { StrictMode.setVmPolicy(new VmPolicy.Builder() .detectUnsafeIntentLaunch() .build()); }

Nutzerfreundlichkeit und System-UI

Android 15 enthält einige Änderungen, die für eine einheitlichere und intuitivere User Experience sorgen sollen.

Änderungen am Fenstereinsatz

There are two changes related to window insets in Android 15: edge-to-edge is enforced by default, and there are also configuration changes, such as the default configuration of system bars.

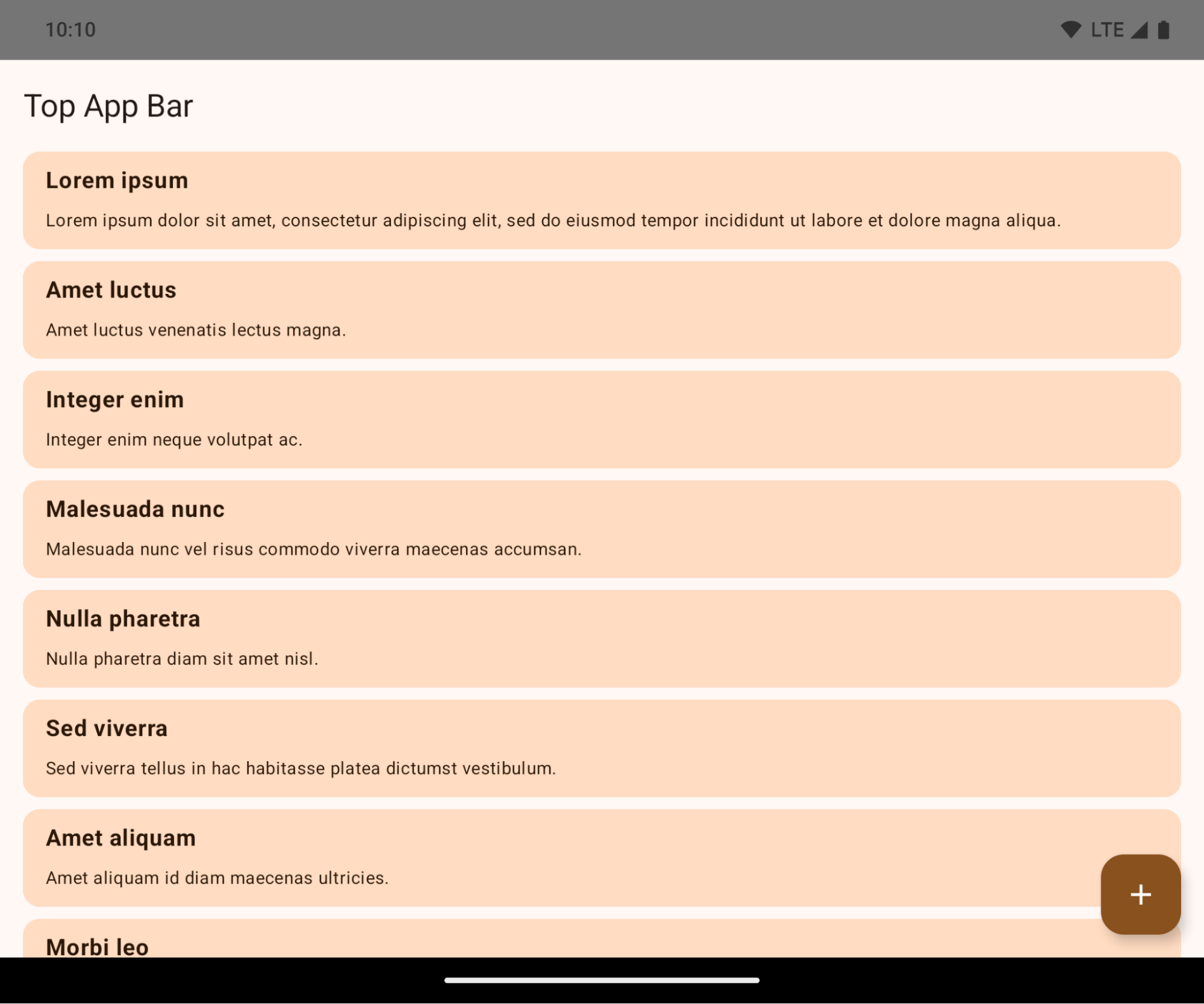

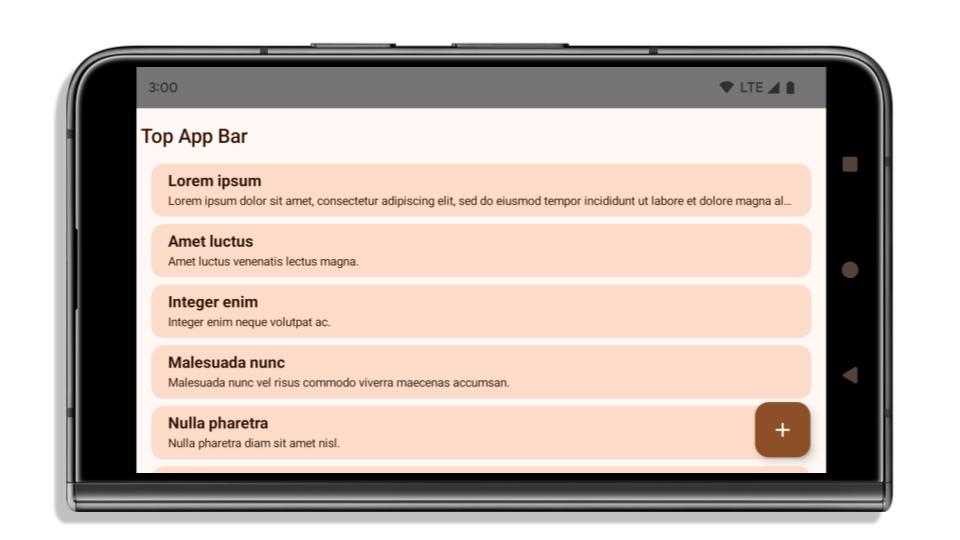

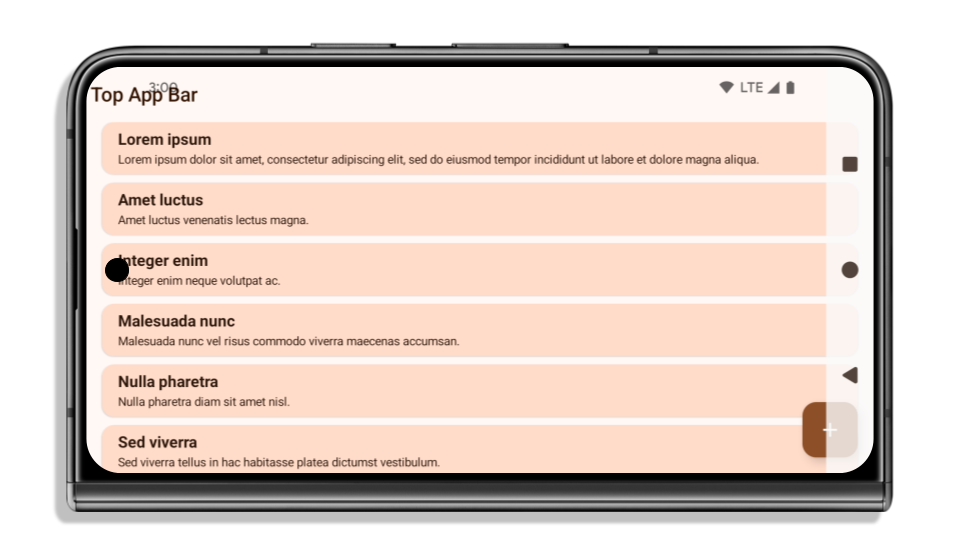

Edge-to-edge enforcement

Apps are edge-to-edge by default on devices running Android 15 if the app is targeting Android 15 (API level 35).

This is a breaking change that might negatively impact your app's UI. The changes affect the following UI areas:

- Gesture handle navigation bar

- Transparent by default.

- Bottom offset is disabled so content draws behind the system navigation bar unless insets are applied.

setNavigationBarColorandR.attr#navigationBarColorare deprecated and don't affect gesture navigation.setNavigationBarContrastEnforcedandR.attr#navigationBarContrastEnforcedcontinue to have no effect on gesture navigation.

- 3-button navigation

- Opacity set to 80% by default, with color possibly matching the window background.

- Bottom offset disabled so content draws behind the system navigation bar unless insets are applied.

setNavigationBarColorandR.attr#navigationBarColorare set to match the window background by default. The window background must be a color drawable for this default to apply. This API is deprecated but continues to affect 3-button navigation.setNavigationBarContrastEnforcedandR.attr#navigationBarContrastEnforcedis true by default, which adds an 80% opaque background across 3-button navigation.

- Status bar

- Transparent by default.

- The top offset is disabled so content draws behind the status bar unless insets are applied.

setStatusBarColorandR.attr#statusBarColorare deprecated and have no effect on Android 15.setStatusBarContrastEnforcedandR.attr#statusBarContrastEnforcedare deprecated but still have an effect on Android 15.

- Display cutout

layoutInDisplayCutoutModeof non-floating windows must beLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS.SHORT_EDGES,NEVER, andDEFAULTare interpreted asALWAYSso that users don't see a black bar caused by the display cutout and appear edge-to-edge.

The following example shows an app before and after targeting Android 15 (API level 35), and before and after applying insets.

What to check if your app is already edge-to-edge

If your app is already edge-to-edge and applies insets, you are mostly unimpacted, except in the following scenarios. However, even if you think you aren't impacted, we recommend you test your app.

- You have a non-floating window, such as an

Activitythat usesSHORT_EDGES,NEVERorDEFAULTinstead ofLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS. If your app crashes on launch, this might be due to your splashscreen. You can either upgrade the core splashscreen dependency to 1.2.0-alpha01 or later or setwindow.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.always. - There might be lower-traffic screens with occluded UI. Verify these

less-visited screens don't have occluded UI. Lower-traffic screens include:

- Onboarding or sign-in screens

- Settings pages

What to check if your app is not already edge-to-edge

If your app is not already edge-to-edge, you are most likely impacted. In addition to the scenarios for apps that are already edge-to-edge, you should consider the following:

- If your app uses Material 3 Components (

androidx.compose.material3) in compose, such asTopAppBar,BottomAppBar, andNavigationBar, these components are likely not impacted because they automatically handle insets. - If your app is using Material 2 Components (

androidx.compose.material) in Compose, these components don't automatically handle insets. However, you can get access to the insets and apply them manually. In androidx.compose.material 1.6.0 and later, use thewindowInsetsparameter to apply the insets manually forBottomAppBar,TopAppBar,BottomNavigation, andNavigationRail. Likewise, use thecontentWindowInsetsparameter forScaffold. - If your app uses views and Material Components

(

com.google.android.material), most views-based Material Components such asBottomNavigationView,BottomAppBar,NavigationRailView, orNavigationView, handle insets and require no additional work. However, you need to addandroid:fitsSystemWindows="true"if usingAppBarLayout. - For custom composables, apply the insets manually as padding. If your

content is within a

Scaffold, you can consume insets using theScaffoldpadding values. Otherwise, apply padding using one of theWindowInsets. - If your app is using views and

BottomSheet,SideSheetor custom containers, apply padding usingViewCompat.setOnApplyWindowInsetsListener. ForRecyclerView, apply padding using this listener and also addclipToPadding="false".

What to check if your app must offer custom background protection

If your app must offer custom background protection to 3-button navigation or

the status bar, your app should place a composable or view behind the system bar

using WindowInsets.Type#tappableElement() to get the 3-button

navigation bar height or WindowInsets.Type#statusBars.

Additional edge-to-edge resources

See the Edge to Edge Views and Edge to Edge Compose guides for additional considerations on applying insets.

Deprecated APIs

The following APIs are deprecated but not disabled:

R.attr#enforceStatusBarContrastR.attr#navigationBarColor(for 3 button navigation, with 80% alpha)Window#isStatusBarContrastEnforcedWindow#setNavigationBarColor(for 3 button navigation, with 80% alpha)Window#setStatusBarContrastEnforced

The following APIs are deprecated and disabled:

R.attr#navigationBarColor(for gesture navigation)R.attr#navigationBarDividerColorR.attr#statusBarColorWindow#setDecorFitsSystemWindowsWindow#getNavigationBarColorWindow#getNavigationBarDividerColorWindow#getStatusBarColorWindow#setNavigationBarColor(for gesture navigation)Window#setNavigationBarDividerColorWindow#setStatusBarColor

Stable configuration

If your app targets Android 15 (API level 35) or higher, Configuration no

longer excludes the system bars. If you use the screen size in the

Configuration class for layout calculation, you should replace it with better

alternatives like an appropriate ViewGroup, WindowInsets, or

WindowMetricsCalculator depending on your need.

Configuration has been available since API 1. It is typically obtained from

Activity.onConfigurationChanged. It provides information like window density,

orientation, and sizes. One important characteristic about the window sizes

returned from Configuration is that it previously excluded the system bars.

The configuration size is typically used for resource selection, such as

/res/layout-h500dp, and this is still a valid use case. However, using it for

layout calculation has always been discouraged. If you do so, you should move

away from it now. You should replace the use of Configuration with something

more suitable depending on your use case.

If you use it to calculate the layout, use an appropriate ViewGroup, such as

CoordinatorLayout or ConstraintLayout. If you use it to determine the height

of the system navbar, use WindowInsets. If you want to know the current size

of your app window, use computeCurrentWindowMetrics.

The following list describes the fields affected by this change:

Configuration.screenWidthDpandscreenHeightDpsizes no longer exclude the system bars.Configuration.smallestScreenWidthDpis indirectly affected by changes toscreenWidthDpandscreenHeightDp.Configuration.orientationis indirectly affected by changes toscreenWidthDpandscreenHeightDpon close-to-square devices.Display.getSize(Point)is indirectly affected by the changes inConfiguration. This was deprecated beginning in API level 30.Display.getMetrics()has already worked like this since API level 33.

Das Attribut „elegantTextHeight“ ist standardmäßig auf „true“ gesetzt.

Bei Apps, die auf Android 15 (API-Level 35) ausgerichtet sind, wird das Attribut elegantTextHeight TextView standardmäßig in true geändert. Dadurch wird die standardmäßig verwendete kompakte Schriftart durch eine Schriftart mit größeren vertikalen Maßen ersetzt, die viel besser lesbar ist.

Die kompakte Schrift wurde eingeführt, um Layouts zu vermeiden. Android 13 (API-Ebene 33) verhindert viele dieser Unterbrechungen, indem das Textlayout die vertikale Höhe mithilfe des Attributs fallbackLineSpacing maximieren kann.

In Android 15 ist die kompakte Schrift weiterhin im System vorhanden. Sie können in Ihrer App also elegantTextHeight auf false festlegen, um das bisherige Verhalten beizubehalten. Es ist jedoch unwahrscheinlich, dass sie in zukünftigen Releases unterstützt wird. Wenn Ihre App die folgenden Schriftarten unterstützt: Arabisch, Lao, Myanmar, Tamil, Gujarati, Kannada, Malayalam, Oriya, Telugu oder Thai, testen Sie Ihre App, indem Sie elegantTextHeight auf true setzen.

elegantTextHeight-Verhalten für Apps, die auf Android 14 (API-Level 34) und niedriger ausgerichtet sind.

elegantTextHeight-Verhalten für Apps, die auf Android 15 ausgerichtet sind.TextView-Breite ändert sich bei komplexen Buchstabenformen

In previous versions of Android, some cursive fonts or languages that have

complex shaping might draw the letters in the previous or next character's area.

In some cases, such letters were clipped at the beginning or ending position.

Starting in Android 15, a TextView allocates width for drawing enough space

for such letters and allows apps to request extra paddings to the left to

prevent clipping.

Because this change affects how a TextView decides the width, TextView

allocates more width by default if the app targets Android 15 (API level 35) or

higher. You can enable or disable this behavior by calling the

setUseBoundsForWidth API on TextView.

Because adding left padding might cause a misalignment for existing layouts, the

padding is not added by default even for apps that target Android 15 or higher.

However, you can add extra padding to preventing clipping by calling

setShiftDrawingOffsetForStartOverhang.

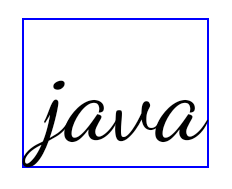

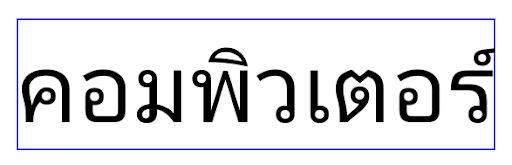

The following examples show how these changes can improve text layout for some fonts and languages.

<TextView android:fontFamily="cursive" android:text="java" />

<TextView android:fontFamily="cursive" android:text="java" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

<TextView android:text="คอมพิวเตอร์" />

<TextView android:text="คอมพิวเตอร์" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

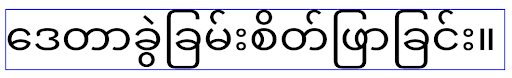

Gebietsschemaabhängige Standardzeilenhöhe für EditText

In previous versions of Android, the text layout stretched the height of the

text to meet the line height of the font that matched the current locale. For

example, if the content was in Japanese, because the line height of the Japanese

font is slightly larger than the one of a Latin font, the height of the text

became slightly larger. However, despite these differences in line heights, the

EditText element was sized uniformly, regardless

of the locale being used, as illustrated in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText is the same, even though these languages

have different line heights from each other.For apps targeting Android 15 (API level 35), a minimum line height is now

reserved for EditText to match the reference font for the specified Locale, as

shown in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText now includes space to accommodate the

default line height for these languages' fonts.If needed, your app can restore the previous behavior by specifying the

useLocalePreferredLineHeightForMinimum attribute

to false, and your app can set custom minimum vertical metrics using the

setMinimumFontMetrics API in Kotlin and Java.

Kamera und Medien

Unter Android 15 werden die folgenden Änderungen am Kamera- und Medienverhalten für Apps eingeführt, die auf Android 15 oder höher ausgerichtet sind.

Einschränkungen beim Anfordern des Audiofokus

Apps that target Android 15 (API level 35) must be the top app or running a

foreground service in order to request audio focus. If an app

attempts to request focus when it does not meet one of these requirements, the

call returns AUDIOFOCUS_REQUEST_FAILED.

You can learn more about audio focus at Manage audio focus.

Aktualisierte Einschränkungen für Nicht-SDKs

Android 15 enthält aktualisierte Listen eingeschränkter Nicht-SDK-Schnittstellen, die auf der Zusammenarbeit mit Android-Entwicklern und den neuesten internen Tests basieren. Wir sorgen nach Möglichkeit dafür, dass öffentliche Alternativen verfügbar sind, bevor wir Nicht-SDK-Schnittstellen einschränken.

Wenn Ihre App nicht auf Android 15 ausgerichtet ist, wirken sich einige dieser Änderungen möglicherweise nicht sofort auf Sie aus. Zwar kann Ihre App abhängig vom Ziel-API-Level Ihrer App auf einige Nicht-SDK-Schnittstellen zugreifen, die Verwendung einer Nicht-SDK-Methode oder eines Nicht-SDK-Felds birgt jedoch immer ein hohes Risiko, dass Ihre App nicht mehr funktioniert.

Wenn Sie sich nicht sicher sind, ob Ihre App Nicht-SDK-Schnittstellen verwendet, können Sie Ihre App testen, um das herauszufinden. Wenn Ihre App auf Nicht-SDK-Schnittstellen basiert, sollten Sie mit der Planung einer Migration zu SDK-Alternativen beginnen. Wir verstehen jedoch, dass einige Apps gültige Anwendungsfälle für die Verwendung von Nicht-SDK-Schnittstellen haben. Wenn Sie für eine Funktion in Ihrer App keine Alternative zur Verwendung einer Nicht-SDK-Schnittstelle finden, sollten Sie eine neue öffentliche API anfordern.

To learn more about the changes in this release of Android, see Updates to non-SDK interface restrictions in Android 15. To learn more about non-SDK interfaces generally, see Restrictions on non-SDK interfaces.