התוכנית לשיפור אבטחת אפליקציות היא שירות שניתן למפתחי אפליקציות ב-Google Play כדי לשפר את האבטחה של האפליקציות שלהם. התוכנית מספקת טיפים והמלצות ליצירת אפליקציות מאובטחות יותר, ומזהה שיפורים פוטנציאליים באבטחה כשמעלים את האפליקציות ל-Google Play. עד היום, התוכנית סייעה למפתחים לתקן יותר ממיליון אפליקציות ב-Google Play.

איך זה עובד

לפני שאנחנו מאשרים אפליקציה ב-Google Play, אנחנו סורקים אותה כדי לוודא שהיא בטוחה ומאובטחת, כולל בדיקה של בעיות אבטחה פוטנציאליות. בנוסף, אנחנו סורקים מחדש באופן קבוע את יותר ממיליון האפליקציות ב-Google Play כדי לאתר איומים נוספים.

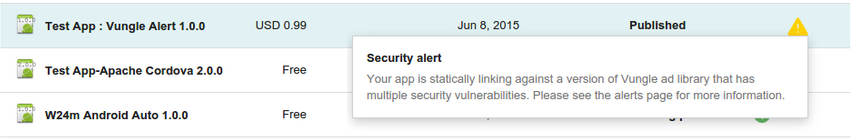

אם האפליקציה שלך מסומנת בגלל בעיית אבטחה פוטנציאלית, נודיע לך על כך באופן מיידי כדי לעזור לך לטפל בבעיה במהירות ולשמור על בטיחות המשתמשים. נשלח לכם התראות באימייל וב-Google Play Console, עם קישורים לדף תמיכה שבו מוסבר איך לשפר את האפליקציה.

בדרך כלל, ההתראות האלה יכללו ציר זמן להטמעת השיפור אצל המשתמשים במהירות האפשרית. במקרים מסוימים, יכול להיות שנבקש ממך לשפר את האבטחה באפליקציה לפני שתוכל לפרסם בה עדכונים נוספים.

כדי לוודא שפתרת את הבעיה באופן מלא, צריך להעלות את הגרסה החדשה של האפליקציה אל Google Play Console. חשוב להגדיל את מספר הגרסה של האפליקציה המתוקנת. לאחר כמה שעות, בודקים ב-Play Console אם התראת האבטחה עדיין מוצגת. אם היא לא מוצגת יותר, סימן שהבעיה נפתרה.

דוגמה להתראה על שיפור אבטחה באפליקציה ב-Play Console.

הצטרפו לפעילות

ההצלחה של התוכנית הזו תלויה בשותפות שלנו עם קהילת האבטחה ועם המפתחים של אפליקציות ב-Google Play. כולנו אחראים לספק למשתמשים אפליקציות בטוחות ומאובטחות. למשוב או לשאלות, אפשר לפנות אלינו דרך מרכז העזרה למפתחים של Google Play. כדי לדווח על בעיות אבטחה פוטנציאליות באפליקציות, אפשר לפנות אלינו בכתובת security+asi@android.com.

קמפיינים ותיקונים

בהמשך מפורטות בעיות האבטחה האחרונות שדווחו למפתחים ב-Google Play. פרטים על פגיעות ועל תיקונים זמינים בקישור לדף התמיכה של כל קמפיין.

טבלה 1: קמפיינים עם אזהרה ומועד אחרון לפתרון הבעיה.

| קמפיין | ספרים שהתחלת | דף תמיכה |

|---|---|---|

| מפתחות חשופים של שרת העברת הודעות בענן ב-Firebase | 12/10/2021 | דף התמיכה |

| הפניה אוטומטית של Intent | 16.5.2019 | דף התמיכה |

| החדרה לממשק ב-JavaScript | 4.12.2018 | דף התמיכה |

| פריצה באמצעות אובייקט Scheme | 15.11.2018 | דף התמיכה |

| סקריפטים חוצי-אפליקציות | 30.10.2018 | דף התמיכה |

| יצירת סקריפטים מבוססי קבצים חוצי-אתרים | 5.6.2018 | דף התמיכה |

| הזרקת SQL | 4.6.2018 | דף התמיכה |

| פרצת אבטחה מסוג Path Traversal | 22/09/2017 | דף התמיכה |

| אימות לא מאובטח של שם המארח | 29/11/2016 | דף התמיכה |

| החדרת מקטע (fragment) | 29/11/2016 | דף התמיכה |

| Supersonic Ad SDK | 28/09/2016 | דף התמיכה |

| Libpng | 16/06/2016 | דף התמיכה |

| Libjpeg-turbo | 16/06/2016 | דף התמיכה |

| Vpon Ad SDK | 16/06/2016 | דף התמיכה |

| Airpush Ad SDK | 31/03/2016 | דף התמיכה |

| MoPub Ad SDK | 31/03/2016 | דף התמיכה |

| OpenSSL (logjam ו-CVE-2015-3194, CVE-2014-0224) | 31/03/2016 | דף התמיכה |

| TrustManager | 17/02/2016 | דף התמיכה |

| AdMarvel | 08/02/2016 | דף התמיכה |

| Libupup (CVE-2015-8540) | 08/02/2016 | דף התמיכה |

| Apache Cordova (CVE-2015-5256, CVE-2015-1835) | 14/12/2015 | דף התמיכה |

| Vitamio Ad SDK | 14/12/2015 | דף התמיכה |

| GnuTLS | 13/10/2015 | דף התמיכה |

| Webview SSLErrorHandler | 17/07/2015 | דף התמיכה |

| Vungle Ad SDK | 29/06/2015 | דף התמיכה |

| Apache Cordova (CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 29/06/2015 | דף התמיכה |

טבלה 2: קמפיינים עם אזהרה בלבד (ללא מועד אחרון לתיקון).

| קמפיין | ספרים שהתחלת | דף תמיכה |

|---|---|---|

| Implicit PendingIntent | 22.02.2022 | דף התמיכה |

| Implicit Internal Intent | 22/6/2021 | דף התמיכה |

| מצב הצפנה לא בטוח | 13/10/2020 | דף התמיכה |

| הצפנה לא בטוחה | 17.9.2019 | דף התמיכה |

| פרצת אבטחה מסוג Path Traversal בקובץ ZIP | 21/05/2019 | דף התמיכה |

| טוקן OAuth מוטמע של Foursquare | 28/09/2016 | דף התמיכה |

| טוקן מוטמע מסוג Facebook OAuth | 28/09/2016 | דף התמיכה |

| יירוט של חיוב ב-Google Play | 28/07/2016 | דף התמיכה |

| טוקן רענון מוטמע של Google OAuth | 28/07/2016 | דף התמיכה |

| פרטי כניסה של מפתח נחשפו | 16/06/2016 | דף התמיכה |

| קבצים מוטמעים של מאגר מפתחות | 10/2/2014 | |

| פרטי כניסה מוטמעים של Amazon Web Services | 12/06/2014 |