O Programa de melhoria da segurança dos aplicativos é um serviço fornecido aos desenvolvedores do Google Play para melhorar a segurança dos apps. O programa oferece dicas e recomendações para criar apps mais seguros e identifica possíveis melhorias de segurança quando os apps são enviados ao Google Play. Até o momento, o programa ajudou desenvolvedores a corrigir mais de 1.000.000 de apps no Google Play.

Como funciona

Antes de serem aceitos no Google Play, os apps são verificados em relação à proteção e segurança, incluindo possíveis problemas de segurança. Também analisamos novamente e de forma contínua mais de um milhão de apps no Google Play em busca de outras ameaças.

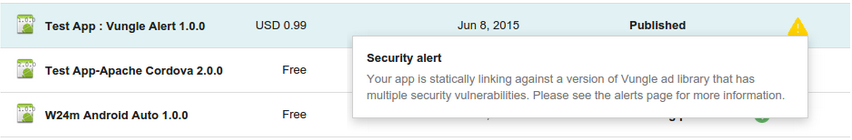

Se o app for sinalizado com um possível problema de segurança, enviaremos uma notificação imediata para que seja possível resolver o problema rapidamente e manter seus usuários seguros. Enviaremos alertas usando o e-mail e o Google Play Console, com links para uma página de suporte com detalhes sobre como melhorar o app.

Normalmente, essas notificações incluem um cronograma para envio da melhoria aos usuários o mais rápido possível. Para alguns tipos de problemas, você precisará implementar melhorias de segurança para poder publicar mais atualizações no app.

Para confirmar que o problema foi totalmente resolvido, basta fazer upload da nova versão do app no Google Play Console. Aumente o número da versão do app corrigido. Após algumas horas, verifique se o alerta de segurança continua no Play Console. Caso não esteja mais lá, isso significa que o problema foi resolvido.

Exemplo de um alerta de aprimoramento de segurança para um app no Play Console.

Envolva-se

O sucesso do programa depende da nossa parceria com vocês, desenvolvedores

de apps no Google Play, e com a comunidade de segurança. Somos todos responsáveis por

oferecer apps seguros aos usuários. Para enviar feedback ou dúvidas,

entre em contato pela Central de Ajuda do desenvolvedor do Google Play. Para relatar possíveis problemas de segurança em apps, entre em contato pelo security+asi@android.com.

Campanhas e correções

Veja abaixo os problemas de segurança mais recentes sinalizados para desenvolvedores no Google Play. Os detalhes de vulnerabilidade e correções estão disponíveis no link da página de suporte de cada campanha.

Tabela 1: campanhas de alerta com prazos associados para correções.

| Campanha | Iniciada | Página de suporte |

|---|---|---|

| Chaves de servidor do Firebase Cloud Messaging expostas | 10/12/2021 | Página de suporte |

| Redirecionamento de intents | 16/05/2019 | Página de suporte |

| Injeção de interface do JavaScript | 04/12/2018 | Página de suporte |

| Invasão de esquema | 15/11/2018 | Página de suporte |

| Scripting em vários apps | 30/10/2018 | Página de suporte |

| Scripting em vários locais baseado em arquivos | 05/06/2018 | Página de suporte |

| Injeção de SQL | 04/06/2018 | Página de suporte |

| Travessia de caminhos | 22/09/2017 | Página de suporte |

| Verificação de nome do host não segura | 29/11/2016 | Página de suporte |

| Injeção de fragmento | 29/11/2016 | Página de suporte |

| SDK Supersonic Ad | 28/09/2016 | Página de suporte |

| Libpng | 16/06/2016 | Página de suporte |

| Libjpeg-turbo | 16/06/2016 | Página de suporte |

| SDK Vpon Ad | 16/06/2016 | Página de suporte |

| SDK Airpush Ad | 31/03/2016 | Página de suporte |

| SDK MoPub Ad | 31/03/2016 | Página de suporte |

| OpenSSL (“logjam” e CVE-2015-3194, CVE-2014-0224) | 31/03/2016 | Página de suporte |

| TrustManager | 17/02/2016 | Página de suporte |

| AdMarvel | 08/02/2016 | Página de suporte |

| Libupup (CVE-2015-8540) | 08/02/2016 | Página de suporte |

| Apache Cordova (CVE-2015-5256, CVE-2015-1835) | 14/12/2015 | Página de suporte |

| SDK Vitamio Ad | 14/12/2015 | Página de suporte |

| GnuTLS | 13/10/2015 | Página de suporte |

| Webview SSLErrorHandler | 17/07/2015 | Página de suporte |

| SDK Vungle Ad | 29/06/2015 | Página de suporte |

| Apache Cordova (CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 29/06/2015 | Página de suporte |

Tabela 2: campanhas somente de aviso sem prazo de correção.

| Campanha | Iniciada | Página de suporte |

|---|---|---|

| PendingIntent implícita | 22/02/2022 | Página de suporte |

| Intent interna e implícita | 22/06/2021 | Página de suporte |

| Modo de criptografia não seguro | 13/10/2020 | Página de suporte |

| Criptografia não segura | 17/09/2019 | Página de suporte |

| Zipfile Path Traversal | 21/05/2019 | Página de suporte |

| Token do OAuth do Foursquare incorporado | 28/09/2016 | Página de suporte |

| Token do OAuth do Facebook incorporado | 28/09/2016 | Página de suporte |

| Intercepção do Google Play Faturamento | 28/07/2016 | Página de suporte |

| OAuth do token de atualização do Google incorporado | 28/07/2016 | Página de suporte |

| Credenciais vazadas de URL de desenvolvedores | 16/06/2016 | Página de suporte |

| Arquivos keystore incorporados | 02/10/2014 | |

| Credenciais incorporadas do Amazon Web Services | 12/06/2014 |