Uygulama Güvenliğini İyileştirme Programı, Google Play uygulama geliştiricilerine uygulamalarının güvenliğini artırmak için sunulan bir hizmettir. Program, daha güvenli uygulamalar oluşturmayla ilgili ipuçları ve öneriler sunar. Ayrıca uygulamalarınız Google Play'e yüklendiğinde olası güvenlik geliştirmelerini belirler. Program, bugüne kadar geliştiricilerin Google Play'deki 1.000.000'dan fazla uygulamayı düzeltmesine yardımcı oldu.

İşleyiş şekli

Uygulamalar Google Play'e kabul edilmeden önce olası güvenlik sorunları da dahil olmak üzere güvenlik açısından taranır. Ayrıca Google Play'deki bir milyondan fazla uygulama başka tehditlere karşı sürekli yeniden taranır.

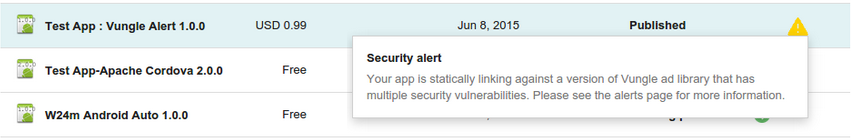

Uygulamanız olası bir güvenlik sorunu nedeniyle işaretlenirse sorunu hızlıca gidererek kullanıcılarınızı güvende tutmanız için derhal bilgilendirilirsiniz. Uygulamayı nasıl iyileştireceğinizle ilgili ayrıntıların yer aldığı bir destek sayfasının bağlantılarını içeren uyarıları size hem e-posta hem de Google Play Console üzerinden göndeririz.

Bu bildirimler genellikle iyileştirmenin kullanıcılara mümkün olduğunca hızlı bir şekilde sunulması için bir zaman çizelgesi içerir. Bazı sorun türlerinde, uygulamada başka güncelleme yayınlayabilmeniz için önce güvenlik iyileştirmeleri yapmanızı isteyebiliriz.

Uygulamanızın yeni sürümünü Google Play Console'a yükleyerek sorunu tamamen giderdiğinizi onaylayabilirsiniz. Düzeltilen uygulamanın sürüm numarasını artırmayı unutmayın. Birkaç saat sonra Play Console'da güvenlik uyarısını kontrol edin. Uyarı artık gösterilmiyorsa işlem tamamlanmıştır.

Play Console'da bir uygulama için güvenlik iyileştirme uyarısı örneği.

Siz de katılın

Bu programın başarısı, Google Play'deki uygulamaların geliştiricileri olan sizinle ve güvenlik topluluğuyla kurduğumuz ortaklığa bağlıdır. Kullanıcılarımıza güvenli uygulamalar sunmak hepimizin sorumluluğundadır. Geri bildirim veya sorularınız için lütfen Google Play Geliştirici Yardım Merkezi üzerinden bizimle iletişime geçin. Uygulamalardaki olası güvenlik sorunlarını bildirmek için lütfen security+asi@android.com adresinden bizimle iletişime geçin.

Kampanyalar ve düzeltmeler

Aşağıda, Google Play'de geliştiricilere bildirilen en güncel güvenlik sorunları yer almaktadır. Güvenlik açığı ve düzeltme işlemleriyle ilgili bilgileri her kampanyanın destek sayfası bağlantısında bulabilirsiniz.

Tablo 1: Düzeltme için son tarihle ilişkilendirilmiş uyarı kampanyaları.

| Kampanya | Başladı | Destek Sayfası |

|---|---|---|

| Açığa Çıkan Firebase Cloud Messaging Sunucu Anahtarları | 12.10.2021 | Destek sayfası |

| Amaç Yönlendirme | 16.05.2019 | Destek sayfası |

| JavaScript Arayüz Ekleme | 12/4/2018 | Destek sayfası |

| Şema Saldırısı | 11/15/2018 | Destek sayfası |

| Uygulama Genelinde Komut Dosyası | 10/30/2018 | Destek sayfası |

| Dosya Tabanlı Siteler Arası Komut Dosyası Çalıştırma | 6/5/2018 | Destek sayfası |

| SQL Yerleştirme | 6/4/2018 | Destek sayfası |

| Yol Geçişi | 22.09.2017 | Destek sayfası |

| Güvenli Olmayan Ana Makine Adı Doğrulaması | 29.11.2016 | Destek sayfası |

| Parça Yerleştirme | 29.11.2016 | Destek sayfası |

| Supersonic Ad SDK'sı | 28.09.2016 | Destek sayfası |

| Libpng | 16.06.2016 | Destek sayfası |

| Libjpeg-turbo | 16.06.2016 | Destek sayfası |

| Vpon Reklam SDK'sı | 16.06.2016 | Destek sayfası |

| Airpush Ad SDK'sı | 31.03.2016 | Destek sayfası |

| MoPub Ad SDK'sı | 31.03.2016 | Destek sayfası |

| OpenSSL ("logjam" ve CVE-2015-3194, CVE-2014-0224) | 31.03.2016 | Destek sayfası |

| TrustManager | 17.02.2016 | Destek sayfası |

| AdMarvel | 08.02.2016 | Destek sayfası |

| Libupup (CVE-2015-8540) | 08.02.2016 | Destek sayfası |

| Apache Cordova (CVE-2015-5256, CVE-2015-1835) | 14.12.2015 | Destek sayfası |

| Vitamio Ad SDK'sı | 14.12.2015 | Destek sayfası |

| GnuTLS | 13.10.2015 | Destek sayfası |

| Webview SSLErrorHandler | 17.07.2015 | Destek sayfası |

| Vungle Ad SDK'sı | 29.06.2015 | Destek sayfası |

| Apache Cordova (CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 29.06.2015 | Destek sayfası |

Tablo 2: Yalnızca uyarı verilen kampanyalar (düzeltme için son tarih yok).

| Kampanya | Başladı | Destek Sayfası |

|---|---|---|

| Implicit PendingIntent | 22.02.2022 | Destek sayfası |

| Implicit Internal Intent | 22.06.2021 | Destek sayfası |

| Güvenli Olmayan Şifreleme Modu | 13.10.2020 | Destek sayfası |

| Güvenli Olmayan Şifreleme | 17.09.2019 | Destek sayfası |

| Zipfile Path Traversal | 21.05.2019 | Destek sayfası |

| Yerleştirilmiş Foursquare OAuth Jetonu | 28.09.2016 | Destek sayfası |

| Katıştırılmış Facebook OAuth Jetonu | 28.09.2016 | Destek sayfası |

| Google Play Faturalandırma'nın engellenmesi | 28.07.2016 | Destek sayfası |

| Yerleştirilmiş Google yenileme jetonu OAuth | 28.07.2016 | Destek sayfası |

| Geliştirici URL'si Sızdırılmış Kimlik Bilgileri | 16.06.2016 | Destek sayfası |

| Yerleştirilmiş anahtar deposu dosyaları | 02.10.2014 | |

| Amazon Web Services yerleştirilmiş kimlik bilgileri | 12.06.2014 |