Программа улучшения безопасности приложений — это услуга, предоставляемая разработчикам приложений Google Play для повышения безопасности их приложений. Программа предоставляет советы и рекомендации по созданию более безопасных приложений и определяет потенциальные улучшения безопасности при загрузке ваших приложений в Google Play. На сегодняшний день программа помогла разработчикам исправить более 1 000 000 приложений в Google Play.

Как это работает

Прежде чем какое-либо приложение будет принято в Google Play, мы проверяем его на предмет безопасности и защиты, включая потенциальные проблемы безопасности. Мы также постоянно повторно сканируем более миллиона приложений в Google Play на наличие дополнительных угроз.

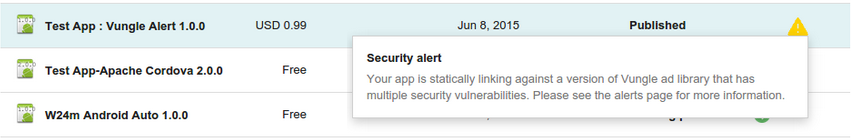

Если ваше приложение отмечено как потенциально опасное, мы немедленно уведомим вас, чтобы помочь вам быстро решить проблему и обеспечить безопасность ваших пользователей. Мы будем доставлять вам оповещения по электронной почте и через консоль Google Play со ссылками на страницу поддержки с подробной информацией о том, как улучшить приложение.

Обычно эти уведомления включают в себя график максимально быстрой доставки улучшения пользователям. В случае возникновения некоторых проблем мы можем потребовать от вас улучшить безопасность приложения, прежде чем вы сможете публиковать для него новые обновления.

Вы можете подтвердить, что полностью устранили проблему, загрузив новую версию своего приложения в консоль Google Play. Обязательно увеличьте номер версии исправленного приложения. Через несколько часов проверьте Play Console на наличие предупреждения системы безопасности; если его больше нет, все готово.

Пример оповещения об улучшении безопасности для приложения в Play Console.

Примите участие

Успех этой программы зависит от нашего партнерства с вами — разработчиками приложений в Google Play — и сообществом безопасности. Мы все несем ответственность за предоставление нашим пользователям безопасных и надежных приложений. Если у вас есть отзывы или вопросы, свяжитесь с нами через Справочный центр разработчиков Google Play . Чтобы сообщить о потенциальных проблемах безопасности в приложениях, напишите нам по адресу security+asi@android.com .

Кампании и исправления

Ниже приведены самые последние проблемы безопасности, о которых разработчики сообщили в Google Play. Подробности об уязвимостях и способах их устранения доступны по ссылке на страницу поддержки каждой кампании.

Таблица 1 : Кампании по предупреждению и соответствующие сроки исправления.

| Кампания | Началось | Страница поддержки |

|---|---|---|

| Открытые ключи сервера Firebase Cloud Messaging | 12.10.2021 | Страница поддержки |

| Перенаправление намерения | 16.05.2019 | Страница поддержки |

| Внедрение интерфейса JavaScript | 04.12.2018 | Страница поддержки |

| Схема угона | 15.11.2018 | Страница поддержки |

| Межприложенный скриптинг | 30.10.2018 | Страница поддержки |

| Межсайтовый скриптинг на основе файлов | 05.06.2018 | Страница поддержки |

| SQL-инъекция | 04.06.2018 | Страница поддержки |

| Обход пути | 22.09.2017 | Страница поддержки |

| Небезопасная проверка имени хоста | 29.11.2016 | Страница поддержки |

| Инъекция фрагмента | 29.11.2016 | Страница поддержки |

| Сверхзвуковой рекламный SDK | 28.09.2016 | Страница поддержки |

| Либпнг | 16.06.2016 | Страница поддержки |

| Libjpeg-турбо | 16.06.2016 | Страница поддержки |

| Vpon Ad SDK | 16.06.2016 | Страница поддержки |

| Airpush Ad SDK | 31.03.2016 | Страница поддержки |

| Рекламный SDK MoPub | 31.03.2016 | Страница поддержки |

| OpenSSL («затор» и CVE-2015-3194, CVE-2014-0224) | 31.03.2016 | Страница поддержки |

| ТрастМенеджер | 17.02.2016 | Страница поддержки |

| РекламаМарвел | 08.02.2016 | Страница поддержки |

| Либупуп (CVE-2015-8540) | 08.02.2016 | Страница поддержки |

| Apache Кордова (CVE-2015-5256, CVE-2015-1835) | 14.12.2015 | Страница поддержки |

| Рекламный SDK Vitamio | 14.12.2015 | Страница поддержки |

| ГнуTLS | 13.10.2015 | Страница поддержки |

| Веб-просмотр SSLErrorHandler | 17.07.2015 | Страница поддержки |

| Рекламный SDK Vungle | 29.06.2015 | Страница поддержки |

| Apache Cordova (CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 29.06.2015 | Страница поддержки |

Таблица 2. Кампании только с предупреждением (без сроков исправления).

| Кампания | Началось | Страница поддержки |

|---|---|---|

| Неявное ожидающее намерение | 22.02.2022 | Страница поддержки |

| Неявное внутреннее намерение | 22.06.2021 | Страница поддержки |

| Небезопасный режим шифрования | 13.10.2020 | Страница поддержки |

| Небезопасное шифрование | 17.09.2019 | Страница поддержки |

| Обход пути к zip-файлу | 21.05.2019 | Страница поддержки |

| Встроенный токен Foursquare OAuth | 28.09.2016 | Страница поддержки |

| Встроенный токен Facebook OAuth | 28.09.2016 | Страница поддержки |

| Перехват биллинга Google Play | 28.07.2016 | Страница поддержки |

| Встроенный токен обновления Google OAuth | 28.07.2016 | Страница поддержки |

| Утечка учетных данных URL-адреса разработчика | 16.06.2016 | Страница поддержки |

| Встроенные файлы хранилища ключей | 02.10.2014 | |

| Встроенные учетные данные Amazon Web Services | 12.06.2014 |