এই পৃষ্ঠায় বর্ণনা করা হয়েছে কিভাবে থার্ড-পার্টি SDK গুলি ইনলাইন ইনস্টলকে একীভূত করতে পারে, যা গুগল প্লে-এর জন্য একটি নতুন পরীক্ষামূলক বৈশিষ্ট্য যা হাফ শিট ইন্টারফেসে গুগল প্লে অ্যাপ পণ্যের বিবরণ উপস্থাপন করে। ইনলাইন ইনস্টল ব্যবহারকারীদের অ্যাপের প্রেক্ষাপট ছাড়াই একটি নিরবচ্ছিন্ন অ্যাপ ইনস্টল প্রবাহের অভিজ্ঞতা প্রদান করে।

তৃতীয় পক্ষের SDK ডেভেলপাররা তাদের SDK-তে ইনলাইন ইনস্টল বৈশিষ্ট্যটি সংহত করতে পারে যাতে অ্যাপ ডেভেলপাররা সেই SDK ব্যবহার করে তাদের অ্যাপের জন্য ইনলাইন ইনস্টল অ্যাক্সেস করতে সক্ষম হয়।

আবশ্যকতা

একটি অ্যাপে ইনলাইন ইনস্টল হাফ শিট ইন্টারফেস প্রদর্শিত হওয়ার জন্য:

- সর্বনিম্ন গুগল প্লে সংস্করণ 40.4 হতে হবে।

- অ্যান্ড্রয়েড এপিআই লেভেল অবশ্যই ২৩ বা তার বেশি হতে হবে।

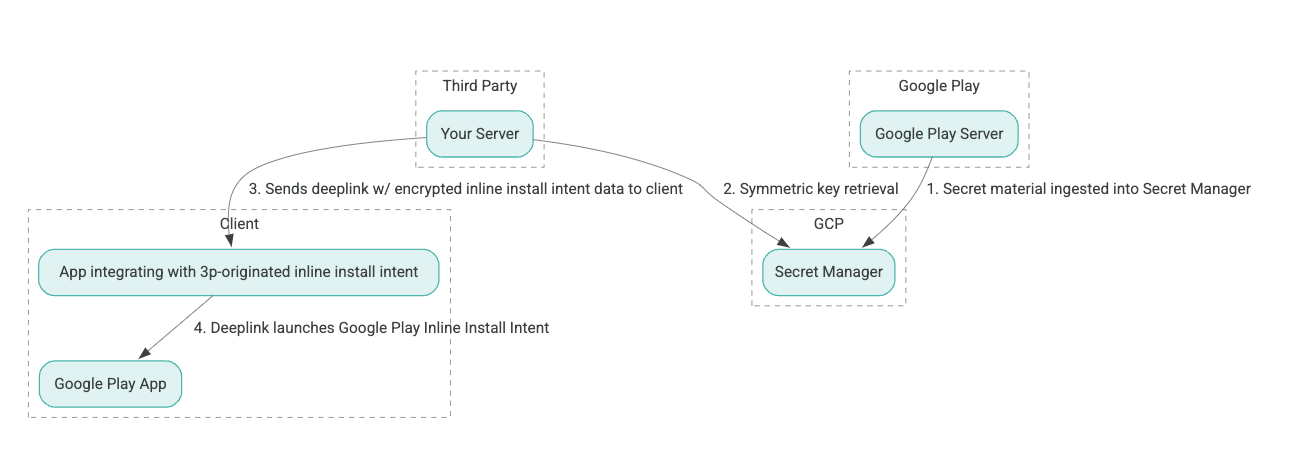

প্রক্রিয়া স্থাপত্য

ইনলাইন ইনস্টল প্রক্রিয়ার আর্কিটেকচারটি নিম্নলিখিত চিত্রে দেখানো হয়েছে:

- গুগল প্লে সার্ভারগুলি অ্যাসোসিয়েটেড ডেটা (AEAD) এনক্রিপশন কী সহ প্রমাণিত এনক্রিপশন তৈরি করে এবং কীগুলিকে গুগল ক্লাউড প্ল্যাটফর্ম (GCP) সিক্রেট ম্যানেজার ইনস্ট্যান্সে প্রবেশ করায়।

- থার্ড-পার্টি ইন্টিগ্রেটর GCP সিক্রেট ম্যানেজার থেকে AEAD কীটি উদ্ধার করে।

- থার্ড-পার্টি ইন্টিগ্রেটর ইনলাইন ইনস্টল

Intentডেটা এনক্রিপ্ট করে, ইনলাইন ইনস্টল ইন্টেন্ট চালু করার জন্য ব্যবহৃত ডিপ লিঙ্কে পাস করা সাইফারটেক্সট তৈরি করে এবং প্রতিক্রিয়া হিসেবে ক্লায়েন্টকে ডিপ লিঙ্ক পাঠায়। - যখন ডিপ লিঙ্কটি অনুসরণ করা হয়, তখন গুগল প্লে অ্যাপটি উদ্দেশ্যটি পরিচালনা করে।

ইনলাইন ইনস্টল প্রক্রিয়া ব্যবহার করার জন্য একটি তৃতীয়-পক্ষের SDK কনফিগার করতে, নিম্নলিখিত পদক্ষেপগুলি সম্পূর্ণ করুন।

গুগল ক্লাউড প্রজেক্টে পরিষেবা অ্যাকাউন্ট তৈরি করুন

এই ধাপে, আপনি Google Cloud Console ব্যবহার করে একটি পরিষেবা অ্যাকাউন্ট সেট আপ করবেন।

- একটি গুগল ক্লাউড প্রজেক্ট সেট আপ করুন:

- একটি Google ক্লাউড সংস্থা তৈরি করুন। যখন আপনি একটি Google Workspace বা Cloud Identity অ্যাকাউন্ট তৈরি করেন এবং এটি আপনার ডোমেন নামের সাথে সংযুক্ত করেন, তখন সংস্থার সংস্থানটি স্বয়ংক্রিয়ভাবে তৈরি হয়ে যায়। বিস্তারিত জানার জন্য, "সংগঠন সংস্থান তৈরি এবং পরিচালনা" দেখুন।

- পূর্ববর্তী ধাপে তৈরি করা Google Cloud অ্যাকাউন্ট ব্যবহার করে GCP কনসোলে লগ ইন করুন, তারপর একটি Google Cloud প্রকল্প তৈরি করুন। বিস্তারিত জানার জন্য, একটি Google Cloud প্রকল্প তৈরি করুন দেখুন।

- তৈরি করা Google ক্লাউড প্রজেক্টে একটি পরিষেবা অ্যাকাউন্ট তৈরি করুন। আপনার সার্ভারের পক্ষ থেকে সিমেট্রিক কী অ্যাক্সেস করার জন্য পরিষেবা অ্যাকাউন্টটি Google ক্লাউড পরিচয় হিসেবে ব্যবহৃত হয়। বিস্তারিত জানার জন্য, একটি পরিষেবা অ্যাকাউন্ট তৈরি করুন দেখুন।

- আগ্রহের ফর্মে যে Google Workspace গ্রাহক আইডি (GWCID) / Dasher আইডি দেওয়া হয়েছিল, সেই একই আইডি ব্যবহার করুন।

- সেই পরিষেবা অ্যাকাউন্টের ব্যক্তিগত কী তৈরি করুন এবং ডাউনলোড করুন।

- সেই পরিষেবা অ্যাকাউন্টের জন্য একটি কী তৈরি করুন। বিস্তারিত জানার জন্য, একটি পরিষেবা অ্যাকাউন্ট কী তৈরি করুন দেখুন।

- পরিষেবা অ্যাকাউন্ট কীটি ডাউনলোড করুন এবং এটি আপনার সার্ভারে অ্যাক্সেসযোগ্য রাখুন, কারণ এটি সিমেট্রিক কীগুলির জন্য Google ক্লাউড রিসোর্স অ্যাক্সেস করার জন্য প্রমাণীকরণের জন্য ব্যবহৃত হয়। বিস্তারিত জানার জন্য, একটি পরিষেবা অ্যাকাউন্ট কী পান দেখুন।

শংসাপত্রগুলি পুনরুদ্ধার করুন

এই ধাপে, আপনি সিক্রেট ম্যানেজার থেকে সিমেট্রিক কীটি পুনরুদ্ধার করবেন এবং এটি আপনার নিজস্ব সার্ভার স্টোরেজে নিরাপদে (উদাহরণস্বরূপ, একটি JSON ফাইলে) সংরক্ষণ করবেন। এই কীটি ইনলাইন ইনস্টল ডেটা সিফারটেক্সট তৈরি করতে ব্যবহৃত হয়।

secret_id/secretId মানগুলি সিক্রেট ম্যানেজারের ভিতরে থাকা গোপন নামকে নির্দেশ করে; এই নামটি hsdp-3p-key- কে Play-প্রদত্ত মান sdk_id এ প্রিপেন্ড করে তৈরি করা হয়। উদাহরণস্বরূপ, যদি sdk_id abc হয়, তাহলে গোপন নামটি hsdp-3p-key-abc হয়।

গোপন সংস্করণগুলি সাপ্তাহিক মঙ্গলবার দুপুর ২ টা UTC তে আপডেট করা হয়। দ্বিতীয়-নতুন কীগুলি পরবর্তী ঘূর্ণন পর্যন্ত কাজ করতে থাকে এবং কী উপাদানগুলি সাপ্তাহিক ভিত্তিতে নতুন করে আনা এবং সংরক্ষণ করা উচিত।

পাইথনের উদাহরণ

নিম্নলিখিত কোড উদাহরণটি GCP সিক্রেট ম্যানেজারের মূল উপাদান অ্যাক্সেস করতে এবং কনসোলে প্রিন্ট করতে একটি JSON ফাইলে সংরক্ষিত একটি অ্যাক্সেস টোকেন ব্যবহার করে।

#!/usr/bin/env python3

# Import the Secret Manager client library.

from google.cloud import secretmanager

from google.oauth2 import service_account

import google_crc32c

# Create a service account key file.

service_account_key_file = "<json key file of the service account>"

credentials = service_account.Credentials.from_service_account_file(service_account_key_file)

# Create the Secret Manager client.

client = secretmanager.SecretManagerServiceClient(

credentials=credentials

)

# Build the resource name of the secret version.

name = f"projects/prod-play-hsdp-3p-caller-auth/secrets/<secret_id>/versions/latest"

# Access the secret version.

response = client.access_secret_version(request={"name": name})

# Verify payload checksum.

crc32c = google_crc32c.Checksum()

crc32c.update(response.payload.data)

if response.payload.data_crc32c != int(crc32c.hexdigest(), 16):

print("Data corruption detected.")

# A keyset created with "tinkey create-keyset --key-template=AES256_GCM". Note

# that this keyset has the secret key information in cleartext.

keyset = response.payload.data.decode("UTF-8")

# WARNING: Do not print the secret in a production environment. Please store it

# in a secure storage.

with open('<key file name>', 'w') as f:

f.write(keyset)

জাভা উদাহরণ

নিম্নলিখিত কোড উদাহরণটি GCP সিক্রেট ম্যানেজারের মূল উপাদান অ্যাক্সেস করতে এবং এটি একটি JSON ফাইলে লেখার জন্য একটি JSON ফাইলে সংরক্ষিত একটি অ্যাক্সেস টোকেন ব্যবহার করে।

import static java.nio.charset.StandardCharsets.UTF_8;

import com.google.api.gax.core.CredentialsProvider;

import com.google.api.gax.core.FixedCredentialsProvider;

import com.google.auth.oauth2.ServiceAccountCredentials;

import com.google.cloud.secretmanager.v1.AccessSecretVersionResponse;

import com.google.cloud.secretmanager.v1.SecretManagerServiceClient;

import com.google.cloud.secretmanager.v1.SecretManagerServiceSettings;

import com.google.cloud.secretmanager.v1.SecretVersionName;

import java.io.FileInputStream;

import java.io.IOException;

import java.io.PrintWriter;

import java.nio.file.Files;

import java.nio.file.Paths;

import java.util.zip.CRC32C;

import java.util.zip.Checksum;

/** */

final class ThirdPartySecretAccessGuide {

private ThirdPartySecretAccessGuide() {}

public static void main(String[] args) throws IOException {

accessSecretVersion();

}

public static void accessSecretVersion() throws IOException {

// TODO(developer): Replace these variables before running the sample.

String projectId = "projectId";

String secretId = "secretId";

String versionId = "versionId";

String accessTokenPrivateKeyPath = "path/to/credentials.json";

String secretMaterialOutputPath = "path/to/secret.json";

accessSecretVersion(

projectId, secretId, versionId, accessTokenPrivateKeyPath, secretMaterialOutputPath);

}

// Access the payload for the given secret version if one exists. The version

// can be a version number as a string (e.g. "5") or an alias (e.g. "latest").

public static void accessSecretVersion(

String projectId,

String secretId,

String versionId,

String accessTokenPrivateKeyPath,

String secretMaterialOutputPath)

throws IOException {

// We can explicitly instantiate the SecretManagerServiceClient (below) from a json file if we:

// 1. Create a CredentialsProvider from a FileInputStream of the JSON file,

CredentialsProvider credentialsProvider =

FixedCredentialsProvider.create(

ServiceAccountCredentials.fromStream(new FileInputStream(accessTokenPrivateKeyPath)));

// 2. Build a SecretManagerService Settings object from that credentials provider, and

SecretManagerServiceSettings secretManagerServiceSettings =

SecretManagerServiceSettings.newBuilder()

.setCredentialsProvider(credentialsProvider)

.build();

// 3. Initialize client that will be used to send requests by passing the settings object to

// create(). This client only needs to be created once, and can be reused for multiple requests.

// After completing all of your requests, call the "close" method on the client to safely clean

// up any remaining background resources.

try (SecretManagerServiceClient client =

SecretManagerServiceClient.create(secretManagerServiceSettings)) {

SecretVersionName secretVersionName = SecretVersionName.of(projectId, secretId, versionId);

// Access the secret version.

AccessSecretVersionResponse response = client.accessSecretVersion(secretVersionName);

// Verify checksum. The used library is available in Java 9+.

// If using Java 8, you may use the following:

// https://github.com/google/guava/blob/e62d6a0456420d295089a9c319b7593a3eae4a83/guava/src/com/google/common/hash/Hashing.java#L395

byte[] data = response.getPayload().getData().toByteArray();

Checksum checksum = new CRC32C();

checksum.update(data, 0, data.length);

if (response.getPayload().getDataCrc32C() != checksum.getValue()) {

System.out.printf("Data corruption detected.");

return;

}

String payload = response.getPayload().getData().toStringUtf8();

// Print the secret payload.

//

// WARNING: Do not print the secret in a production environment - this

// snippet is showing how to access the secret material.

System.out.printf("Plaintext: %s\n", payload);

// Write the JSON secret material payload to a json file

try (PrintWriter out =

new PrintWriter(Files.newBufferedWriter(Paths.get(secretMaterialOutputPath), UTF_8))) {

out.write(payload);

} catch (Exception e) {

e.printStackTrace();

}

}

}

}

অ্যাপ্লিকেশন ডিফল্ট শংসাপত্র সেট করুন

যদি আপনি জাভা বাস্তবায়নে JSON ফাইলে প্রাইভেট কী পাস করার জন্য CredentialsProvider ব্যবহার করতে না চান, তাহলে আপনি Application Default Credentials (ADC) সেট করে বাস্তবায়ন পরিবর্তন করতে পারেন:

- ক্লায়েন্ট লাইব্রেরিগুলিকে বলুন যে পরিষেবা অ্যাকাউন্ট কী কোথায় পাওয়া যাবে।

- জাভা প্রকল্পে ম্যাভেন নির্ভরতা যোগ করুন ।

-

SecretManagerServiceClient.create()কল করুন , যা স্বয়ংক্রিয়ভাবে প্রমাণীকরণ গ্রহণ করে (ধাপ ১ এর কারণে)।

এই ধাপগুলি জাভা বাস্তবায়নকে নিম্নলিখিতভাবে পরিবর্তন করে:

-

CredentialsProviderএবংSecretManagerServiceSettingsঅবজেক্ট তৈরির প্রয়োজনীয়তা দূর করা। - কোনও আর্গুমেন্ট অন্তর্ভুক্ত না করার জন্য কলটি

SecretManagerServiceClient.create()এ পরিবর্তন করা হচ্ছে।

সাইফারটেক্সট তৈরি করুন এবং গভীর লিঙ্ক তৈরি করুন

এই ধাপে, আপনি InlineInstallData protobuf অবজেক্ট থেকে enifd ( InlineInstallData ciphertext) তৈরি করতে Tink ক্রিপ্টোগ্রাফি লাইব্রেরি ব্যবহার করবেন। InlineInstallData প্রোটোটি নিম্নরূপ সংজ্ঞায়িত করা হয়েছে:

syntax = "proto2";

package hsdpexperiments;

option java_package = "com.google.hsdpexperiments";

option java_multiple_files = true;

// InlineInstallData is used by 3p auth callers to generate "encrypted inline

// flow data" (enifd) which is decrypted in PGS to verify authenticity and

// freshness.

message InlineInstallData {

// The timestamp which indicates the time encrypted data is generated.

// Used to validate freshness (i.e. generation time in past 4 hours).

// Required.

optional int64 timestamp_ms = 1;

// The docid of the app that we want to open inline install page for.

// This is the package name.

// Required.

optional string target_package_name = 2;

// This is the name of the app requesting the ad from Google Ad Serving

// system.

// Required.

optional string caller_package_name = 3;

// This is the advertising id that will be collected by 3P Ad SDKs.

// Optional.

optional string advertising_id = 4;

// This is used to indicate the network from where the inline install was

// requested.

// Required.

optional string ad_network_id = 5;

}

এই ধাপে আপনি এই প্যারামিটারগুলি ব্যবহার করে ডিপ লিঙ্ক URL তৈরি করবেন:

| ক্ষেত্র | বিবরণ | প্রয়োজনীয় |

|---|---|---|

| আইডি | ইনস্টল করা অ্যাপের প্যাকেজের নাম । | হাঁ |

| ইনলাইন | ইনলাইন ইনস্টল হাফ শিট অনুরোধ করা হলে true তে সেট করুন; যদি false , তাহলে Google Play-তে ইন্টেন্ট ডিপ লিঙ্ক। | হাঁ |

| এনআইএফডি | 3P SDK-এর জন্য এনক্রিপ্ট করা শনাক্তকারী। | হাঁ |

| উচ্চতর | একটি অভ্যন্তরীণ শনাক্তকারী। | হাঁ |

| 3pAuthCallerId সম্পর্কে | SDK শনাক্তকারী। | হাঁ |

| তালিকা | একটি কাস্টম স্টোর তালিকার লক্ষ্য নির্দিষ্ট করার জন্য একটি ঐচ্ছিক প্যারামিটার। | না |

| রেফারার | একটি ঐচ্ছিক রেফারার ট্র্যাকিং স্ট্রিং। | না |

পাইথনের উদাহরণ

নিম্নলিখিত কমান্ডটি InlineInstallData.proto থেকে পাইথন কোড তৈরি করে:

protoc InlineInstallData.proto --python_out=.

নিম্নলিখিত পাইথন নমুনা কোডটি InlineInstallData তৈরি করে এবং সিফারটেক্সট তৈরি করার জন্য সিমেট্রিক কী দিয়ে এটি এনক্রিপ্ট করে:

#!/usr/bin/env python3

# Import the Secret Manager client library.

import base64

import time

import inline_install_data_pb2 as InlineInstallData

import tink

from tink import aead

from tink import cleartext_keyset_handle

# Read the stored symmetric key.

with open("example3psecret.json", "r") as f:

keyset = f.read()

"""Encrypt and decrypt using AEAD."""

# Register the AEAD key managers. This is needed to create an Aead primitive later.

aead.register()

# Create a keyset handle from the cleartext keyset in the previous

# step. The keyset handle provides abstract access to the underlying keyset to

# limit access of the raw key material. WARNING: In practice, it is unlikely

# you will want to use a cleartext_keyset_handle, as it implies that your key

# material is passed in cleartext, which is a security risk.

keyset_handle = cleartext_keyset_handle.read(tink.JsonKeysetReader(keyset))

# Retrieve the Aead primitive we want to use from the keyset handle.

primitive = keyset_handle.primitive(aead.Aead)

inlineInstallData = InlineInstallData.InlineInstallData()

inlineInstallData.timestamp_ms = int(time.time() * 1000)

inlineInstallData.target_package_name = "x.y.z"

inlineInstallData.caller_package_name = "a.b.c"

inlineInstallData.ad_network_id = "<sdk_id>"

# Use the primitive to encrypt a message. In this case the primary key of the

# keyset will be used (which is also the only key in this example).

ciphertext = primitive.encrypt(inlineInstallData.SerializeToString(), b'<sdk_id>')

print(f"InlineInstallData Ciphertext: {ciphertext}")

# Base64 Encoded InlineInstallData Ciphertext

enifd = base64.urlsafe_b64encode(ciphertext).decode('utf-8')

print(enifd)

# Deeplink

print(f"https://play.google.com/d?id={inlineInstallData.target_package_name}\&inline=true\&enifd={enifd}\&lft=1\&3pAuthCallerId={inlineInstallData.ad_network_id}")

নিম্নলিখিত কমান্ডটি চালিয়ে পাইথন স্ক্রিপ্টটি কার্যকর করুন:

python <file_name>.py

জাভা উদাহরণ

নিম্নলিখিত কমান্ডটি InlineInstallData.proto থেকে জাভা কোড তৈরি করে:

protoc InlineInstallData.proto --java_out=.

নিম্নলিখিত জাভা নমুনা কোডটি InlineInstallData তৈরি করে এবং সিফারটেক্সট তৈরি করার জন্য সিমেট্রিক কী দিয়ে এটি এনক্রিপ্ট করে:

package com.google.hsdpexperiments;

import static com.google.common.io.BaseEncoding.base64Url;

import static java.nio.charset.StandardCharsets.UTF_8;

import com.google.common.flags.Flag;

import com.google.common.flags.FlagSpec;

import com.google.common.flags.Flags;

import com.google.crypto.tink.Aead;

import com.google.crypto.tink.InsecureSecretKeyAccess;

import com.google.crypto.tink.KeysetHandle;

import com.google.crypto.tink.TinkJsonProtoKeysetFormat;

import com.google.crypto.tink.aead.AeadConfig;

import java.nio.file.Files;

import java.nio.file.Path;

import java.nio.file.Paths;

import java.security.Security;

import java.time.Duration;

import org.conscrypt.Conscrypt;

/** info on encryption in https://github.com/google/tink#learn-more */

final class ThirdPartyEnifdGuide {

@FlagSpec(

name = "third_party_id",

help = "the identifier associated with the 3p for which to generate the enifd")

private static final Flag<String> thirdPartyAuthCallerId = Flag.value("");

@FlagSpec(name = "package_name", help = "the package name of the target app")

private static final Flag<String> packageName = Flag.value("");

@FlagSpec(name = "caller_package_name", help = "the package name of the caller app")

private static final Flag<String> callerPackageName = Flag.value("");

@FlagSpec(name = "secret_filename", help = "the path to the json file with the secret material")

private static final Flag<String> secretFilename = Flag.value("");

private ThirdPartyEnifdGuide() {}

public static void main(String[] args) throws Exception {

// parse flags

Flags.parse(args);

// File keyFile = new File(args[0]);

Path keyFile = Paths.get(secretFilename.get());

// Create structured inline flow data

InlineInstallData idrp =

InlineInstallData.newBuilder()

.setTargetPackageName(packageName.get())

.setCallerPackageName(callerPackageName.get())

.setTimestampMs(System.currentTimeMillis())

.setAdNetworkId(thirdPartyAuthCallerId.get())

.build();

// we can print this out here to make sure it's well formatted, this will help debug

System.out.println(idrp.toString());

// Register all AEAD key types with the Tink runtime.

Conscrypt.checkAvailability();

Security.addProvider(Conscrypt.newProvider());

AeadConfig.register();

// Read AEAD key downloaded from secretmanager into keysethandle

KeysetHandle handle =

TinkJsonProtoKeysetFormat.parseKeyset(

new String(Files.readAllBytes(keyFile), UTF_8), InsecureSecretKeyAccess.get());

// Generate enifd using tink library

Aead aead = handle.getPrimitive(Aead.class);

byte[] plaintext = idrp.toByteArray();

byte[] ciphertext = aead.encrypt(plaintext, thirdPartyAuthCallerId.get().getBytes(UTF_8));

String enifd = base64Url().omitPadding().encode(ciphertext);

// Build deeplink, escaping ampersands (TODO: verify this is necessary while testing e2e)

String deeplink =

"https://play.google.com/d?id="

+ packageName.get()

+ "\\&inline=true\\&enifd="

+ enifd

+ "\\&lft=1\\&3pAuthCallerId="

+ thirdPartyAuthCallerId.get();

System.out.println(deeplink);

}

}

অবশেষে, জাভা প্রোগ্রামটিকে একটি বাইনারিতে তৈরি করুন এবং নিম্নলিখিত কোড ব্যবহার করে এটি চালু করুন:

path/to/binary/ThirdPartyEnifdGuide --secret_filename=path/to/jsonfile/example3psecret.json --package_name=<package_name_of_target_app> --third_party_id=<3p_caller_auth_id>

-

secret_filenameফ্ল্যাগটি গোপন উপাদান ধারণকারী JSON ফাইলের পথ নির্দিষ্ট করে। -

package_nameফ্ল্যাগ হল লক্ষ্য অ্যাপের ডক আইডি। -

third_party_idফ্ল্যাগটি তৃতীয় পক্ষের কলার প্রমাণীকরণ আইডি (অর্থাৎ,<sdk_id>) নির্দিষ্ট করতে ব্যবহৃত হয়।

ইনলাইন ইনস্টল ইনটেন্ট চালু করুন

পূর্ববর্তী ধাপে তৈরি হওয়া ডিপ লিঙ্কটি পরীক্ষা করার জন্য, একটি অ্যান্ড্রয়েড ডিভাইস (USB ডিবাগিং সক্ষম আছে কিনা তা নিশ্চিত করুন) এমন একটি ওয়ার্কস্টেশনের সাথে সংযুক্ত করুন যেখানে ADB ইনস্টল করা আছে এবং নিম্নলিখিত কমান্ডটি চালান:

adb shell am start "<output_from_the_previous_python_or_java_code>"

ক্লায়েন্ট কোডে, নিম্নলিখিত পদ্ধতিগুলির মধ্যে একটি ব্যবহার করে (কোটলিন বা জাভা) ইন্টেন্ট পাঠান।

কোটলিন

val intent = Intent(Intent.ACTION_VIEW)

val deepLinkUrl = "<output_from_the_previous_python_or_java_code>"

intent.setPackage("com.android.vending")

intent.data = Uri.parse(deepLinkUrl)

val packageManager = context.getPackageManager()

if (intent.resolveActivity(packageManager) != null) {

startActivityForResult(intent, 0)

} else {

// Fallback to deep linking to full Play Store.

}

জাভা

Intent intent = new Intent(Intent.ACTION_VIEW);

String id = "exampleAppToBeInstalledId";

String deepLinkUrl = "<output_from_the_previous_python_or_java_code>";

intent.setPackage("com.android.vending");

intent.setData(Uri.parse(deepLinkUrl));

PackageManager packageManager = context.getPackageManager();

if (intent.resolveActivity(packageManager) != null) {

startActivityForResult(intent, 0);

} else {

// Fallback to deep linking to full Play Store.

}

পরিশিষ্ট

নিম্নলিখিত বিভাগগুলি নির্দিষ্ট ব্যবহারের ক্ষেত্রে অতিরিক্ত নির্দেশিকা প্রদান করে।

পাইথন পরিবেশ প্রস্তুত করুন

পাইথন নমুনা কোড চালানোর জন্য, আপনার ওয়ার্কস্টেশনে পাইথন পরিবেশ সেট আপ করুন এবং প্রয়োজনীয় নির্ভরতা ইনস্টল করুন।

পাইথন পরিবেশ সেট আপ করুন:

python3.11 ইনস্টল করুন (যদি ইতিমধ্যেই ইনস্টল করা থাকে, তাহলে এই ধাপটি এড়িয়ে যান):

sudo apt install python3.11পিপ ইনস্টল করুন:

sudo apt-get install pipvirtualenvইনস্টল করুন:sudo apt install python3-virtualenvএকটি ভার্চুয়াল পরিবেশ তৈরি করুন (টিঙ্ক নির্ভরতার জন্য প্রয়োজনীয়):

virtualenv inlineinstall --python=/usr/bin/python3.11

ভার্চুয়াল পরিবেশে প্রবেশ করুন:

source inlineinstall/bin/activateপিপ আপডেট করুন:

python -m pip install --upgrade pipপ্রয়োজনীয় নির্ভরতা ইনস্টল করুন:

টিঙ্ক ইনস্টল করুন:

pip install tinkগুগল crc32c ইনস্টল করুন:

pip install google-crc32cসিক্রেট ম্যানেজার ইনস্টল করুন:

pip install google-cloud-secret-managerপ্রোটোবফ কম্পাইলারটি ইনস্টল করুন:

sudo apt install protobuf-compiler

C++ enifd জেনারেশন

নিচে একটি C++ উদাহরণ দেওয়া হল যা আমরা enifd তৈরি করার জন্য অভ্যন্তরীণভাবে লিখেছি এবং যাচাই করেছি।

enifd তৈরির কাজটি C++ কোড ব্যবহার করে নিম্নরূপ করা যেতে পারে:

// A command-line example for using Tink AEAD w/ key template aes128gcmsiv to

// encrypt an InlineInstallData proto.

#include <chrono>

#include <iostream>

#include <memory>

#include <string>

#include "<path_to_protoc_output>/inline_install_data.proto.h"

#include "absl/flags/flag.h"

#include "absl/flags/parse.h"

#include "absl/strings/escaping.h"

#include "absl/strings/string_view.h"

#include "tink/cc/aead.h"

#include "tink/cc/aead_config.h"

#include "tink/cc/aead_key_templates.h"

#include "tink/cc/config/global_registry.h"

#include "tink/cc/examples/util/util.h"

#include "tink/cc/keyset_handle.h"

#include "tink/cc/util/status.h"

#include "tink/cc/util/statusor.h"

ABSL_FLAG(std::string, keyset_filename, "",

"Keyset file (downloaded from secretmanager) in JSON format");

ABSL_FLAG(std::string, associated_data, "",

"Associated data for AEAD (default: empty");

namespace {

using ::crypto::tink::Aead;

using ::crypto::tink::AeadConfig;

using ::crypto::tink::KeysetHandle;

using ::crypto::tink::util::Status;

using ::crypto::tink::util::StatusOr;

} // namespace

namespace tink_cc_examples {

// AEAD example CLI implementation.

void AeadCli(const std::string& keyset_filename,

absl::string_view associated_data) {

Status result = AeadConfig::Register();

if (!result.ok()) {

std::clog << "Failed to register AeadConfig";

return;

}

// Read the keyset from file.

StatusOr<std::unique_ptr<KeysetHandle>> keyset_handle =

ReadJsonCleartextKeyset(keyset_filename);

if (!keyset_handle.ok()) {

std::clog << "Failed to read json keyset";

return;

}

// Get the primitive.

StatusOr<std::unique_ptr<Aead>> aead =

(*keyset_handle)

->GetPrimitive<crypto::tink::Aead>(

crypto::tink::ConfigGlobalRegistry());

if (!aead.ok()) {

std::clog << "Failed to get primitive";

return;

}

// Instantiate the enifd.

hsdpexperiments::InlineInstallData iid;

iid.set_timestamp_ms(std::chrono::duration_cast<std::chrono::milliseconds>(

std::chrono::system_clock::now().time_since_epoch())

.count());

iid.set_target_package_name("<TARGET_PACKAGE_NAME>");

iid.set_caller_package_name("<CALLER_PACKAGE_NAME>");

iid.set_ad_network_id("<SDK_ID>");

// Compute the output.

StatusOr<std::string> encrypt_result =

(*aead)->Encrypt(iid.SerializeAsString(), associated_data);

if (!encrypt_result.ok()) {

std::clog << "Failed to encrypt Inline Install Data";

return;

}

const std::string& output = encrypt_result.value();

std::string enifd;

absl::WebSafeBase64Escape(output, &enifd);

std::clog << "enifd: " << enifd << '\n';

}

} // namespace tink_cc_examples

int main(int argc, char** argv) {

absl::ParseCommandLine(argc, argv);

std::string keyset_filename = absl::GetFlag(FLAGS_keyset_filename);

std::string associated_data = absl::GetFlag(FLAGS_associated_data);

std::clog << "Using keyset from file " << keyset_filename

<< " to AEAD-encrypt inline install data with associated data '"

<< associated_data << "'." << '\n';

tink_cc_examples::AeadCli(keyset_filename, associated_data);

return 0;

}

এই কোডটি একটি নমুনা থেকে অভিযোজিত হয়েছে যা টিঙ্ক ডক্সে পাওয়া যাবে।