Android 16 プラットフォームには、アプリに影響を与える可能性のある動作変更が含まれています。下記の動作変更は、targetSdkVersion に関係なく、Android 16 上で稼働するすべてのアプリに適用されます。該当する場合は、アプリをテストし、必要に応じて修正して、これらの変更に対応する必要があります。

Android 16 をターゲットとするアプリにのみ影響する動作変更のリストも必ずご確認ください。

コア機能

Android 16(API レベル 36)には、Android システムのさまざまなコア機能を変更または拡張する以下の変更が含まれています。

JobScheduler の割り当ての最適化

Android 16 以降では、次の要素に基づいて、通常のジョブと迅速なジョブの実行ランタイム割り当てを調整しています。

- アプリケーションが属するアプリ スタンバイ バケット: Android 16 では、アクティブなスタンバイ バケットは、十分なランタイム割り当てによって適用されるようになります。

- アプリが最上位の状態のときにジョブの実行が開始された場合: Android 16 では、アプリがユーザーに表示されている間に開始され、アプリが非表示になった後も継続されるジョブは、ジョブの実行時間割り当てに準拠します。

- フォアグラウンド サービスの実行中にジョブが実行されている場合: Android 16 では、フォアグラウンド サービスと同時に実行されているジョブは、ジョブの実行時間割り当てに準拠します。ジョブをユーザー開始型データ転送に活用している場合は、代わりにユーザー開始型データ転送ジョブの使用を検討してください。

この変更は、WorkManager、JobScheduler、DownloadManager を使用してスケジュール設定されたタスクに影響します。ジョブが停止した理由をデバッグするには、WorkInfo.getStopReason() を呼び出してジョブが停止した理由をロギングすることをおすすめします(JobScheduler ジョブの場合は JobParameters.getStopReason() を呼び出します)。

アプリの状態が使用できるリソースに与える影響については、電源管理のリソース制限をご覧ください。バッテリーを最適化するためのベスト プラクティスについて詳しくは、タスク スケジューリング API のバッテリー使用量を最適化するをご覧ください。

また、Android 16 で導入された新しい JobScheduler#getPendingJobReasonsHistory API を活用して、ジョブが実行されなかった理由を把握することをおすすめします。

テスト

アプリの動作をテストするには、アプリが Android 16 デバイスで実行されている場合に限り、特定のジョブ割り当ての最適化のオーバーライドを有効にできます。

「トップ状態はジョブ ランタイム割り当てに準拠する」の適用を無効にするには、次の adb コマンドを実行します。

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_TOP_STARTED_JOBS APP_PACKAGE_NAME

「フォアグラウンド サービスと同時に実行されるジョブはジョブ ランタイム割り当てに準拠する」の適用を無効にするには、次の adb コマンドを実行します。

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_FGS_JOBS APP_PACKAGE_NAME

特定のアプリ スタンバイ バケットの動作をテストするには、次の adb コマンドを使用してアプリのアプリ スタンバイ バケットを設定します。

adb shell am set-standby-bucket APP_PACKAGE_NAME active|working_set|frequent|rare|restricted

アプリが属するアプリ スタンバイ バケットを把握するには、次の adb コマンドを使用して、アプリのアプリ スタンバイ バケットを取得します。

adb shell am get-standby-bucket APP_PACKAGE_NAME

空のジョブが破棄された停止理由

放棄されたジョブは、ジョブに関連付けられた JobParameters オブジェクトがガベージ コレクションされたものの、JobService#jobFinished(JobParameters,

boolean) が呼び出されず、ジョブの完了が通知されていない場合に発生します。これは、アプリが認識せずにジョブが実行され、スケジュールが変更されている可能性があることを示します。

JobScheduler に依存するアプリは、JobParameters オブジェクトへの強参照を維持しないため、タイムアウトには STOP_REASON_TIMEOUT ではなく、新しいジョブ停止理由 STOP_REASON_TIMEOUT_ABANDONED が付与されます。

新しい放棄された停止理由が頻繁に発生する場合、システムは緩和策を講じてジョブの頻度を減らします。

アプリは、新しい停止理由を使用して、放棄されたジョブを検出して削減する必要があります。

WorkManager、AsyncTask、DownloadManager を使用している場合、これらの API はアプリに代わってジョブのライフサイクルを管理するため、影響を受けません。

JobInfo#setImportantWhileForeground のサポートを完全に終了

JobInfo.Builder#setImportantWhileForeground(boolean) メソッドは、スケジュール設定アプリがフォアグラウンドにある間、またはバックグラウンドの制限を一時的に免除されている間のジョブの重要度を示します。

このメソッドは、Android 12(API レベル 31)で非推奨になりました。Android 16 以降では、このメソッドは効果的に機能しなくなり、このメソッドの呼び出しは無視されます。

この機能の削除は JobInfo#isImportantWhileForeground() にも適用されます。Android 16 以降では、メソッドが呼び出されると、メソッドは false を返します。

順序付きブロードキャストの優先度のスコープがグローバルではなくなった

Android apps are allowed to define priorities on broadcast receivers to control

the order in which the receivers receive and process the broadcast. For

manifest-declared receivers, apps can use the

android:priority attribute to define the priority and for

context-registered receivers, apps can use the

IntentFilter#setPriority() API to define the priority. When

a broadcast is sent, the system delivers it to receivers in order of their

priority, from highest to lowest.

In Android 16, broadcast delivery order using the android:priority attribute

or IntentFilter#setPriority() across different processes will not be

guaranteed. Broadcast priorities will only be respected within the same

application process rather than across all processes.

Also, broadcast priorities will be automatically confined to the range

(SYSTEM_LOW_PRIORITY + 1,

SYSTEM_HIGH_PRIORITY - 1). Only system components will be

allowed to set SYSTEM_LOW_PRIORITY, SYSTEM_HIGH_PRIORITY as broadcast

priority.

Your app might be impacted if it does either of the following:

- Your application has declared multiple processes with the same broadcast intent, and has expectations around receiving those intents in a certain order based on the priority.

- Your application process interacts with other processes and has expectations around receiving a broadcast intent in a certain order.

If the processes need to coordinate with each other, they should communicate using other coordination channels.

ART の内部変更

Android 16 には、Android ランタイム(ART)の最新のアップデートが含まれています。これにより、Android ランタイム(ART)のパフォーマンスが向上し、追加の Java 機能をサポートしています。Google Play システム アップデートにより、Android 12(API レベル 31)以降を搭載した 10 億台を超えるデバイスでもこれらの改善を利用できます。

これらの変更がリリースされると、ART の内部構造に依存するライブラリとアプリコードは、Android 16 を搭載したデバイスや、Google Play システム アップデートを通じて ART モジュールを更新する以前の Android バージョンで正しく動作しない可能性があります。

内部構造(SDK 以外のインターフェースなど)に依存すると、常に互換性の問題が発生する可能性がありますが、内部 ART 構造を利用するコード(またはコードを含むライブラリ)に依存しないようにすることが特に重要です。ART の変更は、デバイスが実行しているプラットフォーム バージョンに関連付けられておらず、Google Play システム アップデートを通じて 10 億台を超えるデバイスに配信されるためです。

すべてのデベロッパーは、Android 16 でアプリを徹底的にテストして、アプリに影響があるかどうかを確認する必要があります。また、既知の問題をチェックして、アプリが内部 ART 構造に依存していることが判明したライブラリに依存しているかどうかを確認します。影響を受けるアプリコードまたはライブラリの依存関係がある場合は、可能な限り公開 API の代替手段を探し、新しいユースケース用の公開 API をリクエストしてください。リクエストは、Issue Tracker で機能リクエストを作成して行います。

16 KB ページサイズの互換モード

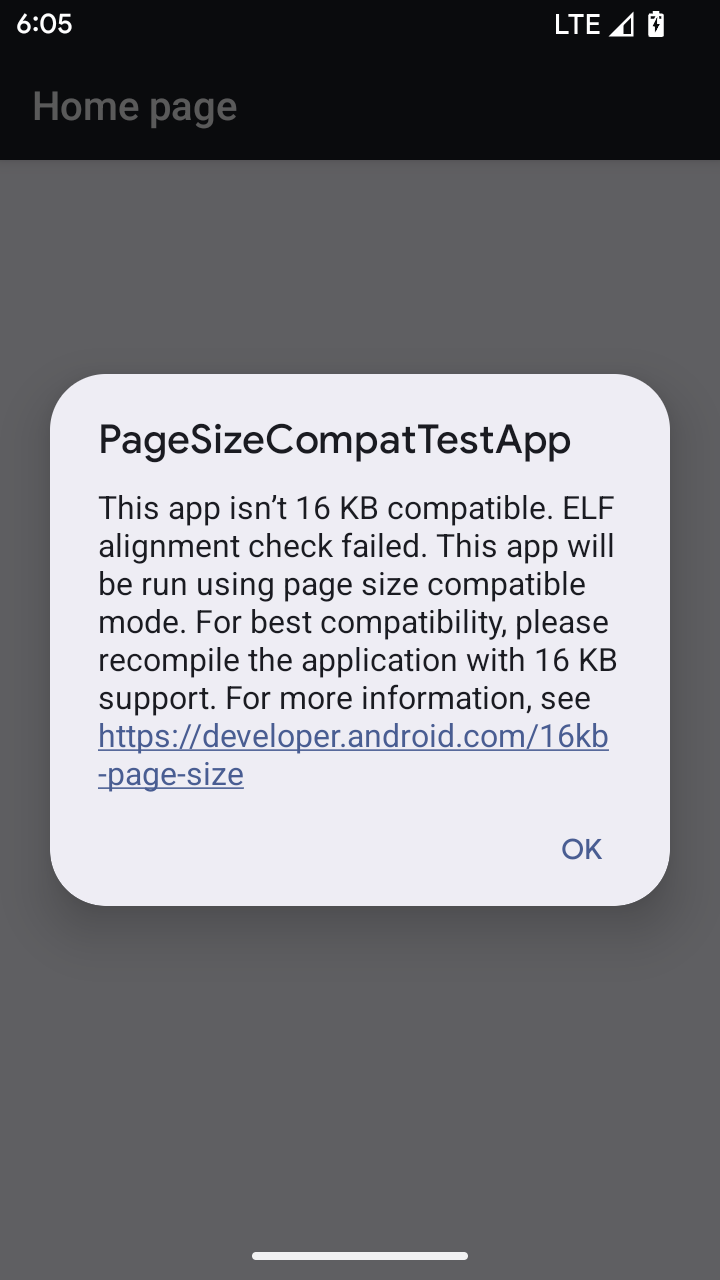

Android 15 introduced support for 16 KB memory pages to optimize performance of the platform. Android 16 adds a compatibility mode, allowing some apps built for 4 KB memory pages to run on a device configured for 16 KB memory pages.

When your app is running on a device with Android 16 or higher, if Android

detects that your app has 4 KB aligned memory pages, it automatically uses

compatibility mode and display a notification dialog to the user. Setting the

android:pageSizeCompat property in the AndroidManifest.xml to enable the

backwards compatibility mode will prevent the display of the dialog when your

app launches. To use the android:pageSizeCompat property, compile your app

using the Android 16 SDK.

For best performance, reliability, and stability, your app should still be 16 KB aligned. Check out our recent blog post on updating your apps to support 16 KB memory pages for more details.

ユーザー エクスペリエンスとシステム UI

Android 16(API レベル 36)には、より一貫性のある直感的なユーザー エクスペリエンスを実現するための以下の変更が含まれています。

妨げになるユーザー補助の読み上げの非推奨化

Android 16 deprecates accessibility announcements, characterized by the use of

announceForAccessibility or the dispatch of

TYPE_ANNOUNCEMENT accessibility events. These can create

inconsistent user experiences for users of TalkBack and Android's screen reader,

and alternatives better serve a broader range of user needs across a variety of

Android's assistive technologies.

Examples of alternatives:

- For significant UI changes like window changes, use

Activity.setTitle(CharSequence)andsetAccessibilityPaneTitle(java.lang.CharSequence). In Compose, useModifier.semantics { paneTitle = "paneTitle" } - To inform the user of changes to critical UI, use

setAccessibilityLiveRegion(int). In Compose, useModifier.semantics { liveRegion = LiveRegionMode.[Polite|Assertive]}. These should be used sparingly as they may generate announcements every time a View is updated. - To notify users about errors, send an

AccessibilityEventof typeAccessibilityEvent#CONTENT_CHANGE_TYPE_ERRORand setAccessibilityNodeInfo#setError(CharSequence), or useTextView#setError(CharSequence).

The reference documentation for the deprecated

announceForAccessibility API includes more details about

suggested alternatives.

3 ボタン ナビゲーションのサポート

Android 16 では、予測型「戻る」に適切に移行したアプリの 3 ボタン ナビゲーションに、予測型「戻る」のサポートが追加されています。戻るボタンを長押しすると、予測型「戻る」アニメーションが開始され、戻るスワイプで移動する先のプレビューが表示されます。

この動作は、システム アニメーション(ホームに戻る、タスク間、アクティビティ間)など、予測型「戻る」アニメーションをサポートするシステムのすべての領域に適用されます。

テーマ別アプリアイコンの自動生成

Android 16 QPR 2 以降では、Android がアプリ アイコンにテーマを自動的に適用し、一貫性のあるホーム画面を実現します。これは、アプリに独自のテーマ別アプリアイコンが用意されていない場合に発生します。アプリは、アダプティブ アイコン内にモノクローム レイヤを含め、Android Studio でアプリアイコンがどのように表示されるかをプレビューすることで、テーマ設定されたアプリアイコンのデザインを制御できます。

デバイスのフォーム ファクタ

Android 16(API レベル 36)では、仮想デバイスの所有者がディスプレイに投影したアプリに対して、次の変更が加えられています。

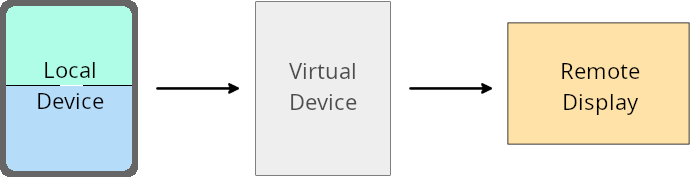

仮想デバイス所有者のオーバーライド

A virtual device owner is a trusted or privileged app that creates and manages a virtual device. Virtual device owners run apps on a virtual device and then project the apps to the display of a remote device, such as a personal computer, virtual reality device, or car infotainment system. The virtual device owner is on a local device, such as a mobile phone.

Per-app overrides

On devices running Android 16 (API level 36), virtual device owners can override app settings on select virtual devices that the virtual device owners manage. For example, to improve app layout, a virtual device owner can ignore orientation, aspect ratio, and resizability restrictions when projecting apps onto an external display.

Common breaking changes

The Android 16 behavior might impact your app's UI on large screen form factors such as car displays or Chromebooks, especially layouts that were designed for small displays in portrait orientation. To learn how to make your app adaptive for all device form factors, see About adaptive layouts.

References

セキュリティ

Android 16(API レベル 36)には、システム セキュリティを強化し、アプリとユーザーを悪意のあるアプリから保護するための変更が含まれています。

インテント リダイレクト攻撃に対するセキュリティの強化

Android 16 では、一般的な Intent リダイレクト攻撃に対するデフォルトのセキュリティが提供され、互換性とデベロッパーの変更が最小限で済みます。

Intent リダイレクト エクスプロイトに対するデフォルトのセキュリティ強化ソリューションを導入します。ほとんどの場合、インテントを使用するアプリで互換性の問題が発生することはありません。Google は開発プロセス全体で指標を収集し、どのアプリで破損が発生する可能性があるかをモニタリングしています。

Android のインテント リダイレクトは、脆弱なアプリに関連して新しいコンポーネントの起動に使用されるインテントの内容を攻撃者が部分的または完全に制御できる場合に発生します。このとき、被害者のアプリは(「トップレベル」の)インテントの Extras フィールドで信頼できないサブレベルのインテントを起動します。これにより、攻撃者のアプリが被害者のアプリのコンテキストで非公開コンポーネントを起動し、特権アクションをトリガーしたり、センシティブ データへの URI アクセス権を取得したりする可能性があります。これにより、データの盗難や任意のコード実行につながるおそれがあります。

インテント リダイレクト処理をオプトアウトする

Android 16 では、アプリが起動時のセキュリティ保護をオプトアウトできる新しい API が導入されています。これは、デフォルトのセキュリティ動作が正当なアプリのユースケースを妨げる特定のケースで必要になることがあります。

Android 16(API レベル 36)以降の SDK を対象にコンパイルするアプリの場合

Intent オブジェクトで removeLaunchSecurityProtection() メソッドを直接使用できます。

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent")

iSublevel?.removeLaunchSecurityProtection() // Opt out from hardening

iSublevel?.let { startActivity(it) }

Android 15(API レベル 35)以下を対象にコンパイルするアプリの場合

推奨はされませんが、リフレクションを使用して removeLaunchSecurityProtection() メソッドにアクセスできます。

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent", Intent::class.java)

try {

val removeLaunchSecurityProtection = Intent::class.java.getDeclaredMethod("removeLaunchSecurityProtection")

removeLaunchSecurityProtection.invoke(iSublevel)

} catch (e: Exception) {

// Handle the exception, e.g., log it

} // Opt-out from the security hardening using reflection

iSublevel?.let { startActivity(it) }

コンパニオン アプリに検出タイムアウトの通知が送信されなくなりました

Android 16 introduces a new behavior during

companion device pairing flow to protect the user's location

privacy from malicious apps. All companion apps running on Android 16 are no

longer directly notified of discovery timeout using

RESULT_DISCOVERY_TIMEOUT. Instead, the user is

notified of timeout events with a visual dialog. When the user dismisses

the dialog, the app is alerted of the association failure with

RESULT_USER_REJECTED.

The search duration has also been extended from the original 20 seconds, and the device discovery can be stopped by the user at any point during the search. If at least one device was discovered within the first 20 seconds of starting the search, the CDM stops searching for additional devices.

接続

Android 16(API レベル 36)では、周辺機器との接続性を改善するために、Bluetooth スタックに次の変更が加えられています。

債券損失の処理を改善

Starting in Android 16, the Bluetooth stack has been updated to improve security and user experience when a remote bond loss is detected. Previously, the system would automatically remove the bond and initiate a new pairing process, which could lead to unintentional re-pairing. We have seen in many instances apps not taking care of the bond loss event in a consistent way.

To unify the experience, Android 16 improved the bond loss handling to the system. If a previously bonded Bluetooth device could not be authenticated upon reconnection, the system will disconnect the link, retain local bond information, and display a system dialog informing users of the bond loss and directing them to re-pair.