Android 15 platformu, uygulamanızı etkileyebilecek davranış değişiklikleri içerir.

Aşağıdaki davranış değişiklikleri, targetSdkVersion'den bağımsız olarak Android 15'te çalıştırıldığında tüm uygulamalar için geçerlidir. Uygulamanızı test etmeli ve ardından, uygun olduğu durumlarda bunları düzgün şekilde desteklemek için gerektiği gibi değiştirmelisiniz.

Yalnızca Android 15'i hedefleyen uygulamaları etkileyen davranış değişiklikleri listesini de incelemeyi unutmayın.

Temel işlevler

Android 15, Android sisteminin çeşitli temel özelliklerini değiştirir veya genişletir.

Paketin durdurulmuş durumundaki değişiklikler

The intention of the package FLAG_STOPPED state (which users

can engage in AOSP builds by long-pressing an app icon and selecting "Force

Stop") has always been to keep apps in this state until the user explicitly

removes the app from this state by directly launching the app or indirectly

interacting with the app (through the sharesheet or a widget, selecting the app

as live wallpaper, etc.). In Android 15, we've updated the behavior of the

system to be aligned with this intended behavior. Apps should only be removed

from the stopped state through direct or indirect user action.

To support the intended behavior, in addition to the existing restrictions, the

system also cancels all pending intents when the app enters the

stopped state on a device running Android 15. When the user's actions remove the

app from the stopped state, the ACTION_BOOT_COMPLETED

broadcast is delivered to the app providing an opportunity to re-register any

pending intents.

You can call the new

ApplicationStartInfo.wasForceStopped()

method to confirm whether the app was put into the stopped state.

16 KB sayfa boyutları için destek

Historically, Android has only supported 4 KB memory page sizes, which has optimized system memory performance for the average amount of total memory that Android devices have typically had. Beginning with Android 15, AOSP supports devices that are configured to use a page size of 16 KB (16 KB devices). If your app uses any NDK libraries, either directly or indirectly through an SDK, then you will need to rebuild your app for it to work on these 16 KB devices.

As device manufacturers continue to build devices with larger amounts of physical memory (RAM), many of these devices will adopt 16 KB (and eventually greater) page sizes to optimize the device's performance. Adding support for 16 KB page size devices enables your app to run on these devices and helps your app benefit from the associated performance improvements. Without recompiling, apps won't work on 16 KB devices in future Android releases.

To help you add support for your app, we've provided guidance on how to check if your app is impacted, how to rebuild your app (if applicable), and how to test your app in a 16 KB environment using emulators (including Android 15 system images for the Android Emulator).

Benefits and performance gains

16 KB sayfa boyutlarıyla yapılandırılan cihazlar, ortalama olarak biraz daha fazla bellek kullanır. Ancak, hem sistem hem de uygulamalar için çeşitli performans iyileştirmeleri sağlar:

- Sistem bellek baskısı altındayken daha düşük uygulama başlatma süreleri: Test ettiğimiz bazı uygulamalarda daha belirgin iyileştirmeler (%30'a varan) ile birlikte ortalama %3, 16 daha düşük

- Uygulama başlatma sırasında güç tüketimi azaltıldı: Ortalama% 4,56 oranında azalma

- Daha hızlı kamera başlatma: Ortalama% 4,48 daha hızlı çalışır durumda başlatma ve ortalama% 6,60 daha hızlı soğuk başlatma

- İyileştirilmiş sistem önyükleme süresi: Ortalama %8 (yaklaşık 950 milisaniye) iyileşme

Bu iyileştirmeler, ilk testlerimizi temel almaktadır ve gerçek cihazlardaki sonuçlar büyük olasılıkla farklılık gösterecektir. Testlerimizi sürdürürken uygulamaların olası kazanımlara ilişkin ek analizler sağlayacağız.

Check if your app is impacted

Uygulamanız yerel kod kullanıyorsa uygulamanızı 16 KB cihazları destekleyecek şekilde yeniden oluşturmanız gerekir. Uygulamanızın yerel kod kullanıp kullanmadığından emin değilseniz APK Analiz Aracı'nı kullanarak yerel kod olup olmadığını belirleyebilir ve ardından bulduğunuz paylaşılan kitaplıklar için ELF segmentlerinin hizalamasını kontrol edebilirsiniz. Android Studio, hizalama sorunlarını otomatik olarak algılamanıza yardımcı olan özellikler de sunar.

Uygulamanızda yalnızca Java programlama dilinde veya Kotlin'de yazılmış kodlar (tüm kitaplıklar veya SDK'lar dahil) kullanılıyorsa uygulamanız 16 KB cihazları zaten destekliyor demektir. Bununla birlikte, uygulama davranışında beklenmedik bir gerileme olmadığını doğrulamak için uygulamanızı 16 KB ortamında test etmenizi öneririz.

Bazı uygulamaların özel alanı desteklemesi için gerekli değişiklikler

Private space is a new feature in Android 15 that lets users create a separate space on their device where they can keep sensitive apps away from prying eyes, under an additional layer of authentication. Because apps in the private space have restricted visibility, some types of apps need to take additional steps to be able to see and interact with apps in a user's private space.

All apps

Because apps in the private space are kept in a separate user profile, similar to work profiles, apps shouldn't assume that any installed copies of their app that aren't in the main profile are in the work profile. If your app has logic related to work profile apps that make this assumption, you'll need to adjust this logic.

Medical apps

When a user locks the private space, all apps in the private space are stopped, and those apps can't perform foreground or background activities, including showing notifications. This behavior might critically impact the use and function of medical apps installed in the private space.

The private space setup experience warns users that the private space is not suitable for apps that need to perform critical foreground or background activities, such as showing notifications from medical apps. However, apps can't determine whether or not they're being used in the private space, so they can't show a warning to the user for this case.

For these reasons, if you develop a medical app, review how this feature might impact your app and take appropriate actions—such as informing your users not to install your app in the private space—to avoid disrupting critical app capabilities.

Launcher apps

If you develop a launcher app, you must do the following before apps in the private space will be visible:

- Your app must be assigned as the default launcher app for the device—that

is, possessing the

ROLE_HOMErole. - Your app must declare the

ACCESS_HIDDEN_PROFILESnormal permission in your app's manifest file.

Launcher apps that declare the ACCESS_HIDDEN_PROFILES permission must handle

the following private space use cases:

- Your app must have a separate launcher container for apps installed in the

private space. Use the

getLauncherUserInfo()method to determine which type of user profile is being handled. - The user must be able to hide and show the private space container.

- The user must be able to lock and unlock the private space container. Use

the

requestQuietModeEnabled()method to lock (by passingtrue) or unlock (by passingfalse) the private space. While locked, no apps in the private space container should be visible or discoverable through mechanisms such as search. Your app should register a receiver for the

ACTION_PROFILE_AVAILABLEandACTION_PROFILE_UNAVAILABLEbroadcasts and update the UI in your app when the locked or unlocked state of the private space container changes. Both of these broadcasts includeEXTRA_USER, which your app can use to refer to the private profile user.You can also use the

isQuietModeEnabled()method to check whether the private space profile is locked or not.

App store apps

The private space includes an "Install Apps" button that launches an implicit

intent to install apps into the user's private space. In order for your app to

receive this implicit intent, declare an <intent-filter>

in your app's manifest file with a <category> of

CATEGORY_APP_MARKET.

PNG tabanlı emoji yazı tipi kaldırıldı

The legacy, PNG-based emoji font file (NotoColorEmojiLegacy.ttf) has been

removed, leaving just the vector-based file. Beginning with Android 13 (API

level 33), the emoji font file used by the system emoji renderer changed from a

PNG-based file to a vector based file. The system retained

the legacy font file in Android 13 and 14 for compatibility reasons, so that

apps with their own font renderers could continue to use the legacy font file

until they were able to upgrade.

To check if your app is affected, search your app's code for references to the

NotoColorEmojiLegacy.ttf file.

You can choose to adapt your app in a number of ways:

- Use platform APIs for text rendering. You can render text to a bitmap-backed

Canvasand use that to get a raw image if necessary. - Add COLRv1 font support to your app. The FreeType open source library supports COLRv1 in version 2.13.0 and higher.

- As a last resort, you can bundle the legacy emoji font file

(

NotoColorEmoji.ttf) into your APK, although in that case your app will be missing the latest emoji updates. For more information, see the Noto Emoji GitHub project page.

Minimum hedef SDK sürümü 23'ten 24'e yükseltildi

Android 15

Android 14'te yapılan değişiklikler ve bu değişikliğin kapsamını genişleterek

daha fazla güvenlik. Android 15'te targetSdkVersion değeri 24'ten düşük olan uygulamalar yüklenemez.

Uygulamaların modern API seviyelerini karşılamasını zorunlu kılmak, güvenliğin ve

gizlilik.

Kötü amaçlı yazılımlar, güvenlik ve gizliliği atlamak için genellikle daha düşük API seviyelerini hedefler.

yüksek Android sürümlerinde sunulan koruma özellikleri. Örneğin,

bazı kötü amaçlı yazılım uygulamalarıtargetSdkVersion

Android 6.0 Marshmallow (API) tarafından 2015'te kullanıma sunulan çalışma zamanı izin modeli

23. düzey). Android 15'teki bu değişiklik, kötü amaçlı yazılımların güvenlikten kaçınmasını zorlaştırıyor

ve gizlilikle ilgili iyileştirmeler yapıldı. Daha düşük bir API'yi hedefleyen bir uygulama yüklenmeye çalışılıyor

düzeyinde bir yükleme işlemi hatasıyla sonuçlanır ve bu hataya aşağıdaki gibi bir mesaj gönderilir

Logcat'te görünüyor:

INSTALL_FAILED_DEPRECATED_SDK_VERSION: App package must target at least SDK version 24, but found 7

Android 15'e geçen cihazlarda, targetSdkVersion daha düşük

24'ten fazlası yüklü durumda.

Eski bir API düzeyini hedefleyen bir uygulamayı test etmeniz gerekirse aşağıdaki ADB'yi kullanın komut:

adb install --bypass-low-target-sdk-block FILENAME.apk

Güvenlik ve gizlilik

Android 15 introduces robust measures to combat one-time passcode (OTP) fraud and to protect the user's sensitive content, focusing on hardening the Notification Listener Service and screenshare protections. Key enhancements include redacting OTPs from notifications accessible to untrusted apps, hiding notifications during screenshare, and securing app activities when OTPs are posted. These changes aim to keep the user's sensitive content safe from unauthorized actors.

Developers need to be aware of the following to ensure their apps are compatible with the changes in Android 15:

OTP Redaction

Android will stop untrusted apps that implement a

NotificationListenerService from reading unredacted content

from notifications where an OTP has been detected. Trusted apps such as

companion device manager associations are exempt from these restrictions.

Screenshare Protection

- Notification content is hidden during screen sharing sessions to preserve

the user's privacy. If the app implements

setPublicVersion(), Android shows the public version of the notification which serves as a replacement notification in insecure contexts. Otherwise, the notification content is redacted without any further context. - Sensitive content like password input is hidden from remote viewers to prevent revealing the user's sensitive information.

- Activities from apps that post notifications during screenshare where an OTP has been detected will be hidden. App content is hidden from the remote viewer when launched.

- Beyond Android's automatic identification of sensitive fields, developers

can manually mark parts of their app as sensitive using

setContentSensitivity, which is hidden from remote viewers during screenshare. - Developers can choose to toggle the Disable screen share protections option under Developer Options to be exempted from the screenshare protections for demo or testing purposes. The default system screen recorder is exempted from these changes, since the recordings remain on-device.

Kamera ve medya içerikleri

Android 15, tüm uygulamalarda kamera ve medya davranışıyla ilgili aşağıdaki değişiklikleri yapar.

Doğrudan ve dışa aktarılan ses oynatma, kaynak sınırlarına ulaşıldığında daha önce açılmış doğrudan veya dışa aktarılan ses parçalarını geçersiz kılar.

Android 15'ten önce, başka bir uygulama ses çalarken bir uygulama doğrudan veya aktarma yoluyla ses çalmayı talep ederse ve kaynak sınırlarına ulaşılırsa uygulama yeni bir AudioTrack açamazdı.

Android 15'ten itibaren, bir uygulama doğrudan oynatma veya aktarma oynatma istediğinde ve kaynak sınırlarına ulaşıldığında sistem, yeni parça isteğinin yerine getirilmesini engelleyen, şu anda açık olan tüm AudioTrack nesnelerini geçersiz kılar.

(Doğrudan ve aktarılan ses parçaları genellikle sıkıştırılmış ses biçimlerinin oynatılması için açılır. Doğrudan ses oynatmanın yaygın kullanım alanları arasında, kodlanmış sesi HDMI üzerinden TV'ye aktarma yer alır. İndirilen parçalar genellikle donanım DSP hızlandırması olan bir mobil cihazda sıkıştırılmış ses oynatmak için kullanılır.)

Kullanıcı deneyimi ve sistem kullanıcı arayüzü

Android 15, daha tutarlı ve sezgisel bir kullanıcı deneyimi oluşturmayı amaçlayan bazı değişiklikler içerir.

Katılan uygulamalar için tahmine dayalı geri hareketi animasyonları etkinleştirildi

Beginning in Android 15, the developer option for predictive back animations has been removed. System animations such as back-to-home, cross-task, and cross-activity now appear for apps that have opted in to the predictive back gesture either entirely or at an activity level. If your app is affected, take the following actions:

- Ensure that your app has been properly migrated to use the predictive back gesture.

- Ensure that your fragment transitions work with predictive back navigation.

- Migrate away from animation and framework transitions and use animator and androidx transitions instead.

- Migrate away from back stacks that

FragmentManagerdoesn't know about. Use back stacks managed byFragmentManageror by the Navigation component instead.

Kullanıcı bir uygulamayı durdurmaya zorladığında widget'lar devre dışı bırakılıyor

Bir kullanıcı, Android 15 çalıştıran bir cihazda bir uygulamayı zorla durdurursa sistem, uygulamanın tüm widget'larını geçici olarak devre dışı bırakır. Widget'lar devre dışıdır ve kullanıcı bunlarla etkileşim kuramaz. Bunun nedeni, Android 15'ten itibaren sistemin, uygulama zorla durdurulduğunda uygulamanın bekleyen tüm intent'lerini iptal etmesidir.

Sistem, kullanıcı uygulamayı bir sonraki sefer başlattığında bu widget'ları yeniden etkinleştirir.

Daha fazla bilgi için Paket durduruldu durumunda yapılan değişiklikler başlıklı makaleyi inceleyin.

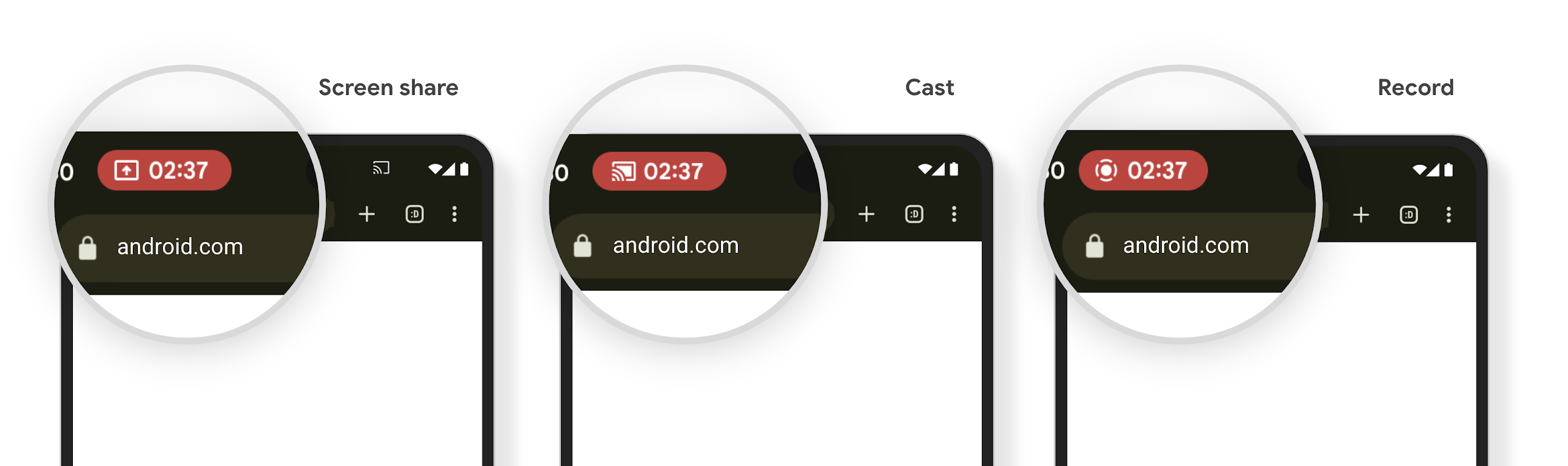

Medya yansıtma durum çubuğu çipi, kullanıcıları ekran paylaşımı, yayınlama ve kayıt konusunda uyarır.

Ekran yansıtma istismarlarında, kullanıcılar cihaz ekranlarının paylaşıldığını fark etmediğinden finansal bilgiler gibi gizli kullanıcı verileri açığa çıkar.

Android 15 QPR1 veya sonraki sürümleri çalıştıran cihazlarda, büyük ve belirgin bir durum çubuğu çipi, devam eden ekran yansıtma işlemleri hakkında kullanıcıları uyarır. Kullanıcılar, ekranlarının paylaşılmasını, yayınlamasını veya kaydedilmesini durdurmak için çipe dokunabilir. Ayrıca, cihaz ekranı kilitlendiğinde ekran yansıtma otomatik olarak durur.

Check if your app is impacted

By default, your app includes the status bar chip and automatically suspends screen projection when the lock screen activates.

To learn more about how to test your app for these use cases, see Status bar chip and auto stop.

Arka plan ağ erişimi kısıtlamaları

Android 15'te, geçerli bir işlem yaşam döngüsü dışında ağ isteği başlatan uygulamalar istisna alır. Genellikle bir UnknownHostException veya soketle ilgili başka bir IOException olur. Geçerli yaşam döngüsü dışında gerçekleşen ağ istekleri genellikle uygulamaların artık etkin olmasa bile ağ isteklerini bilmeden devam ettirmesinden kaynaklanır.

Bu istisnayı azaltmak için yaşam döngüsü bilincine sahip bileşenler kullanarak ağ isteklerinizin yaşam döngüsü bilincine sahip olduğundan ve geçerli bir işlem yaşam döngüsünden çıktığında iptal edildiğinden emin olun. Ağ isteğinin, kullanıcı uygulamadan ayrılsa bile yapılması önemliyse WorkManager'ı kullanarak ağ isteğini planlayabilir veya ön plan hizmetini kullanarak kullanıcı tarafından görülebilen bir göreve devam edebilirsiniz.

Kullanımdan Kaldırmalar

Her sürümde belirli Android API'leri eski hale gelebilir veya daha iyi bir geliştirici deneyimi sunmak ya da yeni platform özelliklerini desteklemek için yeniden düzenlenmesi gerekebilir. Bu tür durumlarda, eski API'lerin kullanımı resmi olarak sonlandırılır ve geliştiriciler, bunun yerine kullanabilecekleri alternatif API'lere yönlendirilir.

Desteğin sonlandırılması, API'ler için resmi desteğin sona erdirildiği ancak geliştiricilerin bu API'leri kullanmaya devam edebileceği anlamına gelir. Android'in bu sürümündeki önemli desteğin sonlandırılması hakkında daha fazla bilgi edinmek için desteğin sonlandırılması sayfasını inceleyin.