앱 보안 개선 프로그램은 앱 보안 개선을 위해 Google Play 앱 개발자에게 제공되는 서비스입니다. 이 프로그램에서는 더 안전한 앱을 빌드하기 위한 도움말과 권장사항을 제공하고, Google Play에 앱을 업로드할 때 보안을 개선하는 방법을 파악합니다. 현재까지 개발자들이 이 프로그램을 통해 Google Play에서 100만 개 이상의 앱을 수정했습니다.

운영 방식

Google은 Google Play에서 앱을 승인하기 이전에 잠재적인 보안 문제를 비롯한 앱의 안전과 보안을 검사합니다. 또한 Google Play에 있는 100만 개 이상의 앱을 지속적으로 다시 검사하여 추가적인 위협이 있는지 확인합니다.

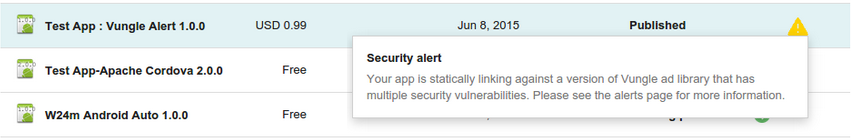

앱이 잠재적 보안 문제로 신고된 경우 개발자가 이를 신속하게 해결하고 사용자를 보호할 수 있도록 이를 즉시 알려 드립니다. 이메일과 Google Play Console을 통해 알림을 제공하며 이때 앱 개선 방법을 담은 지원 페이지 링크도 공유합니다.

이러한 알림은 보통 최대한 빨리 앱을 개선하여 사용자에게 제공하기 위한 일정도 포함합니다. 일부 문제의 경우 앱 보안 개선을 해야 업데이트 게시가 가능할 수도 있습니다.

새 버전의 앱을 Google Play Console에 업로드하여 문제가 완전히 해결되었는지 확인할 수 있습니다. 이때 수정된 앱의 버전 번호를 높여야 합니다. 몇 시간 후 Play Console에서 보안 알림이 없다면 모든 준비가 완료된 것입니다.

Play Console에 표시되는 앱의 보안 개선 알림 예

참여하기

이 프로그램의 성공은 Google Play의 앱 개발자 및 보안 커뮤니티와 Google의 파트너십에 달려 있습니다.

안전하고 보안이 철저한 앱을 사용자에게 제공하는 것은 우리 모두의 책임입니다. 의견이나 질문이 있다면 Google Play 개발자 고객센터로 문의해 주시기 바랍니다. 앱의 잠재적 보안 문제를 신고하려면 security+asi@android.com으로 문의해 주세요.

캠페인 및 문제 해결

Google Play에서 개발자에게 신고된 최근 보안 문제는 다음과 같습니다. 취약점 및 문제 해결 세부정보는 각 캠페인의 지원 페이지 링크에서 확인할 수 있습니다.

표 1: 경고 캠페인과 관련 문제 해결 기한

| 캠페인 | 시작됨 | 지원 페이지 |

|---|---|---|

| 유출된 Firebase 클라우드 메시징 서버 키 | 2021년 10월 12일 | 지원 페이지 |

| 인텐트 리디렉션 | 2019년 5월 16일 | 지원 페이지 |

| 자바스크립트 인터페이스 삽입 | 2018년 12월 4일 | 지원 페이지 |

| 스키마 계정 도용 | 2018년 11월 15일 | 지원 페이지 |

| 교차 앱 스크립팅 | 2018년 10월 30일 | 지원 페이지 |

| 파일 기반 교차 사이트 스크립팅 | 2018년 6월 5일 | 지원 페이지 |

| SQL 삽입 | 2018년 6월 4일 | 지원 페이지 |

| 경로 순회 | 2017년 9월 22일 | 지원 페이지 |

| 안전하지 않은 호스트 이름 확인 | 2016년 11월 29일 | 지원 페이지 |

| 프래그먼트 삽입 | 2016년 11월 29일 | 지원 페이지 |

| Supersonic Ad SDK | 2016년 9월 28일 | 지원 페이지 |

| Libpng | 2016년 6월 16일 | 지원 페이지 |

| Libjpeg-turbo | 2016년 6월 16일 | 지원 페이지 |

| Vpon Ad SDK | 2016년 6월 16일 | 지원 페이지 |

| Airpush Ad SDK | 2016년 3월 31일 | 지원 페이지 |

| MoPub Ad SDK | 2016년 3월 31일 | 지원 페이지 |

| OpenSSL('logjam' 및 CVE-2015-3194, CVE-2014-0224) | 2016년 3월 31일 | 지원 페이지 |

| TrustManager | 2016년 2월 17일 | 지원 페이지 |

| AdMarvel | 2016년 2월 8일 | 지원 페이지 |

| Libupup(CVE-2015-8540) | 2016년 2월 8일 | 지원 페이지 |

| Apache Cordova(CVE-2015-5256, CVE-2015-1835) | 2015년 12월 14일 | 지원 페이지 |

| Vitamio Ad SDK | 2015년 12월 14일 | 지원 페이지 |

| GnuTLS | 2015년 10월 13일 | 지원 페이지 |

| Webview SSLErrorHandler | 2015년 7월 17일 | 지원 페이지 |

| Vungle Ad SDK | 2015년 6월 29일 | 지원 페이지 |

| Apache Cordova(CVE-2014-3500, CVE-2014-3501, CVE-2014-3502) | 2015년 6월 29일 | 지원 페이지 |

표 2: 경고 전용 캠페인(문제 해결 기한 없음)

| 캠페인 | 시작됨 | 지원 페이지 |

|---|---|---|

| 암시적 PendingIntent | 2022년 2월 22일 | 지원 페이지 |

| 암시적인 내부 인텐트 | 2021년 6월 22일 | 지원 페이지 |

| 안전하지 않은 암호화 모드 | 2020년 10월 13일 | 지원 페이지 |

| 안전하지 않은 암호화 | 2019년 9월 17일 | 지원 페이지 |

| 압축 파일 경로 순회 | 2019년 5월 21일 | 지원 페이지 |

| 삽입된 Foursquare OAuth 토큰 | 2016년 9월 28일 | 지원 페이지 |

| 삽입된 Facebook OAuth 토큰 | 2016년 9월 28일 | 지원 페이지 |

| Google Play 결제 가로채기 | 2016년 7월 28일 | 지원 페이지 |

| 삽입된 Google 갱신 토큰 OAuth | 2016년 7월 28일 | 지원 페이지 |

| 개발자 URL 유출 사용자 인증 정보 | 2016년 6월 16일 | 지원 페이지 |

| 삽입된 키 저장소 파일 | 2014년 10월 2일 | |

| Amazon Web Services 삽입된 사용자 인증 정보 | 2014년 6월 12일 |