La plataforma de Android 16 incluye cambios de comportamiento que podrían afectar a tu app. Los siguientes cambios se aplican a todas las apps cuando se ejecutan en Android 16, independientemente de targetSdkVersion. Debes probar tu app y, luego, modificarla según corresponda para admitir estos cambios.

Asegúrate también de revisar la lista de cambios de comportamiento que solo afectan a las apps orientadas a Android 16.

Funcionalidad principal

Android 16 (nivel de API 36) incluye los siguientes cambios que modifican o expanden varias funciones principales del sistema Android.

Optimizaciones de cuotas de JobScheduler

A partir de Android 16, ajustaremos la cuota del tiempo de ejecución de la ejecución de trabajos normales y acelerados en función de los siguientes factores:

- En qué bucket de modo de espera de la app se encuentra la aplicación: En Android 16, se comenzará a aplicar una cuota generosa del tiempo de ejecución a los buckets de modo de espera activos.

- Si la tarea comienza a ejecutarse mientras la app está en un estado superior: En Android 16, las tareas que se inician mientras la app es visible para el usuario y continúan después de que la app se vuelve invisible cumplirán con la cuota del tiempo de ejecución de la tarea.

- Si la tarea se ejecuta mientras se ejecuta un servicio en primer plano: En Android 16, las tareas que se ejecutan de forma simultánea con un servicio en primer plano cumplirán con la cuota del entorno de ejecución de la tarea. Si aprovechas tareas para la transferencia de datos que inicia el usuario, considera usar tareas de transferencia de datos que inicia el usuario.

Este cambio afecta las tareas programadas con WorkManager, JobScheduler y DownloadManager. Para depurar por qué se detuvo un trabajo, te recomendamos que registres el motivo llamando a WorkInfo.getStopReason() (para trabajos de JobScheduler, llama a JobParameters.getStopReason()).

Para obtener información sobre cómo el estado de tu app afecta los recursos que puede usar, consulta Límites de recursos de administración de energía. Para obtener más información sobre las prácticas recomendadas para optimizar la batería, consulta la guía sobre cómo optimizar el uso de la batería para las APIs de programación de tareas.

También te recomendamos que aproveches la nueva API de JobScheduler#getPendingJobReasonsHistory que se introdujo en Android 16 para comprender por qué no se ejecutó una tarea.

Prueba

Para probar el comportamiento de tu app, puedes habilitar la anulación de ciertas optimizaciones de la cuota de trabajo, siempre que la app se ejecute en un dispositivo Android 16.

Para inhabilitar la aplicación forzosa de "el estado superior se ajustará a la cuota del tiempo de ejecución del trabajo", ejecuta el siguiente comando adb:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_TOP_STARTED_JOBS APP_PACKAGE_NAME

Para inhabilitar la aplicación forzosa de "las tareas que se ejecutan de forma simultánea con un servicio en primer plano cumplirán con la cuota del entorno de ejecución de la tarea", ejecuta el siguiente comando adb:

adb shell am compat enable OVERRIDE_QUOTA_ENFORCEMENT_TO_FGS_JOBS APP_PACKAGE_NAME

Para probar cierto comportamiento del bucket de App Standby, puedes configurar el bucket de App Standby de tu app con el siguiente comando adb:

adb shell am set-standby-bucket APP_PACKAGE_NAME active|working_set|frequent|rare|restricted

Para comprender el bucket de App Standby en el que se encuentra tu app, puedes obtener el bucket de App Standby de tu app con el siguiente comando adb:

adb shell am get-standby-bucket APP_PACKAGE_NAME

Motivo de detención de trabajos vacíos abandonados

An abandoned job occurs when the JobParameters object associated with the job

has been garbage collected, but JobService#jobFinished(JobParameters,

boolean) has not been called to signal job completion. This indicates that

the job may be running and being rescheduled without the app's awareness.

Apps that rely on JobScheduler, don't maintain a strong reference to the

JobParameters object, and timeout will now be granted the new job stop reason

STOP_REASON_TIMEOUT_ABANDONED, instead of STOP_REASON_TIMEOUT.

If there are frequent occurrences of the new abandoned stop reason, the system will take mitigation steps to reduce job frequency.

Apps should use the new stop reason to detect and reduce abandoned jobs.

If you're using WorkManager, AsyncTask, or DownloadManager, you aren't impacted because these APIs manage the job lifecycle on your app's behalf.

Se dejó de usar por completo JobInfo#setImportantWhileForeground.

El método JobInfo.Builder#setImportantWhileForeground(boolean) indica la importancia de una tarea mientras la app de programación está en primer plano o cuando está exenta temporalmente de las restricciones en segundo plano.

Este método dejó de estar disponible a partir de Android 12 (nivel de API 31). A partir de Android 16, ya no funciona de manera eficaz y se ignorará llamar a este método.

Esta eliminación de funcionalidad también se aplica a JobInfo#isImportantWhileForeground(). A partir de Android 16, si se llama al método, este muestra false.

El alcance de prioridad de transmisión ordenada ya no es global

Las apps para Android pueden definir prioridades en los receptores de emisión para controlar el orden en que los receptores reciben y procesan la emisión. En el caso de los receptores declarados en el manifiesto, las apps pueden usar el atributo android:priority para definir la prioridad y, en el caso de los receptores registrados en el contexto, las apps pueden usar la API de IntentFilter#setPriority() para definir la prioridad. Cuando se envía una transmisión, el sistema la entrega a los receptores en orden de prioridad, de la más alta a la más baja.

En Android 16, no se garantizará el orden de entrega de transmisiones con el atributo android:priority o IntentFilter#setPriority() en diferentes procesos. Las prioridades de transmisión solo se respetarán dentro del mismo proceso de la aplicación y no en todos los procesos.

Además, las prioridades de transmisión se limitarán automáticamente al rango (SYSTEM_LOW_PRIORITY + 1, SYSTEM_HIGH_PRIORITY - 1). Solo los componentes del sistema podrán establecer SYSTEM_LOW_PRIORITY, SYSTEM_HIGH_PRIORITY como prioridad de transmisión.

Es posible que tu app se vea afectada si realiza alguna de las siguientes acciones:

- Tu aplicación declaró varios procesos con el mismo intent de transmisión y tiene expectativas sobre la recepción de esos intents en un orden determinado según la prioridad.

- El proceso de tu app interactúa con otros procesos y tiene expectativas con respecto a la recepción de un intent de transmisión en un orden determinado.

Si los procesos deben coordinarse entre sí, deben comunicarse a través de otros canales de coordinación.

Cambios internos de ART

Android 16 includes the latest updates to the Android Runtime (ART) that improve the Android Runtime's (ART's) performance and provide support for additional Java features. Through Google Play System updates, these improvements are also available to over a billion devices running Android 12 (API level 31) and higher.

As these changes are released, libraries and app code that rely on internal structures of ART might not work correctly on devices running Android 16, along with earlier Android versions that update the ART module through Google Play system updates.

Relying on internal structures (such as non-SDK interfaces) can always lead to compatibility problems, but it's particularly important to avoid relying on code (or libraries containing code) that leverages internal ART structures, since ART changes aren't tied to the platform version the device is running on and they go out to over a billion devices through Google Play system updates.

All developers should check whether their app is impacted by testing their apps thoroughly on Android 16. In addition, check the known issues to see if your app depends on any libraries that we've identified that rely on internal ART structures. If you do have app code or library dependencies that are affected, seek public API alternatives whenever possible and request public APIs for new use cases by creating a feature request in our issue tracker.

Modo de compatibilidad de tamaño de página de 16 KB

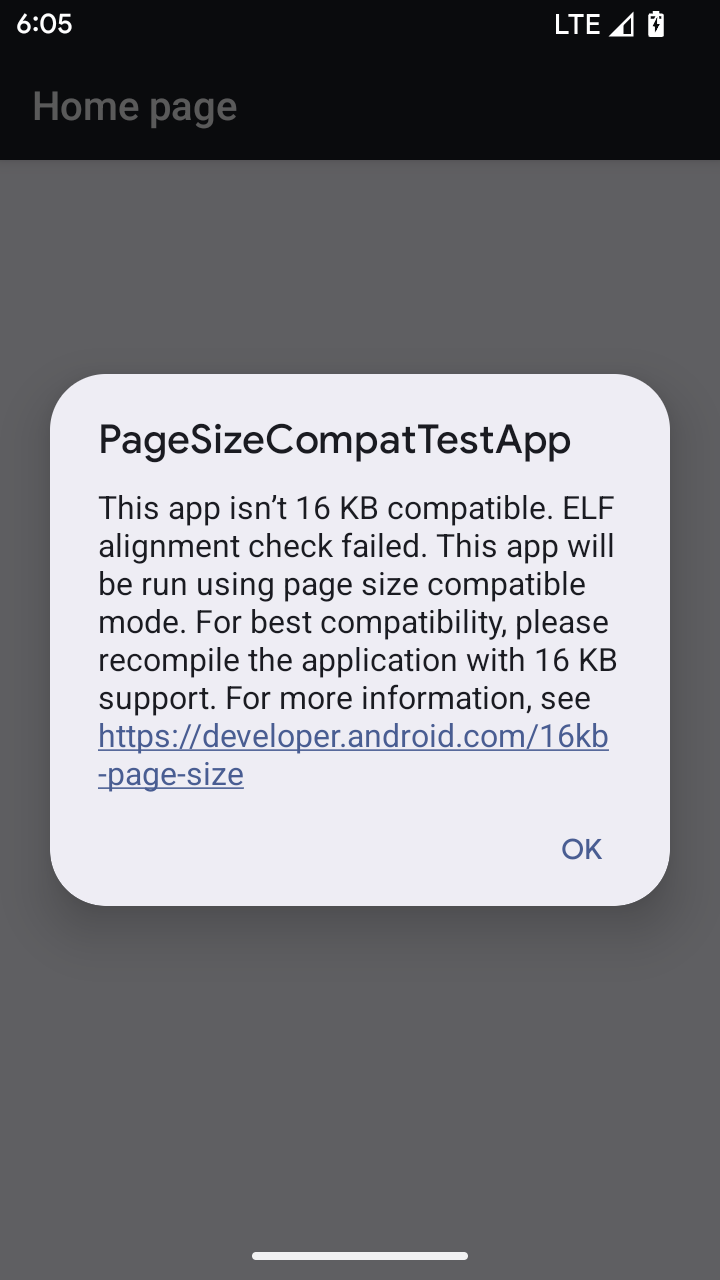

Android 15 introduced support for 16 KB memory pages to optimize performance of the platform. Android 16 adds a compatibility mode, allowing some apps built for 4 KB memory pages to run on a device configured for 16 KB memory pages.

When your app is running on a device with Android 16 or higher, if Android

detects that your app has 4 KB aligned memory pages, it automatically uses

compatibility mode and display a notification dialog to the user. Setting the

android:pageSizeCompat property in the AndroidManifest.xml to enable the

backwards compatibility mode will prevent the display of the dialog when your

app launches. To use the android:pageSizeCompat property, compile your app

using the Android 16 SDK.

For best performance, reliability, and stability, your app should still be 16 KB aligned. Check out our recent blog post on updating your apps to support 16 KB memory pages for more details.

Experiencia del usuario y IU del sistema

Android 16 (nivel de API 36) incluye los siguientes cambios que tienen como objetivo crear una experiencia del usuario más intuitiva y coherente.

Se darán de baja los anuncios de accesibilidad disruptivos

Android 16 deprecates accessibility announcements, characterized by the use of

announceForAccessibility or the dispatch of

TYPE_ANNOUNCEMENT accessibility events. These can create

inconsistent user experiences for users of TalkBack and Android's screen reader,

and alternatives better serve a broader range of user needs across a variety of

Android's assistive technologies.

Examples of alternatives:

- For significant UI changes like window changes, use

Activity.setTitle(CharSequence)andsetAccessibilityPaneTitle(java.lang.CharSequence). In Compose, useModifier.semantics { paneTitle = "paneTitle" } - To inform the user of changes to critical UI, use

setAccessibilityLiveRegion(int). In Compose, useModifier.semantics { liveRegion = LiveRegionMode.[Polite|Assertive]}. These should be used sparingly as they may generate announcements every time a View is updated. - To notify users about errors, send an

AccessibilityEventof typeAccessibilityEvent#CONTENT_CHANGE_TYPE_ERRORand setAccessibilityNodeInfo#setError(CharSequence), or useTextView#setError(CharSequence).

The reference documentation for the deprecated

announceForAccessibility API includes more details about

suggested alternatives.

Compatibilidad con la navegación con 3 botones

Android 16 brings predictive back support to the 3-button navigation for apps that have properly migrated to predictive back. Long-pressing the back button initiates a predictive back animation, giving you a preview of where the back swipe takes you.

This behavior applies across all areas of the system that support predictive back animations, including the system animations (back-to-home, cross-task, and cross-activity).

Factores de forma de los dispositivos

Android 16 (nivel de API 36) incluye los siguientes cambios para las apps cuando los propietarios de dispositivos virtuales las proyectan en pantallas.

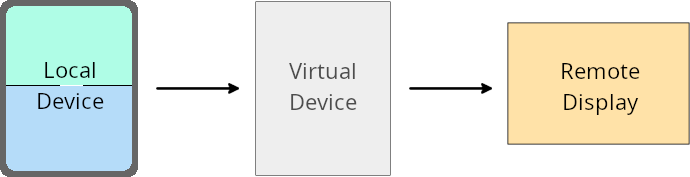

Anulaciones del propietario del dispositivo virtual

Un propietario de dispositivo virtual es una app de confianza o con privilegios que crea y administra un dispositivo virtual. Los propietarios de dispositivos virtuales ejecutan apps en un dispositivo virtual y, luego, las proyectan en la pantalla de un dispositivo remoto, como una computadora personal, un dispositivo de realidad virtual o un sistema de infoentretenimiento para automóviles. El propietario del dispositivo virtual se encuentra en un dispositivo local, como un teléfono celular.

Anulaciones por app

En dispositivos que ejecutan Android 16 (nivel de API 36), los propietarios de dispositivos virtuales pueden anular la configuración de la app en dispositivos virtuales seleccionados que administran. Por ejemplo, para mejorar el diseño de la app, el propietario de un dispositivo virtual puede ignorar las restricciones de orientación, relación de aspecto y cambio de tamaño cuando proyecta apps en una pantalla externa.

Cambios rotundos comunes

El comportamiento de Android 16 podría afectar la IU de tu app en factores de forma de pantalla grande, como pantallas para automóviles o Chromebooks, en especial los diseños que se diseñaron para pantallas pequeñas en orientación vertical. Si deseas obtener información para hacer que tu app sea adaptable a todos los factores de forma de los dispositivos, consulta Acerca de los diseños adaptables.

Referencias

Transmisión de apps complementarias

Seguridad

Android 16 (nivel de API 36) incluye cambios que promueven la seguridad del sistema para ayudar a proteger a las apps y a los usuarios de las apps maliciosas.

Mayor seguridad contra los ataques de redireccionamiento de intents

Android 16 provides default security against general Intent redirection

attacks, with minimum compatibility and developer changes required.

We are introducing by-default security hardening solutions to Intent

redirection exploits. In most cases, apps that use intents normally won't

experience any compatibility issues; we've gathered metrics throughout our

development process to monitor which apps might experience breakages.

Intent redirection in Android occurs when an attacker can partly or fully control the contents of an intent used to launch a new component in the context of a vulnerable app, while the victim app launches an untrusted sub-level intent in an extras field of an ("top-level") Intent. This can lead to the attacker app launching private components in the context of the victim app, triggering privileged actions, or gaining URI access to sensitive data, potentially leading to data theft and arbitrary code execution.

Opt out of Intent redirection handling

Android 16 introduces a new API that allows apps to opt out of launch security protections. This might be necessary in specific cases where the default security behavior interferes with legitimate app use cases.

For applications compiling against Android 16 (API level 36) SDK or higher

You can directly use the removeLaunchSecurityProtection() method on the Intent

object.

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent")

iSublevel?.removeLaunchSecurityProtection() // Opt out from hardening

iSublevel?.let { startActivity(it) }

For applications compiling against Android 15 (API level 35) or lower

While not recommended, you can use reflection to access the

removeLaunchSecurityProtection() method.

val i = intent

val iSublevel: Intent? = i.getParcelableExtra("sub_intent", Intent::class.java)

try {

val removeLaunchSecurityProtection = Intent::class.java.getDeclaredMethod("removeLaunchSecurityProtection")

removeLaunchSecurityProtection.invoke(iSublevel)

} catch (e: Exception) {

// Handle the exception, e.g., log it

} // Opt-out from the security hardening using reflection

iSublevel?.let { startActivity(it) }

Las apps complementarias ya no reciben notificaciones sobre los tiempos de espera de detección.

Android 16 presenta un nuevo comportamiento durante el flujo de vinculación de dispositivos complementarios para proteger la privacidad de la ubicación del usuario de las apps maliciosas. A todas las apps complementarias que se ejecutan en Android 16 ya no se les notifica directamente el tiempo de espera de descubrimiento con RESULT_DISCOVERY_TIMEOUT. En su lugar, se le notifica al usuario sobre los eventos de tiempo de espera con un diálogo visual. Cuando el usuario descarta el diálogo, se alerta a la app sobre la falla de asociación con RESULT_USER_REJECTED.

La duración de la búsqueda también se extendió de los 20 segundos originales, y el usuario puede detener el descubrimiento de dispositivos en cualquier momento durante la búsqueda. Si se descubrió al menos un dispositivo en los primeros 20 segundos después de iniciar la búsqueda, el CDM deja de buscar dispositivos adicionales.

Conectividad

Android 16 (nivel de API 36) incluye los siguientes cambios en la pila de Bluetooth para mejorar la conectividad con dispositivos periféricos.

Se mejoró el manejo de la pérdida de bonos

A partir de Android 16, se actualizó la pila de Bluetooth para mejorar la seguridad y la experiencia del usuario cuando se detecta una pérdida de vinculación remota. Anteriormente, el sistema quitaba automáticamente la vinculación e iniciaba un nuevo proceso de vinculación, lo que podía provocar una vinculación accidental. En muchos casos, observamos que las apps no se ocupan del evento de pérdida de vínculo de manera coherente.

Para unificar la experiencia, Android 16 mejoró el manejo de la pérdida de vinculación en el sistema. Si no se pudo autenticar un dispositivo Bluetooth vinculado anteriormente cuando se volvió a conectar, el sistema desconectará el vínculo, retendrá la información de vinculación local y mostrará un diálogo del sistema en el que se informará a los usuarios sobre la pérdida de vinculación y se les indicará que vuelvan a vincular el dispositivo.