แพลตฟอร์ม Android 15 มีการเปลี่ยนแปลงลักษณะการทำงานที่อาจส่งผลต่อแอปของคุณ

การเปลี่ยนแปลงลักษณะการทำงานต่อไปนี้จะมีผลกับแอปทั้งหมดเมื่อแอปทำงานบน Android 15

ไม่ว่าtargetSdkVersion จะเป็นเวอร์ชันใดก็ตาม คุณควรทดสอบแอป แล้วแก้ไข

ตามความจำเป็นเพื่อรองรับฟีเจอร์เหล่านี้อย่างเหมาะสม (หากมี)

อย่าลืมตรวจสอบรายการการเปลี่ยนแปลงลักษณะการทำงานที่มีผลกับแอปที่กำหนดเป้าหมายเป็น Android 15 เท่านั้นด้วย

ฟังก์ชันหลัก

Android 15 จะแก้ไขหรือขยายความสามารถหลักต่างๆ ของระบบ Android

การเปลี่ยนแปลงสถานะของแพ็กเกจเป็นหยุด

เจตนาของสถานะ FLAG_STOPPED ของแพ็กเกจ (ซึ่งผู้ใช้สามารถมีส่วนร่วมในบิลด์ AOSP ได้โดยกดไอคอนแอปค้างไว้แล้วเลือก "บังคับหยุด") คือการทำให้แอปอยู่ในสถานะนี้เสมอจนกว่าผู้ใช้จะนำแอปออกจากสถานะนี้อย่างชัดเจนด้วยการเปิดแอปโดยตรงหรือโต้ตอบกับแอปโดยอ้อม (ผ่านชีตการแชร์หรือวิดเจ็ต การเลือกแอปเป็นวอลเปเปอร์แบบเคลื่อนไหว ฯลฯ) ใน Android 15 เราได้อัปเดตลักษณะการทํางานของระบบให้สอดคล้องกับลักษณะการทำงานที่ต้องการนี้ แอปควรถูกนำออกจากสถานะ "หยุดทำงาน" ผ่านการดําเนินการของผู้ใช้โดยตรงหรือโดยอ้อมเท่านั้น

นอกจากข้อจำกัดที่มีอยู่แล้ว ระบบยังยกเลิกIntent ที่รอดำเนินการทั้งหมดเมื่อแอปเข้าสู่สถานะ "หยุดทำงาน" ในอุปกรณ์ที่ใช้ Android 15 เพื่อรองรับลักษณะการทำงานที่ต้องการ เมื่อการดําเนินการของผู้ใช้นําแอปออกจากสถานะหยุดทำงาน ระบบจะส่งการออกอากาศ ACTION_BOOT_COMPLETED ไปยังแอปเพื่อให้ลงทะเบียน Intent ที่รอดําเนินการอีกครั้ง

คุณสามารถเรียกใช้เมธอดใหม่ ApplicationStartInfo.wasForceStopped() เพื่อยืนยันว่าแอปอยู่ในสถานะหยุดทำงานหรือไม่

รองรับขนาดหน้าหน่วยความจำขนาด 16 KB

ในอดีต Android รองรับเฉพาะหน้าหน่วยความจำขนาด 4 KB ซึ่งได้ เพิ่มประสิทธิภาพหน่วยความจำของระบบสำหรับปริมาณหน่วยความจำทั้งหมดโดยเฉลี่ยที่ อุปกรณ์ Android มักจะมี ตั้งแต่ Android 15 เป็นต้นไป AOSP จะรองรับ อุปกรณ์ที่กำหนดค่าให้ใช้หน้าขนาด 16 KB (อุปกรณ์ 16 KB) หากแอปใช้ไลบรารี NDK ไม่ว่าจะโดยตรงหรือโดยอ้อมผ่าน SDK คุณจะต้องสร้างแอปใหม่เพื่อให้ทำงานในอุปกรณ์ที่มีขนาด 16 KB เหล่านี้ได้

เนื่องจากผู้ผลิตอุปกรณ์ยังคงสร้างอุปกรณ์ที่มีหน่วยความจำจริง (RAM) มากขึ้น อุปกรณ์จำนวนมากเหล่านี้จะใช้ขนาดหน้า 16 KB (และในที่สุดก็จะใหญ่ขึ้น) เพื่อเพิ่มประสิทธิภาพของอุปกรณ์ การเพิ่มการรองรับอุปกรณ์ที่มีขนาดหน้า 16 KB จะช่วยให้แอปของคุณทำงานบนอุปกรณ์เหล่านี้ได้ และช่วยให้แอปได้รับประโยชน์จากการปรับปรุงประสิทธิภาพที่เกี่ยวข้อง หากไม่มีการคอมไพล์ใหม่ แอปจะใช้ไม่ได้ในอุปกรณ์แบบ 16 KB ใน Android รุ่นต่อๆ ไป

เราได้ให้คำแนะนำเกี่ยวกับวิธีตรวจสอบว่าแอปได้รับผลกระทบหรือไม่ วิธีสร้างแอปใหม่ (หากมี) และวิธีทดสอบแอปในสภาพแวดล้อมแบบ 16 KB โดยใช้โปรแกรมจำลอง (รวมถึงอิมเมจระบบ Android 15 สำหรับ Android Emulator) เพื่อช่วยให้คุณเพิ่มการรองรับแอปได้

ประโยชน์และประสิทธิภาพที่เพิ่มขึ้น

อุปกรณ์ที่กำหนดค่าหน้าเว็บขนาด 16 KB จะใช้หน่วยความจำโดยเฉลี่ยมากกว่าเล็กน้อย แต่ปรับปรุงประสิทธิภาพการทำงานได้หลากหลายสำหรับทั้งระบบและแอป ดังนี้

- เวลาเปิดแอปลดลงขณะที่ระบบมีภาระเกี่ยวกับหน่วยความจำ: ลดลงโดยเฉลี่ย 3.16% โดยการปรับปรุงที่เห็นได้ชัดมากขึ้น (สูงสุด 30%) สำหรับบางแอปที่เราทดสอบ

- การลดพลังงานในระหว่างการเปิดแอป: ลดลง 4.56% โดยเฉลี่ย

- การเปิดตัวกล้องเร็วขึ้น: Hot Start เร็วขึ้น 4.48% โดยเฉลี่ย และ Cold Start เร็วขึ้น 6.60% โดยเฉลี่ย

- ปรับปรุงเวลาในการบูตระบบ: เร็วขึ้น 8% (ประมาณ 950 มิลลิวินาที) โดยเฉลี่ย

การปรับปรุงเหล่านี้อิงตามการทดสอบขั้นต้นของเรา และผลลัพธ์ในอุปกรณ์จริงอาจแตกต่างกัน เราจะให้การวิเคราะห์เพิ่มเติมเกี่ยวกับโอกาสในการได้ผู้ใช้ใหม่สำหรับแอปขณะที่เราทำการทดสอบต่อไป

ตรวจสอบว่าแอปของคุณได้รับผลกระทบหรือไม่

หากแอปใช้โค้ดเนทีฟ คุณควรสร้างแอปใหม่ ให้รองรับอุปกรณ์ขนาด 16 KB หากไม่แน่ใจว่าแอปใช้โค้ดเนทีฟหรือไม่ คุณสามารถใช้ APK Analyzer เพื่อระบุว่ามีโค้ดเนทีฟหรือไม่ จากนั้นตรวจสอบการจัดแนวของส่วน ELF สำหรับไลบรารีที่ใช้ร่วมกันที่คุณพบ Android Studio ยังมีฟีเจอร์ที่จะช่วยให้คุณตรวจหาปัญหาการจัดแนวโดยอัตโนมัติได้ด้วย

หากแอปใช้เฉพาะโค้ดที่เขียนในภาษาโปรแกรม Java หรือ Kotlin ซึ่งรวมถึงไลบรารีหรือ SDK ทั้งหมด แสดงว่าแอปของคุณรองรับอุปกรณ์ขนาด 16 KB อยู่แล้ว อย่างไรก็ตาม เราขอแนะนำให้คุณทดสอบแอปในสภาพแวดล้อมแบบ 16 KB เพื่อยืนยันว่าไม่มีการถดถอยที่ไม่คาดคิดในลักษณะการทำงานของแอป

การเปลี่ยนแปลงที่จำเป็นสำหรับแอปบางแอปเพื่อให้รองรับพื้นที่ส่วนตัว

พื้นที่ส่วนตัวเป็นฟีเจอร์ใหม่ใน Android 15 ที่ช่วยให้ผู้ใช้สร้างพื้นที่แยกต่างหากในอุปกรณ์เพื่อซ่อนแอปที่มีความละเอียดอ่อนจากผู้อื่นได้ภายใต้การตรวจสอบสิทธิ์อีกชั้น เนื่องจากแอปในพื้นที่ส่วนตัวมีระดับการเข้าถึงที่จํากัด แอปบางประเภทจึงต้องทําตามขั้นตอนเพิ่มเติมเพื่อดูและโต้ตอบกับแอปในพื้นที่ส่วนตัวของผู้ใช้

แอปทั้งหมด

เนื่องจากแอปในพื้นที่ส่วนตัวจะจัดเก็บไว้ในโปรไฟล์ผู้ใช้แยกต่างหาก ซึ่งคล้ายกับโปรไฟล์งาน แอปจึงไม่ควรถือว่าสำเนาของแอปที่ติดตั้งไว้ซึ่งไม่ได้อยู่ในโปรไฟล์หลักอยู่ในโปรไฟล์งาน หากแอปของคุณมีตรรกะที่เกี่ยวข้องกับแอปโปรไฟล์งานซึ่งทำการคาดการณ์นี้ คุณจะต้องปรับตรรกะนี้

แอปการแพทย์

เมื่อผู้ใช้ล็อกพื้นที่ส่วนตัว แอปทั้งหมดในพื้นที่ส่วนตัวจะหยุดทำงาน และแอปเหล่านั้นจะไม่สามารถทำงานในเบื้องหน้าหรือเบื้องหลัง รวมถึงแสดงการแจ้งเตือน ลักษณะการทำงานนี้อาจส่งผลต่อการใช้งานและการทำงานของแอปการแพทย์ที่ติดตั้งในพื้นที่ส่วนตัวอย่างร้ายแรง

ประสบการณ์การตั้งค่าพื้นที่ส่วนตัวจะเตือนผู้ใช้ว่าพื้นที่ส่วนตัวไม่เหมาะสำหรับแอปที่ต้องทำงานในเบื้องหน้าหรือเบื้องหลังที่สำคัญ เช่น การแสดงการแจ้งเตือนจากแอปการแพทย์ อย่างไรก็ตาม แอปไม่สามารถระบุได้ว่ามีการใช้แอปดังกล่าวในพื้นที่ส่วนตัวหรือไม่ จึงไม่สามารถแสดงคำเตือนต่อผู้ใช้ในกรณีนี้ได้

ด้วยเหตุนี้ หากคุณพัฒนาแอปทางการแพทย์ โปรดตรวจสอบว่าฟีเจอร์นี้อาจส่งผลต่อแอปของคุณอย่างไรและดำเนินการตามความเหมาะสม เช่น แจ้งให้ผู้ใช้อย่าติดตั้งแอปในพื้นที่ส่วนตัว เพื่อไม่ให้ความสามารถที่สำคัญของแอปหยุดชะงัก

แอป Launcher

หากคุณพัฒนาแอป Launcher คุณต้องดำเนินการต่อไปนี้ก่อนแอปในพื้นที่ส่วนตัวจะปรากฏ

- แอปของคุณต้องได้รับการกำหนดเป็นแอป Launcher เริ่มต้นสำหรับอุปกรณ์ กล่าวคือ มีแอปมีบทบาท

ROLE_HOME - แอปของคุณต้องประกาศสิทธิ์ทั่วไป

ACCESS_HIDDEN_PROFILESในไฟล์ Manifest ของแอป

แอป Launcher ที่ประกาศสิทธิ์ ACCESS_HIDDEN_PROFILES ต้องจัดการกรณีการใช้งานพื้นที่ส่วนตัวต่อไปนี้

- แอปของคุณต้องมีคอนเทนเนอร์ Launcher แยกต่างหากสำหรับแอปที่ติดตั้งในพื้นที่ส่วนตัว ใช้เมธอด

getLauncherUserInfo()เพื่อระบุประเภทโปรไฟล์ผู้ใช้ที่จัดการ - ผู้ใช้ต้องซ่อนและแสดงคอนเทนเนอร์พื้นที่ส่วนตัวได้

- ผู้ใช้ต้องสามารถล็อกและปลดล็อกคอนเทนเนอร์พื้นที่ส่วนตัวได้ ใช้เมธอด

requestQuietModeEnabled()เพื่อล็อก (โดยส่งtrue) หรือปลดล็อก (โดยส่งfalse) พื้นที่ส่วนตัว ขณะล็อกอยู่ ไม่ควรมีแอปใดๆ ในคอนเทนเนอร์พื้นที่ส่วนตัวที่มองเห็นหรือค้นพบได้ผ่านกลไกต่างๆ เช่น การค้นหา แอปของคุณควรลงทะเบียนตัวรับสำหรับการออกอากาศ

ACTION_PROFILE_AVAILABLEและACTION_PROFILE_UNAVAILABLEและอัปเดต UI ในแอปเมื่อสถานะล็อกหรือปลดล็อกของคอนเทนเนอร์พื้นที่ส่วนตัวมีการเปลี่ยนแปลง การออกอากาศทั้ง 2 รายการนี้จะมีEXTRA_USERซึ่งแอปของคุณสามารถใช้เพื่ออ้างอิงผู้ใช้โปรไฟล์ส่วนตัวนอกจากนี้ คุณยังใช้วิธี

isQuietModeEnabled()เพื่อตรวจสอบว่าโปรไฟล์พื้นที่ส่วนตัวล็อกอยู่หรือไม่ได้ด้วย

แอป App Store

พื้นที่ส่วนตัวจะมีปุ่ม "ติดตั้งแอป" ซึ่งจะเปิดใช้งานความตั้งใจโดยนัยในการติดตั้งแอปในพื้นที่ส่วนตัวของผู้ใช้ หากต้องการให้แอปได้รับ Intent ที่ไม่ชัดแจ้งนี้ ให้ประกาศ <intent-filter> ในไฟล์ Manifest ของแอปที่มี <category> ของ CATEGORY_APP_MARKET

นำแบบอักษรอีโมจิที่อิงตาม PNG ออกแล้ว

ระบบได้นำไฟล์แบบเดิมที่เป็นแบบอักษร Emoji ที่ใช้ PNG (NotoColorEmojiLegacy.ttf) ออกแล้ว เหลือไว้เฉพาะไฟล์แบบเวกเตอร์ ตั้งแต่ Android 13 (API ระดับ 33) ไฟล์แบบอักษรอีโมจิที่โปรแกรมแสดงผลอีโมจิของระบบใช้เปลี่ยนจากไฟล์ที่ใช้ PNG เป็นไฟล์ที่ใช้เวกเตอร์ ระบบจะเก็บไฟล์แบบอักษรเดิมไว้ใน Android 13 และ 14 เพื่อเหตุผลด้านความเข้ากันได้ เพื่อให้แอปที่มีโปรแกรมแสดงผลแบบอักษรของตัวเองใช้ไฟล์แบบอักษรเดิมต่อไปได้จนกว่าจะอัปเกรดได้

หากต้องการตรวจสอบว่าแอปได้รับผลกระทบหรือไม่ ให้ค้นหาการอ้างอิงไฟล์ NotoColorEmojiLegacy.ttf ในโค้ดของแอป

คุณเลือกปรับแอปได้หลายวิธี ดังนี้

- ใช้ API ของแพลตฟอร์มสำหรับการแสดงผลข้อความ คุณสามารถแสดงผลข้อความเป็นไฟล์ที่รองรับบิตแมป

Canvasและใช้ไฟล์ดังกล่าวเพื่อรับรูปภาพดิบได้หากจำเป็น - เพิ่มการรองรับแบบอักษร COLRv1 ลงในแอป ไลบรารีโอเพนซอร์ส FreeType รองรับ COLRv1 ในเวอร์ชัน 2.13.0 ขึ้นไป

- วิธีสุดท้ายคือคุณสามารถรวมไฟล์แบบอักษรอีโมจิเดิม (

NotoColorEmoji.ttf) ไว้ใน APK ได้ แต่ในกรณีนี้แอปจะไม่มีอีโมจิเวอร์ชันอัปเดตล่าสุด ดูข้อมูลเพิ่มเติมได้ในหน้าโปรเจ็กต์ GitHub ของ Noto Emoji

เพิ่ม SDK เวอร์ชันเป้าหมายขั้นต่ำจาก 23 เป็น 24

Android 15 สร้างขึ้นมาจาก

การเปลี่ยนแปลงที่เกิดขึ้นใน Android 14 และขยายระยะเวลานี้

ด้านความปลอดภัยมากขึ้น ใน Android 15 แอปที่มี

ติดตั้ง targetSdkVersion ที่ต่ำกว่า 24 ไม่ได้

การกําหนดให้แอปเป็นไปตามระดับ API สมัยใหม่จะช่วยให้มั่นใจได้ว่าแอปจะมีความปลอดภัยและความเป็นส่วนตัวที่ดียิ่งขึ้น

มัลแวร์มักกำหนดเป้าหมายเป็น API ระดับต่ำกว่าเพื่อหลีกเลี่ยงความปลอดภัยและความเป็นส่วนตัว

ที่เกิดขึ้นใน Android เวอร์ชันที่สูงกว่า ตัวอย่างเช่น

แอปมัลแวร์บางแอปใช้ targetSdkVersion เป็น 22 เพื่อหลีกเลี่ยง

Android 6.0 Marshmallow (API) เปิดตัวโมเดลสิทธิ์รันไทม์ในปี 2015

ระดับ 23) การเปลี่ยนแปลงนี้ใน Android 15 ทำให้มัลแวร์หลบเลี่ยงการปรับปรุงด้านความปลอดภัยและความเป็นส่วนตัวได้ยากขึ้น การพยายามติดตั้งแอปที่กำหนดเป้าหมาย API ที่ต่ำกว่า

จะทำให้การติดตั้งล้มเหลว โดยมีข้อความเหมือนกับข้อความต่อไปนี้

ปรากฏใน Logcat:

INSTALL_FAILED_DEPRECATED_SDK_VERSION: App package must target at least SDK version 24, but found 7

ในอุปกรณ์ที่อัปเกรดเป็น Android 15 แอปที่มี targetSdkVersion ต่ำกว่า 24 จะยังคงติดตั้งอยู่

หากต้องการทดสอบแอปที่กำหนดเป้าหมายเป็น API ระดับเก่า ให้ใช้ ADB ต่อไปนี้ คำสั่ง:

adb install --bypass-low-target-sdk-block FILENAME.apk

ความปลอดภัยและความเป็นส่วนตัว

Android 15 เปิดตัวมาตรการที่มีประสิทธิภาพในการต่อสู้กับการประพฤติมิชอบเกี่ยวกับรหัสผ่านแบบใช้ครั้งเดียว (OTP) และเพื่อปกป้องเนื้อหาที่มีความละเอียดอ่อนของผู้ใช้ โดยมุ่งเน้นที่การเพิ่มความแข็งแกร่งให้กับบริการโปรแกรมรับฟังการแจ้งเตือนและการปกป้องการแชร์หน้าจอ การปรับปรุงที่สำคัญ ได้แก่ การปกปิด OTP จากการแจ้งเตือนที่แอปที่ไม่เชื่อถือเข้าถึงได้ การซ่อนการแจ้งเตือนระหว่างการแชร์หน้าจอ และการรักษาความปลอดภัยของกิจกรรมในแอปเมื่อมีการแสดง OTP การเปลี่ยนแปลงเหล่านี้มีเป้าหมายเพื่อรักษาเนื้อหาที่ละเอียดอ่อนของผู้ใช้ให้ปลอดภัยจากบุคคลที่ไม่ได้รับอนุญาต

นักพัฒนาแอปต้องคำนึงถึงสิ่งต่อไปนี้เพื่อให้แอปของตนเข้ากันได้กับการเปลี่ยนแปลงใน Android 15

การปกปิดข้อมูลบางส่วนใน OTP

Android จะหยุดแอปที่ไม่เชื่อถือซึ่งใช้ NotificationListenerService ไม่ให้อ่านเนื้อหาที่ไม่มีการปกปิดจากการแจ้งเตือนที่ตรวจพบ OTP แอปที่เชื่อถือได้ เช่น การเชื่อมโยงกับเครื่องมือจัดการอุปกรณ์เสริมจะได้รับการยกเว้นจากข้อจำกัดเหล่านี้

การป้องกันการแชร์หน้าจอ

- ระบบจะซ่อนเนื้อหาการแจ้งเตือนระหว่างเซสชันการแชร์หน้าจอเพื่อรักษาความเป็นส่วนตัวของผู้ใช้ หากแอปใช้

setPublicVersion()แอป Android จะแสดงการแจ้งเตือนเวอร์ชันสาธารณะซึ่งทำหน้าที่เป็นการแจ้งเตือนแทนในบริบทที่ไม่ปลอดภัย ไม่เช่นนั้น ระบบจะปกปิดเนื้อหาการแจ้งเตือนโดยไม่มีบริบทเพิ่มเติม - ระบบจะซ่อนเนื้อหาที่ละเอียดอ่อน เช่น การป้อนรหัสผ่าน จากผู้ดูจากระยะไกลเพื่อป้องกันการเปิดเผยข้อมูลที่ละเอียดอ่อนของผู้ใช้

- ระบบจะซ่อนกิจกรรมจากแอปที่โพสต์การแจ้งเตือนระหว่างการแชร์หน้าจอซึ่งตรวจพบ OTP เนื้อหาแอปจะซ่อนจากผู้ดูระยะไกลเมื่อเปิดใช้งาน

- นอกจากการระบุช่องที่มีความละเอียดอ่อนโดยอัตโนมัติของ Android แล้ว นักพัฒนาแอปยังทำเครื่องหมายบางส่วนของแอปว่าละเอียดอ่อนด้วยตนเองได้โดยใช้

setContentSensitivityซึ่งจะซ่อนจากผู้ดูระยะไกลระหว่างการแชร์หน้าจอ - นักพัฒนาแอปสามารถเลือกเปิด/ปิดตัวเลือกปิดใช้การป้องกันการแชร์หน้าจอในส่วนตัวเลือกสำหรับนักพัฒนาแอปเพื่อยกเว้นจากการป้องกันการแชร์หน้าจอเพื่อวัตถุประสงค์ในการสาธิตหรือทดสอบ โปรแกรมบันทึกหน้าจอของระบบเริ่มต้นจะได้รับการยกเว้นจากการเปลี่ยนแปลงเหล่านี้ เนื่องจากไฟล์บันทึกจะยังคงอยู่ในอุปกรณ์

กล้องและสื่อ

Android 15 จะทำการเปลี่ยนแปลงลักษณะการทำงานของกล้องและสื่อต่อไปนี้สำหรับแอปทั้งหมด

การเล่นเสียงโดยตรงและการเล่นเสียงที่ออฟโหลดจะทำให้แทร็กเสียงที่เปิดโดยตรงหรือออฟโหลดก่อนหน้านี้ไม่ถูกต้องเมื่อถึงขีดจำกัดของทรัพยากร

ก่อนที่จะมี Android 15 หากแอปขอการเล่นเสียงโดยตรงหรือส่งออกเสียงขณะที่แอปอื่นกำลังเล่นเสียงและถึงขีดจำกัดทรัพยากร แอปจะเปิด AudioTrack ใหม่ไม่สำเร็จ

ตั้งแต่ Android 15 เป็นต้นไป เมื่อแอปขอการเล่นโดยตรงหรือการเล่นแบบออฟโหลดและถึงขีดจำกัดทรัพยากร ระบบจะทำให้ออบเจ็กต์ AudioTrack ที่เปิดอยู่ในปัจจุบันเป็นโมฆะ ซึ่งจะป้องกันไม่ให้มีการตอบสนองคำขอแทร็กใหม่

(โดยทั่วไปแล้ว ระบบจะเปิดแทร็กเสียงแบบส่งตรงและแบบโอนออกสำหรับการเล่นรูปแบบเสียงที่บีบอัด กรณีการใช้งานทั่วไปสำหรับการเล่นเสียงโดยตรง ได้แก่ สตรีมมิงเสียงที่เข้ารหัสผ่าน HDMI ไปยังทีวี โดยปกติแล้วระบบจะใช้การโอนแทร็กเพื่อเล่นเสียงที่บีบอัดแล้วในอุปกรณ์เคลื่อนที่ที่มีการเร่งฮาร์ดแวร์ DSP)

ประสบการณ์ของผู้ใช้และ UI ของระบบ

Android 15 มีการเปลี่ยนแปลงบางอย่างที่มีจุดประสงค์เพื่อสร้างประสบการณ์ของผู้ใช้ที่สอดคล้องกันมากขึ้น และใช้งานง่าย

เปิดใช้ภาพเคลื่อนไหวของการย้อนกลับที่คาดการณ์ได้สำหรับแอปที่เลือกใช้

ตั้งแต่ Android 15 เป็นต้นไป ระบบจะนำตัวเลือกสำหรับนักพัฒนาแอปสำหรับภาพเคลื่อนไหวย้อนกลับแบบคาดเดาออก ตอนนี้ภาพเคลื่อนไหวของระบบ เช่น การกลับไปที่หน้าจอหลัก การข้ามงาน และการข้ามกิจกรรมจะปรากฏในแอปที่เลือกใช้ท่าทางสัมผัสเพื่อกลับโดยประมาณทั้งในแอปหรือที่ระดับกิจกรรม หากแอปได้รับผลกระทบ ให้ดําเนินการต่อไปนี้

- ตรวจสอบว่าย้ายข้อมูลแอปอย่างถูกต้องเพื่อใช้ท่าทางสัมผัสย้อนกลับแบบคาดการณ์

- ตรวจสอบว่าการเปลี่ยนเฟรมทํางานกับการนําทางกลับแบบคาดการณ์

- ย้ายข้อมูลออกจากภาพเคลื่อนไหวและการเปลี่ยนเฟรมเวิร์ก และใช้ Animator และการเปลี่ยนของ androidx แทน

- ย้ายออกจากกองซ้อนด้านหลังที่

FragmentManagerไม่รู้ ให้ใช้กองซ้อนย้อนกลับที่จัดการโดยFragmentManagerหรือคอมโพเนนต์การนําทางแทน

วิดเจ็ตถูกปิดใช้เมื่อผู้ใช้บังคับให้แอปหยุด

หากผู้ใช้บังคับหยุดแอปในอุปกรณ์ที่ใช้ Android 15 ระบบจะปิดใช้วิดเจ็ตทั้งหมดของแอปชั่วคราว วิดเจ็ตจะเป็นสีเทาและผู้ใช้โต้ตอบกับวิดเจ็ตไม่ได้ เนื่องจากตั้งแต่ Android 15 เป็นต้นไป ระบบจะยกเลิก Intent ที่รอดำเนินการทั้งหมดของแอปเมื่อมีการบังคับหยุดแอป

ระบบจะเปิดใช้วิดเจ็ตเหล่านั้นอีกครั้งเมื่อผู้ใช้เปิดแอปในครั้งถัดไป

ดูข้อมูลเพิ่มเติมได้ที่การเปลี่ยนแปลงสถานะ "หยุดแพ็กเกจ"

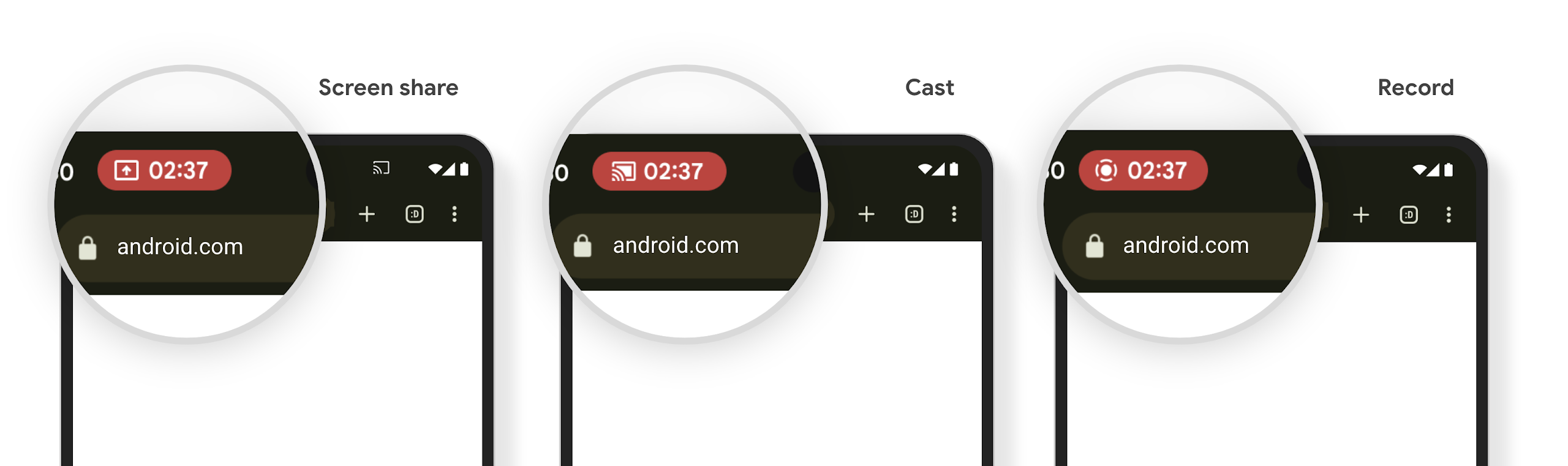

ชิปแถบสถานะการฉายสื่อจะแจ้งเตือนผู้ใช้เกี่ยวกับการแชร์หน้าจอ การแคสต์ และการบันทึก

การลักลอบใช้การฉายหน้าจอจะเปิดเผยข้อมูลส่วนตัวของผู้ใช้ เช่น ข้อมูลทางการเงิน เนื่องจากผู้ใช้ไม่ทราบว่ามีการแชร์หน้าจออุปกรณ์

สำหรับแอปที่ทำงานในอุปกรณ์ที่ใช้ Android 15 QPR1 ขึ้นไป ชิปในแถบสถานะที่ใหญ่และเห็นได้ชัดจะแจ้งให้ผู้ใช้ทราบถึงการฉายหน้าจอที่กำลังดำเนินอยู่ ผู้ใช้สามารถแตะชิปเพื่อหยุดไม่ให้แชร์ แคสต์ หรือบันทึกหน้าจอ นอกจากนี้ การฉายหน้าจอจะหยุดโดยอัตโนมัติเมื่อหน้าจออุปกรณ์ล็อกอยู่

ตรวจสอบว่าแอปของคุณได้รับผลกระทบหรือไม่

โดยค่าเริ่มต้น แอปจะมีชิปแถบสถานะและจะหยุดการฉายหน้าจอโดยอัตโนมัติเมื่อหน้าจอล็อกเปิดใช้งาน

ดูข้อมูลเพิ่มเติมเกี่ยวกับวิธีทดสอบแอปสำหรับกรณีการใช้งานเหล่านี้ได้ที่แถบสถานะ ชิปและหยุดอัตโนมัติ

การจำกัดการเข้าถึงเครือข่ายในเบื้องหลัง

ใน Android 15 แอปที่เริ่มคำขอเครือข่ายนอกวงจรของกระบวนการที่ถูกต้องจะได้รับข้อยกเว้น โดยปกติแล้ว จะเป็น UnknownHostException หรือ IOException อื่นๆ ที่เกี่ยวข้องกับซ็อกเก็ต คำขอเครือข่ายที่เกิดขึ้นนอกวงจรที่ถูกต้องมักเกิดจากแอปส่งคำขอเครือข่ายต่อไปโดยไม่รู้ตัว แม้ว่าแอปจะไม่ได้ใช้งานแล้วก็ตาม

หากต้องการลดข้อยกเว้นนี้ ให้ตรวจสอบว่าคำขอเครือข่ายของคุณรับรู้ถึงวงจรของลูกค้าและยกเลิกเมื่อออกจากวงจรกระบวนการที่ถูกต้องโดยใช้คอมโพเนนต์ที่รับรู้ถึงวงจรของลูกค้า หากการขอข้อมูลเครือข่ายต้องเกิดขึ้นแม้ว่าผู้ใช้จะออกจากแอปพลิเคชันแล้ว ให้พิจารณากำหนดเวลาการขอข้อมูลเครือข่ายโดยใช้ WorkManager หรือทำงานที่ผู้ใช้มองเห็นต่อไปโดยใช้บริการที่ทำงานอยู่เบื้องหน้า

Deprecations

ในการเปิดตัวแต่ละครั้ง Android API บางรายการอาจล้าสมัยหรือต้อง ปรับโครงสร้างใหม่เพื่อมอบประสบการณ์การใช้งานที่ดีขึ้นสำหรับนักพัฒนาซอฟต์แวร์หรือรองรับความสามารถใหม่ๆ ของแพลตฟอร์ม ในกรณีเหล่านี้ เราจะเลิกใช้งาน API ที่ล้าสมัยอย่างเป็นทางการและ แนะนำให้นักพัฒนาแอปใช้ API อื่นแทน

การเลิกใช้งานหมายความว่าเราได้สิ้นสุดการสนับสนุน API อย่างเป็นทางการแล้ว แต่ API จะยังคงพร้อมให้บริการแก่นักพัฒนาแอปต่อไป ดูข้อมูลเพิ่มเติมเกี่ยวกับการเลิกใช้งานที่สำคัญใน Android รุ่นนี้ได้ที่หน้าการเลิกใช้งาน