كما هو الحال في الإصدارات السابقة، يتضمّن Android 15 تغييرات في السلوك قد تؤثر في تطبيقك. تنطبق تغييرات السلوك التالية حصريًا على التطبيقات التي تستهدف الإصدار 15 من نظام التشغيل Android أو الإصدارات الأحدث. إذا كان تطبيقك يستهدف الإصدار 15 من نظام التشغيل Android أو الإصدارات الأحدث، عليك تعديل تطبيقك ليتوافق مع هذه السلوكيات بشكل سليم، حيثما ينطبق ذلك.

احرص أيضًا على مراجعة قائمة التغييرات في السلوك التي تؤثر في جميع التطبيقات

التي تعمل على Android 15 بغض النظر عن targetSdkVersion لتطبيقك.

الوظيفة الأساسية

يعدّل نظام التشغيل Android 15 العديد من الإمكانات الأساسية لنظام Android أو يوسّع نطاقها.

التغييرات على الخدمات التي تعمل في المقدّمة

We are making the following changes to foreground services with Android 15.

- Data sync foreground service timeout behavior

- New media processing foreground service type

- Restrictions on

BOOT_COMPLETEDbroadcast receivers launching foreground services - Restrictions on starting foreground services while an app holds the

SYSTEM_ALERT_WINDOWpermission

Data sync foreground service timeout behavior

يقدّم Android 15 سلوكًا جديدًا للمهلة في dataSync للتطبيقات التي تستهدف Android 15 (المستوى 35 من واجهة برمجة التطبيقات) أو الإصدارات الأحدث. ينطبق هذا السلوك أيضًا على

نوع "mediaProcessing" الجديد للخدمة التي تعمل في المقدّمة.

يسمح النظام بتشغيل خدمات dataSync للتطبيق لمدة 6 ساعات إجمالاً

خلال 24 ساعة، وبعدها يستدعي النظام طريقة

Service.onTimeout(int, int) الخاصة بالخدمة

قيد التشغيل (المتوفرة في Android

15). في هذه المرحلة، تتوفّر للخدمة بضع ثوانٍ للاتصال بالرقم

Service.stopSelf(). عند استدعاء Service.onTimeout()، لن تعود

الخدمة خدمة تعمل في المقدّمة. إذا لم تُشغِّل الخدمة Service.stopSelf()، يُرسِل النظام استثناءً داخليًا. يتم تسجيل

الاستثناء في Logcat مع الرسالة التالية:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type dataSync did not stop within its timeout: [component name]"

لتجنُّب المشاكل المتعلّقة بهذا التغيير في السلوك، يمكنك اتّخاذ إجراء أو أكثر من الإجراءات التالية:

- يجب أن تنفِّذ خدمتك طريقة

Service.onTimeout(int, int)الجديدة. عندما يتلقّى تطبيقك المكالمة المُعاد توجيهها، احرص على الاتصال بالرقمstopSelf()في غضون بضع ثوانٍ. (إذا لم توقف التطبيق على الفور، سيُنشئ النظام حالة تعطُّل.) - تأكَّد من أنّ خدمات

dataSyncفي تطبيقك لا تعمل لأكثر من إجمالي 6 ساعات في أي فترة 24 ساعة (ما لم يتفاعل المستخدم مع التطبيق، يؤدي ذلك إلى إعادة ضبط الموقّت). - لا تبدأ

dataSyncالخدمات التي تعمل في المقدّمة إلا نتيجةً لتفاعل مباشر من العميل، لأنّ تطبيقك يكون في المقدّمة عند بدء الخدمة، ويكون لدى خدمتك ست ساعات كاملة بعد انتقال التطبيق إلى الخلفية. - بدلاً من استخدام خدمة

dataSyncتعمل في المقدّمة، استخدِم واجهة برمجة تطبيقات بديلة.

إذا استمر تشغيل خدمات dataSync التي تعمل في المقدّمة في تطبيقك لمدة 6 ساعات في آخر

24 ساعة، لا يمكنك بدء خدمة أخرى تعمل في المقدّمة dataSync ما لم ينقل المستخدم

تطبيقك إلى المقدّمة (ما يؤدي إلى إعادة ضبط الموقّت). إذا حاولت

بدء dataSync خدمة أخرى تعمل في المقدّمة، يُرسِل النظام

ForegroundServiceStartNotAllowedException

رسالة خطأ مثل "انتهت المهلة الزمنية للخدمة التي تعمل في المقدّمة

من النوع dataSync".

الاختبار

لاختبار سلوك تطبيقك، يمكنك تفعيل مهلات مزامنة البيانات حتى إذا كان تطبيقك

لا يستهدف الإصدار 15 من نظام التشغيل Android (ما دام التطبيق يعمل على جهاز

Android 15). لتفعيل المهلات، شغِّل الأمر adb التالي:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

يمكنك أيضًا تعديل فترة المهلة لتسهيل اختبار سلوك

تطبيقك عند بلوغ الحدّ الأقصى. لضبط فترة مهلة جديدة، شغِّل adb الأمر التالي:

adb shell device_config put activity_manager data_sync_fgs_timeout_duration duration-in-milliseconds

New media processing foreground service type

Android 15 introduces a new foreground service type, mediaProcessing. This

service type is appropriate for operations like transcoding media files. For

example, a media app might download an audio file and need to convert it to a

different format before playing it. You can use a mediaProcessing foreground

service to make sure the conversion continues even while the app is in the

background.

The system permits an app's mediaProcessing services to run for a total of 6

hours in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). If the service does not

call Service.stopSelf(), the system throws an internal exception. The

exception is logged in Logcat with the following message:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type mediaProcessing did not stop within its timeout: [component name]"

To avoid having the exception, you can do one of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

mediaProcessingservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

mediaProcessingforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

mediaProcessingforeground service, use an alternative API, like WorkManager.

If your app's mediaProcessing foreground services have run for 6 hours in the

last 24, you cannot start another mediaProcessing foreground service unless

the user has brought your app to the foreground (which resets the timer). If you

try to start another mediaProcessing foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type mediaProcessing".

For more information about the mediaProcessing service type, see Changes to

foreground service types for Android 15: Media processing.

Testing

To test your app's behavior, you can enable media processing timeouts even if

your app is not targeting Android 15 (as long as the app is running on an

Android 15 device). To enable timeouts, run the following adb command:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

You can also adjust the timeout period, to make it easier to test how your

app behaves when the limit is reached. To set a new timeout period, run the

following adb command:

adb shell device_config put activity_manager media_processing_fgs_timeout_duration duration-in-milliseconds

Restrictions on BOOT_COMPLETED broadcast receivers launching foreground services

There are new restrictions on BOOT_COMPLETED broadcast receivers launching

foreground services. BOOT_COMPLETED receivers are not allowed to launch the

following types of foreground services:

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(this restriction has been in place formicrophonesince Android 14)

If a BOOT_COMPLETED receiver tries to launch any of those types of foreground

services, the system throws ForegroundServiceStartNotAllowedException.

Testing

To test your app's behavior, you can enable these new restrictions even if your

app is not targeting Android 15 (as long as the app is running on an Android 15

device). Run the following adb command:

adb shell am compat enable FGS_BOOT_COMPLETED_RESTRICTIONS your-package-name

To send a BOOT_COMPLETED broadcast without restarting the device,

run the following adb command:

adb shell am broadcast -a android.intent.action.BOOT_COMPLETED your-package-name

Restrictions on starting foreground services while an app holds the SYSTEM_ALERT_WINDOW permission

Previously, if an app held the SYSTEM_ALERT_WINDOW permission, it could launch

a foreground service even if the app was currently in the background (as

discussed in exemptions from background start restrictions).

If an app targets Android 15, this exemption is now narrower. The app now needs

to have the SYSTEM_ALERT_WINDOW permission and also have a visible overlay

window. That is, the app needs to first launch a

TYPE_APPLICATION_OVERLAY window and the window

needs to be visible before you start a foreground service.

If your app attempts to start a foreground service from the background without

meeting these new requirements (and it does not have some other exemption), the

system throws ForegroundServiceStartNotAllowedException.

If your app declares the SYSTEM_ALERT_WINDOW permission

and launches foreground services from the background, it may be affected by this

change. If your app gets a ForegroundServiceStartNotAllowedException, check

your app's order of operations and make sure your app already has an active

overlay window before it attempts to start a foreground service from the

background. You can check if your overlay window is currently visible

by calling View.getWindowVisibility(), or you

can override View.onWindowVisibilityChanged()

to get notified whenever the visibility changes.

Testing

To test your app's behavior, you can enable these new restrictions even if your

app is not targeting Android 15 (as long as the app is running on an Android 15

device). To enable these new restrictions on starting foreground services

from the background, run the following adb command:

adb shell am compat enable FGS_SAW_RESTRICTIONS your-package-name

تغييرات على الأوقات التي يمكن فيها للتطبيقات تعديل الحالة العامة لوضع "عدم الإزعاج"

Apps that target Android 15 (API level 35) and higher can no longer change the

global state or policy of Do Not Disturb (DND) on a device (either by modifying

user settings, or turning off DND mode). Instead, apps must contribute an

AutomaticZenRule, which the system combines into a global policy with the

existing most-restrictive-policy-wins scheme. Calls to existing APIs that

previously affected global state (setInterruptionFilter,

setNotificationPolicy) result in the creation or update of an implicit

AutomaticZenRule, which is toggled on and off depending on the call-cycle of

those API calls.

Note that this change only affects observable behavior if the app is calling

setInterruptionFilter(INTERRUPTION_FILTER_ALL) and expects that call to

deactivate an AutomaticZenRule that was previously activated by their owners.

التغييرات في واجهة برمجة تطبيقات OpenJDK

Android 15 continues the work of refreshing Android's core libraries to align with the features in the latest OpenJDK LTS releases.

Some of these changes can affect app compatibility for apps targeting Android 15 (API level 35):

Changes to string formatting APIs: Validation of argument index, flags, width, and precision are now more strict when using the following

String.format()andFormatter.format()APIs:String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

For example, the following exception is thrown when an argument index of 0 is used (

%0in the format string):IllegalFormatArgumentIndexException: Illegal format argument index = 0In this case, the issue can be fixed by using an argument index of 1 (

%1in the format string).Changes to component type of

Arrays.asList(...).toArray(): When usingArrays.asList(...).toArray(), the component type of the resulting array is now anObject—not the type of the underlying array's elements. So the following code throws aClassCastException:String[] elements = (String[]) Arrays.asList("one", "two").toArray();For this case, to preserve

Stringas the component type in the resulting array, you could useCollection.toArray(Object[])instead:String[] elements = Arrays.asList("two", "one").toArray(new String[0]);Changes to language code handling: When using the

LocaleAPI, language codes for Hebrew, Yiddish, and Indonesian are no longer converted to their obsolete forms (Hebrew:iw, Yiddish:ji, and Indonesian:in). When specifying the language code for one of these locales, use the codes from ISO 639-1 instead (Hebrew:he, Yiddish:yi, and Indonesian:id).Changes to random int sequences: Following the changes made in https://bugs.openjdk.org/browse/JDK-8301574, the following

Random.ints()methods now return a different sequence of numbers than theRandom.nextInt()methods do:Generally, this change shouldn't result in app-breaking behavior, but your code shouldn't expect the sequence generated from

Random.ints()methods to matchRandom.nextInt().

The new SequencedCollection API can affect your app's compatibility

after you update compileSdk in your app's build configuration to use

Android 15 (API level 35):

Collision with

MutableList.removeFirst()andMutableList.removeLast()extension functions inkotlin-stdlibThe

Listtype in Java is mapped to theMutableListtype in Kotlin. Because theList.removeFirst()andList.removeLast()APIs have been introduced in Android 15 (API level 35), the Kotlin compiler resolves function calls, for examplelist.removeFirst(), statically to the newListAPIs instead of to the extension functions inkotlin-stdlib.If an app is re-compiled with

compileSdkset to35andminSdkset to34or lower, and then the app is run on Android 14 and lower, a runtime error is thrown:java.lang.NoSuchMethodError: No virtual method removeFirst()Ljava/lang/Object; in class Ljava/util/ArrayList;The existing

NewApilint option in Android Gradle Plugin can catch these new API usages../gradlew lintMainActivity.kt:41: Error: Call requires API level 35 (current min is 34): java.util.List#removeFirst [NewApi] list.removeFirst()To fix the runtime exception and lint errors, the

removeFirst()andremoveLast()function calls can be replaced withremoveAt(0)andremoveAt(list.lastIndex)respectively in Kotlin. If you're using Android Studio Ladybug | 2024.1.3 or higher, it also provides a quick fix option for these errors.Consider removing

@SuppressLint("NewApi")andlintOptions { disable 'NewApi' }if the lint option has been disabled.Collision with other methods in Java

New methods have been added into the existing types, for example,

ListandDeque. These new methods might not be compatible with the methods with the same name and argument types in other interfaces and classes. In the case of a method signature collision with incompatibility, thejavaccompiler outputs a build-time error. For example:Example error 1:

javac MyList.javaMyList.java:135: error: removeLast() in MyList cannot implement removeLast() in List public void removeLast() { ^ return type void is not compatible with Object where E is a type-variable: E extends Object declared in interface ListExample error 2:

javac MyList.javaMyList.java:7: error: types Deque<Object> and List<Object> are incompatible; public class MyList implements List<Object>, Deque<Object> { both define reversed(), but with unrelated return types 1 errorExample error 3:

javac MyList.javaMyList.java:43: error: types List<E#1> and MyInterface<E#2> are incompatible; public static class MyList implements List<Object>, MyInterface<Object> { class MyList inherits unrelated defaults for getFirst() from types List and MyInterface where E#1,E#2 are type-variables: E#1 extends Object declared in interface List E#2 extends Object declared in interface MyInterface 1 errorTo fix these build errors, the class implementing these interfaces should override the method with a compatible return type. For example:

@Override public Object getFirst() { return List.super.getFirst(); }

الأمان

يتضمّن نظام التشغيل Android 15 تغييرات تعزّز أمان النظام للمساعدة في حماية التطبيقات والمستخدمين من التطبيقات الضارة.

إصدارات TLS المحظورة

يفرض نظام التشغيل Android 15 قيودًا على استخدام الإصدارَين 1.0 و1.1 من بروتوكول أمان طبقة النقل. تم إيقاف هذه الإصدارات نهائيًا في Android، ولكن تم الآن حظر استخدامها في التطبيقات التي تستهدف الإصدار Android 15.

عمليات إطلاق الأنشطة الآمنة في الخلفية

Android 15 protects users from malicious apps and gives them more control over their devices by adding changes that prevent malicious background apps from bringing other apps to the foreground, elevating their privileges, and abusing user interaction. Background activity launches have been restricted since Android 10 (API level 29).

Other changes

In addition to the restriction for UID matching, these other changes are also included:

- Change

PendingIntentcreators to block background activity launches by default. This helps prevent apps from accidentally creating aPendingIntentthat could be abused by malicious actors. - Don't bring an app to the foreground unless the

PendingIntentsender allows it. This change aims to prevent malicious apps from abusing the ability to start activities in the background. By default, apps are not allowed to bring the task stack to the foreground unless the creator allows background activity launch privileges or the sender has background activity launch privileges. - Control how the top activity of a task stack can finish its task. If the top activity finishes a task, Android will go back to whichever task was last active. Moreover, if a non-top activity finishes its task, Android will go back to the home screen; it won't block the finish of this non-top activity.

- Prevent launching arbitrary activities from other apps into your own task. This change prevents malicious apps from phishing users by creating activities that appear to be from other apps.

- Block non-visible windows from being considered for background activity launches. This helps prevent malicious apps from abusing background activity launches to display unwanted or malicious content to users.

نوايا أكثر أمانًا

Android 15 introduces new optional security measures to make intents safer and more robust. These changes are aimed at preventing potential vulnerabilities and misuse of intents that can be exploited by malicious apps. There are two main improvements to the security of intents in Android 15:

- Match target intent-filters: Intents that target specific components must accurately match the target's intent-filter specifications. If you send an intent to launch another app's activity, the target intent component needs to align with the receiving activity's declared intent-filters.

- Intents must have actions: Intents without an action will no longer match any intent-filters. This means that intents used to start activities or services must have a clearly defined action.

In order to check how your app responds to these changes, use

StrictMode in your app. To see detailed

logs about Intent usage violations, add the following method:

Kotlin

fun onCreate() { StrictMode.setVmPolicy(VmPolicy.Builder() .detectUnsafeIntentLaunch() .build() ) }

Java

public void onCreate() { StrictMode.setVmPolicy(new VmPolicy.Builder() .detectUnsafeIntentLaunch() .build()); }

تجربة المستخدم وواجهة مستخدم النظام

يتضمّن Android 15 بعض التغييرات التي تهدف إلى توفير تجربة مستخدم أكثر اتساقًا وسهولة.

تغييرات في مساحة العرض داخل النافذة

There are two changes related to window insets in Android 15: edge-to-edge is enforced by default, and there are also configuration changes, such as the default configuration of system bars.

التنفيذ الشامل

تكون التطبيقات معروضة حتى حافة الشاشة تلقائيًا على الأجهزة التي تعمل بنظام التشغيل Android 15 إذا كان التطبيق يستهدف الإصدار 15 من نظام التشغيل Android (المستوى 35 لواجهة برمجة التطبيقات).

هذا تغيير غير متوافق قد يؤثر سلبًا في واجهة مستخدم تطبيقك. تؤثّر التغييرات في مناطق واجهة المستخدم التالية:

- شريط التنقّل باستخدام مقبض الإيماءات

- تكون شفافة تلقائيًا.

- يتم إيقاف الإزاحة السفلية، لذا يتم رسم المحتوى خلف شريط التنقّل في النظام ما لم يتم تطبيق هوامش.

- تم إيقاف

setNavigationBarColorوR.attr#navigationBarColorنهائيًا، ولا يؤثران في التنقّل بالإيماءات. - لن يكون

setNavigationBarContrastEnforcedوR.attr#navigationBarContrastEnforcedأي تأثير على التنقّل بالإيماءات.

- التنقّل باستخدام ثلاثة أزرار

- يتم ضبط مستوى الشفافية على 80% تلقائيًا، وقد يتطابق اللون مع خلفية النافذة.

- تم إيقاف الإزاحة السفلية كي يتم عرض المحتوى خلف شريط التنقّل في النظام إلا إذا تم تطبيق الحواف الداخلية.

- يتم ضبط

setNavigationBarColorوR.attr#navigationBarColorتلقائيًا ليتطابقا مع خلفية النافذة. يجب أن تكون خلفية النافذة قابلة للرسم بلون حتى يتم تطبيق هذا الإعداد التلقائي. تم إيقاف هذه الواجهة، ولكنها لا تزال تؤثر في التنقّل باستخدام 3 أزرار. - يتم تلقائيًا تفعيل الخيار

setNavigationBarContrastEnforcedوR.attr#navigationBarContrastEnforced، ما يؤدي إلى إضافة خلفية غير شفافة بنسبة% 80 في وضع "التنقّل باستخدام ثلاثة أزرار".

- شريط الحالة

- تكون شفافة تلقائيًا.

- يتم إيقاف الإزاحة العلوية، وبالتالي يتم عرض المحتوى خلف شريط الحالة ما لم يتم تطبيق هوامش داخلية.

- تم إيقاف

setStatusBarColorوR.attr#statusBarColorنهائيًا ولن يكون لهما أي تأثير في Android 15. - تم إيقاف

setStatusBarContrastEnforcedوR.attr#statusBarContrastEnforcedنهائيًا، ولكن سيظل لهما تأثير على Android 15.

- الفتحة في الشاشة

- يجب أن تكون قيمة

layoutInDisplayCutoutModeللنوافذ غير العائمةLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS. يتم تفسيرSHORT_EDGESوNEVERوDEFAULTعلى أنّهاALWAYSكي لا يظهر للمستخدمين شريط أسود بسبب فتحة الشاشة، بل يظهر المحتوى من الحافة إلى الحافة.

- يجب أن تكون قيمة

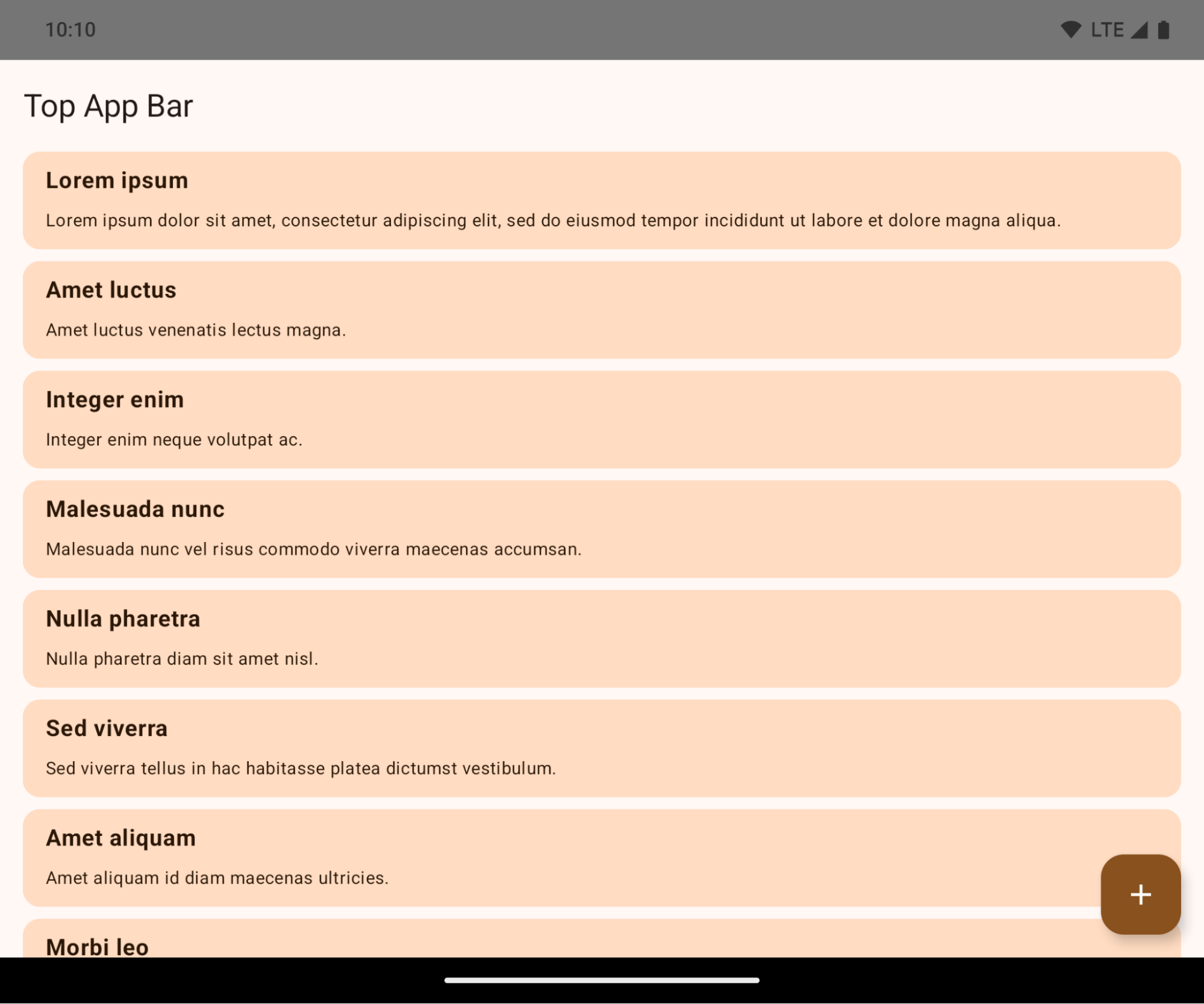

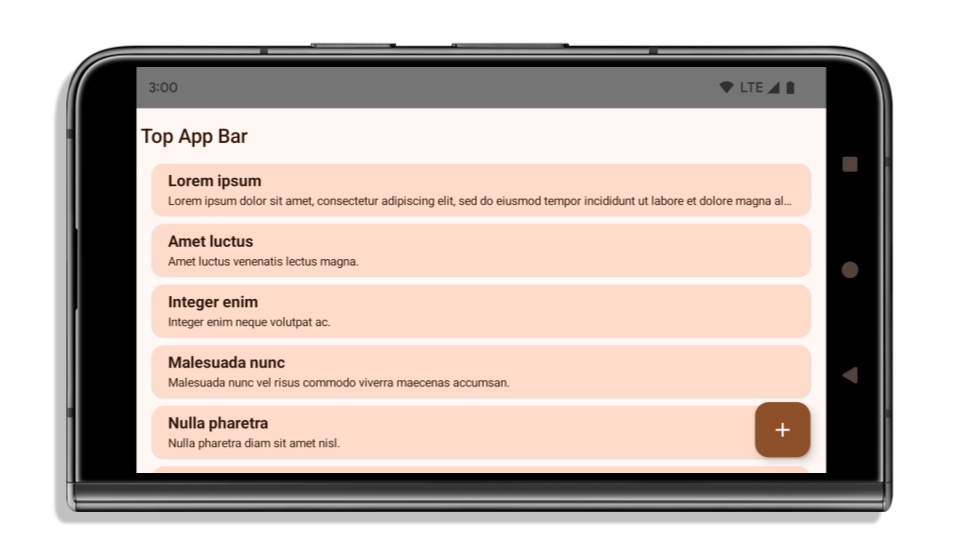

يوضّح المثال التالي تطبيقًا قبل وبعد استهداف Android 15 (المستوى 35 لواجهة برمجة التطبيقات)، وقبل وبعد تطبيق العناصر المضمّنة. هذا المثال ليس شاملاً، وقد يظهر بشكل مختلف على Android Auto.

ما يجب التحقّق منه إذا كان تطبيقك معروضًا من الحافة إلى الحافة

إذا كان تطبيقك يعرض المحتوى من الحافة إلى الحافة ويطبّق هوامش داخلية، لن تتأثر في معظم الحالات، باستثناء السيناريوهات التالية. ومع ذلك، حتى إذا كنت تعتقد أنّك لن تتأثر بهذا التغيير، ننصحك باختبار تطبيقك.

- لديك نافذة غير عائمة، مثل

Activityالتي تستخدمSHORT_EDGESأوNEVERأوDEFAULTبدلاً منLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS. إذا كان تطبيقك يتعطّل عند تشغيله، قد يكون ذلك بسبب شاشة البداية. يمكنك إما ترقية تبعية شاشة البداية الأساسية إلى الإصدار 1.2.0-alpha01 أو إصدار أحدث، أو ضبطwindow.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.always. - قد تكون هناك شاشات ذات عدد زيارات أقل مع واجهة مستخدم محجوبة. تأكَّد من أنّ الشاشات الأقل زيارة لا تتضمّن واجهة مستخدم محجوبة. تشمل الشاشات التي تسجّل عددًا أقل من الزيارات ما يلي:

- شاشات الإعداد أو تسجيل الدخول

- صفحات الإعدادات

الإجراءات التي يجب اتّخاذها إذا لم يكن تطبيقك معروضًا من الحافة إلى الحافة

إذا لم يكن تطبيقك معروضًا من الحافة إلى الحافة، من المرجّح أن تتأثّر بذلك. بالإضافة إلى سيناريوهات التطبيقات التي يتم عرضها حاليًا من الحافة إلى الحافة، عليك مراعاة ما يلي:

- إذا كان تطبيقك يستخدم مكوّنات Material 3 (

androidx.compose.material3) في Compose، مثلTopAppBarوBottomAppBarوNavigationBar، من المحتمل ألا تتأثر هذه المكوّنات لأنّها تتعامل تلقائيًا مع الهوامش الداخلية. - إذا كان تطبيقك يستخدم مكوّنات Material 2 (

androidx.compose.material) في Compose، لن تتعامل هذه المكوّنات تلقائيًا مع المساحات الداخلية. ومع ذلك، يمكنك الوصول إلى الهوامش الداخلية وتطبيقها يدويًا. في androidx.compose.material الإصدار 1.6.0 والإصدارات الأحدث، استخدِم المَعلمةwindowInsetsلتطبيق الهوامش الداخلية يدويًا علىBottomAppBarوTopAppBarوBottomNavigationوNavigationRail. وبالمثل، استخدِم المَعلمةcontentWindowInsetsمعScaffold. - إذا كان تطبيقك يستخدم طرق العرض ومكوّنات Material

(

com.google.android.material)، فإنّ معظم مكوّنات Material المستندة إلى طرق العرض، مثلBottomNavigationViewأوBottomAppBarأوNavigationRailViewأوNavigationView، تتعامل مع الحواف الداخلية ولا تتطلّب أي عمل إضافي. ومع ذلك، عليك إضافةandroid:fitsSystemWindows="true"إذا كنت تستخدمAppBarLayout. - بالنسبة إلى العناصر القابلة للإنشاء المخصّصة، طبِّق الحواف الداخلية يدويًا كمسافة بادئة. إذا كان المحتوى الخاص بك ضمن

Scaffold، يمكنك استخدام الحواف الداخلية باستخدام قيم المساحة المتروكةScaffold. بخلاف ذلك، طبِّق الحشو باستخدام أحدWindowInsets. - إذا كان تطبيقك يستخدم طرق العرض و

BottomSheetأوSideSheetأو الحاويات المخصّصة، طبِّق مساحة متروكة باستخدامViewCompat.setOnApplyWindowInsetsListener. بالنسبة إلىRecyclerView، طبِّق المساحة المتروكة باستخدام أداة معالجة الأحداث هذه، وأضِف أيضًاclipToPadding="false".

ما يجب التحقّق منه إذا كان تطبيقك يجب أن يوفّر حماية مخصّصة في الخلفية

إذا كان تطبيقك يوفّر حماية مخصّصة في الخلفية لشريط التنقّل باستخدام 3 أزرار أو شريط الحالة، يجب أن يضع تطبيقك عنصرًا قابلاً للإنشاء أو عرضًا خلف شريط النظام باستخدام WindowInsets.Type#tappableElement() للحصول على ارتفاع شريط التنقّل باستخدام 3 أزرار أو WindowInsets.Type#statusBars.

مراجع إضافية حول العرض من الحافة إلى الحافة

راجِع الدليلَين طرق العرض من الحافة إلى الحافة وإنشاء محتوى من الحافة إلى الحافة باستخدام Compose للاطّلاع على اعتبارات إضافية بشأن تطبيق عمليات الإزاحة.

واجهات برمجة التطبيقات المتوقّفة نهائيًا

تم إيقاف واجهات برمجة التطبيقات التالية نهائيًا ولكن لم يتم إيقافها:

R.attr#enforceStatusBarContrastR.attr#navigationBarColor(للتنقّل باستخدام ثلاثة أزرار، مع 80% من قيمة ألفا)Window#isStatusBarContrastEnforcedWindow#setNavigationBarColor(للتنقّل باستخدام ثلاثة أزرار، مع قيمة ألفا بنسبة% 80)Window#setStatusBarContrastEnforced

تم إيقاف واجهات برمجة التطبيقات التالية:

R.attr#navigationBarColor(للتنقّل بالإيماءات)R.attr#navigationBarDividerColorR.attr#statusBarColorWindow#setDecorFitsSystemWindowsWindow#getNavigationBarColorWindow#getNavigationBarDividerColorWindow#getStatusBarColorWindow#setNavigationBarColor(للتنقّل بالإيماءات)Window#setNavigationBarDividerColorWindow#setStatusBarColor

الإعدادات الثابتة

If your app targets Android 15 (API level 35) or higher, Configuration no

longer excludes the system bars. If you use the screen size in the

Configuration class for layout calculation, you should replace it with better

alternatives like an appropriate ViewGroup, WindowInsets, or

WindowMetricsCalculator depending on your need.

Configuration has been available since API 1. It is typically obtained from

Activity.onConfigurationChanged. It provides information like window density,

orientation, and sizes. One important characteristic about the window sizes

returned from Configuration is that it previously excluded the system bars.

The configuration size is typically used for resource selection, such as

/res/layout-h500dp, and this is still a valid use case. However, using it for

layout calculation has always been discouraged. If you do so, you should move

away from it now. You should replace the use of Configuration with something

more suitable depending on your use case.

If you use it to calculate the layout, use an appropriate ViewGroup, such as

CoordinatorLayout or ConstraintLayout. If you use it to determine the height

of the system navbar, use WindowInsets. If you want to know the current size

of your app window, use computeCurrentWindowMetrics.

The following list describes the fields affected by this change:

Configuration.screenWidthDpandscreenHeightDpsizes no longer exclude the system bars.Configuration.smallestScreenWidthDpis indirectly affected by changes toscreenWidthDpandscreenHeightDp.Configuration.orientationis indirectly affected by changes toscreenWidthDpandscreenHeightDpon close-to-square devices.Display.getSize(Point)is indirectly affected by the changes inConfiguration. This was deprecated beginning in API level 30.Display.getMetrics()has already worked like this since API level 33.

تكون القيمة التلقائية لسمة elegantTextHeight هي true

بالنسبة إلى التطبيقات التي تستهدف الإصدار 15 من نظام التشغيل Android (المستوى 35 لواجهة برمجة التطبيقات)، تصبح سمة

elegantTextHeight TextView

true تلقائيًا، ما يؤدي إلى استبدال الخط المكثّف المستخدَم تلقائيًا ببعض

النصوص البرمجية التي تحتوي على مقاييس عمودية كبيرة بخط يسهل قراءته.

تم طرح الخط المكثّف لمنع حدوث مشاكل في التنسيقات. يمنع نظام التشغيل Android 13 (المستوى 33 من واجهة برمجة التطبيقات) حدوث العديد من هذه المشاكل من خلال السماح لتنسيق النص بشدّ الارتفاع العمودي باستخدام السمة fallbackLineSpacing

.

في Android 15، سيظل الخط المكثّف متوفّرًا في النظام، لذا يمكن لتطبيقك ضبط

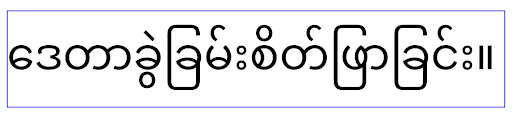

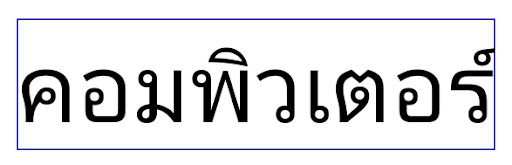

elegantTextHeight على false للحصول على السلوك نفسه كما في السابق، ولكن من المرجّح عدم توفّره في الإصدارات القادمة. لذلك، إذا كان تطبيقك متوافقًا مع

النصوص البرمجية التالية: العربية أو البورمية أو التايلاندية أو التاميل أو الغوجاراتية أو الكجراتية أو الماليالامية أو

الأوديا أو التيلوغوية أو اللاوية، يمكنك اختبار تطبيقك من خلال ضبط القيمة elegantTextHeight على true.

elegantTextHeight للتطبيقات التي تستهدف الإصدار 14 من نظام التشغيل Android (المستوى 34 لواجهة برمجة التطبيقات) والإصدارات الأقدم

elegantTextHeight للتطبيقات التي تستهدف الإصدار Android 15تغيير عرض TextView لأشكال الحروف المعقّدة

In previous versions of Android, some cursive fonts or languages that have

complex shaping might draw the letters in the previous or next character's area.

In some cases, such letters were clipped at the beginning or ending position.

Starting in Android 15, a TextView allocates width for drawing enough space

for such letters and allows apps to request extra paddings to the left to

prevent clipping.

Because this change affects how a TextView decides the width, TextView

allocates more width by default if the app targets Android 15 (API level 35) or

higher. You can enable or disable this behavior by calling the

setUseBoundsForWidth API on TextView.

Because adding left padding might cause a misalignment for existing layouts, the

padding is not added by default even for apps that target Android 15 or higher.

However, you can add extra padding to preventing clipping by calling

setShiftDrawingOffsetForStartOverhang.

The following examples show how these changes can improve text layout for some fonts and languages.

<TextView android:fontFamily="cursive" android:text="java" />

<TextView android:fontFamily="cursive" android:text="java" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

<TextView android:text="คอมพิวเตอร์" />

<TextView android:text="คอมพิวเตอร์" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

ارتفاع السطر التلقائي المتوافق مع اللغة المحلية في EditText

In previous versions of Android, the text layout stretched the height of the

text to meet the line height of the font that matched the current locale. For

example, if the content was in Japanese, because the line height of the Japanese

font is slightly larger than the one of a Latin font, the height of the text

became slightly larger. However, despite these differences in line heights, the

EditText element was sized uniformly, regardless

of the locale being used, as illustrated in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText is the same, even though these languages

have different line heights from each other.For apps targeting Android 15 (API level 35), a minimum line height is now

reserved for EditText to match the reference font for the specified Locale, as

shown in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText now includes space to accommodate the

default line height for these languages' fonts.If needed, your app can restore the previous behavior by specifying the

useLocalePreferredLineHeightForMinimum attribute

to false, and your app can set custom minimum vertical metrics using the

setMinimumFontMetrics API in Kotlin and Java.

الكاميرا والوسائط

يُجري Android 15 التغييرات التالية على سلوك الكاميرا والوسائط في التطبيقات التي تستهدف الإصدار 15 من Android أو الإصدارات الأحدث.

القيود المفروضة على طلب التركيز على الصوت

يجب أن تكون التطبيقات التي تستهدف الإصدار 15 من نظام التشغيل Android (المستوى 35 لواجهة برمجة التطبيقات) هي التطبيق الأهم أو أن تعمل

بخدمة في المقدّمة من أجل طلب تركيز الصوت. إذا حاول أحد التطبيقات طلب التركيز عندما لا يستوفي أحد هذه المتطلبات، يعرض الإجراء AUDIOFOCUS_REQUEST_FAILED.

يمكنك الاطّلاع على مزيد من المعلومات حول ميزة "تركيز الصوت" في مقالة إدارة ميزة "تركيز الصوت".

تعديل القيود المفروضة على استخدام واجهات برمجة التطبيقات غير التابعة لحزمة SDK

Android 15 includes updated lists of restricted non-SDK interfaces based on collaboration with Android developers and the latest internal testing. Whenever possible, we make sure that public alternatives are available before we restrict non-SDK interfaces.

If your app does not target Android 15, some of these changes might not immediately affect you. However, while it's possible for your app to access some non-SDK interfaces depending on your app's target API level, using any non-SDK method or field always carries a high risk of breaking your app.

If you are unsure if your app uses non-SDK interfaces, you can test your app to find out. If your app relies on non-SDK interfaces, you should begin planning a migration to SDK alternatives. Nevertheless, we understand that some apps have valid use cases for using non-SDK interfaces. If you can't find an alternative to using a non-SDK interface for a feature in your app, you should request a new public API.

To learn more about the changes in this release of Android, see Updates to non-SDK interface restrictions in Android 15. To learn more about non-SDK interfaces generally, see Restrictions on non-SDK interfaces.