アプリ セキュリティ向上プログラムは、Google Play アプリのセキュリティを強化できるよう、アプリ デベロッパーに向けて提供されているサービスです。このプログラムは、セキュアなアプリを作成するためのヒントや推奨事項を提供し、アプリを Google Play にアップロードしたときに、セキュリティを強化できる点があればそれを検出します。これまでに、Google Play で扱う 100 万以上のアプリがこのプログラムを通じてセキュリティ強化を実現しています。

取り組み

Google では、アプリを Google Play に受け入れる前に、潜在的なセキュリティ問題を含め、安全性とセキュリティ保護のためアプリをスキャンしています。また、Google Play で扱う 100 万以上のアプリに対しても、継続的に再スキャンを行い、新しい脅威のリスクが存在しないかを調査しています。

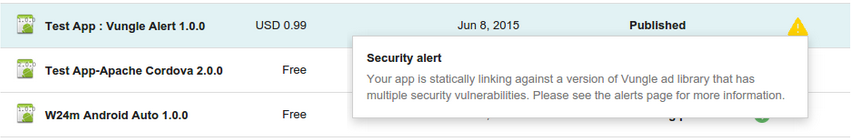

アプリに対して「潜在的なセキュリティ問題がある」というフラグが付けられた場合は、すぐにデベロッパーに通知し、すばやく問題に対処してアプリユーザーの安全を確保できるように協力します。メールと Google Play Console の両方を使用してデベロッパーにアラートを通知し、アプリの改良方法に関する情報を記載したサポートページへのリンクを提供します。

この通知には通常、できる限り早く改良版をユーザーに提供するためのタイムラインが含まれます。問題の性質によっては、更新版の公開を許可する前に、アプリのセキュリティ強化を求める場合があります。

新しいバージョンのアプリを Google Play Console にアップロードすると、問題が完全に解決していることを確認できます。アプリを修正した後は、必ずバージョン番号も更新するようにしてください。数時間後、Play Console にセキュリティ アラートが表示されていないかをチェックしてください。アラートが表示されなくなったら、すべて完了です。

Play Console に表示されるアプリ セキュリティ向上アラートの例

参加する

このプログラムの成功は、Google Play 向けアプリのデベロッパーの皆様とセキュリティ コミュニティとのパートナーシップにかかっています。Google は、安全でセキュアなアプリをユーザーに提供する責任があります。フィードバックやご質問がある場合は、Google Play デベロッパー ヘルプセンターからお問い合わせください。アプリ内の潜在的なセキュリティ問題について報告する場合は、security+asi@android.com までお問い合わせください。

攻撃キャンペーンと対応策

Google Play でデベロッパーに対して報告された最新のセキュリティ問題は以下のとおりです。脆弱性および対応策の詳細については、各攻撃キャンペーンのサポートページをご覧ください。

表 1: 対応策の期限が設定されている警告対象攻撃キャンペーン

| 攻撃キャンペーン | 開始日 | サポートページ |

|---|---|---|

| Firebase Cloud Messaging サーバーキーの漏洩 | 2021 年 10 月 12 日 | サポートページ |

| インテント リダイレクト | 2019 年 5 月 16 日 | サポートページ |

| JavaScript インターフェース インジェクション | 2018 年 12 月 4 日 | サポートページ |

| スキーム不正アクセス | 2018 年 11 月 15 日 | サポートページ |

| クロスアプリ スクリプティング | 2018 年 10 月 30 日 | サポートページ |

| ファイルベースのクロスサイト スクリプティング | 2018 年 6 月 5 日 | サポートページ |

| SQL インジェクション | 2018 年 6 月 4 日 | サポートページ |

| パス トラバーサル | 2017 年 9 月 22 日 | サポートページ |

| 安全でない Hostname Verifier | 2016 年 11 月 29 日 | サポートページ |

| Fragment Injection | 2016 年 11 月 29 日 | サポートページ |

| Supersonic Ad SDK | 2016 年 9 月 28 日 | サポートページ |

| Libpng | 2016 年 6 月 16 日 | サポートページ |

| Libjpeg-turbo | 2016 年 6 月 16 日 | サポートページ |

| Vpon Ad SDK | 2016 年 6 月 16 日 | サポートページ |

| Airpush Ad SDK | 2016 年 3 月 31 日 | サポートページ |

| MoPub Ad SDK | 2016 年 3 月 31 日 | サポートページ |

| OpenSSL(「logjam」、CVE-2015-3194、CVE-2014-0224) | 2016 年 3 月 31 日 | サポートページ |

| TrustManager | 2016 年 2 月 17 日 | サポートページ |

| AdMarvel | 2016 年 2 月 8 日 | サポートページ |

| Libupup(CVE-2015-8540) | 2016 年 2 月 8 日 | サポートページ |

| Apache Cordova(CVE-2015-5256、CVE-2015-1835) | 2015 年 12 月 14 日 | サポートページ |

| Vitamio Ad SDK | 2015 年 12 月 14 日 | サポートページ |

| GnuTLS | 2015 年 10 月 13 日 | サポートページ |

| WebView SSLErrorHandler | 2015 年 7 月 17 日 | サポートページ |

| Vungle Ad SDK | 2015 年 6 月 29 日 | サポートページ |

| Apache Cordova(CVE-2014-3500、CVE-2014-3501、CVE-2014-3502) | 2015 年 6 月 29 日 | サポートページ |

表 2: 警告のみの攻撃キャンペーン(対応策の期限なし)

| 攻撃キャンペーン | 開始日 | サポートページ |

|---|---|---|

| 暗黙的な PendingIntent | 2/22/2022 | サポートページ |

| 暗黙的な内部の Intent | 6/22/2021 | サポートページ |

| 安全ではない暗号化モード | 10/13/2020 | サポートページ |

| 安全ではない暗号化 | 9/17/2019 | サポートページ |

| Zipfile パス トラバーサル | 2019 年 5 月 21 日 | サポートページ |

| 埋め込み Foursquare OAuth トークン | 2016 年 9 月 28 日 | サポートページ |

| 埋め込み Facebook OAuth トークン | 2016 年 9 月 28 日 | サポートページ |

| Google Play 請求サービス インターセプト | 2016 年 7 月 28 日 | サポートページ |

| 埋め込み Google OAuth リフレッシュ トークン | 2016 年 7 月 28 日 | サポートページ |

| デベロッパー URL 認証情報の漏洩 | 2016 年 6 月 16 日 | サポートページ |

| 埋め込みキーストア ファイル | 2014 年 10 月 2 日 | |

| Amazon Web Services 埋め込み認証情報 | 2014 年 6 月 12 日 |