Al igual que las versiones anteriores, Android 15 incluye cambios de comportamiento que podrían afectar tu app. Los siguientes cambios se aplican exclusivamente a las apps orientadas a Android 15 o versiones posteriores. Si tu app está orientada a Android 15 o versiones posteriores, debes modificarla para que admita estos comportamientos correctamente, cuando corresponda.

Asegúrate de revisar también la lista de cambios en el comportamiento que afectan a todas las apps

que se ejecutan en Android 15, independientemente de targetSdkVersion de la app.

Funcionalidad principal

Android 15 modifica o expande varias capacidades principales del sistema Android.

Cambios en los servicios en primer plano

We are making the following changes to foreground services with Android 15.

- Data sync foreground service timeout behavior

- New media processing foreground service type

- Restrictions on

BOOT_COMPLETEDbroadcast receivers launching foreground services - Restrictions on starting foreground services while an app holds the

SYSTEM_ALERT_WINDOWpermission

Data sync foreground service timeout behavior

Android 15 introduces a new timeout behavior to dataSync for apps targeting

Android 15 (API level 35) or higher. This behavior also applies to the new

mediaProcessing foreground service type.

The system permits an app's dataSync services to run for a total of 6 hours

in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). When Service.onTimeout() is called, the

service is no longer considered a foreground service. If the service does not

call Service.stopSelf(), the system throws an internal exception. The

exception is logged in Logcat with the following message:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type dataSync did not stop within its timeout: [component name]"

To avoid problems with this behavior change, you can do one or more of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

dataSyncservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

dataSyncforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

dataSyncforeground service, use an alternative API.

If your app's dataSync foreground services have run for 6 hours in the last

24, you cannot start another dataSync foreground service unless the user

has brought your app to the foreground (which resets the timer). If you try to

start another dataSync foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type dataSync".

Testing

To test your app's behavior, you can enable data sync timeouts even if your app

is not targeting Android 15 (as long as the app is running on an Android 15

device). To enable timeouts, run the following adb command:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

You can also adjust the timeout period, to make it easier to test how your

app behaves when the limit is reached. To set a new timeout period, run the

following adb command:

adb shell device_config put activity_manager data_sync_fgs_timeout_duration duration-in-milliseconds

New media processing foreground service type

Android 15 introduces a new foreground service type, mediaProcessing. This

service type is appropriate for operations like transcoding media files. For

example, a media app might download an audio file and need to convert it to a

different format before playing it. You can use a mediaProcessing foreground

service to make sure the conversion continues even while the app is in the

background.

The system permits an app's mediaProcessing services to run for a total of 6

hours in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). If the service does not

call Service.stopSelf(), the system throws an internal exception. The

exception is logged in Logcat with the following message:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type mediaProcessing did not stop within its timeout: [component name]"

To avoid having the exception, you can do one of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

mediaProcessingservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

mediaProcessingforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

mediaProcessingforeground service, use an alternative API, like WorkManager.

If your app's mediaProcessing foreground services have run for 6 hours in the

last 24, you cannot start another mediaProcessing foreground service unless

the user has brought your app to the foreground (which resets the timer). If you

try to start another mediaProcessing foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type mediaProcessing".

For more information about the mediaProcessing service type, see Changes to

foreground service types for Android 15: Media processing.

Testing

To test your app's behavior, you can enable media processing timeouts even if

your app is not targeting Android 15 (as long as the app is running on an

Android 15 device). To enable timeouts, run the following adb command:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

You can also adjust the timeout period, to make it easier to test how your

app behaves when the limit is reached. To set a new timeout period, run the

following adb command:

adb shell device_config put activity_manager media_processing_fgs_timeout_duration duration-in-milliseconds

Restrictions on BOOT_COMPLETED broadcast receivers launching foreground services

There are new restrictions on BOOT_COMPLETED broadcast receivers launching

foreground services. BOOT_COMPLETED receivers are not allowed to launch the

following types of foreground services:

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(this restriction has been in place formicrophonesince Android 14)

If a BOOT_COMPLETED receiver tries to launch any of those types of foreground

services, the system throws ForegroundServiceStartNotAllowedException.

Testing

To test your app's behavior, you can enable these new restrictions even if your

app is not targeting Android 15 (as long as the app is running on an Android 15

device). Run the following adb command:

adb shell am compat enable FGS_BOOT_COMPLETED_RESTRICTIONS your-package-name

To send a BOOT_COMPLETED broadcast without restarting the device,

run the following adb command:

adb shell am broadcast -a android.intent.action.BOOT_COMPLETED your-package-name

Restrictions on starting foreground services while an app holds the SYSTEM_ALERT_WINDOW permission

Previously, if an app held the SYSTEM_ALERT_WINDOW permission, it could launch

a foreground service even if the app was currently in the background (as

discussed in exemptions from background start restrictions).

If an app targets Android 15, this exemption is now narrower. The app now needs

to have the SYSTEM_ALERT_WINDOW permission and also have a visible overlay

window. That is, the app needs to first launch a

TYPE_APPLICATION_OVERLAY window and the window

needs to be visible before you start a foreground service.

If your app attempts to start a foreground service from the background without

meeting these new requirements (and it does not have some other exemption), the

system throws ForegroundServiceStartNotAllowedException.

If your app declares the SYSTEM_ALERT_WINDOW permission

and launches foreground services from the background, it may be affected by this

change. If your app gets a ForegroundServiceStartNotAllowedException, check

your app's order of operations and make sure your app already has an active

overlay window before it attempts to start a foreground service from the

background. You can check if your overlay window is currently visible

by calling View.getWindowVisibility(), or you

can override View.onWindowVisibilityChanged()

to get notified whenever the visibility changes.

Testing

To test your app's behavior, you can enable these new restrictions even if your

app is not targeting Android 15 (as long as the app is running on an Android 15

device). To enable these new restrictions on starting foreground services

from the background, run the following adb command:

adb shell am compat enable FGS_SAW_RESTRICTIONS your-package-name

Cambios en el momento en que las apps pueden modificar el estado global del modo No interrumpir

Las apps que se orientan a Android 15 (nivel de API 35) y versiones posteriores ya no pueden cambiar el estado o la política globales de No interrumpir (ND) en un dispositivo (ya sea modificando la configuración del usuario o desactivando el modo ND). En su lugar, las apps deben contribuir con un AutomaticZenRule, que el sistema combina en una política global con el esquema existente de política más restrictiva. Las llamadas a las APIs existentes que antes afectaban el estado global (setInterruptionFilter, setNotificationPolicy) generan la creación o actualización de un AutomaticZenRule implícito, que se activa o desactiva según el ciclo de llamadas de esas llamadas a la API.

Ten en cuenta que este cambio solo afecta el comportamiento observable si la app llama a setInterruptionFilter(INTERRUPTION_FILTER_ALL) y espera que esa llamada desactive un AutomaticZenRule que sus propietarios activaron anteriormente.

Cambios en la API de OpenJDK

Android 15 continues the work of refreshing Android's core libraries to align with the features in the latest OpenJDK LTS releases.

Some of these changes can affect app compatibility for apps targeting Android 15 (API level 35):

Changes to string formatting APIs: Validation of argument index, flags, width, and precision are now more strict when using the following

String.format()andFormatter.format()APIs:String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

For example, the following exception is thrown when an argument index of 0 is used (

%0in the format string):IllegalFormatArgumentIndexException: Illegal format argument index = 0In this case, the issue can be fixed by using an argument index of 1 (

%1in the format string).Changes to component type of

Arrays.asList(...).toArray(): When usingArrays.asList(...).toArray(), the component type of the resulting array is now anObject—not the type of the underlying array's elements. So the following code throws aClassCastException:String[] elements = (String[]) Arrays.asList("one", "two").toArray();For this case, to preserve

Stringas the component type in the resulting array, you could useCollection.toArray(Object[])instead:String[] elements = Arrays.asList("two", "one").toArray(new String[0]);Changes to language code handling: When using the

LocaleAPI, language codes for Hebrew, Yiddish, and Indonesian are no longer converted to their obsolete forms (Hebrew:iw, Yiddish:ji, and Indonesian:in). When specifying the language code for one of these locales, use the codes from ISO 639-1 instead (Hebrew:he, Yiddish:yi, and Indonesian:id).Changes to random int sequences: Following the changes made in https://bugs.openjdk.org/browse/JDK-8301574, the following

Random.ints()methods now return a different sequence of numbers than theRandom.nextInt()methods do:Generally, this change shouldn't result in app-breaking behavior, but your code shouldn't expect the sequence generated from

Random.ints()methods to matchRandom.nextInt().

The new SequencedCollection API can affect your app's compatibility

after you update compileSdk in your app's build configuration to use

Android 15 (API level 35):

Collision with

MutableList.removeFirst()andMutableList.removeLast()extension functions inkotlin-stdlibThe

Listtype in Java is mapped to theMutableListtype in Kotlin. Because theList.removeFirst()andList.removeLast()APIs have been introduced in Android 15 (API level 35), the Kotlin compiler resolves function calls, for examplelist.removeFirst(), statically to the newListAPIs instead of to the extension functions inkotlin-stdlib.If an app is re-compiled with

compileSdkset to35andminSdkset to34or lower, and then the app is run on Android 14 and lower, a runtime error is thrown:java.lang.NoSuchMethodError: No virtual method removeFirst()Ljava/lang/Object; in class Ljava/util/ArrayList;The existing

NewApilint option in Android Gradle Plugin can catch these new API usages../gradlew lintMainActivity.kt:41: Error: Call requires API level 35 (current min is 34): java.util.List#removeFirst [NewApi] list.removeFirst()To fix the runtime exception and lint errors, the

removeFirst()andremoveLast()function calls can be replaced withremoveAt(0)andremoveAt(list.lastIndex)respectively in Kotlin. If you're using Android Studio Ladybug | 2024.1.3 or higher, it also provides a quick fix option for these errors.Consider removing

@SuppressLint("NewApi")andlintOptions { disable 'NewApi' }if the lint option has been disabled.Collision with other methods in Java

New methods have been added into the existing types, for example,

ListandDeque. These new methods might not be compatible with the methods with the same name and argument types in other interfaces and classes. In the case of a method signature collision with incompatibility, thejavaccompiler outputs a build-time error. For example:Example error 1:

javac MyList.javaMyList.java:135: error: removeLast() in MyList cannot implement removeLast() in List public void removeLast() { ^ return type void is not compatible with Object where E is a type-variable: E extends Object declared in interface ListExample error 2:

javac MyList.javaMyList.java:7: error: types Deque<Object> and List<Object> are incompatible; public class MyList implements List<Object>, Deque<Object> { both define reversed(), but with unrelated return types 1 errorExample error 3:

javac MyList.javaMyList.java:43: error: types List<E#1> and MyInterface<E#2> are incompatible; public static class MyList implements List<Object>, MyInterface<Object> { class MyList inherits unrelated defaults for getFirst() from types List and MyInterface where E#1,E#2 are type-variables: E#1 extends Object declared in interface List E#2 extends Object declared in interface MyInterface 1 errorTo fix these build errors, the class implementing these interfaces should override the method with a compatible return type. For example:

@Override public Object getFirst() { return List.super.getFirst(); }

Seguridad

Android 15 incluye cambios que promueven la seguridad del sistema para ayudar a proteger las apps y los usuarios de apps maliciosas.

Versiones de TLS restringidas

Android 15 restricts the usage of TLS versions 1.0 and 1.1. These versions had previously been deprecated in Android, but are now disallowed for apps targeting Android 15.

Lanzamientos seguros de actividades en segundo plano

Android 15 protege a los usuarios de las apps maliciosas y les brinda más control sobre sus dispositivos, ya que agrega cambios que impiden que las apps maliciosas en segundo plano lleven otras apps al primer plano, eleven sus privilegios y abusen de la interacción del usuario. Los inicios de actividad en segundo plano están restringidos desde Android 10 (nivel de API 29).

Otros cambios

- Cambia los creadores de

PendingIntentpara bloquear los inicios de actividad en segundo plano de forma predeterminada. Esto ayuda a evitar que las apps creen accidentalmente un objetoPendingIntentque podría ser utilizado de forma abusiva por agentes maliciosos. - No pases una app al primer plano, a menos que el remitente

PendingIntentlo permita. El objetivo de este cambio es evitar que las apps maliciosas abusen de la capacidad de iniciar actividades en segundo plano. De forma predeterminada, las apps no pueden llevar la pila de tareas a primer plano, a menos que el creador permita privilegios de inicio de actividad en segundo plano o el remitente tenga privilegios de inicio de actividad en segundo plano. - Controla cómo la actividad superior de una pila de tareas puede finalizar su tarea. Si la actividad superior finaliza una tarea, Android volverá a la tarea que estuvo activa por última vez. Además, si una actividad que no está en primer plano finaliza su tarea, Android volverá a la pantalla principal y no bloqueará la finalización de esta actividad que no está en primer plano.

- Evita iniciar actividades arbitrarias desde otras apps en tu propia tarea. Este cambio evita que las apps maliciosas realicen phishing a los usuarios creando actividades que parecen ser de otras apps.

- Bloquea las ventanas no visibles para que no se consideren para los inicios de actividad en segundo plano. Esto ayuda a evitar que las apps maliciosas abusen de los inicios de actividad en segundo plano para mostrar contenido no deseado o malicioso a los usuarios.

Intents más seguros

Android 15 introduces StrictMode for

intents.

In order to see detailed logs about Intent usage violations, use following

method:

Kotlin

fun onCreate() { StrictMode.setVmPolicy(VmPolicy.Builder() .detectUnsafeIntentLaunch() .build() ) }

Java

public void onCreate() { StrictMode.setVmPolicy(new VmPolicy.Builder() .detectUnsafeIntentLaunch() .build()); }

Experiencia del usuario y la IU del sistema

Android 15 incluye algunos cambios destinados a crear una experiencia del usuario más coherente e intuitiva.

Cambios en la inserción de ventana

There are two changes related to window insets in Android 15: edge-to-edge is enforced by default, and there are also configuration changes, such as the default configuration of system bars.

Edge-to-edge enforcement

Las apps son de borde a borde de forma predeterminada en los dispositivos que ejecutan Android 15 si la app se orienta a Android 15 (nivel de API 35).

Este es un cambio rotundo que podría afectar negativamente la IU de tu app. Los cambios afectan las siguientes áreas de la IU:

- Barra de navegación con controlador de gestos

- Es transparente de forma predeterminada.

- El desplazamiento inferior está inhabilitado, por lo que el contenido se dibuja detrás de la barra de navegación del sistema, a menos que se apliquen inserciones.

setNavigationBarColoryR.attr#navigationBarColorestán obsoletos y no afectan la navegación por gestos.setNavigationBarContrastEnforcedyR.attr#navigationBarContrastEnforcedsiguen sin tener efecto en la navegación por gestos.

- Navegación con 3 botones

- La opacidad se establece en un 80% de forma predeterminada, y el color puede coincidir con el fondo de la ventana.

- Se inhabilitó el desplazamiento inferior para que el contenido se dibuje detrás de la barra de navegación del sistema, a menos que se apliquen inserciones.

setNavigationBarColoryR.attr#navigationBarColorse configuran para que coincidan con el fondo de la ventana de forma predeterminada. El fondo de la ventana debe ser un color de diseño para que se aplique este valor predeterminado. Esta API está obsoleta, pero sigue afectando la navegación con 3 botones.setNavigationBarContrastEnforcedyR.attr#navigationBarContrastEnforcedson verdaderos de forma predeterminada, lo que agrega un segundo plano opaco en un 80% en la navegación con 3 botones.

- Barra de estado

- Es transparente de forma predeterminada.

- El desplazamiento superior está inhabilitado, por lo que el contenido se dibuja detrás de la barra de estado, a menos que se apliquen inserciones.

setStatusBarColoryR.attr#statusBarColorestán obsoletos y no tienen efecto en Android 15.setStatusBarContrastEnforcedyR.attr#statusBarContrastEnforcedse dieron de baja, pero aún tienen efecto en Android 15.

- Corte de pantalla

- El

layoutInDisplayCutoutModede las ventanas no flotantes debe serLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS.SHORT_EDGES,NEVERyDEFAULTse interpretan comoALWAYSpara que los usuarios no vean una barra negra causada por el corte de pantalla y aparezcan de borde a borde.

- El

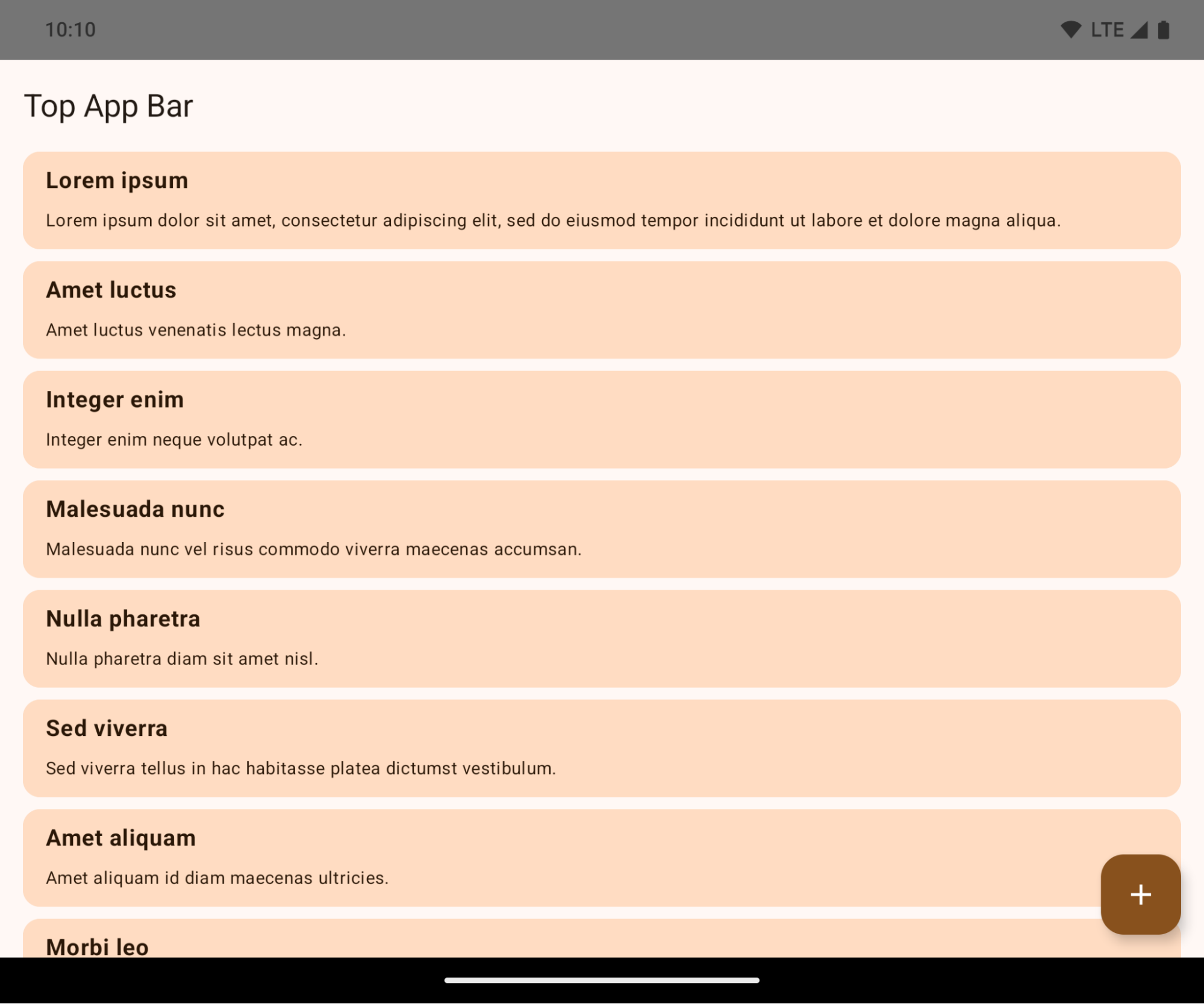

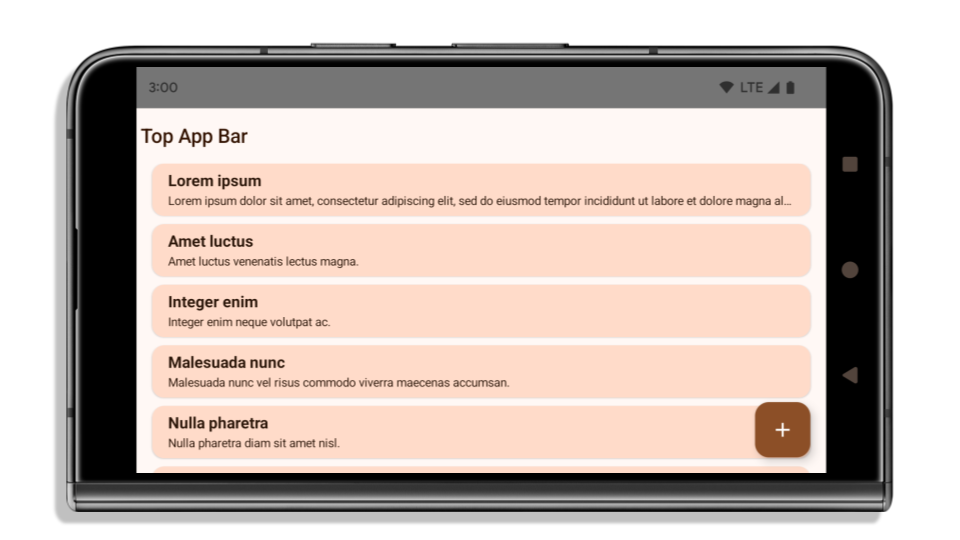

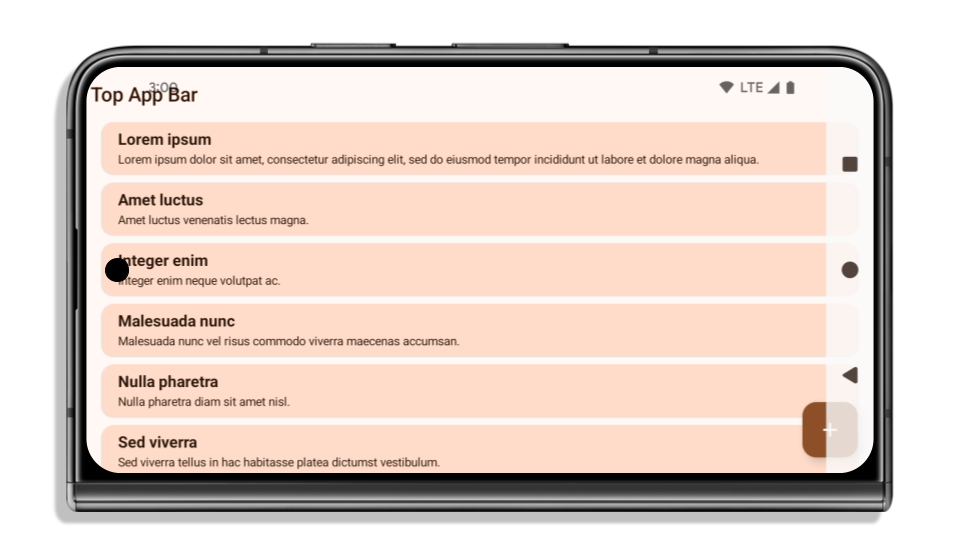

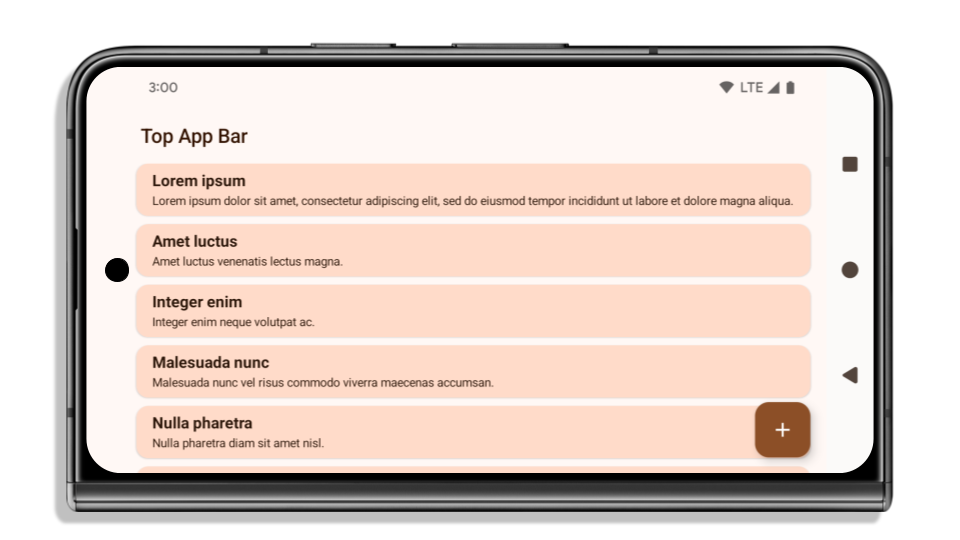

En el siguiente ejemplo, se muestra una app antes y después de segmentar Android 15 (nivel de API 35), y antes y después de aplicar las inserciones. Este ejemplo no es exhaustivo y puede aparecer de manera diferente en Android Auto.

Qué verificar si tu app ya es de borde a borde

Si tu app ya es de borde a borde y aplica inserciones, no se verá afectada en la mayoría de los casos, excepto en las siguientes situaciones. Sin embargo, incluso si crees que no te afecta, te recomendamos que pruebes tu app.

- Tienes una ventana no flotante, como un

Activityque usaSHORT_EDGES,NEVERoDEFAULTen lugar deLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS. Si tu app falla al iniciarse, es posible que se deba a la pantalla de presentación. Puedes actualizar la dependencia de pantalla de presentación principal a 1.2.0-alpha01 o una versión posterior, o bien establecerwindow.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.always. - Es posible que haya pantallas con menos tráfico y una IU obstruida. Verifica que estas pantallas menos visitadas no tengan IU obstruida. Las pantallas con menos tráfico incluyen las siguientes:

- Pantallas de integración o de acceso

- Páginas de configuración

Qué debes verificar si tu app aún no es de borde a borde

Si tu app aún no es de borde a borde, es muy probable que te veas afectado. Además de las situaciones para las apps que ya son de borde a borde, debes tener en cuenta lo siguiente:

- Si tu app usa componentes de Material 3 (

androidx.compose.material3) en Compose, comoTopAppBar,BottomAppBaryNavigationBar, es probable que estos componentes no se vean afectados porque controlan automáticamente las inserciones. - Si tu app usa componentes de Material 2 (

androidx.compose.material) en Compose, estos no controlan las inserciones automáticamente. Sin embargo, puedes obtener acceso a las inserciones y aplicarlas manualmente. En androidx.compose.material 1.6.0 y versiones posteriores, usa el parámetrowindowInsetspara aplicar las inserciones de forma manual paraBottomAppBar,TopAppBar,BottomNavigationyNavigationRail. Del mismo modo, usa el parámetrocontentWindowInsetsparaScaffold. - Si tu app usa vistas y componentes de Material (

com.google.android.material), la mayoría de los componentes de Material basados en vistas, comoBottomNavigationView,BottomAppBar,NavigationRailViewoNavigationView, controlan las inserciones y no requieren trabajo adicional. Sin embargo, debes agregarandroid:fitsSystemWindows="true"si usasAppBarLayout. - En el caso de los elementos componibles personalizados, aplica las inserciones de forma manual como relleno. Si tu contenido se encuentra dentro de un

Scaffold, puedes consumir las inserciones con los valores de padding deScaffold. De lo contrario, aplica padding con uno de losWindowInsets. - Si tu app usa vistas y

BottomSheet,SideSheeto contenedores personalizados, aplica relleno conViewCompat.setOnApplyWindowInsetsListener. ParaRecyclerView, aplica relleno con este objeto de escucha y también agregaclipToPadding="false".

Qué verificar si tu app debe ofrecer protección en segundo plano personalizada

Si tu app debe ofrecer protección de fondo personalizada para la navegación con 3 botones o la barra de estado, debe colocar un elemento componible o una vista detrás de la barra del sistema con WindowInsets.Type#tappableElement() para obtener la altura de la barra de navegación con 3 botones o WindowInsets.Type#statusBars.

Recursos adicionales de borde a borde

Consulta las guías de vistas de borde a borde y borde a borde con Compose para obtener más información sobre cómo aplicar las inserciones.

API obsoletas

Las siguientes APIs dejaron de estar disponibles, pero no se inhabilitaron:

R.attr#enforceStatusBarContrastR.attr#navigationBarColor(para la navegación con 3 botones, con un 80% de alfa)Window#isStatusBarContrastEnforcedWindow#setNavigationBarColor(para la navegación con 3 botones, con un 80% de alfa)Window#setStatusBarContrastEnforced

Las siguientes APIs están obsoletas y se inhabilitaron:

R.attr#navigationBarColor(para la navegación por gestos)R.attr#navigationBarDividerColorR.attr#statusBarColorWindow#setDecorFitsSystemWindowsWindow#getNavigationBarColorWindow#getNavigationBarDividerColorWindow#getStatusBarColorWindow#setNavigationBarColor(para la navegación por gestos)Window#setNavigationBarDividerColorWindow#setStatusBarColor

Stable configuration

If your app targets Android 15 (API level 35) or higher, Configuration no

longer excludes the system bars. If you use the screen size in the

Configuration class for layout calculation, you should replace it with better

alternatives like an appropriate ViewGroup, WindowInsets, or

WindowMetricsCalculator depending on your need.

Configuration has been available since API 1. It is typically obtained from

Activity.onConfigurationChanged. It provides information like window density,

orientation, and sizes. One important characteristic about the window sizes

returned from Configuration is that it previously excluded the system bars.

The configuration size is typically used for resource selection, such as

/res/layout-h500dp, and this is still a valid use case. However, using it for

layout calculation has always been discouraged. If you do so, you should move

away from it now. You should replace the use of Configuration with something

more suitable depending on your use case.

If you use it to calculate the layout, use an appropriate ViewGroup, such as

CoordinatorLayout or ConstraintLayout. If you use it to determine the height

of the system navbar, use WindowInsets. If you want to know the current size

of your app window, use computeCurrentWindowMetrics.

The following list describes the fields affected by this change:

Configuration.screenWidthDpandscreenHeightDpsizes no longer exclude the system bars.Configuration.smallestScreenWidthDpis indirectly affected by changes toscreenWidthDpandscreenHeightDp.Configuration.orientationis indirectly affected by changes toscreenWidthDpandscreenHeightDpon close-to-square devices.Display.getSize(Point)is indirectly affected by the changes inConfiguration. This was deprecated beginning in API level 30.Display.getMetrics()has already worked like this since API level 33.

El atributo elegantTextHeight tiene el valor predeterminado true

For apps targeting Android 15 (API level 35), the

elegantTextHeight TextView attribute

becomes true by default, replacing the compact font used by default with some

scripts that have large vertical metrics with one that is much more readable.

The compact font was introduced to prevent breaking layouts; Android 13 (API

level 33) prevents many of these breakages by allowing the text layout to

stretch the vertical height utilizing the fallbackLineSpacing

attribute.

In Android 15, the compact font still remains in the system, so your app can set

elegantTextHeight to false to get the same behavior as before, but it is

unlikely to be supported in upcoming releases. So, if your app supports the

following scripts: Arabic, Lao, Myanmar, Tamil, Gujarati, Kannada, Malayalam,

Odia, Telugu or Thai, test your app by setting elegantTextHeight to true.

elegantTextHeight behavior for apps targeting Android 14 (API level 34) and lower.

elegantTextHeight behavior for apps targeting Android 15.Cambios en el ancho de TextView para formas de letras complejas

In previous versions of Android, some cursive fonts or languages that have

complex shaping might draw the letters in the previous or next character's area.

In some cases, such letters were clipped at the beginning or ending position.

Starting in Android 15, a TextView allocates width for drawing enough space

for such letters and allows apps to request extra paddings to the left to

prevent clipping.

Because this change affects how a TextView decides the width, TextView

allocates more width by default if the app targets Android 15 (API level 35) or

higher. You can enable or disable this behavior by calling the

setUseBoundsForWidth API on TextView.

Because adding left padding might cause a misalignment for existing layouts, the

padding is not added by default even for apps that target Android 15 or higher.

However, you can add extra padding to preventing clipping by calling

setShiftDrawingOffsetForStartOverhang.

The following examples show how these changes can improve text layout for some fonts and languages.

<TextView android:fontFamily="cursive" android:text="java" />

<TextView android:fontFamily="cursive" android:text="java" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

<TextView android:text="คอมพิวเตอร์" />

<TextView android:text="คอมพิวเตอร์" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

Altura de línea predeterminada compatible con la configuración regional para EditText

In previous versions of Android, the text layout stretched the height of the

text to meet the line height of the font that matched the current locale. For

example, if the content was in Japanese, because the line height of the Japanese

font is slightly larger than the one of a Latin font, the height of the text

became slightly larger. However, despite these differences in line heights, the

EditText element was sized uniformly, regardless

of the locale being used, as illustrated in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText is the same, even though these languages

have different line heights from each other.For apps targeting Android 15 (API level 35), a minimum line height is now

reserved for EditText to match the reference font for the specified Locale, as

shown in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText now includes space to accommodate the

default line height for these languages' fonts.If needed, your app can restore the previous behavior by specifying the

useLocalePreferredLineHeightForMinimum attribute

to false, and your app can set custom minimum vertical metrics using the

setMinimumFontMetrics API in Kotlin and Java.

Cámara y contenido multimedia

Android 15 realiza los siguientes cambios en el comportamiento de la cámara y el contenido multimedia para las apps orientadas a Android 15 o versiones posteriores.

Restricciones para solicitar el enfoque de audio

Apps that target Android 15 (API level 35) must be the top app or running a

foreground service in order to request audio focus. If an app

attempts to request focus when it does not meet one of these requirements, the

call returns AUDIOFOCUS_REQUEST_FAILED.

You can learn more about audio focus at Manage audio focus.

Actualización de restricciones que no pertenecen al SDK

Android 15 includes updated lists of restricted non-SDK interfaces based on collaboration with Android developers and the latest internal testing. Whenever possible, we make sure that public alternatives are available before we restrict non-SDK interfaces.

If your app does not target Android 15, some of these changes might not immediately affect you. However, while it's possible for your app to access some non-SDK interfaces depending on your app's target API level, using any non-SDK method or field always carries a high risk of breaking your app.

If you are unsure if your app uses non-SDK interfaces, you can test your app to find out. If your app relies on non-SDK interfaces, you should begin planning a migration to SDK alternatives. Nevertheless, we understand that some apps have valid use cases for using non-SDK interfaces. If you can't find an alternative to using a non-SDK interface for a feature in your app, you should request a new public API.

To learn more about the changes in this release of Android, see Updates to non-SDK interface restrictions in Android 15. To learn more about non-SDK interfaces generally, see Restrictions on non-SDK interfaces.