이전 버전과 마찬가지로 Android 15에는 앱에 영향을 미칠 수 있는 동작 변경사항이 포함되어 있습니다. 다음 동작 변경사항은 Android 15 이상을 타겟팅하는 앱에만 적용됩니다. 앱이 Android 15 이상을 타겟팅한다면 이러한 동작을 올바르게 지원하도록 앱을 수정해야 합니다(적용되는 경우).

앱의 targetSdkVersion과 관계없이 Android 15에서 실행되는 모든 앱에 영향을 미치는 동작 변경사항 목록도 검토해야 합니다.

핵심 기능

Android 15는 Android 시스템의 다양한 핵심 기능을 수정하거나 확장합니다.

포그라운드 서비스 변경사항

Android 15에서는 포그라운드 서비스가 다음과 같이 변경됩니다.

- 데이터 동기화 포그라운드 서비스 시간 초과 동작

- 새로운 미디어 처리 포그라운드 서비스 유형

- 포그라운드 서비스를 실행하는

BOOT_COMPLETEDbroadcast receiver에 대한 제한사항 - 앱이

SYSTEM_ALERT_WINDOW권한을 보유한 동안 포그라운드 서비스 시작에 적용되는 제한사항

데이터 동기화 포그라운드 서비스 제한 시간 동작

Android 15 introduces a new timeout behavior to dataSync for apps targeting

Android 15 (API level 35) or higher. This behavior also applies to the new

mediaProcessing foreground service type.

The system permits an app's dataSync services to run for a total of 6 hours

in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). When Service.onTimeout() is called, the

service is no longer considered a foreground service. If the service does not

call Service.stopSelf(), the system throws an internal exception. The

exception is logged in Logcat with the following message:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type dataSync did not stop within its timeout: [component name]"

To avoid problems with this behavior change, you can do one or more of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

dataSyncservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

dataSyncforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

dataSyncforeground service, use an alternative API.

If your app's dataSync foreground services have run for 6 hours in the last

24, you cannot start another dataSync foreground service unless the user

has brought your app to the foreground (which resets the timer). If you try to

start another dataSync foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type dataSync".

Testing

To test your app's behavior, you can enable data sync timeouts even if your app

is not targeting Android 15 (as long as the app is running on an Android 15

device). To enable timeouts, run the following adb command:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

You can also adjust the timeout period, to make it easier to test how your

app behaves when the limit is reached. To set a new timeout period, run the

following adb command:

adb shell device_config put activity_manager data_sync_fgs_timeout_duration duration-in-milliseconds

새로운 미디어 처리 포그라운드 서비스 유형

Android 15 introduces a new foreground service type, mediaProcessing. This

service type is appropriate for operations like transcoding media files. For

example, a media app might download an audio file and need to convert it to a

different format before playing it. You can use a mediaProcessing foreground

service to make sure the conversion continues even while the app is in the

background.

The system permits an app's mediaProcessing services to run for a total of 6

hours in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). If the service does not

call Service.stopSelf(), the system throws an internal exception. The

exception is logged in Logcat with the following message:

Fatal Exception: android.app.RemoteServiceException: "A foreground service of

type mediaProcessing did not stop within its timeout: [component name]"

To avoid having the exception, you can do one of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

mediaProcessingservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

mediaProcessingforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

mediaProcessingforeground service, use an alternative API, like WorkManager.

If your app's mediaProcessing foreground services have run for 6 hours in the

last 24, you cannot start another mediaProcessing foreground service unless

the user has brought your app to the foreground (which resets the timer). If you

try to start another mediaProcessing foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type mediaProcessing".

For more information about the mediaProcessing service type, see Changes to

foreground service types for Android 15: Media processing.

Testing

To test your app's behavior, you can enable media processing timeouts even if

your app is not targeting Android 15 (as long as the app is running on an

Android 15 device). To enable timeouts, run the following adb command:

adb shell am compat enable FGS_INTRODUCE_TIME_LIMITS your-package-name

You can also adjust the timeout period, to make it easier to test how your

app behaves when the limit is reached. To set a new timeout period, run the

following adb command:

adb shell device_config put activity_manager media_processing_fgs_timeout_duration duration-in-milliseconds

포그라운드 서비스를 실행하는 BOOT_COMPLETED broadcast receiver에 대한 제한사항

출시되는 broadcast receiver BOOT_COMPLETED개에 새로운 제한사항이 있습니다.

포그라운드 서비스가 될 수 있습니다 BOOT_COMPLETED 수신기는 다음 유형의 포그라운드 서비스를 실행할 수 없습니다.

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(이 제한은 이후microphone부터 적용되었음 Android 14)

BOOT_COMPLETED 수신기가 이러한 유형의 포그라운드를 실행하려고 하는 경우

시스템에서 ForegroundServiceStartNotAllowedException을 발생시킵니다.

테스트

앱의 동작을 테스트하기 위해

앱이 Android 15를 타겟팅하지 않음 (앱이 Android 15

기기). 다음 adb 명령어를 실행합니다.

adb shell am compat enable FGS_BOOT_COMPLETED_RESTRICTIONS your-package-name

기기를 다시 시작하지 않고 BOOT_COMPLETED 브로드캐스트를 전송하려면 다음 안내를 따르세요.

다음 adb 명령어를 실행합니다.

adb shell am broadcast -a android.intent.action.BOOT_COMPLETED your-package-name

앱이 SYSTEM_ALERT_WINDOW 권한을 보유한 동안 포그라운드 서비스 시작에 적용되는 제한사항

Previously, if an app held the SYSTEM_ALERT_WINDOW permission, it could launch

a foreground service even if the app was currently in the background (as

discussed in exemptions from background start restrictions).

If an app targets Android 15, this exemption is now narrower. The app now needs

to have the SYSTEM_ALERT_WINDOW permission and also have a visible overlay

window. That is, the app needs to first launch a

TYPE_APPLICATION_OVERLAY window and the window

needs to be visible before you start a foreground service.

If your app attempts to start a foreground service from the background without

meeting these new requirements (and it does not have some other exemption), the

system throws ForegroundServiceStartNotAllowedException.

If your app declares the SYSTEM_ALERT_WINDOW permission

and launches foreground services from the background, it may be affected by this

change. If your app gets a ForegroundServiceStartNotAllowedException, check

your app's order of operations and make sure your app already has an active

overlay window before it attempts to start a foreground service from the

background. You can check if your overlay window is currently visible

by calling View.getWindowVisibility(), or you

can override View.onWindowVisibilityChanged()

to get notified whenever the visibility changes.

Testing

To test your app's behavior, you can enable these new restrictions even if your

app is not targeting Android 15 (as long as the app is running on an Android 15

device). To enable these new restrictions on starting foreground services

from the background, run the following adb command:

adb shell am compat enable FGS_SAW_RESTRICTIONS your-package-name

앱이 방해 금지 모드의 전역 상태를 수정할 수 있는 시점 변경

Apps that target Android 15 (API level 35) and higher can no longer change the

global state or policy of Do Not Disturb (DND) on a device (either by modifying

user settings, or turning off DND mode). Instead, apps must contribute an

AutomaticZenRule, which the system combines into a global policy with the

existing most-restrictive-policy-wins scheme. Calls to existing APIs that

previously affected global state (setInterruptionFilter,

setNotificationPolicy) result in the creation or update of an implicit

AutomaticZenRule, which is toggled on and off depending on the call-cycle of

those API calls.

Note that this change only affects observable behavior if the app is calling

setInterruptionFilter(INTERRUPTION_FILTER_ALL) and expects that call to

deactivate an AutomaticZenRule that was previously activated by their owners.

OpenJDK API 변경사항

Android 15 continues the work of refreshing Android's core libraries to align with the features in the latest OpenJDK LTS releases.

Some of these changes can affect app compatibility for apps targeting Android 15 (API level 35):

Changes to string formatting APIs: Validation of argument index, flags, width, and precision are now more strict when using the following

String.format()andFormatter.format()APIs:String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

For example, the following exception is thrown when an argument index of 0 is used (

%0in the format string):IllegalFormatArgumentIndexException: Illegal format argument index = 0In this case, the issue can be fixed by using an argument index of 1 (

%1in the format string).Changes to component type of

Arrays.asList(...).toArray(): When usingArrays.asList(...).toArray(), the component type of the resulting array is now anObject—not the type of the underlying array's elements. So the following code throws aClassCastException:String[] elements = (String[]) Arrays.asList("one", "two").toArray();For this case, to preserve

Stringas the component type in the resulting array, you could useCollection.toArray(Object[])instead:String[] elements = Arrays.asList("two", "one").toArray(new String[0]);Changes to language code handling: When using the

LocaleAPI, language codes for Hebrew, Yiddish, and Indonesian are no longer converted to their obsolete forms (Hebrew:iw, Yiddish:ji, and Indonesian:in). When specifying the language code for one of these locales, use the codes from ISO 639-1 instead (Hebrew:he, Yiddish:yi, and Indonesian:id).Changes to random int sequences: Following the changes made in https://bugs.openjdk.org/browse/JDK-8301574, the following

Random.ints()methods now return a different sequence of numbers than theRandom.nextInt()methods do:Generally, this change shouldn't result in app-breaking behavior, but your code shouldn't expect the sequence generated from

Random.ints()methods to matchRandom.nextInt().

The new SequencedCollection API can affect your app's compatibility

after you update compileSdk in your app's build configuration to use

Android 15 (API level 35):

Collision with

MutableList.removeFirst()andMutableList.removeLast()extension functions inkotlin-stdlibThe

Listtype in Java is mapped to theMutableListtype in Kotlin. Because theList.removeFirst()andList.removeLast()APIs have been introduced in Android 15 (API level 35), the Kotlin compiler resolves function calls, for examplelist.removeFirst(), statically to the newListAPIs instead of to the extension functions inkotlin-stdlib.If an app is re-compiled with

compileSdkset to35andminSdkset to34or lower, and then the app is run on Android 14 and lower, a runtime error is thrown:java.lang.NoSuchMethodError: No virtual method removeFirst()Ljava/lang/Object; in class Ljava/util/ArrayList;The existing

NewApilint option in Android Gradle Plugin can catch these new API usages../gradlew lintMainActivity.kt:41: Error: Call requires API level 35 (current min is 34): java.util.List#removeFirst [NewApi] list.removeFirst()To fix the runtime exception and lint errors, the

removeFirst()andremoveLast()function calls can be replaced withremoveAt(0)andremoveAt(list.lastIndex)respectively in Kotlin. If you're using Android Studio Ladybug | 2024.1.3 or higher, it also provides a quick fix option for these errors.Consider removing

@SuppressLint("NewApi")andlintOptions { disable 'NewApi' }if the lint option has been disabled.Collision with other methods in Java

New methods have been added into the existing types, for example,

ListandDeque. These new methods might not be compatible with the methods with the same name and argument types in other interfaces and classes. In the case of a method signature collision with incompatibility, thejavaccompiler outputs a build-time error. For example:Example error 1:

javac MyList.javaMyList.java:135: error: removeLast() in MyList cannot implement removeLast() in List public void removeLast() { ^ return type void is not compatible with Object where E is a type-variable: E extends Object declared in interface ListExample error 2:

javac MyList.javaMyList.java:7: error: types Deque<Object> and List<Object> are incompatible; public class MyList implements List<Object>, Deque<Object> { both define reversed(), but with unrelated return types 1 errorExample error 3:

javac MyList.javaMyList.java:43: error: types List<E#1> and MyInterface<E#2> are incompatible; public static class MyList implements List<Object>, MyInterface<Object> { class MyList inherits unrelated defaults for getFirst() from types List and MyInterface where E#1,E#2 are type-variables: E#1 extends Object declared in interface List E#2 extends Object declared in interface MyInterface 1 errorTo fix these build errors, the class implementing these interfaces should override the method with a compatible return type. For example:

@Override public Object getFirst() { return List.super.getFirst(); }

보안

Android 15에는 악성 앱으로부터 앱과 사용자를 보호하는 데 도움이 되는 시스템 보안을 개선하는 변경사항이 포함되어 있습니다.

제한된 TLS 버전

Android 15 restricts the usage of TLS versions 1.0 and 1.1. These versions had previously been deprecated in Android, but are now disallowed for apps targeting Android 15.

보안 처리된 백그라운드 활동 실행

Android 15 protects users from malicious apps and gives them more control over their devices by adding changes that prevent malicious background apps from bringing other apps to the foreground, elevating their privileges, and abusing user interaction. Background activity launches have been restricted since Android 10 (API level 29).

Other changes

In addition to the restriction for UID matching, these other changes are also included:

- Change

PendingIntentcreators to block background activity launches by default. This helps prevent apps from accidentally creating aPendingIntentthat could be abused by malicious actors. - Don't bring an app to the foreground unless the

PendingIntentsender allows it. This change aims to prevent malicious apps from abusing the ability to start activities in the background. By default, apps are not allowed to bring the task stack to the foreground unless the creator allows background activity launch privileges or the sender has background activity launch privileges. - Control how the top activity of a task stack can finish its task. If the top activity finishes a task, Android will go back to whichever task was last active. Moreover, if a non-top activity finishes its task, Android will go back to the home screen; it won't block the finish of this non-top activity.

- Prevent launching arbitrary activities from other apps into your own task. This change prevents malicious apps from phishing users by creating activities that appear to be from other apps.

- Block non-visible windows from being considered for background activity launches. This helps prevent malicious apps from abusing background activity launches to display unwanted or malicious content to users.

더 안전한 인텐트

Android 15 introduces new optional security measures to make intents safer and more robust. These changes are aimed at preventing potential vulnerabilities and misuse of intents that can be exploited by malicious apps. There are two main improvements to the security of intents in Android 15:

- Match target intent-filters: Intents that target specific components must accurately match the target's intent-filter specifications. If you send an intent to launch another app's activity, the target intent component needs to align with the receiving activity's declared intent-filters.

- Intents must have actions: Intents without an action will no longer match any intent-filters. This means that intents used to start activities or services must have a clearly defined action.

In order to check how your app responds to these changes, use

StrictMode in your app. To see detailed

logs about Intent usage violations, add the following method:

Kotlin

fun onCreate() { StrictMode.setVmPolicy(VmPolicy.Builder() .detectUnsafeIntentLaunch() .build() ) }

Java

public void onCreate() { StrictMode.setVmPolicy(new VmPolicy.Builder() .detectUnsafeIntentLaunch() .build()); }

사용자 환경 및 시스템 UI

Android 15에는 더 일관되고 직관적인 사용자 환경을 제공하기 위한 몇 가지 변경사항이 포함되어 있습니다.

창 인셋 변경사항

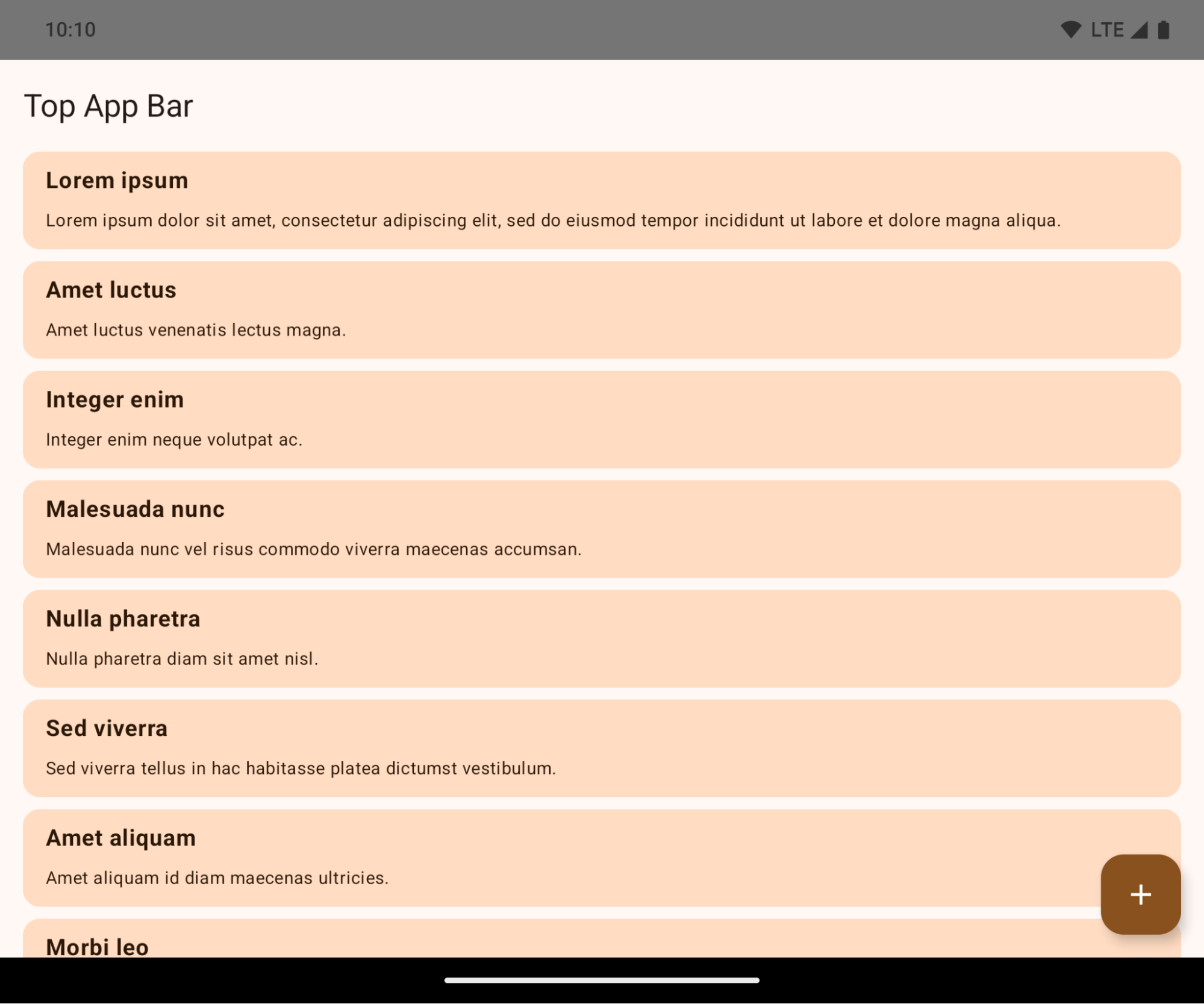

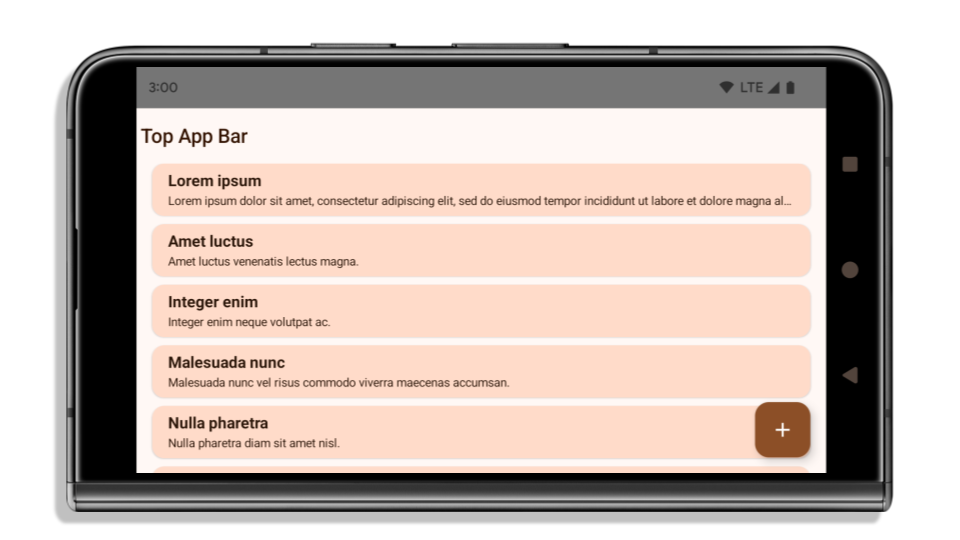

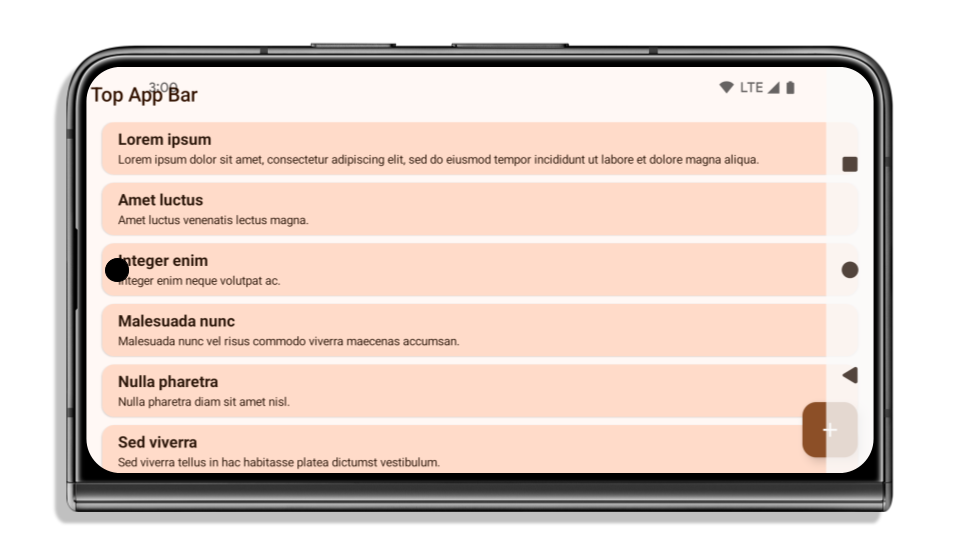

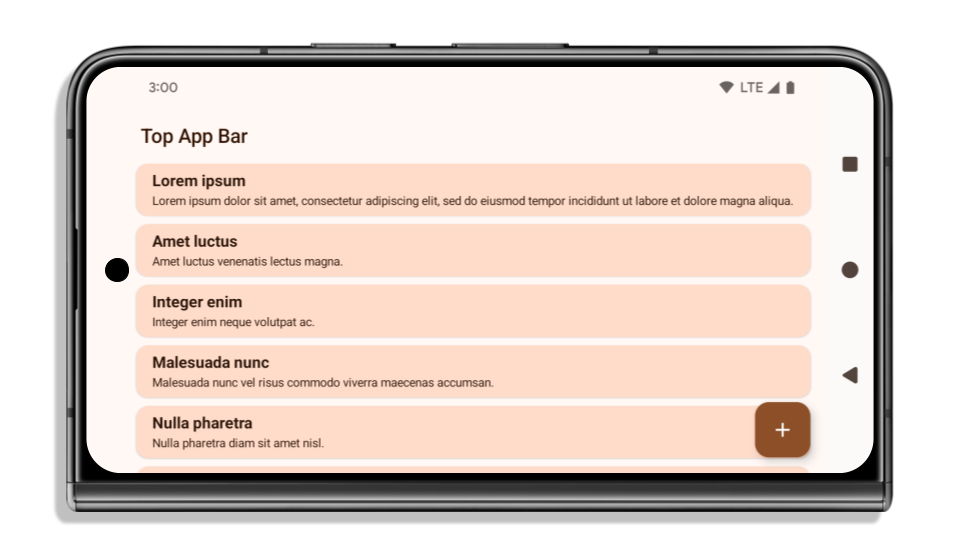

There are two changes related to window insets in Android 15: edge-to-edge is enforced by default, and there are also configuration changes, such as the default configuration of system bars.

Edge-to-edge enforcement

앱이 Android 15 (API 수준 35)를 타겟팅하는 경우 Android 15를 실행하는 기기에서 기본적으로 더 넓은 화면을 표시합니다.

이는 앱의 UI에 부정적인 영향을 미칠 수 있는 중대한 변경사항입니다. 이 변경사항은 다음 UI 영역에 영향을 미칩니다.

- 동작 핸들 탐색 메뉴

- 기본적으로 투명합니다.

- 인셋이 적용되지 않는 한 콘텐츠가 시스템 탐색 메뉴 뒤에 그려지도록 하단 오프셋이 사용 중지됩니다.

setNavigationBarColor및R.attr#navigationBarColor는 지원 중단되었으며 동작 탐색에 영향을 미치지 않습니다.setNavigationBarContrastEnforced및R.attr#navigationBarContrastEnforced는 동작 탐색에 계속 영향을 미치지 않습니다.

- 3버튼 탐색

- 불투명도는 기본적으로 80% 로 설정되며 색상은 창 배경과 일치할 수 있습니다.

- 인셋이 적용되지 않는 한 콘텐츠가 시스템 탐색 메뉴 뒤에 그려지도록 하단 오프셋이 사용 중지되었습니다.

setNavigationBarColor및R.attr#navigationBarColor는 기본적으로 창 배경과 일치하도록 설정됩니다. 이 기본값이 적용되려면 창 배경이 색상 드로어블이어야 합니다. 이 API는 지원 중단되었지만 3버튼 탐색에는 계속 영향을 미칩니다.setNavigationBarContrastEnforced및R.attr#navigationBarContrastEnforced는 기본적으로 true이며, 3버튼 탐색에 80% 불투명 배경을 추가합니다.

- 상태 표시줄

- 기본적으로 투명합니다.

- 인셋이 적용되지 않는 한 콘텐츠가 상태 표시줄 뒤에 그려지도록 상단 오프셋이 사용 중지됩니다.

setStatusBarColor및R.attr#statusBarColor는 지원 중단되었으며 Android 15에는 영향을 미치지 않습니다.setStatusBarContrastEnforced및R.attr#statusBarContrastEnforced는 지원 중단되었지만 Android 15에 여전히 영향을 미칩니다.

- 디스플레이 노출 영역

- 플로팅되지 않은 창의

layoutInDisplayCutoutMode는LAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS여야 합니다.SHORT_EDGES,NEVER,DEFAULT는ALWAYS로 해석되므로 사용자가 디스플레이 노출 영역으로 인한 검은색 막대를 보지 않고 화면이 끝에서 끝까지 표시됩니다.

- 플로팅되지 않은 창의

다음 예는 Android 15 (API 수준 35)를 타겟팅하기 전과 후, 그리고 인셋을 적용하기 전과 후의 앱을 보여줍니다.

앱이 이미 전체 화면 모드인지 확인하는 방법

앱이 이미 가득 차게 표시되고 인셋을 적용하는 경우 다음 시나리오를 제외하고는 대부분 영향을 받지 않습니다. 하지만 영향을 받지 않는다고 생각되더라도 앱을 테스트하는 것이 좋습니다.

LAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYS대신SHORT_EDGES,NEVER또는DEFAULT를 사용하는Activity와 같이 플로팅되지 않는 창이 있습니다. 앱이 실행 시 비정상 종료되는 경우 스플래시 화면 때문일 수 있습니다. 핵심 스플래시 화면 종속 항목을 1.2.0-alpha01 이상으로 업그레이드하거나window.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.always를 설정할 수 있습니다.- UI가 가려진 트래픽이 적은 화면이 있을 수 있습니다. 방문 빈도가 낮은 화면에 가려진 UI가 없는지 확인합니다. 트래픽이 적은 화면은 다음과 같습니다.

- 온보딩 또는 로그인 화면

- 설정 페이지

앱이 아직 전체 화면이 아닌 경우 확인해야 할 사항

앱이 아직 전체 화면이 아닌 경우 영향을 받을 가능성이 큽니다. 이미 전체 화면인 앱의 시나리오 외에도 다음 사항을 고려해야 합니다.

- 앱이 Compose에서

TopAppBar,BottomAppBar,NavigationBar와 같은 Material 3 구성요소(androidx.compose.material3)를 사용하는 경우 이러한 구성요소는 인셋을 자동으로 처리하므로 영향을 받지 않을 수 있습니다. - 앱이 Compose에서 Material 2 구성요소(

androidx.compose.material)를 사용하는 경우 이러한 구성요소는 인셋을 자동으로 처리하지 않습니다. 하지만 인셋에 액세스하여 수동으로 적용할 수 있습니다. androidx.compose.material 1.6.0 이상에서는windowInsets매개변수를 사용하여BottomAppBar,TopAppBar,BottomNavigation,NavigationRail에 인셋을 수동으로 적용합니다. 마찬가지로Scaffold에는contentWindowInsets매개변수를 사용합니다. - 앱에서 뷰와 Material 구성요소(

com.google.android.material)를 사용하는 경우BottomNavigationView,BottomAppBar,NavigationRailView,NavigationView와 같은 대부분의 뷰 기반 Material 구성요소는 인셋을 처리하므로 추가 작업이 필요하지 않습니다. 하지만AppBarLayout를 사용하는 경우에는android:fitsSystemWindows="true"를 추가해야 합니다. - 맞춤 컴포저블의 경우 인셋을 수동으로 패딩으로 적용합니다. 콘텐츠가

Scaffold내에 있는 경우Scaffold패딩 값을 사용하여 인셋을 사용할 수 있습니다. 그렇지 않으면WindowInsets중 하나를 사용하여 패딩을 적용합니다. - 앱에서 뷰와

BottomSheet,SideSheet또는 맞춤 컨테이너를 사용하는 경우ViewCompat.setOnApplyWindowInsetsListener를 사용하여 패딩을 적용합니다.RecyclerView의 경우에는 이 리스너를 사용하여 패딩을 적용하고clipToPadding="false"도 추가합니다.

앱에서 맞춤 백그라운드 보호를 제공해야 하는 경우 확인해야 할 사항

앱이 3버튼 탐색 또는 상태 표시줄에 맞춤 배경 보호를 제공해야 하는 경우 앱은 WindowInsets.Type#tappableElement()를 사용하여 3버튼 탐색 메뉴 높이 또는 WindowInsets.Type#statusBars를 가져와서 시스템 표시줄 뒤에 컴포저블 또는 뷰를 배치해야 합니다.

추가적인 전체 화면 리소스

인셋 적용에 관한 추가 고려사항은 가득 채우기 뷰 및 가득 채우기 Compose 가이드를 참고하세요.

지원 중단된 API

다음 API는 지원 중단되었지만 사용 중지되지는 않았습니다.

R.attr#enforceStatusBarContrastR.attr#navigationBarColor(80% 알파가 적용된 3버튼 탐색용)Window#isStatusBarContrastEnforcedWindow#setNavigationBarColor(80% 알파가 적용된 3버튼 탐색용)Window#setStatusBarContrastEnforced

다음 API는 지원 중단되고 사용 중지됩니다.

R.attr#navigationBarColor(동작 탐색용)R.attr#navigationBarDividerColorR.attr#statusBarColorWindow#setDecorFitsSystemWindowsWindow#getNavigationBarColorWindow#getNavigationBarDividerColorWindow#getStatusBarColorWindow#setNavigationBarColor(동작 탐색용)Window#setNavigationBarDividerColorWindow#setStatusBarColor

Stable configuration

If your app targets Android 15 (API level 35) or higher, Configuration no

longer excludes the system bars. If you use the screen size in the

Configuration class for layout calculation, you should replace it with better

alternatives like an appropriate ViewGroup, WindowInsets, or

WindowMetricsCalculator depending on your need.

Configuration has been available since API 1. It is typically obtained from

Activity.onConfigurationChanged. It provides information like window density,

orientation, and sizes. One important characteristic about the window sizes

returned from Configuration is that it previously excluded the system bars.

The configuration size is typically used for resource selection, such as

/res/layout-h500dp, and this is still a valid use case. However, using it for

layout calculation has always been discouraged. If you do so, you should move

away from it now. You should replace the use of Configuration with something

more suitable depending on your use case.

If you use it to calculate the layout, use an appropriate ViewGroup, such as

CoordinatorLayout or ConstraintLayout. If you use it to determine the height

of the system navbar, use WindowInsets. If you want to know the current size

of your app window, use computeCurrentWindowMetrics.

The following list describes the fields affected by this change:

Configuration.screenWidthDpandscreenHeightDpsizes no longer exclude the system bars.Configuration.smallestScreenWidthDpis indirectly affected by changes toscreenWidthDpandscreenHeightDp.Configuration.orientationis indirectly affected by changes toscreenWidthDpandscreenHeightDpon close-to-square devices.Display.getSize(Point)is indirectly affected by the changes inConfiguration. This was deprecated beginning in API level 30.Display.getMetrics()has already worked like this since API level 33.

elegantTextHeight 속성의 기본값은 true입니다.

Android 15 (API 수준 35)를 타겟팅하는 앱의 경우 elegantTextHeight TextView 속성이 기본적으로 true이 되므로 기본적으로 사용되는 소형 글꼴이 세로 측정값이 큰 스크립트로 대체되어 가독성이 훨씬 높아집니다.

좁은 글꼴은 레이아웃이 중단되는 것을 방지하기 위해 도입되었습니다. Android 13 (API 수준 33)은 텍스트 레이아웃이 fallbackLineSpacing 속성을 활용하여 세로 높이를 늘릴 수 있도록 허용하여 이러한 중단을 대부분 방지합니다.

Android 15에서는 소형 글꼴이 여전히 시스템에 남아 있으므로 앱에서 elegantTextHeight를 false로 설정하여 이전과 동일한 동작을 얻을 수 있지만 향후 출시에서는 지원되지 않을 가능성이 큽니다. 따라서 앱이 아랍어, 라오어, 미얀마어, 타밀어, 구자라트어, 칸나다어, 말라얄람어, 오디어, 텔루구어 또는 태국어 스크립트를 지원하는 경우 elegantTextHeight를 true로 설정하여 앱을 테스트합니다.

elegantTextHeight 동작

elegantTextHeight 동작복잡한 문자 도형의 TextView 너비 변경

In previous versions of Android, some cursive fonts or languages that have

complex shaping might draw the letters in the previous or next character's area.

In some cases, such letters were clipped at the beginning or ending position.

Starting in Android 15, a TextView allocates width for drawing enough space

for such letters and allows apps to request extra paddings to the left to

prevent clipping.

Because this change affects how a TextView decides the width, TextView

allocates more width by default if the app targets Android 15 (API level 35) or

higher. You can enable or disable this behavior by calling the

setUseBoundsForWidth API on TextView.

Because adding left padding might cause a misalignment for existing layouts, the

padding is not added by default even for apps that target Android 15 or higher.

However, you can add extra padding to preventing clipping by calling

setShiftDrawingOffsetForStartOverhang.

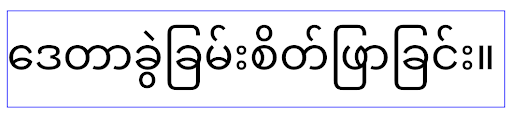

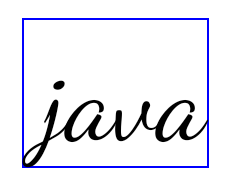

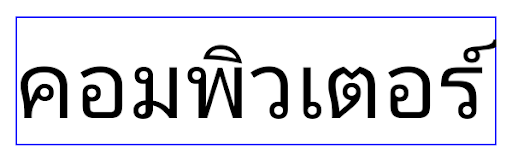

The following examples show how these changes can improve text layout for some fonts and languages.

<TextView android:fontFamily="cursive" android:text="java" />

<TextView android:fontFamily="cursive" android:text="java" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

<TextView android:text="คอมพิวเตอร์" />

<TextView android:text="คอมพิวเตอร์" android:useBoundsForWidth="true" android:shiftDrawingOffsetForStartOverhang="true" />

EditText의 언어 인식 기본 행 높이

In previous versions of Android, the text layout stretched the height of the

text to meet the line height of the font that matched the current locale. For

example, if the content was in Japanese, because the line height of the Japanese

font is slightly larger than the one of a Latin font, the height of the text

became slightly larger. However, despite these differences in line heights, the

EditText element was sized uniformly, regardless

of the locale being used, as illustrated in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText is the same, even though these languages

have different line heights from each other.For apps targeting Android 15 (API level 35), a minimum line height is now

reserved for EditText to match the reference font for the specified Locale, as

shown in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText now includes space to accommodate the

default line height for these languages' fonts.If needed, your app can restore the previous behavior by specifying the

useLocalePreferredLineHeightForMinimum attribute

to false, and your app can set custom minimum vertical metrics using the

setMinimumFontMetrics API in Kotlin and Java.

카메라 및 미디어

Android 15에서는 Android 15 이상을 타겟팅하는 앱의 카메라 및 미디어 동작을 다음과 같이 변경합니다.

오디오 포커스 요청 제한사항

Android 15 (API 수준 35)를 타겟팅하는 앱은 오디오 포커스를 요청하려면 최상위 앱이거나 포그라운드 서비스를 실행 중인 앱이어야 합니다. 앱이 이러한 요구사항 중 하나를 충족하지 못할 때 포커스를 요청하려고 하면 호출이 AUDIOFOCUS_REQUEST_FAILED를 반환합니다.

오디오 포커스 관리에서 오디오 포커스에 대해 자세히 알아보세요.

업데이트된 비 SDK 제한사항

Android 15에는 Android 개발자와의 공동작업 및 최신 내부 테스트를 기반으로 제한된 비 SDK 인터페이스의 업데이트된 목록이 포함되어 있습니다. 비 SDK 인터페이스를 제한하는 경우, 가능하면 해당 인터페이스에 대한 공개된 대안이 사용 가능한지 여부를 확인합니다.

Android 15를 타겟팅하지 않는 앱의 경우 이러한 변경사항 중 일부는 개발자에게 곧바로 영향을 주지 않을 수도 있습니다. 그러나 앱의 타겟 API 수준에 따라 앱이 일부 비 SDK 인터페이스에 액세스할 수는 있지만, 비 SDK 메서드나 필드를 사용하면 언제든지 앱이 중단될 위험이 있습니다.

앱에서 비 SDK 인터페이스를 사용하는지 확실하지 않은 경우 앱을 테스트하여 확인할 수 있습니다. 앱에서 비 SDK 인터페이스를 사용하는 경우 대체 SDK로 이전을 계획해야 합니다. 일부 앱의 경우 비 SDK 인터페이스 사용에 관한 유효한 사용 사례가 있음을 알고 있습니다. 앱 기능을 구현하기 위해 비 SDK 인터페이스를 사용하는 것 외에 방법을 찾을 수 없는 경우에는 새 공개 API를 요청해야 합니다.

To learn more about the changes in this release of Android, see Updates to non-SDK interface restrictions in Android 15. To learn more about non-SDK interfaces generally, see Restrictions on non-SDK interfaces.