Wie in früheren Releases umfasst auch Android 15 Verhaltensänderungen, die sich auf deine App auswirken können. Die folgenden Änderungen gelten ausschließlich für Apps, die auf Android 15 oder höher ausgerichtet sind. Wenn deine App auf Android 15 oder höher ausgerichtet ist, solltest du sie gegebenenfalls so anpassen, dass diese Verhaltensweisen ordnungsgemäß unterstützt werden.

Sehen Sie sich auch die Liste der Änderungen des Verhaltens an, die unabhängig vom targetSdkVersion Ihrer App Auswirkungen auf alle Apps unter Android 15 haben.

Hauptfunktion

Mit Android 15 werden verschiedene Kernfunktionen des Android-Systems modifiziert oder erweitert.

Änderungen an Diensten im Vordergrund

Mit Android 15 nehmen wir die folgenden Änderungen an Diensten im Vordergrund vor.

- Neuer Typ des Diensts für die Medienverarbeitung im Vordergrund

- Einschränkungen für

BOOT_COMPLETEDBroadcast-Empfänger, die Dienste im Vordergrund starten

Zeitlimit für die Datensynchronisierung im Vordergrund

Android 15 introduces a new timeout behavior to dataSync for apps targeting

Android 15 or higher. This behavior also applies to the new mediaProcessing

foreground service type.

The system permits an app's dataSync services to run for a total of 6 hours

in a 24-hour period, after which the system calls the running service's

Service.onTimeout(int, int) method (introduced in Android

15). At this time, the service has a few seconds to call

Service.stopSelf(). When Service.onTimeout() is called, the

service is no longer considered a foreground service. If the service does not

call Service.stopSelf(), a failure will occur with this error message: "A

foreground service of

<fgs_type> did not stop within its timeout:

<component_name>". In Beta 2, the failure message is shown as an

ANR, but in a future Beta release, this failure message will throw a custom

exception.

To avoid problems with this behavior change, you can do one or more of the following:

- Have your service implement the new

Service.onTimeout(int, int)method. When your app receives the callback, make sure to callstopSelf()within a few seconds. (If you don't stop the app right away, the system generates a failure.) - Make sure your app's

dataSyncservices don't run for more than a total of 6 hours in any 24-hour period (unless the user interacts with the app, resetting the timer). - Only start

dataSyncforeground services as a result of direct user interaction; since your app is in the foreground when the service starts, your service has the full six hours after the app goes to the background. - Instead of using a

dataSyncforeground service, use an alternative API.

If your app's dataSync foreground services have run for 6 hours in the last

24, you cannot start another dataSync foreground service unless the user

has brought your app to the foreground (which resets the timer). If you try to

start another dataSync foreground service, the system throws

ForegroundServiceStartNotAllowedException

with an error message like "Time limit already exhausted for foreground service

type dataSync".

Neuer Typ des Diensts für die Medienverarbeitung im Vordergrund

Mit Android 15 wird der neue Diensttyp mediaProcessing im Vordergrund eingeführt. Dieser Diensttyp eignet sich für Vorgänge wie das Transcodieren von Mediendateien. Eine Medien-App lädt beispielsweise eine Audiodatei herunter und muss sie vor der Wiedergabe in ein anderes Format konvertieren. Mit einem mediaProcessing-Dienst im Vordergrund können Sie dafür sorgen, dass die Konvertierung auch dann fortgesetzt wird, wenn die App im Hintergrund ausgeführt wird.

Das System lässt die mediaProcessing-Dienste einer App für insgesamt 6 Stunden in einem 24-Stunden-Zeitraum zu. Danach ruft das System die in Android 15 eingeführte Methode Service.onTimeout(int, int) des laufenden Dienstes auf. Derzeit hat der Dienst einige Sekunden Zeit, Service.stopSelf() aufzurufen. Wenn der Dienst Service.stopSelf() nicht aufruft, tritt ein Fehler mit der folgenden Fehlermeldung auf: „Ein Vordergrunddienst mit <fgs_type> wurde nicht innerhalb seines Zeitlimits beendet: <Komponentenname>). In Beta 2 wird die Fehlermeldung als ANR-Fehler angezeigt. In einem zukünftigen Betarelease löst diese Fehlermeldung eine benutzerdefinierte Ausnahme aus.

So kannst du ANR-Fehler vermeiden:

- Bitten Sie Ihren Dienst, die neue Methode

Service.onTimeout(int, int)zu implementieren. Wenn deine App den Callback empfängt, musst dustopSelf()innerhalb weniger Sekunden aufrufen. Wenn Sie die Anwendung nicht sofort beenden, löst das System einen Fehler aus. - Die

mediaProcessing-Dienste deiner Anwendung dürfen in einem Zeitraum von 24 Stunden maximal 6 Stunden ausgeführt werden (es sei denn, der Nutzer interagiert mit der App und setzt den Timer zurück). - Starten Sie

mediaProcessing-Dienste im Vordergrund nur als Ergebnis einer direkten Nutzerinteraktion. Da sich Ihre Anwendung beim Start des Dienstes im Vordergrund befindet, verbleiben volle sechs Stunden, nachdem die Anwendung in den Hintergrund versetzt wurde. - Verwende anstelle eines

mediaProcessing-Dienstes im Vordergrund eine alternative API wie WorkManager.

Wenn die mediaProcessing-Dienste im Vordergrund Ihrer App in den letzten 24 Stunden 6 Stunden ausgeführt wurden, können Sie keinen weiteren mediaProcessing-Dienst im Vordergrund starten, es sei denn, der Nutzer hat Ihre App in den Vordergrund gebracht. Dadurch wird der Timer zurückgesetzt. Wenn Sie versuchen, einen anderen mediaProcessing-Dienst im Vordergrund zu starten, gibt das System ForegroundServiceStartNotAllowedException mit einer Fehlermeldung wie „Zeitlimit für Diensttyp „mediaProcessing“ im Vordergrund bereits erschöpft“ aus.

Weitere Informationen zum Diensttyp mediaProcessing findest du unter Änderungen an den Diensttypen im Vordergrund für Android 15: Medienverarbeitung.

Einschränkungen für BOOT_COMPLETED Sender, die Dienste im Vordergrund starten

There are new restrictions on BOOT_COMPLETED broadcast receivers launching

foreground services. BOOT_COMPLETED receivers are not allowed to launch the

following types of foreground services:

dataSynccameramediaPlaybackphoneCallmediaProjectionmicrophone(this restriction has been in place formicrophonesince Android 14)

If a BOOT_COMPLETED receiver tries to launch any of those types of foreground

services, the system throws ForegroundServiceStartNotAllowedException.

Einschränkungen beim Starten von Diensten im Vordergrund, während eine App die Berechtigung „SYSTEM_ALERT_WINDOW“ hat

Wenn eine App bisher die Berechtigung SYSTEM_ALERT_WINDOW hatte, konnte sie auch dann einen Dienst im Vordergrund starten, wenn die App sich derzeit im Hintergrund befand (siehe Ausnahmen von Einschränkungen beim Starten im Hintergrund).

Wenn eine App auf Android 15 ausgerichtet ist, wird diese Ausnahme jetzt enger gefasst. Die App benötigt jetzt die Berechtigung SYSTEM_ALERT_WINDOW und außerdem ein sichtbares Overlay-Fenster. Das heißt, die App muss zuerst ein TYPE_APPLICATION_OVERLAY-Fenster starten und das Fenster muss sichtbar sein, bevor Sie einen Dienst im Vordergrund starten.

Wenn Ihre App versucht, einen Dienst im Vordergrund aus dem Hintergrund zu starten, ohne diese neuen Anforderungen zu erfüllen (und es keine andere Ausnahme gibt), löst das System ForegroundServiceStartNotAllowedException aus.

Wenn Ihre App die Berechtigung SYSTEM_ALERT_WINDOW deklariert und Dienste im Vordergrund aus dem Hintergrund startet, ist sie möglicherweise von dieser Änderung betroffen. Wenn Ihre App ein ForegroundServiceStartNotAllowedException erhält, prüfen Sie die Reihenfolge der Vorgänge in der App und achten Sie darauf, dass die App bereits ein aktives Overlay-Fenster hat, bevor versucht wird, einen Dienst im Vordergrund aus dem Hintergrund zu starten. Sie können prüfen, ob das Overlay-Fenster derzeit sichtbar ist, indem Sie View.getWindowVisibility() aufrufen. Sie können auch View.onWindowVisibilityChanged() überschreiben, um benachrichtigt zu werden, wenn sich die Sichtbarkeit ändert.

Änderungen daran, wann Apps den globalen Status des „Bitte nicht stören“-Modus ändern können

Apps, die auf Android 15 ausgerichtet sind, können den globalen Status oder die Richtlinie für „Bitte nicht stören“ auf einem Gerät nicht mehr ändern (entweder durch Ändern der Nutzereinstellungen oder durch Deaktivieren des Modus „Nicht stören“). Stattdessen müssen Apps ein AutomaticZenRule-Element bereitstellen, das vom System zu einer globalen Richtlinie mit dem bestehenden „most-restrictive-policy-wins“-Schema kombiniert wird. Aufrufe an vorhandene APIs, die sich zuvor auf den globalen Status (setInterruptionFilter, setNotificationPolicy) ausgewirkt haben, führen zur Erstellung oder Aktualisierung einer impliziten AutomaticZenRule, die je nach Aufrufzyklus dieser API-Aufrufe ein- und ausgeschaltet wird.

Diese Änderung wirkt sich nur dann auf das beobachtbare Verhalten aus, wenn die App setInterruptionFilter(INTERRUPTION_FILTER_ALL) aufruft und erwartet, dass durch diesen Aufruf ein AutomaticZenRule deaktiviert wird, das zuvor von ihren Inhabern aktiviert wurde.

Änderungen in OpenJDK 17

Unter Android 15 werden die Kernbibliotheken von Android fortlaufend aktualisiert, damit sie den Funktionen der neuesten OpenJDK-LTS-Releases entsprechen.

Eine der folgenden Änderungen kann sich auf die Kompatibilität von Apps für Android 15 auswirken:

Änderungen an den APIs für die Stringformatierung: Die Validierung von Argumentindex, Flags, Breite und Genauigkeit ist jetzt strenger, wenn die folgenden

String.format()- undFormatter.format()-APIs verwendet werden:String.format(String, Object[])String.format(Locale, String, Object[])Formatter.format(String, Object[])Formatter.format(Locale, String, Object[])

Die folgende Ausnahme wird beispielsweise ausgelöst, wenn der Argumentindex 0 verwendet wird (

%0im Formatstring):IllegalFormatArgumentIndexException: Illegal format argument index = 0In diesem Fall kann das Problem mit dem Argumentindex 1 (

%1im Formatstring) behoben werden.Änderungen bei der Sprachcodeverarbeitung: Bei Verwendung der

LocaleAPI werden Sprachcodes für Hebräisch, Jiddisch und Indonesisch nicht mehr in ihre veraltete Form konvertiert (Hebräisch:iw, Jiddisch:jiund Indonesisch:in). Wenn Sie den Sprachcode für eine dieser Sprachen angeben, verwenden Sie stattdessen die Codes aus ISO 639-1 (Hebräisch:he, Y, Heidisch:he, Y, Heidisch:he, Y.yiidÄnderungen an zufälligen Ganzzahlen: Gemäß den Änderungen in https://bugs.openjdk.org/browse/JDK-8301574 geben die folgenden

Random.ints()-Methoden jetzt eine andere Zahlenfolge zurück als dieRandom.nextInt()-Methoden:Im Allgemeinen sollte diese Änderung nicht zu Appfehlern führen. Im Code sollte aber nicht erwartet werden, dass die von

Random.ints()-Methoden generierte Sequenz mitRandom.nextInt()übereinstimmt.

Sicherheit

Android 15 umfasst Änderungen, die die Systemsicherheit fördern, um Anwendungen und Nutzer vor schädlichen Apps zu schützen.

Einführung sicherer Hintergrundaktivitäten

Android 15 protects users from malicious apps and gives them more control over their devices by adding changes that prevent malicious background apps from bringing other apps to the foreground, elevating their privileges, and abusing user interaction. Background activity launches have been restricted since Android 10 (API level 29).

Block apps that don't match the top UID on the stack from launching activities

Malicious apps can launch another app's activity within the same task, then

overlay themselves on top, creating the illusion of being that app. This "task

hijacking" attack bypasses current background launch restrictions because it all

occurs within the same visible task. To mitigate this risk, Android 15 adds a

flag that blocks apps that don't match the top UID on the stack from launching

activities. To opt in for all of your app's activities, update the

allowCrossUidActivitySwitchFromBelow

attribute in your app's AndroidManifest.xml file:

<application android:allowCrossUidActivitySwitchFromBelow="false" >

The new security measures are active if all of the following are true:

- The app performing the launch targets Android 15.

- The app on top of the task stack targets Android 15.

- Any visible activity has opted in to the new protections

If the security measures are enabled, apps might return home, rather than the last visible app, if they finish their own task.

Other changes

In addition to the restriction for UID matching, these other changes are also included:

- Change

PendingIntentcreators to block background activity launches by default. This helps prevent apps from accidentally creating aPendingIntentthat could be abused by malicious actors. - Don't bring an app to the foreground unless the

PendingIntentsender allows it. This change aims to prevent malicious apps from abusing the ability to start activities in the background. By default, apps are not allowed to bring the task stack to the foreground unless the creator allows background activity launch privileges or the sender has background activity launch privileges. - Control how the top activity of a task stack can finish its task. If the top activity finishes a task, Android will go back to whichever task was last active. Moreover, if a non-top activity finishes its task, Android will go back to the home screen; it won't block the finish of this non-top activity.

- Prevent launching arbitrary activities from other apps into your own task. This change prevents malicious apps from phishing users by creating activities that appear to be from other apps.

- Block non-visible windows from being considered for background activity launches. This helps prevent malicious apps from abusing background activity launches to display unwanted or malicious content to users.

Sicherere Intents

Mit Android 15 werden neue Sicherheitsmaßnahmen eingeführt, um Intents sicherer und robuster zu machen. Diese Änderungen sollen potenzielle Sicherheitslücken und den Missbrauch von Intents verhindern, die von schädlichen Anwendungen ausgenutzt werden können. Es gibt zwei wesentliche Verbesserungen für die Sicherheit von Intents in Android 15:

- An Ziel-Intent-Filter anpassen:Intents, die auf bestimmte Komponenten abzielen, müssen genau mit den Intent-Filterspezifikationen des Ziels übereinstimmen. Wenn Sie einen Intent senden, um die Aktivität einer anderen App zu starten, muss die Ziel-Intent-Komponente den deklarierten Intent-Filtern der empfangenden Aktivität entsprechen.

- Intents müssen Aktionen haben:Intents ohne Aktion stimmen nicht mehr mit Intent-Filtern überein. Das bedeutet, dass Intents, die zum Starten von Aktivitäten oder Diensten verwendet werden, eine klar definierte Aktion haben müssen.

Kotlin

fun onCreate() {

StrictMode.setVmPolicy(VmPolicy.Builder()

.detectUnsafeIntentLaunch()

.build()

)

}

Java

public void onCreate() {

StrictMode.setVmPolicy(new VmPolicy.Builder()

.detectUnsafeIntentLaunch()

.build());

}

Nutzererfahrung und System-UI

Android 15 umfasst einige Änderungen, die für eine einheitlichere und intuitivere Nutzererfahrung sorgen sollen.

Änderungen des Fenstereinsatzes

Es gibt zwei Änderungen in Bezug auf Fenstereinsätze in Android 15. In der Betaversion 1 wird Edge-to-Edge-Regeln erzwungen. Außerdem kommt es zu Änderungen an der Konfiguration, einschließlich der Standardkonfiguration von Systemleisten.

Edge-to-Edge-Erzwingung

Apps sind auf Geräten mit Android 15 standardmäßig Edge-to-Edge-Geräten, wenn sie auf Android 15 ausgerichtet sind.

Dies ist eine funktionsgefährdende Änderung, die sich negativ auf die Benutzeroberfläche Ihrer App auswirken kann. Folgende Änderungen wurden vorgenommen:

- Navigationsleiste durch Gesten-Ziehpunkt

- Standardmäßig transparent.

- Der untere Offset ist deaktiviert, sodass der Inhalt hinter die Navigationsleiste des Systems zieht, sofern keine Einsätze angewendet werden.

setNavigationBarColorundR.attr#navigationBarColorwurden verworfen und wirken sich nicht auf die Bedienung über Gesten aus.setNavigationBarContrastEnforcedundR.attr#navigationBarContrastEnforcedhaben weiterhin keinen Einfluss auf die Bedienung über Gesten.

- Bedienung über 3 Schaltflächen

- Die Deckkraft ist standardmäßig auf 80% festgelegt, wobei die Farbe möglicherweise dem Fensterhintergrund entspricht.

- Unterer Offset ist deaktiviert, sodass der Inhalt hinter die Navigationsleiste des Systems zieht, wenn keine Einsätze angewendet werden.

setNavigationBarColorundR.attr#navigationBarColorsind standardmäßig so eingestellt, dass sie dem Fensterhintergrund entsprechen. Der Fensterhintergrund muss ein Drawable sein, damit diese Standardeinstellung angewendet wird. Diese API wurde eingestellt, wirkt sich aber weiterhin auf die Navigation über drei Schaltflächen aus.setNavigationBarContrastEnforcedundR.attr#navigationBarContrastEnforcedsind standardmäßig auf „true“ gesetzt, wodurch bei den drei Schaltflächen ein undurchsichtiger Hintergrund von 80 % hinzugefügt wird.

- Statusleiste

- Standardmäßig transparent.

- Der obere Offset ist deaktiviert, sodass der Inhalt hinter die Statusleiste gezogen wird, sofern keine Einsätze angewendet werden.

setStatusBarColorundR.attr#statusBarColorwurden eingestellt und haben keine Auswirkungen auf Android 15.setStatusBarContrastEnforcedundR.attr#statusBarContrastEnforcedwurden eingestellt, haben aber weiterhin Auswirkungen auf Android 15.

- Display-Aussparung

layoutInDisplayCutoutModeder nicht unverankerten Fenster mussLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYSsein. In Android 15 Beta 1 stürzen Apps bei Verwendung vonSHORT_EDGES,NEVERoderDEFAULT(z.B.LAYOUT_IN_DISPLAY_CUTOUT_MODE_DEFAULT) mit einer Ausnahme vom Typ „exception“ ab. In Android 15 Beta 2 werdenSHORT_EDGES,NEVERundDEFAULTalsALWAYSinterpretiert, damit Nutzer keinen schwarzen Balken sehen, der durch die Display-Aussparung verursacht wird, und nicht randvoll angezeigt werden.

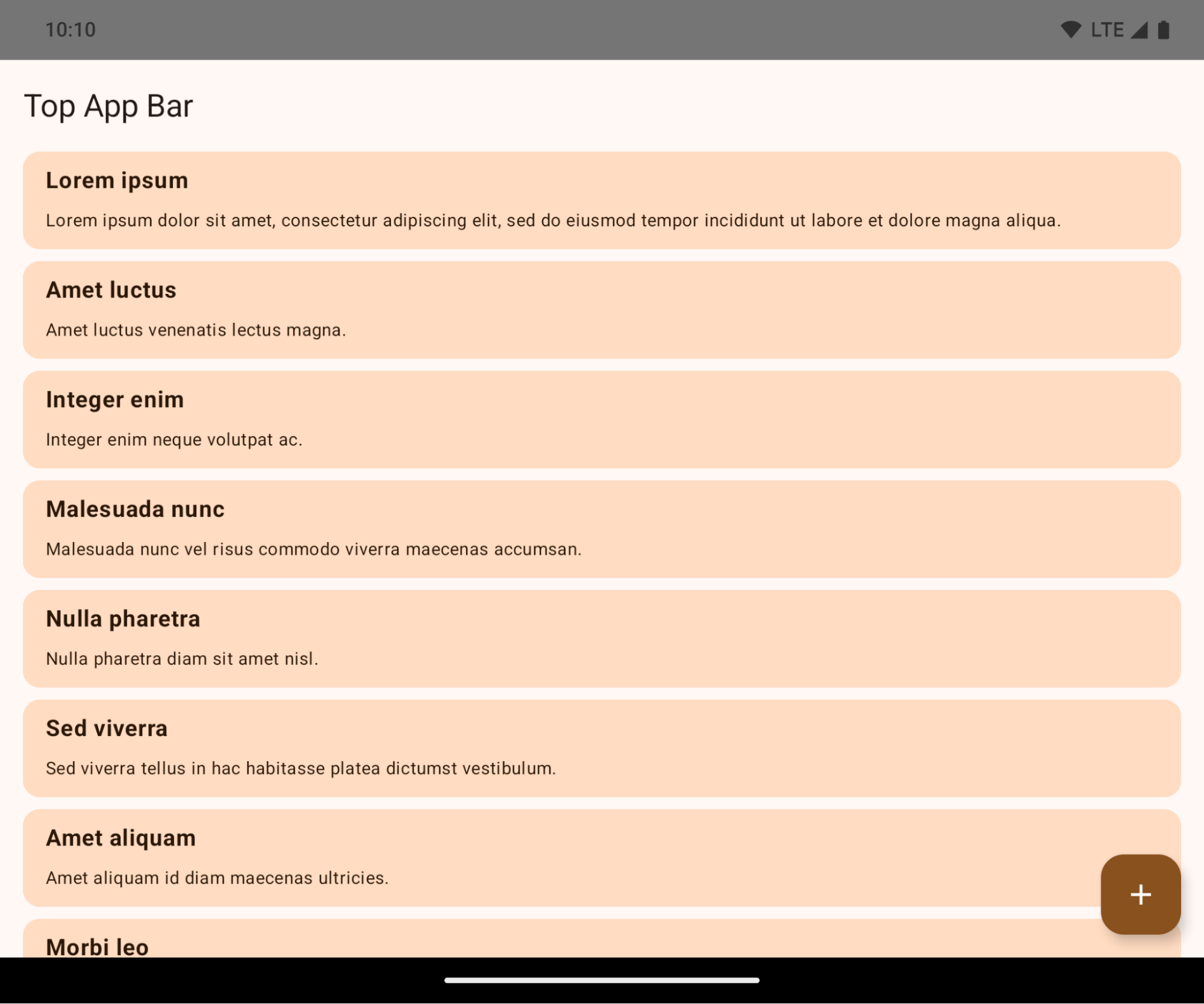

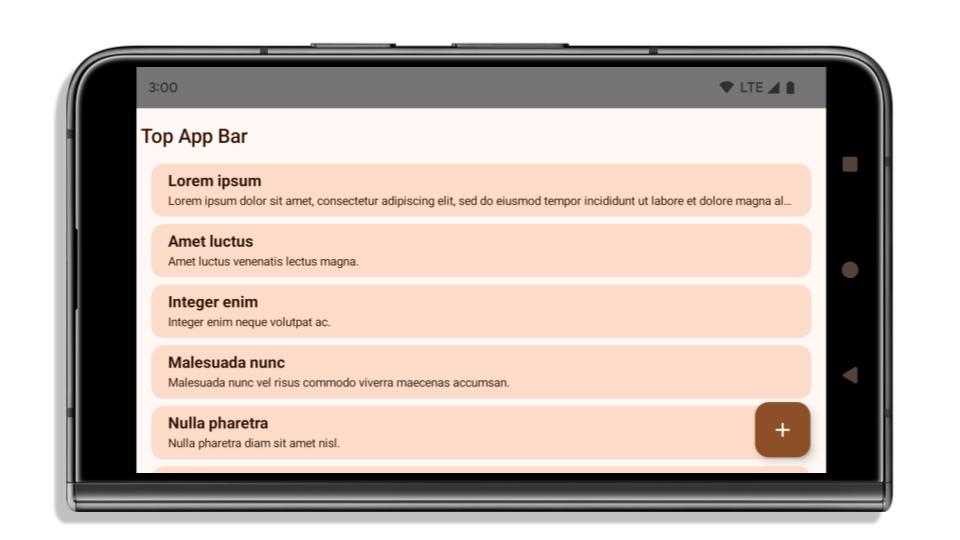

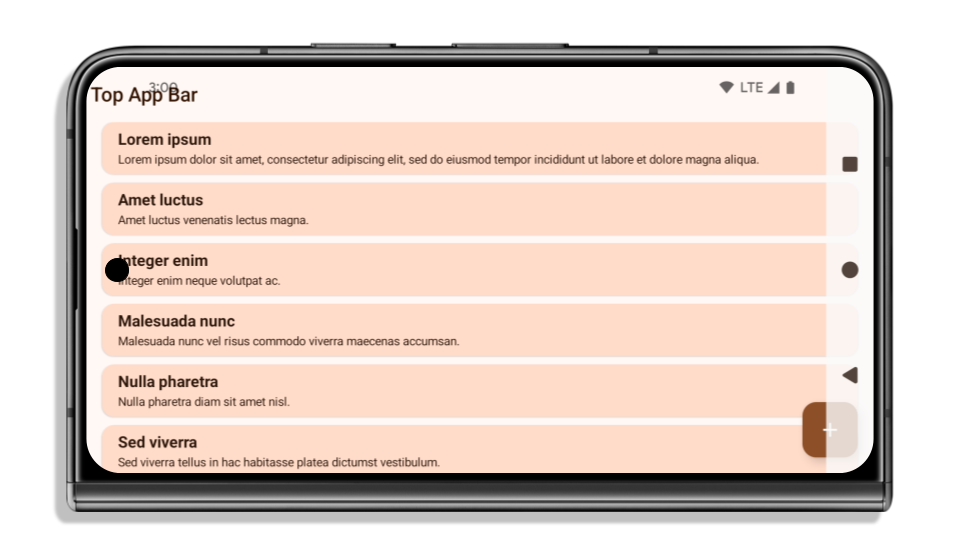

Das folgende Beispiel zeigt eine App vor und nach dem Targeting auf Android 15 sowie vor und nach dem Anwenden von Einsätzen.

Wenn Ihre App:

- bereits Edge-to-Edge ist und Einsätze anwendet, sind Sie größtenteils nicht betroffen, mit Ausnahme der folgenden Szenarien. Auch wenn Sie der Meinung sind, dass Sie nicht betroffen sind, sollten Sie Ihre App testen.

- Sie haben ein nicht schwebendes Fenster, z. B. eine Activity, die

SHORT_EDGES, NEVERoderDEFAULTanstelle vonLAYOUT_IN_DISPLAY_CUTOUT_MODE_ALWAYSverwendet. Wenn Ihre App beim Start abstürzt, kann dies an Ihrem Ladebildschirm liegen. Sie können die Abhängigkeit für den Kernstartbildschirm auf 1.2.0-alpha01 oder höher aktualisieren,window.attributes.layoutInDisplayCutoutMode = WindowManager.LayoutInDisplayCutoutMode.alwaysfestlegen oder mit Android 15 Beta 2 anstelle von Beta 1 testen. - Möglicherweise sind Bildschirme mit geringerem Verkehrsaufkommen mit verdeckter Benutzeroberfläche zu sehen. Diese Bildschirme, die seltener aufgerufen werden, dürfen keine verdeckte Benutzeroberfläche haben. Zu den Bildschirmen mit geringerem Traffic gehören:

- Onboarding- oder Anmeldebildschirme

- Einstellungsseiten

- Sie haben ein nicht schwebendes Fenster, z. B. eine Activity, die

- nicht randvoll ist, sind Sie höchstwahrscheinlich betroffen. Zusätzlich zu den Szenarien für Anwendungen, die bereits Edge-to-Edge-Anwendungen sind, müssen Sie Folgendes berücksichtigen:

- Wenn in Ihrer App Material 3-Komponenten (androidx.compose.material3) beim Schreiben verwendet werden, z. B.

TopAppBar, BottomAppBarundNavigationBar, sind diese Komponenten wahrscheinlich nicht betroffen, da sie Eingaben automatisch verarbeiten. - Wenn Ihre App Material 2-Komponenten (androidx.compose.material in Compose) verwendet, verarbeiten diese Komponenten nicht automatisch Einsätze. Sie können jedoch Zugriff auf die Einsätze erhalten und sie manuell anwenden. Verwenden Sie in androidx.compose.material 1.6.0 und höher den Parameter windowInsets, um die Einsätze manuell auf

BottomAppBar,TopAppBar,BottomNavigationundNavigationRailanzuwenden. Verwenden Sie ebenso den ParametercontentWindowInsetsfürScaffold. - Wenn Ihre App Ansichten und Materialkomponenten (com.google.android.material) verwendet, verarbeiten die meisten auf Ansichten basierenden Materialkomponenten wie

BottomNavigationView,BottomAppBar,NavigationRailViewoderNavigationViewEinsätze und erfordern keine zusätzliche Arbeit. Wenn Sie jedochAppBarLayoutverwenden, müssen Sieandroid:fitsSystemWindows="true"hinzufügen. - Wenden Sie bei benutzerdefinierten zusammensetzbaren Funktionen die Einfügungen manuell als Abstand an. Wenn sich Ihr Inhalt in einem Scaffold befindet, können Sie Werte mit den Padding-Werten von Scaffold verwenden. Andernfalls wenden Sie das Padding mit einer der

WindowInsetsan. - Wenn Ihre App „Views“ und „BottomSheet“, „SideSheet“ oder benutzerdefinierte Container verwendet, wenden Sie mit

ViewCompat.setOnApplyWindowInsetsListenereinen Abstand an. Wenden Sie für RecyclerView mit diesem Listener einen Innenabstand an und fügen SieclipToPadding="false"hinzu.

- Wenn in Ihrer App Material 3-Komponenten (androidx.compose.material3) beim Schreiben verwendet werden, z. B.

- einen benutzerdefinierten Hintergrundschutz für die Navigation über drei Schaltflächen oder die Statusleiste anbieten muss, sollten Sie eine zusammensetzbare Funktion oder Ansicht mit

WindowInsets.Type#tappableElement()hinter der Systemleiste platzieren, um die Höhe der Navigationsleiste oderWindowInsets.Type#statusBarsabzurufen.

Weitere Informationen zum Anwenden von Einsätzen finden Sie in den Leitfäden Edge-to-Edge-Ansichten und Edge-to-Edge-Compose.

Liste der verworfenen und deaktivierten APIs:

- R.attr#statusBarColor

- #navigationBarColor

- R.attr#navigationBarDividerColor

- Window#setDecorFitsSystemWindows

- Fenster#setStatusBarColor

- Fenster#setStatusBarContrastEnforced

- Fenster#setNavigationBarColor

- Window#setNavigationBarDividerColor

- Fenster#getStatusBarColor

- Fenster#getStatusBarContrastEnforced

- Window#getNavigationBarColor

- Window#getNavigationBarDividerColor

Stabile Konfiguration

Wenn Ihre App auf Android 15 oder höher ausgerichtet ist, schließt Configuration die Systemleisten nicht mehr aus. Wenn Sie die Bildschirmgröße in der Klasse Configuration für die Layoutberechnung verwenden, sollten Sie sie je nach Bedarf durch geeignete Alternativen wie ViewGroup, WindowInsets oder WindowMetricsCalculator ersetzen.

Configuration ist seit API 1 verfügbar. Sie wird normalerweise aus Activity.onConfigurationChanged abgerufen. Sie liefert Informationen wie Fensterdichte,

Ausrichtung und Größe. Ein wichtiges Merkmal der von Configuration zurückgegebenen Fenstergrößen ist, dass die Systemleisten zuvor ausgeschlossen wurden.

Die Konfigurationsgröße wird in der Regel für die Ressourcenauswahl verwendet, z. B. /res/layout-h500dp, und dies ist immer noch ein gültiger Anwendungsfall. Wir raten jedoch immer davon ab, sie für

Layoutberechnungen zu verwenden. In diesem Fall sollten Sie

sich jetzt davon entfernen. Sie sollten die Verwendung von Configuration je nach Anwendungsfall durch einen geeigneteren Wert ersetzen.

Wenn Sie ihn zur Berechnung des Layouts nutzen, verwenden Sie einen geeigneten ViewGroup wie CoordinatorLayout oder ConstraintLayout. Wenn Sie damit die Höhe der Systemnavigationsleiste ermitteln möchten, verwenden Sie WindowInsets. Wenn Sie die aktuelle Größe Ihres App-Fensters wissen möchten, verwenden Sie computeCurrentWindowMetrics.

In der folgenden Liste werden die von dieser Änderung betroffenen Felder beschrieben:

- Bei den Größen

Configuration.screenWidthDpundscreenHeightDpwerden die Systemleisten nicht mehr ausgeschlossen. Configuration.smallestScreenWidthDpist indirekt von Änderungen anscreenWidthDpundscreenHeightDpbetroffen.Configuration.orientationist indirekt von Änderungen anscreenWidthDpundscreenHeightDpauf Close-to- Square-Geräten betroffen.Display.getSize(Point)ist indirekt von den Änderungen an der Konfiguration betroffen. Seit API-Level 30 ist dies nicht mehr verfügbar.Display.getMetrics()funktioniert schon seit API-Level 33 so.

Der Standardwert für das eleganteTextHeight-Attribut ist „true“.

Bei Apps, die auf Android 15 ausgerichtet sind, wird das elegantTextHeight-TextView-Attribut standardmäßig auf true gesetzt. Dabei wird die standardmäßig verwendete kompakte Schriftart durch einige Skripts mit großen vertikalen Messwerten durch eine Schriftart ersetzt, die viel besser lesbar ist. Die kompakte Schriftart wurde eingeführt, um fehlerhafte Layouts zu verhindern. Android 13 (API-Level 33) verhindert viele dieser Fehler, da das Textlayout mithilfe des Attributs fallbackLineSpacing die vertikale Höhe erweitert.

In Android 15 ist die kompakte Schriftart weiterhin im System vorhanden. Daher kann deine App elegantTextHeight auf false setzen, um dasselbe Verhalten wie zuvor zu erzielen, wird aber in zukünftigen Releases wahrscheinlich nicht unterstützt. Wenn deine App also die folgenden Skripts unterstützt: Arabisch, Laotisch, Myanmar, Tamil, Gujarati, Kannada, Malayalam, Ordia, Telugu oder Thai, teste deine App, indem du elegantTextHeight auf true setzt.

elegantTextHeight-Verhalten für Apps, die auf Android 14 (API-Level 34) und niedriger ausgerichtet sind.

elegantTextHeight Verhalten für Apps, die auf Android 15 ausgerichtet sind.Änderungen der TextView-Breite für komplexe Buchstabenformen

In früheren Android-Versionen kann es vorkommen, dass bei einigen kursiv geformten Schriftarten oder Sprachen mit komplizierter Form die Buchstaben im Bereich des vorherigen oder nächsten Zeichens eingezeichnet werden.

In einigen Fällen wurden solche Buchstaben an der Anfangs- oder Endposition abgeschnitten.

Ab Android 15 weist ein TextView die Breite zu, damit genügend Platz für solche Buchstaben ist, und ermöglicht es Apps, zusätzliche Abstände auf der linken Seite anzufordern, um zu verhindern, dass sie abgeschnitten werden.

Da sich diese Änderung darauf auswirkt, wie ein TextView die Breite bestimmt, weist TextView standardmäßig mehr Breite zu, wenn die App auf Android 15 oder höher ausgerichtet ist. Sie können dieses Verhalten aktivieren oder deaktivieren, indem Sie die setUseBoundsForWidth API für TextView aufrufen.

Da das Hinzufügen eines Abstands nach links zu einer Abstimmung bei vorhandenen Layouts führen kann, wird er auch in Apps, die auf Android 15 oder höher ausgerichtet sind, nicht standardmäßig hinzugefügt.

Sie können jedoch setShiftDrawingOffsetForStartOverhang aufrufen, um ein Abschneiden zu verhindern, damit das Bild nicht abgeschnitten wird.

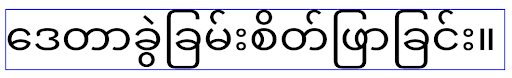

Die folgenden Beispiele zeigen, wie diese Änderungen das Textlayout für einige Schriftarten und Sprachen verbessern können.

<TextView

android:fontFamily="cursive"

android:text="java" />

<TextView

android:fontFamily="cursive"

android:text="java"

android:useBoundsForWidth="true"

android:shiftDrawingOffsetForStartOverhan="true" />

<TextView

android:text="คอมพิวเตอร์" />

<TextView

android:text="คอมพิวเตอร์"

android:useBoundsForWidth="true"

android:shiftDrawingOffsetForStartOverhan="true" />

Sprachbasierte Standardzeilenhöhe für EditText

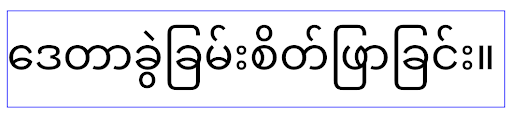

In previous versions of Android, the text layout stretched the height of the

text to meet the line height of the font that matched the current locale. For

example, if the content was in Japanese, because the line height of the Japanese

font is slightly larger than the one of a Latin font, the height of the text

became slightly larger. However, despite these differences in line heights, the

EditText element was sized uniformly, regardless

of the locale being used, as illustrated in the following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText is the same, even though these languages

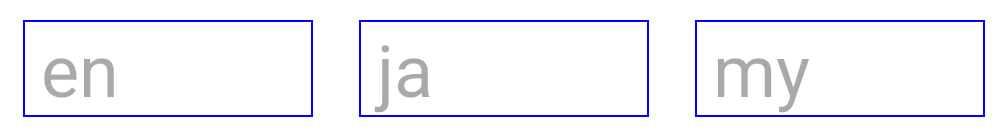

have different line heights from each other.For apps targeting Android 15, a minimum line height is now reserved for

EditText to match the reference font for the specified Locale, as shown in the

following image:

EditText elements that

can contain text from English (en), Japanese (ja), and Burmese (my). The

height of the EditText now includes space to accommodate the

default line height for these languages' fonts.If needed, your app can restore the previous behavior by specifying the

useLocalePreferredLineHeightForMinimum attribute

to false, and your app can set custom minimum vertical metrics using the

setMinimumFontMetrics API in Kotlin and Java.

Kamera und Medien

Unter Android 15 werden die folgenden Änderungen am Kamera- und Medienverhalten für Apps vorgenommen, die auf Android 15 oder höher ausgerichtet sind.

Einschränkungen beim Anfordern des Audiofokus

Apps, die auf Android 15 ausgerichtet sind, müssen die Top-Apps sein oder einen audiobezogenen Dienst im Vordergrund ausführen, um den Audiofokus anzufordern. Wenn eine App versucht, den Fokus anzufordern, obwohl sie eine dieser Anforderungen nicht erfüllt, gibt der Aufruf AUDIOFOCUS_REQUEST_FAILED zurück.

Ein Dienst im Vordergrund gilt als audiobezogen, wenn sein Typ mediaPlayback, camera, microphone oder phoneCall ist.

Weitere Informationen zum Audiofokus finden Sie unter Audiofokus verwalten.

Nicht-SDK-Einschränkungen aktualisiert

Android 15 includes updated lists of restricted non-SDK interfaces based on collaboration with Android developers and the latest internal testing. Whenever possible, we make sure that public alternatives are available before we restrict non-SDK interfaces.

If your app does not target Android 15, some of these changes might not immediately affect you. However, while it's possible for your app to access some non-SDK interfaces depending on your app's target API level, using any non-SDK method or field always carries a high risk of breaking your app.

If you are unsure if your app uses non-SDK interfaces, you can test your app to find out. If your app relies on non-SDK interfaces, you should begin planning a migration to SDK alternatives. Nevertheless, we understand that some apps have valid use cases for using non-SDK interfaces. If you can't find an alternative to using a non-SDK interface for a feature in your app, you should request a new public API.

Weitere Informationen zu den Änderungen in diesem Android-Release finden Sie unter Aktualisierungen der Einschränkungen für Nicht-SDK-Schnittstellen in Android 15. Weitere Informationen zu Nicht-SDK-Schnittstellen im Allgemeinen finden Sie unter Einschränkungen für Nicht-SDK-Schnittstellen.